Accès exclusif sans surveillance Pour forcer le client AnyDesk à n’être accessible qu’à l’aide du mot de passe d’accès sans surveillance, « Ne jamais afficher les demandes de session entrantes » peut être activé dans Paramètres > Sécurité > Accès interactif.Oui, AnyDesk est entièrement sûr à utiliser. Chaque connexion est cryptée avec un échange de clés RSA 2048 asymétrique. Il empêche tout accès non autorisé via la technologie TLS 1.2 hautement sécurisée et approuvée par la banque.

Est-ce que n’importe qui peut accéder à mon PC en utilisant AnyDesk ?

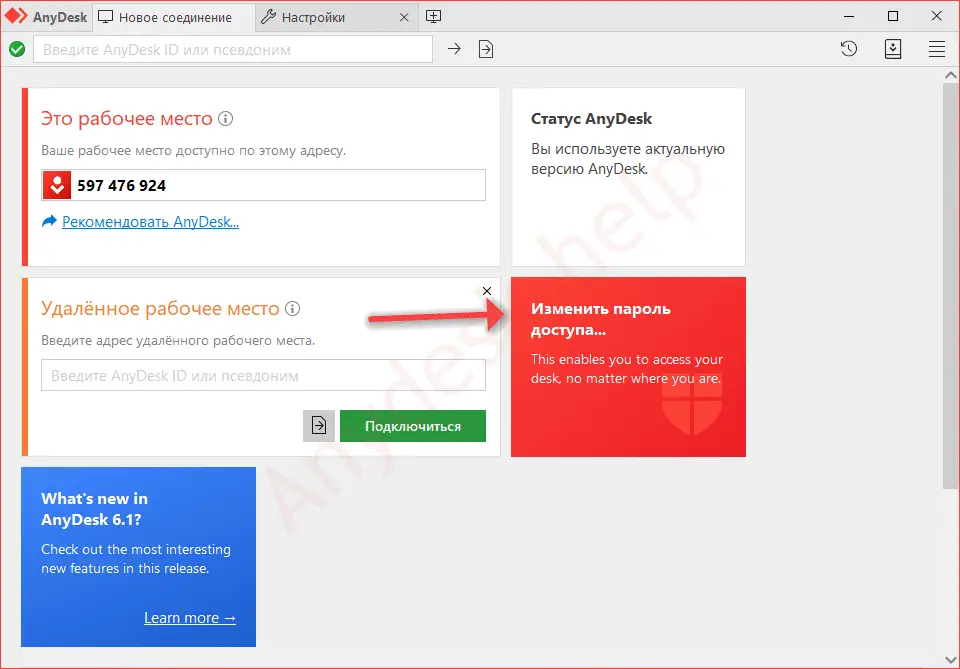

Pour commencer, ouvrez AnyDesk. Le numéro que vous voyez à gauche est votre identifiant personnel. Les gens peuvent utiliser ce numéro pour accéder à votre appareil, et vous avez besoin de ce numéro de la personne à qui vous souhaitez vous connecter.

Comment arrêter l’accès à AnyDesk ?

Lorsqu’il est temps de mettre fin à la session, vous pouvez mettre fin à la connexion de trois manières : Cliquez sur le bouton « Déconnecter » de la fenêtre de l’autre appareil. Fermez l’onglet de l’appareil distant. Fermez l’application AnyDesk.

Quels sont les risques liés à l’utilisation d’AnyDesk ?

AnyDesk est utilisé légitimement par des millions de professionnels de l’informatique dans le monde, pour se connecter à distance aux appareils de leurs clients afin de résoudre les problèmes techniques. Cependant, les escrocs peuvent essayer d’utiliser à mauvais escient AnyDesk (ou tout autre logiciel d’accès à distance) pour se connecter à votre ordinateur et voler des données, des codes d’accès et même de l’argent.

AnyDesk peut-il voir mon écran ?

Confidentialité accrue. Lorsque vous travaillez à distance sur le PC au bureau, votre activité peut toujours être visible pour vos collègues. En activant le mode de confidentialité, l’écran du bureau sera noir et toute activité sera invisible.

AnyDesk utilise-t-il un appareil photo ?

Il utilise simplement AnyDesk : presque tous les ordinateurs portables ont une webcam intégrée, et avec AnyDesk, vous pouvez l’allumer de n’importe où et avoir une vue dégagée de votre pièce. C’est là que vous trouverez vos chatons qui dorment profondément. Assurez-vous deutilisez un mot de passe fort et déconnectez ensuite la session.

Comment arrêter un transfert de fichiers sur AnyDesk ?

Désactivez le transfert de fichiers pour le profil pour lequel vous souhaitez le désactiver dans Paramètres > Sécurité > Autorisations > Profil d’autorisation. La première option désactivera la synchronisation du presse-papiers dans les deux sens pour le texte et les fichiers, tandis que la seconde désactivera uniquement le transfert de fichiers à l’aide du presse-papiers.

Quelqu’un peut-il accéder à mon ordinateur si mon TeamViewer est éteint ?

En général, il n’est possible d’accéder à votre ordinateur que si vous partagez votre ID TeamViewer et le mot de passe associé avec une autre personne. Sans connaître l’identifiant et le mot de passe, il n’est pas possible pour d’autres d’accéder à votre ordinateur.

Mon patron peut-il voir mon bureau à distance ?

Mon employeur peut-il me voir chez moi via des sessions Citrix, Terminal et Bureau à distance ? R : NON, votre employeur ne peut pas vous voir à la maison via les sessions Citrix/Terminal Server ou Remote Desktop. La façon dont cette technologie fonctionne, ce n’est généralement pas possible.

Est-ce que quelqu’un peut accéder à distance à mon ordinateur sans que je le sache ?

« Quelqu’un peut-il accéder à distance à mon ordinateur sans que je le sache ? » La réponse est oui! ». Cela peut se produire lorsque vous êtes connecté à Internet sur votre appareil.

Comment définir le mode de confidentialité dans AnyDesk ?

Tout d’abord, le client distant doit donner à l’utilisateur qui se connecte la possibilité d' »activer le mode de confidentialité ». Voir Autorisations. Une fois que le client distant a accordé les autorisations correctes au client qui se connecte, le client qui se connecte peut activer le mode de confidentialité au sein de la session via « Autorisations » dans la barre d’outils AnyDesk.

Quelqu’un peut-il allumer la caméra de mon ordinateur portable à distance ?

Il y a une bonne raison pour que tant de gens mettent du ruban adhésif sur leurs webcams d’ordinateur ou utilisent un cache de webcam dédié pour les éteindre : les webcams peuvent être piratées, ce qui signifieles pirates peuvent les activer et vous enregistrer quand ils le souhaitent, généralement avec un « RAT » ou un outil d’administration à distance qui a été secrètement téléchargé.

Comment savoir si AnyDesk est déconnecté ?

Vérifiez le coin de la barre des tâches à côté de l’horloge si l’icône AnyDesk s’affiche. Si oui, cliquez dessus et mettez fin à la connexion. Si vous avez installé AnyDesk, désinstallez-le. Si vous ne l’avez laissé fonctionner qu’une seule fois, vous êtes en sécurité.

Puis-je contrôler un téléphone avec AnyDesk ?

Télécommande mobile Non seulement AnyDesk vous permet d’accéder à des appareils avec différents systèmes d’exploitation, mais il vous permet également de les contrôler à distance comme si vous étiez devant eux, même avec des appareils Android.

Comment puis-je afficher les journaux d’AnyDesk ?

Le fichier txt du journal des connexions entrantes locales se trouve dans le même dossier que les fichiers de configuration du client AnyDesk. Pour plus d’informations, veuillez consulter AnyDesk-ID et Alias.

TeamViewer est-il meilleur qu’AnyDesk ?

Pour les équipes qui souhaitent avoir le choix d’exécuter leur solution d’accès à distance sur site ou dans le cloud, AnyDesk est peut-être la meilleure option. Et pour les équipes qui souhaitent assurer la compatibilité avec tous les appareils, TeamViewer pourrait être le meilleur choix, simplement pour sa gamme de fabricants compatibles.

Comment puis-je trouver mon adresse AnyDesk ?

Une fois la licence du client obtenue, vous pouvez trouver le carnet d’adresses via le menu hamburger situé dans le coin supérieur gauche de l’application AnyDesk. Comme pour les autres plates-formes prises en charge, vous pouvez ajouter des carnets d’adresses et des entrées de carnet d’adresses.

Quelqu’un peut-il accéder à distance à mon ordinateur lorsqu’il est éteint ?

Sans logiciel de sécurité approprié installé, tel que des outils anti-malware comme Auslogics Anti-Malware, il est possible pour les pirates d’accéder à l’ordinateur à distance même s’ilest éteint.

Quelqu’un peut-il accéder à distance à mon ordinateur sans Internet ?

Un ordinateur hors ligne peut-il être piraté ? Techniquement – pour le moment – la réponse est non. Si vous ne connectez jamais votre ordinateur, vous êtes à 100% à l’abri des pirates sur Internet. Il est impossible que quelqu’un puisse pirater et récupérer, modifier ou surveiller des informations sans accès physique.

Mon employeur peut-il voir ce que je fais sur mon téléphone personnel ?

La réponse courte est oui, votre employeur peut vous surveiller à travers presque tous les appareils qu’il vous fournit (ordinateur portable, téléphone, etc.).

Mon employeur peut-il regarder mon écran ?

En règle générale, si vous utilisez l’équipement de votre employeur alors que vous êtes sur le réseau de votre employeur, votre employeur a le droit de surveiller tout ce que vous faites, que vous travailliez à distance ou sur le lieu de travail. Étant donné que votre employeur fournit la technologie de communication, il a le droit de suivre vos activités.

Mon entreprise peut-elle suivre l’activité de mon ordinateur portable ?

Légalement, chaque entreprise a le droit d’accéder aux ordinateurs portables et smartphones de bureau des employés. Que peut suivre mon entreprise ? Il va sans dire que votre courrier électronique officiel et les activités de votre navigateur Web sont suivis, déclare Nitin Chandrachoan, professeur associé à l’Institut indien de technologie de Madras.

Comment configurer un accès sans surveillance avec AnyDesk ?

Comment configurer un accès sans surveillance avec AnyDesk 1 Installer AnyDesk sur l’appareil distant Vous pouvez télécharger la dernière version d’AnyDesk sur notre site Web. Cliquez simplement sur le bouton « Télécharger ». … 2 Configurer AnyDesk sur le périphérique distant Ensuite, vous souhaiterez définir un nom d’ordinateur et un mot de passe pour l’ordinateur distant. … 3 Connectez-vous au périphérique distant

Comment utiliser AnyDesk pour travailler à domicile ?

Tout ce que vous avez à faire est de définir un mot de passe dans l’onglet « Sécurité » de votre ordinateur de travail.Paramètres AnyDesk et vous êtes prêt à travailler à domicile. 1. Installez AnyDesk sur l’appareil distant Vous pouvez télécharger la dernière version d’AnyDesk sur notre site Web.

Comment partager une présentation dans AnyDesk ?

Pour partager une présentation, toutes les autorisations peuvent être désactivées et les utilisateurs accédant à votre appareil ne peuvent pas utiliser la souris ou le clavier. Les autorisations d’accès d’AnyDesk sont ajustables à chaque cas d’utilisation, que vous souhaitiez partager votre écran uniquement ou effectuer des tâches administratives complexes. Modifiez les autorisations en fonction de vos besoins personnels.

Qu’est-ce que le jeton AnyDesk et comment l’utiliser ?

Ce jeton est comme une clé spéciale qui ne peut être utilisée que par un seul client AnyDesk. Cela signifie qu’il n’y a aucun moyen de récupérer le mot de passe en texte clair, même si quelqu’un a un accès complet à votre ordinateur. AnyDesk dispose d’une variété de fonctionnalités de sécurité qui garantissent que vos connexions d’accès à distance sont toujours cryptées et sécurisées.