Chrome est sécurisé par défaut, vous protégeant des sites dangereux et trompeurs qui pourraient voler vos mots de passe ou infecter votre ordinateur. Des technologies avancées, telles que l’isolation de sites, le sandboxing et les protections anti-hameçonnage prédictives, assurent votre sécurité et celle de vos données.

Ai-je besoin d’une protection antivirus si j’utilise Chrome ?

Oui, les Chromebooks Google ont besoin d’une protection antivirus. Bien qu’ils soient dotés de fonctionnalités antivirus intégrées, la protection fournie n’est pas infaillible. Vous pouvez télécharger une application malveillante depuis le Google Play Store ou être victime d’une escroquerie en ligne ou d’un site de phishing.

Google dispose-t-il d’un antivirus intégré ?

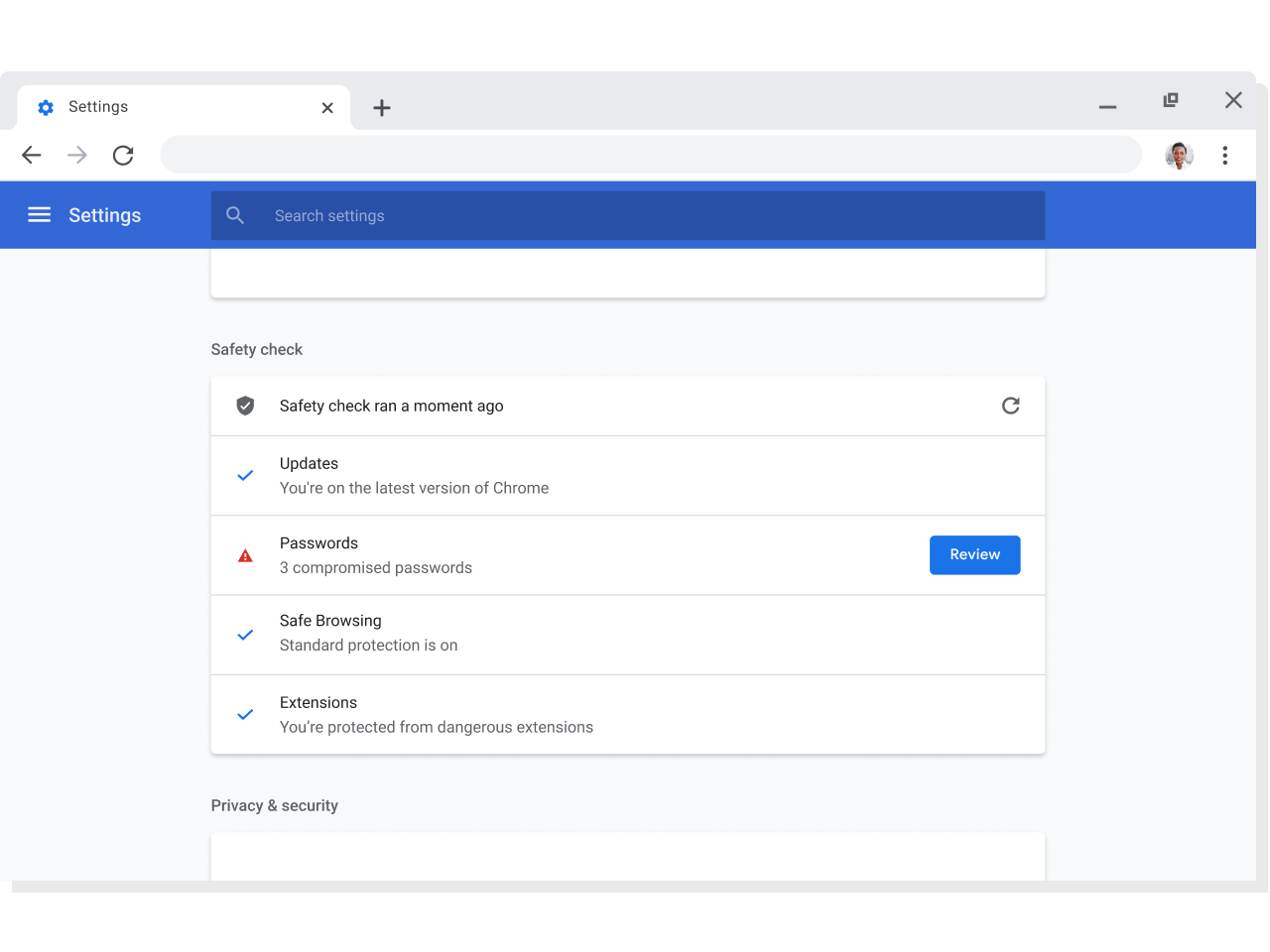

Google Chrome propose un scanner antivirus intégré fourni avec le navigateur lui-même que vous pouvez utiliser pour analyser votre appareil à la recherche de programmes potentiellement dangereux. Gardez à l’esprit qu’il ne s’agit pas d’un analyseur à usage général, mais qu’il se concentre spécifiquement sur les menaces qui ciblent Chrome.

Qu’est-ce que la sécurité la plus puissante de chrome ?

La protection avancée est la sécurité de compte la plus puissante de Google, qui s’accompagne de certaines restrictions sur votre compte : vous avez besoin de votre clé de sécurité pour vous connecter sur n’importe quel nouvel appareil.

Safari est-il plus sûr que Chrome ?

Safari et Chrome sont tous deux sécurisés, et Safari utilise en fait la base de données de navigation sécurisée de Google. Ils sont à peu près au coude à coude en matière de confidentialité et de sécurité, mais si vous êtes préoccupé par votre confidentialité en ligne, nous vous conseillons d’utiliser un VPN. Dois-je passer de Chrome à Safari ? Probablement pas.

La sécurité de Chrome est-elle sûre ?

Chrome est sécurisé par défaut, vous protégeant des sites dangereux et trompeurs susceptibles de voler vos mots de passe ou d’infecter votre ordinateur. Des technologies avancées, telles que l’isolation de sites, le sandboxing et les protections anti-hameçonnage prédictives, vous protègent, vous et vos données.

Quel est le meilleur Chrome ouWindows ?

Si les deux systèmes d’exploitation sont comparés sur la base des applications par défaut, Chrome OS est en avance sur Windows. Dans Windows, nous trouvons un magasin (Microsoft Store) avec des applications utiles, mais peu variées. Au lieu de cela, Chrome OS prend en charge les applications de Google Play. Cela ouvre considérablement le champ des possibilités et des applications disponibles.

Le Chromebook intègre-t-il un antivirus ?

Chromebooks et sites suspects Comme la plupart des logiciels antivirus, l’antivirus de Chromebook est livré avec des filtres Web qui devraient vous protéger de la plupart des sites dangereux qui verrouillent votre ordinateur et refusent de vous laisser partir.

Le Chromebook est-il plus sûr que Windows ?

SÉCURITÉ DU CHROMEBOOK Sans aucun doute, un Chromebook est plus sûr que Windows, OS X, Linux, iOS ou Android. La sécurité est intégrée à la conception. Pour commencer, le système d’exploitation, Chrome OS, ne permet pas l’installation de logiciels.

La désinstallation de Chrome supprime-t-elle les logiciels malveillants ?

Après avoir désinstallé et réinstallé Chrome et vous être connecté à votre compte Google, tous les paramètres, extensions et logiciels malveillants seront restaurés à partir de la sauvegarde dans le cloud. Donc, si la réinitialisation des paramètres du navigateur et la suppression des extensions n’ont pas aidé, la réinstallation de Chrome ne supprimera pas non plus les logiciels malveillants.

Quel antivirus est utilisé par Google ?

Par exemple, en plus de sa propre technologie de protection contre les liens malveillants, Google utilise également le scanner antivirus Windows Defender de Microsoft pour protéger les utilisateurs contre les attaques de phishing.

Quel navigateur est le plus sûr pour les services bancaires en ligne ?

Le navigateur Edge de Windows 10 est une nouvelle application en bac à sable, il est donc bien meilleur pour les opérations bancaires qu’Internet Explorer. Sinon, Chrome est l’alternative la plus sécurisée, car il s’exécute dans le bac à sable solide de Google. Certaines sociétés de sécurité fournissent également des modules complémentaires, tels que Kaspersky SafeArgent et Bitdefender Safepay.

Microsoft Edge est-il plus sûr que Chrome ?

En fait, Microsoft Edge est plus sécurisé que Google Chrome pour votre entreprise sur Windows 10. Il dispose de puissantes défenses intégrées contre le phishing et les logiciels malveillants et prend en charge de manière native l’isolation matérielle sur Windows 10. Aucun logiciel supplémentaire n’est requis pour y parvenir. ligne de base sécurisée.

La protection avancée de Google est-elle gratuite ?

Combien coûte la protection avancée ? Vous pouvez utiliser le Programme Protection Avancée sans frais. Cependant, vous devrez peut-être acheter des clés de sécurité.

Mon compte Google est-il sécurisé ?

Votre compte Google est protégé par une sécurité de pointe qui permet de détecter et de bloquer automatiquement les menaces avant qu’elles ne vous atteignent.

Dois-je utiliser Chrome ou Safari ?

Si vous vivez complètement dans l’écosystème d’Apple, vous serez mieux avec Safari. La fonction Handoff est difficile à maîtriser, et il est agréable d’avoir une sécurité supplémentaire autour de vos achats. Cependant, vous voudrez probablement lancer Chrome si vous avez d’autres appareils Android ou Windows dans votre maison.

Google Chrome a-t-il été piraté ?

G oogle a annoncé que Google Chrome avait été piraté avec succès après avoir découvert 30 failles de sécurité, dont sept constituent une menace « élevée » pour les utilisateurs. Dans un article de blog, Google a révélé qu’une nouvelle mise à jour apportera des améliorations pour Windows, Mac et Linux, afin de résoudre les problèmes de sécurité après le piratage.

Quelle est la différence entre Google Chrome et Google ?

Google Chrome est un produit de Google qui propose des produits physiques conçus pour le navigateur Web. Au cours de leurs décennies d’activité, Google a réussi à créer une gamme massive de produits pour Google et Google Chrome. Google Chrome n’est qu’une branche de tous les produits et services de Google.

Ce qui estmieux vaut un ordinateur portable ou un Chromebook ?

Les Chromebooks sont moins chers, plus sécurisés et ont une bien meilleure autonomie que leurs homologues portables. Pourtant, si vous avez besoin d’un ordinateur portable pour autre chose qu’Internet, les ordinateurs portables Windows et les MacBook sont nettement plus puissants et offrent beaucoup plus de programmes, mais leur prix est souvent beaucoup plus élevé.

Le Chromebook est-il sécurisé pour les opérations bancaires ?

Les Chromebooks sont tout aussi sûrs pour les opérations bancaires en ligne que les ordinateurs Windows ou Mac. La sécurité est intégrée à un Chromebook et à Chrome OS avec des fonctionnalités telles que la protection antivirus, le bac à sable, le démarrage vérifié et une puce de sécurité pour chiffrer toutes vos données.

Un Chromebook peut-il être piraté ?

Un expert produit Google dans un message de forum a même dit que les Chromebooks ne peuvent pas être piratés, donc si la situation vous justifie de sortir des sentiers battus, considérez que ce que vous rencontrez peut être une arnaque induite par l’utilisateur.

Quel est le système d’exploitation le plus sûr ?

Et le gagnant est… Mikko a déclaré que la plate-forme Windows Phone de Microsoft est le système d’exploitation mobile le plus sûr disponible pour les entreprises, tandis qu’Android reste un refuge pour les cybercriminels.