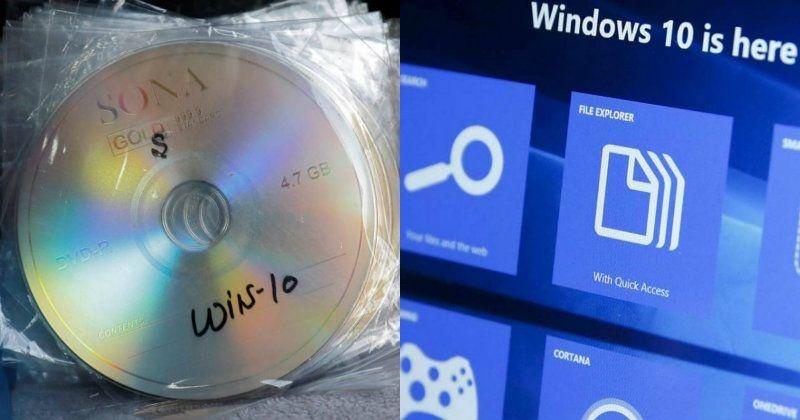

Est-il acceptable d’utiliser Windows piraté ?

Une copie piratée de Windows est moins sûre Si vous prévoyez de travailler principalement sur votre ordinateur Windows et de stocker tous vos documents confidentiels, l’utilisation d’une copie piratée de Windows pourrait être la pire décision que vous ayez jamais prise. Étant donné que les copies piratées ne reçoivent pas de mises à jour, les logiciels malveillants ou les virus sont plus susceptibles de les infecter.

Puis-je utiliser un logiciel piraté en Inde ?

L’utilisation de logiciels piratés est-elle illégale en Inde ?

C’est une infraction Non seulement la distribution de logiciels piratés est une infraction punissable, mais son utilisation est tout aussi problématique et est considérée comme une violation de la loi sur le droit d’auteur des logiciels. La sanction pour violation des lois locales sur le droit d’auteur dépend du pays dans lequel les personnes en question sont accusées.

Microsoft peut-il détecter Windows 10 piraté ?

Les utilisateurs seront surpris d’apprendre que Windows 10 peut rechercher des logiciels piratés. Si vous lisez le contrat de licence dans Windows 10, il comprend une clause qui permet à Microsoft de rechercher activement tout logiciel piraté, puis de le désactiver.

Est-ce que Windows 10 piraté est plus lent ?

Les fenêtres piratées ont tendance à ralentir votre système. Avec la version fissurée du système d’exploitation, des virus provenant d’Internet non seulement exposent votre PC aux pirates, mais empêchent également le système d’afficher ses performances optimales.

Windows 11 détecte-t-il les logiciels piratés ?

Windows 11 ne détecte pas les logiciels piratés. Cependant, les logiciels piratés contiennent souvent des logiciels malveillants et peuvent endommager votre ordinateur. Windows Defender peut vous avertir des logiciels potentiellement dangereux, mais si vous les ajoutez à la liste blanche, vous pouvez continuer à les utiliser sans problème.

Quel pourcentage de Windows est piraté ?

Quelle est la sanction du piratage en Inde ?

Un acte de piraterie sera punissableavec : (i) la réclusion à perpétuité ; ou (ii) la mort, si l’acte de piratage cause ou tente de causer la mort. Toute tentative de commettre, d’aider, de soutenir ou de conseiller un acte de piraterie sera passible d’une peine d’emprisonnement pouvant aller jusqu’à 14 ans et d’une amende.

Peut-on aller en prison pour piratage ?

Une poursuite civile pourrait vous tenir responsable de milliers de dollars de dommages et intérêts. Les accusations criminelles peuvent vous laisser avec un casier judiciaire, accompagné d’une peine pouvant aller jusqu’à cinq ans de prison et d’amendes pouvant atteindre 250 000 $.

Le torrenting est-il illégal en Inde ?

En Inde, un tribunal a jugé que ce n’était absolument pas illégal. Aux États-Unis, il s’agit toujours d’une zone grise, car il n’y a eu aucun précédent où quiconque a été condamné pour piratage de droits d’auteur après avoir diffusé en continu du contenu vidéo protégé par des droits d’auteur à partir d’une source non autorisée.

Le piratage est-il un cybercrime en Inde ?

Est-il acceptable d’utiliser un logiciel piraté ?

Illégalité. L’utilisation ou la distribution de logiciels piratés constitue une violation de la loi sur les droits d’auteur des logiciels. Les entreprises et les particuliers encourent jusqu’à 150 000 $ de pénalités pour chaque cas. Ils ont également commis un crime pouvant entraîner jusqu’à cinq ans de prison.

Quel pourcentage de logiciels est piraté ?

Les résultats indiquent qu’environ 42 % des logiciels installés dans le monde sont piratés, avec une valeur commerciale de 63,4 milliards de dollars.

Pouvons-nous mettre à jour Windows piraté ?

Très probablement, vous avez une très ancienne version de Windows 10 installée sur votre PC, vous devrez peut-être réinstaller Windows 10 pour mettre à niveau Windows 10 si votre version est vraiment ancienne, il ne sera pas possible de mettre à jour directement. Vous devez également activer Windows 10 pour obtenir toutes les fonctionnalités et être légal.

Quel est le coût de Windows 10 en Inde ?

Les utilisateurs qui ne sont pas éligibles pour une mise à niveau gratuite vers Windows 10 (y compris les utilisateurs de Windows Vista et XP), les personnesqui assemblent un nouveau PC et les utilisateurs de Mac peuvent acheter la version complète du système d’exploitation à Rs 7 999 pour la version Home et Rs 14 999 pour la version Pro.

Est-il acceptable d’utiliser un logiciel piraté à des fins personnelles ?

Illégalité. L’utilisation ou la distribution de logiciels piratés constitue une violation de la loi sur les droits d’auteur des logiciels. Les entreprises et les particuliers encourent jusqu’à 150 000 $ de pénalités pour chaque cas. Ils ont également commis un crime pouvant entraîner jusqu’à cinq ans de prison.

Que se passe-t-il si Windows n’est pas authentique ?

Lorsque vous utilisez une copie non authentique de Windows, vous verrez une notification toutes les heures. La notification vous informe qu’elle n’est pas authentique et que vous devez l’activer. L’arrière-plan de votre bureau deviendra noir toutes les heures. Même si vous le modifiez, il reviendra.

Peut-on aller en prison pour piratage de logiciels ?

La sanction pénale pour piratage Pour les entreprises ou les particuliers qui sont surpris en train de vendre des logiciels piratés, ils peuvent être condamnés à une amende pouvant atteindre 250 000 $. De plus, un contrevenant peut être emprisonné jusqu’à 5 ans de prison.

Windows peut-il être non authentique ?

Un logiciel non authentique signifie qu’il s’agit d’une version piratée du Logiciel. Microsoft propose des logiciels sur toutes les versions du système d’exploitation Windows qu’il publie, y compris leurs mises à jour. L’utilisation d’une version fissurée viole le droit d’auteur de Microsoft et, par conséquent, il est illégal d’utiliser la version non authentique et fissurée du logiciel.

La désactivation de Windows est-elle lente ?

Non. Les performances seront les mêmes, mais après un certain temps sans activation, vous ne pourrez plus vous connecter sans le faire.

Le piratage de Windows 7 est-il sûr ?

Si vous utilisez une copie piratée/crackée de Windows 7, votre ordinateur est plus vulnérable aux virus et autres problèmes de sécurité. L’utilisation d’une copie crackée de Windows 7 augmente le risquede votre ordinateur piraté par une personne inconnue….