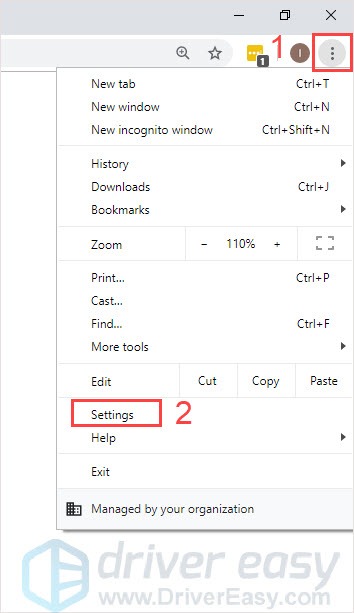

Passez à l’onglet Sécurité, sélectionnez Sites restreints et cliquez sur le bouton Sites. Cela affichera la liste des URL de site marquées sous Sites restreints. Sélectionnez le site et cliquez sur le bouton Supprimer. Une fois cela fait, redémarrez Chrome et vérifiez si ce site est débloqué. Ouvrez Google Chrome et cliquez sur les trois points verticaux pour accéder aux paramètres. Dans les paramètres, faites défiler vers le bas et cliquez sur avancé. Allez dans la section Système et cliquez sur ouvrir les paramètres du proxy. Sous l’onglet Affichage, cliquez sur les sites restreints et supprimez le site de la liste.

Pourquoi les sites sont-ils bloqués sur Google ?

Afin de protéger nos utilisateurs et de maintenir l’intégrité de nos résultats de recherche, Google fait de son mieux pour garder le contenu piraté hors de nos résultats de recherche. Le contenu piraté est souvent de mauvaise qualité et peut être conçu pour tromper les utilisateurs ou infecter leur ordinateur ou leur appareil.

Comment débloquer un site Web sur Chrome ?

Pour débloquer un site Web sur Chrome, vous pouvez utiliser l’extension Google Chrome pour le faire. Maintenant, voici le tutoriel. Cliquez sur le bouton des trois points dans le coin droit. Cliquez ensuite sur Plus d’outils et recherchez Extensions.

Comment bloquer un site Web ?

Allez dans votre dossier /etc/opt/chrome/policies/managed. Dans URLBlocklist, ajoutez les URL que vous souhaitez bloquer. Dans URLAllowlist, ajoutez les URL auxquelles vous souhaitez que les utilisateurs accèdent. Déployez la mise à jour pour vos utilisateurs. Vous pouvez bloquer et autoriser jusqu’à 1 000 URL. Pour la syntaxe d’URL, voir Autoriser ou bloquer des sites Web—Format de filtre d’URL.

Est-il possible de débloquer Google ?

Si vous vivez là où Google est bloqué, alors avec l’aide d’un serveur VPN, vous pouvez le débloquer et accéder au World Wide Web de n’importe où, n’importe quand avec un anonymat complet ! Avec Google débloqué, vous pouvez désormais rechercher autant que vous le souhaitez au contenu de votre cœur. Proxy Google ou VPN : Quelest le meilleur pour débloquer Google ?

Comment débloquer un site Web avec un VPN ?

Tapez l’URL dans votre navigateur et le VPN la débloquera. L’utilisation d’un VPN est plus sécurisée que l’utilisation d’un serveur proxy Web. Une fois que vous avez ajouté un VPN, vous n’aurez plus besoin de passer par des étapes pour visiter des sites. Ouvrez simplement votre navigateur et surfez sur le Web. Visitez un site de raccourcissement d’URL. Il existe un certain nombre de ces sites parmi lesquels choisir.