Anúncios

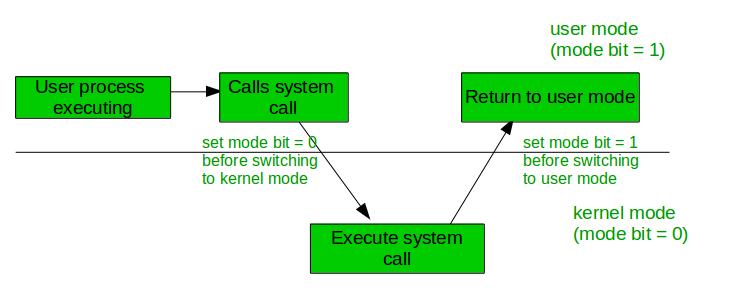

Les opérations en mode double dans le système d’exploitation protègent le système d’exploitation contre les utilisateurs illégaux. Nous accomplissons cette défense en désignant certaines des instructions du système comme des instructions privilégiées qui peuvent causer des dommages. Le matériel ne permet l’exécution d’instructions privilégiées qu’en mode noyau.

Comment le mode double offre-t-il une protection ?

Le double mode de fonctionnement nous fournit les moyens de protéger le système d’exploitation contre les utilisateurs errants et les utilisateurs errants les uns contre les autres. Si une tentative est faite pour exécuter une instruction privilégiée en mode utilisateur, le matériel n’exécute pas l’instruction mais la traite plutôt comme illégale et la piège dans le système d’exploitation.

Anúncios

Quelles sont les utilisations d’avoir deux modes de fonctionnement dans le CPU ?

Plusieurs modes peuvent être utilisés pour fournir une politique de sécurité plus fine. Par exemple, plutôt que de faire la distinction entre le mode utilisateur et le mode noyau, vous pouvez distinguer différents types de mode utilisateur. Peut-être que les utilisateurs appartenant au même groupe pourraient exécuter le code de l’autre.

Comment l’ordinateur assure-t-il la protection du processeur ?

La protection du processeur est appelée car nous ne pouvons pas donner le processeur à un processus pour toujours, cela devrait être pour un temps limité, sinon les autres processus n’auront pas la chance d’exécuter le processus. Donc pour cela, une minuterie est utilisée pour se remettre de cette situation.

Anúncios

Comment le mode double offre-t-il une protection ?

Le double mode de fonctionnement nous fournit les moyens de protéger le système d’exploitation contre les utilisateurs errants et les utilisateurs errants les uns contre les autres. Si une tentative est faite pour exécuter une instruction privilégiée en mode utilisateur, le matériel n’exécute pas l’instruction mais la traite plutôt comme illégale et la piège dans le système d’exploitation.

Quelle est la signification du mode double ?

Le mode double fait référence aux appareils mobiles qui fonctionnent sur deux supports différentstechnologies telles que GSM et WCDMA, ou 1x et WCDMA. La plupart des téléphones 3G sont bimodes et tri ou quadri-bande pour permettre aux utilisateurs de se déplacer sur les réseaux 2G lorsqu’ils se trouvent en dehors de la zone de couverture 3G.

Quelle est l’importance de la protection dans un système multi-utilisateur ?

La protection est particulièrement importante dans un environnement multi-utilisateurs lorsque plusieurs utilisateurs utilisent des ressources informatiques telles que le processeur, la mémoire, etc. Il incombe au système d’exploitation d’offrir un mécanisme qui protège chaque processus des autres processus.

Comment le processeur et la mémoire sont-ils protégés par le système d’exploitation ?

Dans la protection de la mémoire, nous devons protéger le système d’exploitation des processus utilisateur et cela peut être fait en utilisant un registre de relocalisation avec un registre de limite. Ici, le registre de relocalisation a la valeur de la plus petite adresse physique alors que le registre de limite a la plage des adresses logiques.

Qu’entend-on par protection du processeur ?

La protection du processeur protège le processeur du nœud sur lequel il est configuré contre une attaque DOS en limitant la quantité de trafic provenant de l’un de ses ports et destinée au CPM (à traiter par son processeur) à l’aide d’une combinaison de les limites configurables.

Pourquoi deux modes utilisateur et mode noyau sont-ils nécessaires ?

Pourquoi deux modes (utilisateur et noyau) sont-ils nécessaires ? Le mode utilisateur interdit à l’utilisateur d’accéder à certaines zones de la mémoire et d’exécuter certaines instructions pour protéger le système d’exploitation. Le mode noyau donne un accès complet au système d’exploitation pour lui permettre de faire ce qu’il doit faire.

Quelle protection est nécessaire pour l’ordinateur ?

Protection contre les logiciels malveillants La meilleure façon de se protéger contre les logiciels malveillants consiste à installer un logiciel antivirus, tel que Bitdefender, Norton ou Kaspersky. Un logiciel antivirus aide à empêcher l’installation de logiciels malveillants et peut également supprimer les logiciels malveillants de votre ordinateur.

Qu’est-ce qui protège les composants internes de l’ordinateur ?

Étui. Le boîtier de l’ordinateur renferme la plupart des composants du système. Il fournit un support mécanique et une protection pour les éléments internes tels que la carte mère, les lecteurs de disque et les blocs d’alimentation, et contrôle et dirige le flux d’air de refroidissement sur les composants internes.

Le double démarrage est-il sécurisé ?

Le double démarrage Windows 10 et Linux est sûr, avec des précautions Il est important de s’assurer que votre système est correctement configuré et cela peut aider à atténuer ou même à éviter ces problèmes. La sauvegarde des données sur les deux partitions est sage, mais cela devrait être une précaution à prendre de toute façon.

Qu’est-ce que le sans fil bimode ?

Désormais, une technologie émergente connue sous le nom de mode double combine la communication radio cellulaire et Wi-Fi dans un seul appareil.

Qu’est-ce que le mode double et le mode multi ?

Le concept de modes de fonctionnement dans le système d’exploitation peut être étendu au-delà du mode double. C’est ce qu’on appelle le système multimode. Dans ces cas, plus de 1 bit est utilisé par le CPU pour définir et gérer le mode. Un exemple de système multimode peut être décrit par les systèmes prenant en charge la virtualisation.

Qu’est-ce qu’un appareil double ?

Les appareils à double mode peuvent fonctionner sur deux formes différentes de transmission de données ou de réseau. Ils ont deux types de radios cellulaires : l’accès multiple par répartition en code (CDMA) et le système mondial de communication mobile (GSM) pour la transmission de la voix et des données.

Comment le mode double offre-t-il une protection ?

Le double mode de fonctionnement nous fournit les moyens de protéger le système d’exploitation contre les utilisateurs errants et les utilisateurs errants les uns contre les autres. Si une tentative est faite pour exécuter une instruction privilégiée en mode utilisateur, le matériel n’exécute pas l’instruction mais la traite plutôt comme illégale et la piège dans le système d’exploitation.

Quel est lesens du double usage ?

Les articles à double usage sont des biens, des technologies et des logiciels qui peuvent être utilisés à la fois à des fins civiles et militaires. Cela comprend toutes les marchandises qui peuvent être utilisées à la fois pour des utilisations non explosives et pour aider de quelque manière que ce soit à la fabrication d’armes nucléaires ou d’autres dispositifs nucléaires explosifs.

Qu’est-ce que le mode double et le mode multi ?

Le concept de modes de fonctionnement dans le système d’exploitation peut être étendu au-delà du mode double. C’est ce qu’on appelle le système multimode. Dans ces cas, plus de 1 bit est utilisé par le CPU pour définir et gérer le mode. Un exemple de système multimode peut être décrit par les systèmes prenant en charge la virtualisation.

Qu’est-ce qu’un appareil double ?

Les appareils à double mode peuvent fonctionner sur deux formes différentes de transmission de données ou de réseau. Ils ont deux types de radios cellulaires : l’accès multiple par répartition en code (CDMA) et le système mondial de communication mobile (GSM) pour la transmission de la voix et des données.

Quel est le but de la protection ?

La protection fait référence à la protection de quelque chose ou de quelqu’un. Grâce à la protection, nous abritons et défendons les choses. Puisque protéger, c’est se mettre à l’abri du mal, la protection est l’acte de le faire. Les enfants sont sous la protection de leurs parents, qui assurent leur sécurité.

Pourquoi est-il important de protéger l’ordinateur ?

Des virus malveillants ou des logiciels espions pourraient se déposer sur votre ordinateur, le ralentir ou détruire des fichiers. En utilisant des mesures de sécurité et de bonnes pratiques pour protéger vos appareils, vous pouvez protéger votre vie privée et votre famille.