1] Désactiver la fonction d’analyse antivirus dans Chrome Cliquez sur le bouton Avancé pour accéder à la section Confidentialité et sécurité. Sélectionnez l’option pour les services Sync et Google. Désactivez l’option de navigation sécurisée. Redémarrez votre navigateur et votre problème devrait être résolu.

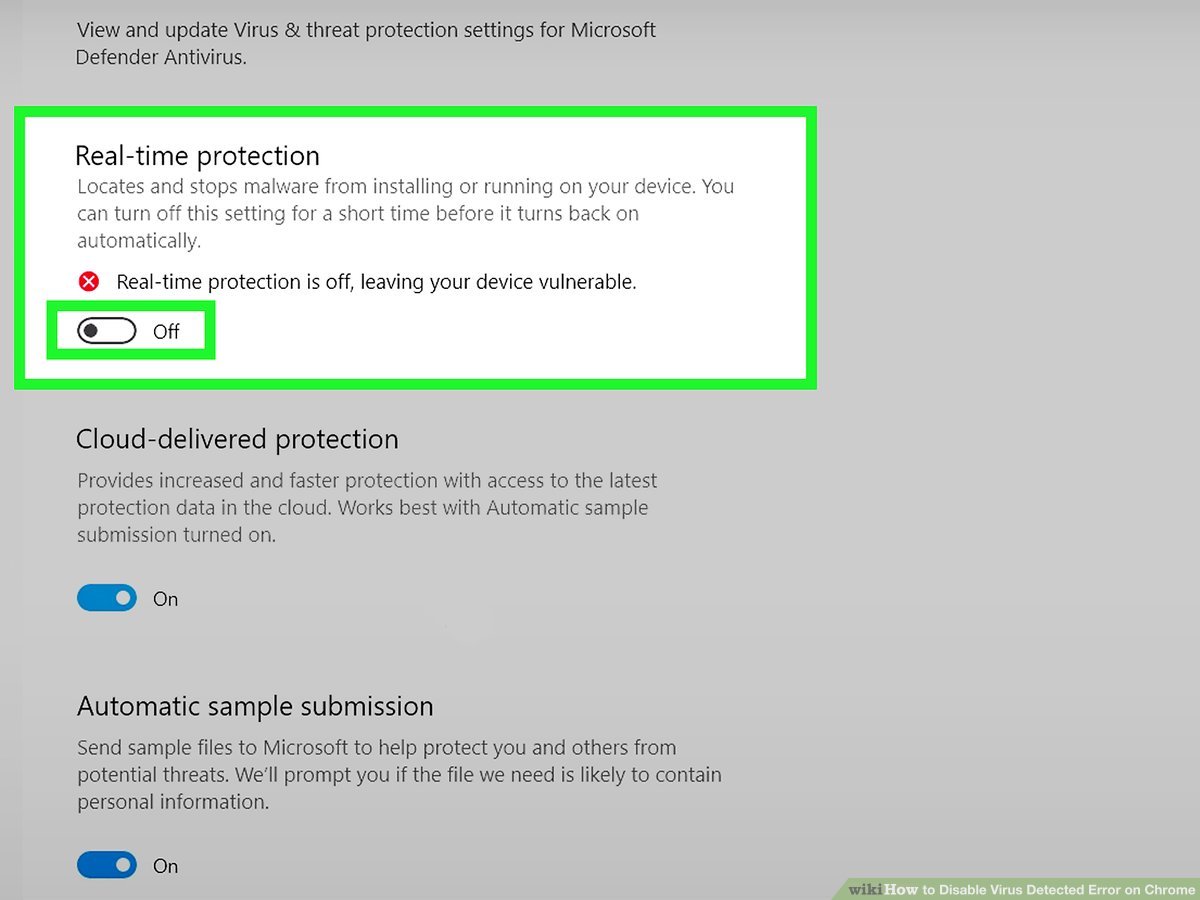

Comment ignorer une détection de virus ?

Allez à Démarrer > ; Paramètres > Mettre à jour & Sécurité > Sécurité Windows > Virus & protection contre les menaces. Sous Virus & paramètres de protection contre les menaces, sélectionnez Gérer les paramètres, puis sous Exclusions, sélectionnez Ajouter ou supprimer des exclusions. Sélectionnez Ajouter une exclusion, puis sélectionnez parmi les fichiers, dossiers, types de fichiers ou processus.

Pourquoi Chrome n’arrête-t-il pas de me dire que j’ai un virus ?

Le virus contextuel Google Chrome est un logiciel malveillant courant et frustrant sur les téléphones Android. La cause la plus fréquente de ce virus est le téléchargement d’applications à partir de sources tierces ou inconnues qui contiennent le logiciel malveillant. La chose la plus importante est de NE PAS appuyer n’importe où sur la fenêtre contextuelle !

L’avertissement de virus Chrome est-il réel ?

« Google Chrome Warning Alert » est un faux message d’erreur affiché par un site Web malveillant que les utilisateurs visitent souvent par inadvertance – ils sont redirigés par divers programmes potentiellement indésirables (PUP) qui infiltrent les systèmes sans consentement.

Pourquoi est-ce que je reçois sans cesse une fenêtre contextuelle indiquant que j’ai un virus ?

Lorsque Google dit que vous avez un virus sur votre téléphone, vous êtes victime d’une arnaque. Plus précisément, les cybercriminels tentent de vous inciter à installer des logiciels malveillants, à soumettre des données personnelles ou à payer pour la suppression de virus. Malheureusement, les faux avertissements de virus sur les téléphones Android sont très courants de nos jours.

L’avertissement de virus Google est-il réel ?

Google Security Alert/Warning est une fausse alerte émise par des sites Web malveillants. Comme toute ingénierie sociale, elle est conçue pour tromper les utilisateursà prendre une décision dangereuse en ligne. Les appareils Chrome et Android ont des alertes de sécurité, mais ils ne sont pas étiquetés « Alerte de sécurité Google ».

Chrome est-il protégé contre les virus ?

Chrome a-t-il un antivirus intégré ? OUI, Google Chrome est livré avec un scanner de logiciels malveillants intégré. Il peut rechercher et signaler les fichiers et applications malveillants qui causent des problèmes sur votre système ou votre navigateur. Cependant, cet anti-malware intégré n’est fourni qu’avec la version Windows de Google Chrome.

Comment savoir si Chrome a été piraté ?

Le signe le plus évident que votre navigateur a été exploité est que votre page d’accueil est différente de ce qu’elle était ou que des barres d’outils que vous ne reconnaissez pas sont apparues. Vous pouvez également voir de nouveaux favoris ou signets juste en dessous de la barre d’adresse ou si vous parcourez manuellement les signets.

La désinstallation de Chrome supprimera-t-elle les logiciels malveillants ?

Après avoir désinstallé et réinstallé Chrome et vous être connecté à votre compte Google, tous les paramètres, extensions et logiciels malveillants seront restaurés à partir de la sauvegarde dans le cloud. Donc, si la réinitialisation des paramètres du navigateur et la suppression des extensions n’ont pas aidé, la réinstallation de Chrome ne supprimera pas non plus les logiciels malveillants.

Comment reconnaître un faux avertissement de virus ?

La Federal Trade Commission (FTC) avertit que l’escroquerie de scareware a de nombreuses variantes, mais il y a quelques signes révélateurs : vous pouvez recevoir des publicités qui promettent de « supprimer les virus ou les logiciels espions », de « protéger la vie privée », « d’améliorer le fonctionnement de l’ordinateur, ” « supprimez les fichiers nuisibles » ou « nettoyez votre registre ».

Google Chrome n’est-il pas sûr ?

Chrome est sécurisé par défaut, vous protégeant des sites dangereux et trompeurs susceptibles de voler vos mots de passe ou d’infecter votre ordinateur. Des technologies avancées, telles que l’isolation de site, le sandboxing et les protections anti-hameçonnage prédictives, vous gardent, vous et vos donnéesen toute sécurité.

Où sont les paramètres de Google Chrome ?

Vous pouvez ouvrir la page Paramètres en cliquant sur l’icône avec trois lignes horizontales empilées à gauche de la barre d’adresse ; cela ouvrira un menu déroulant et les paramètres seront situés en bas de l’écran.

Pourquoi Google limite-t-il mes recherches ?

Pourquoi les sites sont bloqués. Google vérifie les pages qu’il indexe à la recherche de scripts ou de téléchargements malveillants, de violations de contenu, de non-respect des règles et de nombreux autres problèmes de qualité et juridiques susceptibles d’affecter les utilisateurs.

Dois-je désactiver l’antivirus pendant le téléchargement ?

Lors de l’installation d’un nouveau programme ou d’une nouvelle application, les utilisateurs peuvent rencontrer l’exigence courante de désactiver leur antivirus avant de commencer un téléchargement. Plusieurs applications l’exigent car les logiciels antivirus ne permettent généralement pas de télécharger correctement de nouveaux programmes, même s’ils se sont avérés sûrs.

Avast ralentit-il votre ordinateur ?

La désinstallation de Chrome éliminera-t-elle les logiciels malveillants ?

Après avoir désinstallé et réinstallé Chrome et vous être connecté à votre compte Google, tous les paramètres, extensions et logiciels malveillants seront restaurés à partir de la sauvegarde dans le cloud. Donc, si la réinitialisation des paramètres du navigateur et la suppression des extensions n’ont pas aidé, la réinstallation de Chrome ne supprimera pas non plus les logiciels malveillants.

Comment puis-je rechercher des logiciels malveillants sur Chrome ?

Pour exécuter une analyse, vous devez ouvrir les paramètres de Chrome. Pour ce faire, cliquez sur l’icône à trois points dans le coin supérieur droit, puis cliquez sur « Paramètres ». Une fois dans les paramètres, vous devez exécuter un rapide « Contrôle de sécurité », pour ce faire, cliquez sur « Vérifier maintenant » dans la sous-section « Vérification de sécurité », qui est la troisième à partir du haut.

Quelqu’un peut-il pirater votre Google Chrome ?

(NewsNation) — Si vous utilisez Google Chrome comme navigateur Internet, méfiez-vous : vos informations pourraient être compromises. Googlea émis une alerte avertissant des milliards d’utilisateurs de Chrome que le navigateur a été ciblé avec succès par des pirates.

Comment puis-je rechercher des logiciels malveillants sur Chrome ?

Pour exécuter une analyse, vous devez ouvrir les paramètres de Chrome. Pour ce faire, cliquez sur l’icône à trois points dans le coin supérieur droit, puis cliquez sur « Paramètres ». Une fois dans les paramètres, vous devez exécuter un rapide « Contrôle de sécurité », pour ce faire, cliquez sur « Vérifier maintenant » dans la sous-section « Vérification de sécurité », qui est la troisième à partir du haut.

Que font la réinitialisation et le nettoyage de Chrome ?

Si Chrome n’agit pas comme d’habitude, il inclut un processus de nettoyage et de réinitialisation qui peut corriger les choses. Le processus analyse votre ordinateur à la recherche de logiciels nuisibles susceptibles de causer des problèmes, puis les supprime.

Qu’est-ce qui cause le piratage de navigateur ?

Le piratage de navigateur se produit lorsqu’un logiciel indésirable modifie l’activité du navigateur Internet pour espionner les utilisateurs, voler leurs informations ou afficher des publicités persistantes.

Qu’est-ce que Google Chrome Cleaner ?

L’extension de navigateur Web Click&Clean est un nettoyeur de données privées pour le navigateur Web Google Chrome qui vous aide à nettoyer vos données de navigation privées, protégeant ainsi la sécurité de vos données, la confidentialité des données et votre sécurité en ligne.