Anúncios

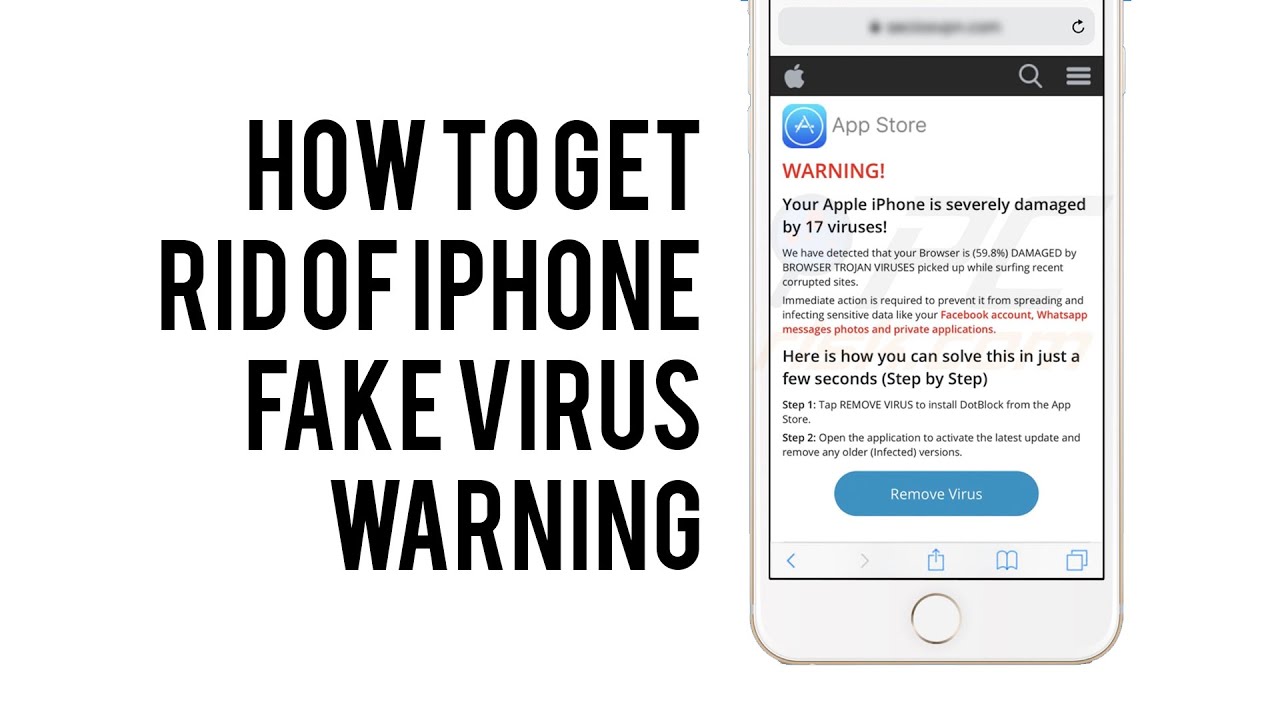

Toutes les réponses. Les messages sont une arnaque. Les iPhones n’attrapent pas de virus, à moins qu’ils ne soient jailbreakés. Accédez à Paramètres > Safari > Effacer l’historique et les données du site Web.

Pourquoi est-ce que je continue à recevoir des fenêtres contextuelles de virus sur mon iPhone ?

Toutes les réponses. Les messages sont une arnaque. Les iPhones n’attrapent pas de virus, à moins qu’ils ne soient jailbreakés. Accédez à Paramètres > Safari > Effacer l’historique et les données du site Web.

Anúncios

Les fenêtres pop-up virales sont-elles de véritables iPhone ?

Apple Security Alert est un faux message contextuel indiquant que votre appareil iOS a été piraté et que vos informations personnelles sont en danger. Les utilisateurs peuvent recevoir cette alerte en visitant un site Web suspect ou être redirigés s’ils ont un programme potentiellement indésirable (PUP) installé sur leur Mac ou iPhone.

Que dois-je faire si mon iPhone indique qu’un virus a été détecté ?

Outre la suppression de toutes les applications en arrière-plan, la suppression du cache du navigateur Safari et de l’historique de navigation peut également aider à supprimer l’alerte de virus sur votre iPhone. Cela effacera tous les fichiers temporaires ou cookies qui auraient pu être enregistrés lorsque l’alerte virale s’est déclenchée.

Anúncios

Pourquoi est-ce que je continue à recevoir un avertissement de virus sur mon téléphone ?

La fenêtre contextuelle d’avertissement de virus sur Android Dans la plupart des cas, les utilisateurs d’Android ne voient qu’une fausse fenêtre contextuelle d’avertissement de virus lorsqu’ils utilisent le navigateur Web pour visiter un site Web malveillant. La fenêtre contextuelle vous avertit que votre Android est infecté par un virus et vous invite à appuyer sur un bouton pour exécuter une analyse et supprimer le logiciel de votre appareil.

Un iPhone peut-il attraper un virus de Safari ?

Un iPhone peut-il attraper un virus de Safari ? Pas de Safari lui-même, mais il est possible d’infecter votre iPhone via Safari. Comme n’importe quel autre navigateur, Safari peut être un refuge pour les programmes malveillants et les virus.

Votre iPhone peut-il être piraté en cliquant sur un lien ?

2. Évitez de cliquer sur des liens suspects. Tout comme sur votre ordinateur, votreL’iPhone peut être piraté en cliquant sur un site Web ou un lien suspect. Si un site Web a l’air ou se sent « off », vérifiez les logos, l’orthographe ou l’URL.

Pouvez-vous unhack votre téléphone ?

Si vous avez récemment téléchargé des applications sur Android, elles pourraient être à blâmer pour le piratage. Par conséquent, pour débloquer votre téléphone, supprimez toutes les applications récemment téléchargées.

La réinitialisation de votre téléphone peut-elle supprimer les pirates ?

La majorité des logiciels malveillants peuvent être supprimés avec une réinitialisation d’usine de votre téléphone. Cependant, cela effacera toutes les données stockées sur votre appareil, telles que les photos, les notes et les contacts, il est donc important de sauvegarder ces données avant de réinitialiser votre appareil. Suivez les instructions ci-dessous pour réinitialiser votre iPhone ou Android.

Que fait *# 21 sur iPhone ?

Composez * # 21 # et appuyez sur Appel pour afficher l’état du transfert d’appel pour la voix, les données, la télécopie, les SMS, la synchronisation, l’asynchrone, l’accès aux paquets et le transfert d’appel d’accès au pavé activé ou désactivé.

Que se passe-t-il si vous cliquez sur une fausse notification de virus ?

Dans certains cas, le scareware installe un code malveillant sur votre ordinateur, que vous cliquiez ou non sur l’avertissement. Le téléchargement à partir de l’une de ces fausses fenêtres contextuelles d’avertissement de virus peut générer des virus, des logiciels malveillants appelés « chevaux de Troie » et/ou des « enregistreurs de frappe » qui enregistrent les mots de passe et les données sensibles.

Pourquoi Chrome n’arrête-t-il pas de dire que j’ai un virus ?

Le virus contextuel Google Chrome est un logiciel malveillant courant et frustrant sur les téléphones Android. La cause la plus fréquente de ce virus est le téléchargement d’applications à partir de sources tierces ou inconnues qui contiennent le logiciel malveillant. La chose la plus importante est de NE PAS appuyer n’importe où sur la fenêtre contextuelle !

Les iPhones peuvent-ils être piratés facilement ?

Un iPhone peut-il être piraté à distance ? Un iPhone peut être piraté à distance via les vulnérabilités d’iOS. Cependant, il est plus probable qu’il soit piraté par des logiciels malveillantslogiciel ou accès physique, car le piratage basé sur la programmation est le plus difficile à réaliser.

Que dois-je composer pour voir si mon téléphone a été piraté ?

Utilisez le code *#21# pour voir si les pirates suivent votre téléphone avec une intention malveillante. Vous pouvez également utiliser ce code pour vérifier si vos appels, messages ou autres données sont déviés. Il indique également l’état de vos informations détournées et le numéro auquel les informations sont transférées.prieš 7 dienas

Qui accède à mon téléphone ?

Pour vérifier votre consommation de données mobiles sur Android, accédez à Paramètres > Réseau & Internet > L’utilisation de données. Sous Mobile, vous verrez la quantité totale de données cellulaires utilisées par votre téléphone. Appuyez sur Utilisation des données mobiles pour voir comment votre utilisation des données a changé au fil du temps. De là, vous pouvez identifier tous les pics récents.prieš 6 dienas

Dois-je réinitialiser mon iPhone en cas de piratage ?

Si vous pensez que votre iPhone a été piraté, vous devez réinitialiser votre téléphone à ses paramètres d’usine. Que devez-vous faire pour empêcher une autre attaque ? Ne vous connectez jamais à un réseau Wi-Fi gratuit. Ne jailbreakez pas votre téléphone. Supprimez toutes les applications de votre téléphone que vous ne reconnaissez pas. Ne téléchargez pas d’applications illégitimes, comme l’application lampe de poche.

Comment saurai-je si j’ai été piraté ?

Fenêtres pop-up fréquentes, en particulier celles qui vous encouragent à visiter des sites inhabituels ou à télécharger un antivirus ou un autre logiciel. Modifications de votre page d’accueil. Courriels en masse envoyés depuis votre compte de messagerie. Plantages fréquents ou performances anormalement lentes de l’ordinateur.

Pouvez-vous dire si votre téléphone est surveillé ?

Oui, il y a des signes qui vous diront quand votre téléphone est surveillé. Ces signes incluent une surchauffe de votre appareil, une décharge rapide de la batterie, la réception de messages texte étranges, l’audition de sons étranges pendant les appels et des redémarrages aléatoires de votre téléphone.prieš 3dianes

Que se passe-t-il si vous composez le *# 31 ?

Si vous souhaitez masquer l’identification de l’appelant, composez *31# et appuyez sur le bouton d’appel. Ce code vous permet de vérifier vers quel numéro votre téléphone renvoie actuellement les appels lorsque vous êtes occupé ou que vous rejetez un appel.

Qu’est-ce que l’iPhone *#31 ?

Anonymiser les appels sortants : tapez *#31# pour voir si vous avez désactivé l’identification de l’appelant et passez des appels de manière anonyme. Vous pouvez également passer un seul appel anonyme en tapant #31#1234567890 , en remplaçant 1234567890 par le numéro de téléphone que vous souhaitez appeler.

Comment puis-je savoir si mon téléphone est infecté par un virus ?

Si votre téléphone est infecté par un virus, vous remarquerez quelques changements dans son comportement. Un signe typique est l’existence soudaine de problèmes de performances médiocres. Votre téléphone peut ralentir lorsque vous essayez d’ouvrir son navigateur ou une autre application. D’autres fois, vous remarquerez que certaines applications se comportent de manière suspecte.

Quel iPhone est le plus sécurisé ?

Après nos recherches et notre classement, nous avons choisi l’Apple iPhone 12 Pro Max comme le téléphone le plus sécurisé.