Anúncios

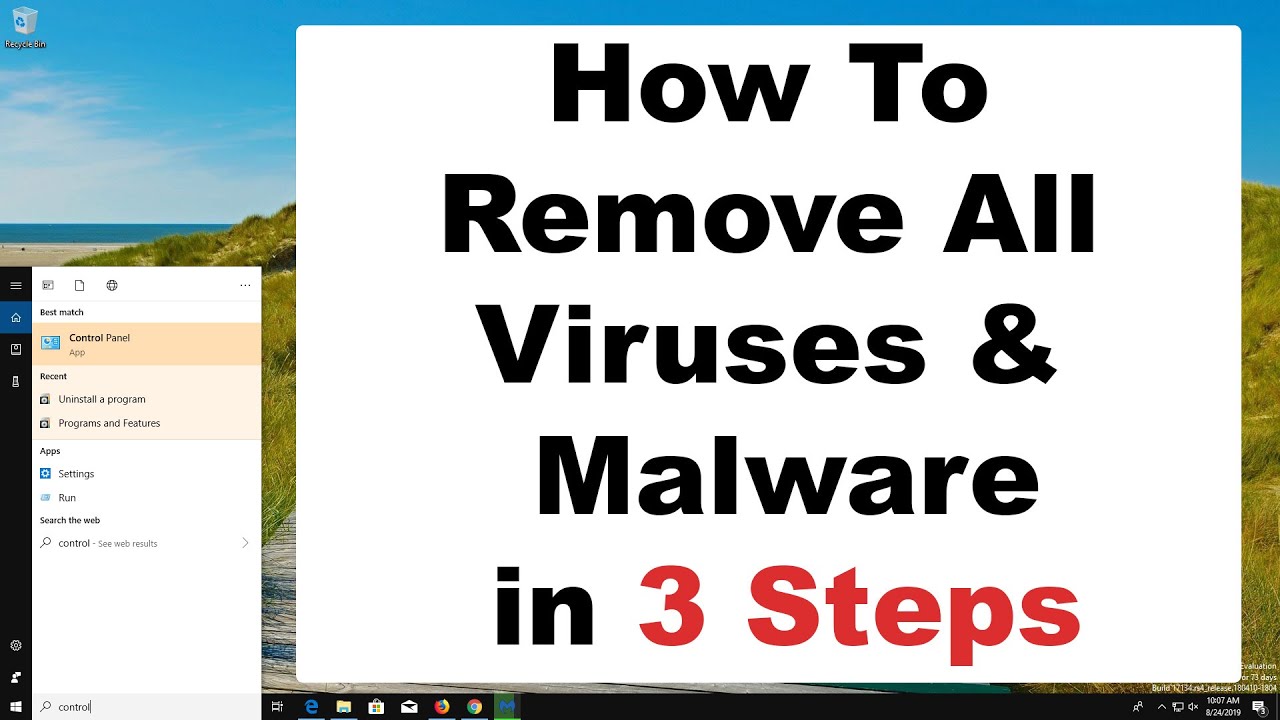

La sécurité Windows est un puissant outil d’analyse qui détecte et supprime les logiciels malveillants de votre PC. Voici comment l’utiliser dans Windows 10 pour analyser votre PC. Important : Avant d’utiliser Windows Defender hors ligne, assurez-vous d’enregistrer tous les fichiers ouverts et de fermer les applications et les programmes.

Les logiciels malveillants peuvent-ils être supprimés d’un ordinateur ?

La sécurité Windows est un puissant outil d’analyse qui détecte et supprime les logiciels malveillants de votre PC. Voici comment l’utiliser dans Windows 10 pour analyser votre PC. Important : Avant d’utiliser Windows Defender hors ligne, assurez-vous d’enregistrer tous les fichiers ouverts et de fermer les applications et les programmes.

Anúncios

McAfee supprime-t-il les logiciels malveillants ?

Comment fonctionne le service de suppression de virus McAfee ? McAfee Virus Removal Service détecte et élimine facilement et rapidement les virus, chevaux de Troie, logiciels espions et autres logiciels malveillants de votre PC. Il applique également des mises à jour de sécurité à votre système d’exploitation et à votre logiciel de sécurité si nécessaire.

Norton supprime-t-il les logiciels malveillants ?

Oui, Norton 360 offre une protection contre les logiciels malveillants. Il protège contre les virus informatiques, le spam, les dangers sociaux, le phishing, le vol d’identité et d’autres menaces nées en ligne.

Anúncios

Comment puis-je rechercher manuellement des logiciels malveillants sur mon ordinateur ?

Ouvrez vos paramètres de sécurité Windows. Sélectionnez Virus & protection contre les menaces > Options de numérisation. Sélectionnez Analyse hors ligne de Windows Defender, puis sélectionnez Analyser maintenant.

Que se passe-t-il si un virus pénètre dans mon ordinateur ?

Un virus informatique s’infiltre dans un ordinateur et ses programmes de la même manière que la grippe infecte le système immunitaire de votre corps et se multiplie. Des virus peuvent être installés sur votre ordinateur à votre insu ou sans votre consentement, et peuvent insérer un nouveau code malveillant qui peut surveiller et manipuler votre activité en ligne.

La réinitialisation d’un PC supprime-t-elle les virus ?

Exécution d’une réinitialisation d’usine, également appelée réinitialisation de Windows ou reformatage etréinstaller, détruira toutes les données stockées sur le disque dur de l’ordinateur et tous les virus sauf les plus complexes. Les virus ne peuvent pas endommager l’ordinateur lui-même et les réinitialisations d’usine nettoient où se cachent les virus.

Une réinitialisation d’usine supprime-t-elle les virus ?

Sur un appareil Android, une réinitialisation d’usine supprime généralement un virus. Le système d’exploitation Android utilise une application sur sa partition de récupération lors d’une réinitialisation matérielle pour restaurer les paramètres d’usine. Les applications malveillantes sur les appareils mobiles sont moins répandues que les systèmes de bureau où le logiciel antivirus est crucial.

Quelle est la différence entre un virus et un malware ?

Souvent utilisés de manière interchangeable, les termes malware et virus ont deux significations distinctes. Malware, ou logiciel malveillant, est un terme général utilisé pour décrire tout programme ou code créé dans l’intention de nuire à un ordinateur, un réseau ou un serveur. Un virus, en revanche, est un type de logiciel malveillant.

Vaut-il la peine de payer pour McAfee ?

Globalement, l’analyseur antivirus de McAfee est parmi les meilleurs du marché. Si vous êtes à la recherche d’une protection fiable contre les menaces connues et les menaces zero-day, McAfee est un très bon choix, avec des taux de détection de logiciels malveillants parfaits, des analyses rapides et une planification simple des analyses.

Que se passe-t-il si un logiciel malveillant est détecté ?

En bref, les logiciels malveillants peuvent faire des ravages sur un ordinateur et son réseau. Les pirates l’utilisent pour voler des mots de passe, supprimer des fichiers et rendre les ordinateurs inutilisables. Une infection par un logiciel malveillant peut entraîner de nombreux problèmes qui affectent le fonctionnement quotidien et la sécurité à long terme de votre entreprise.

Quelle est la différence entre un logiciel malveillant et un virus ?

Souvent utilisés de manière interchangeable, les termes malware et virus ont deux significations distinctes. Malware, ou logiciel malveillant, est un terme général utilisé pour décrire tout programme ou code créé avec lel’intention de nuire à un ordinateur, un réseau ou un serveur. Un virus, en revanche, est un type de logiciel malveillant.

Que se passe-t-il lorsque Norton détecte un virus ?

Lorsque votre produit Norton détecte un risque de sécurité, il le supprime automatiquement, sauf s’il nécessite votre contribution pour comprendre comment vous souhaitez résoudre le risque.

Dans quelle mesure Norton détecte-t-il les logiciels malveillants ?

Combien de temps faut-il à Norton pour nettoyer ?

Le processus de suppression proprement dit, géré par l’outil de suppression Norton, peut prendre jusqu’à 10 minutes. Pendant ce temps, l’ordinateur sera redémarré, éventuellement plusieurs fois.

Quelles sont les manières les plus courantes d’être infecté par un virus informatique ?

Méthodes d’infection et de propagation des logiciels malveillants et des virus Téléchargement de fichiers infectés sous forme de pièces jointes à des e-mails, à partir de sites Web ou via des activités de partage de fichiers. Cliquer sur des liens vers des sites Web malveillants dans des e-mails, des applications de messagerie ou des publications sur les réseaux sociaux.

Quels sont les moyens les plus courants d’être infecté par un virus informatique ?

Méthodes d’infection et de propagation des logiciels malveillants et des virus Téléchargement de fichiers infectés sous forme de pièces jointes à des e-mails, à partir de sites Web ou via des activités de partage de fichiers. Cliquer sur des liens vers des sites Web malveillants dans des e-mails, des applications de messagerie ou des publications sur les réseaux sociaux.

Pouvez-vous supprimer un fichier de virus ?

La suppression d’un fichier infecté supprime à la fois le virus et le fichier infecté de votre ordinateur. À moins que le virus n’ait déjà infecté d’autres fichiers sur votre ordinateur, la suppression d’un fichier infecté est le moyen le plus efficace de supprimer le virus et de s’assurer qu’il ne se propage pas à d’autres fichiers.

Quelle est la première chose que vous faites lorsque vous vous faites pirater ?

Étape 1 : Changez vos mots de passe Ceci est important car les pirates recherchent n’importe quel point d’entrée dans un réseau plus vaste et peuvent y accéder via un mot de passe faible. Sur les comptes ouappareils qui contiennent des informations sensibles, assurez-vous que votre mot de passe est fort, unique et difficile à deviner.

Pouvez-vous dire si quelqu’un accède à distance à votre ordinateur ?

Vous pouvez utiliser le Gestionnaire des tâches de Windows sur votre ordinateur pour évaluer si des programmes ont été ouverts sur votre ordinateur à votre insu. Si vous voyez des programmes en cours d’utilisation que vous n’avez pas exécutés, cela indique fortement qu’un accès à distance a eu lieu.

Combien coûte l’élimination d’un virus sur votre ordinateur ?

Le coût moyen d’une suppression de virus chez un détaillant de technologie comme Best Buy ou Staples varie de 99 $ à 149 $, il est donc facile de voir comment le coût de la lutte contre un virus peut rapidement augmenter.

Comment les pirates prennent-ils le contrôle de votre ordinateur ?

Un autre moyen courant que les pirates utilisent pour prendre le contrôle de vos ordinateurs consiste à envoyer des virus cheval de Troie déguisés en pièces jointes. Les pirates envoient généralement ces messages à des milliers d’utilisateurs avec des titres attrayants et une pièce jointe qu’ils espèrent que vous ouvrirez.