Vous pouvez trouver la liste de contrôle d’accès dans l’onglet de sécurité des paramètres AnyDesk. Pour activer le contrôle d’accès, l’onglet de sécurité doit être déverrouillé. Utilisez le bouton + pour ajouter une entrée. Une entrée de texte apparaîtra au bas de la liste. Créez des règles de pare-feu locales à l’aide du pare-feu Windows pour bloquer les connexions sortantes d’AnyDesk.exeBloquez la résolution des enregistrements DNS sur le domaine anydesk.com. Si vous utilisez votre propre serveur DNS (comme un serveur Active Directory), c’est simple : Ouvrez votre DNS…Bloquer n’importe quel bureau. com dans PiHole – c’est une autre façon d’utiliser le blocage DNS pour empêcher AnyDesk de se connecter via votre réseau

Comment puis-je restreindre l’accès à AnyDesk ?

Vous pouvez trouver la liste de contrôle d’accès dans l’onglet de sécurité des paramètres AnyDesk. Pour activer le contrôle d’accès, l’onglet de sécurité doit être déverrouillé. Utilisez le bouton + pour ajouter une entrée. Une entrée de texte apparaîtra au bas de la liste.

Comment rendre AnyDesk privé ?

Tout d’abord, définissez un mot de passe pour l’accès sans surveillance dans les paramètres de sécurité du côté entrant et autorisez le mode de confidentialité en cochant la case correspondante. Chaque fois que vous vous connectez à l’appareil via l’accès sans surveillance avec le mode de confidentialité activé, les écrans de votre appareil distant seront noirs et la souris et le clavier seront verrouillés.

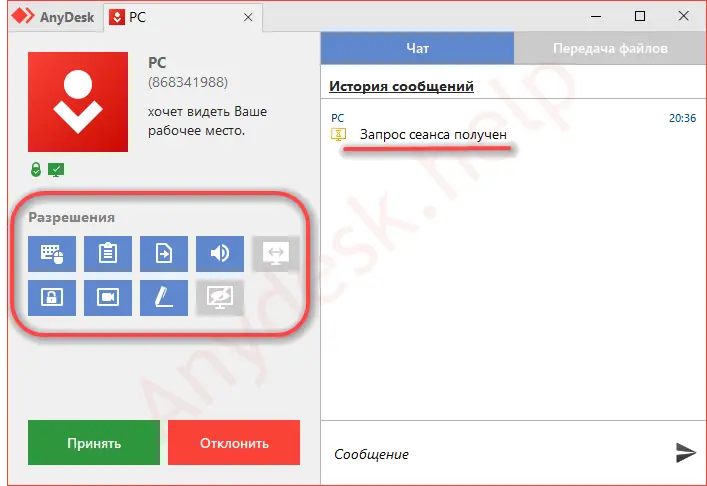

Est-ce que n’importe qui peut accéder à mon PC en utilisant AnyDesk ?

Pour commencer, ouvrez AnyDesk. Le numéro que vous voyez à gauche est votre identifiant personnel. Les gens peuvent utiliser ce numéro pour accéder à votre appareil, et vous avez besoin de ce numéro de la personne à qui vous souhaitez vous connecter.

Comment restreindre l’accès à AnyDesk ?

Vous pouvez trouver la liste de contrôle d’accès dans l’onglet de sécurité des paramètres AnyDesk. Pour activer le contrôle d’accès, l’onglet de sécurité doit être déverrouillé. Utilisez le bouton + pour ajouter une entrée. Une entrée de texteapparaissent en bas de la liste.

AnyDesk peut-il fonctionner sans autorisation ?

Dans cet esprit, AnyDesk offre la possibilité de se connecter à un appareil distant à l’aide d’un mot de passe qui évite à l’utilisateur d’avoir à accepter la demande de connexion. Remarque : Bien que cela ne soit pas obligatoire, il est fortement recommandé d’installer AnyDesk sur l’appareil sur lequel l’accès sans surveillance a été configuré.

Comment activer le mode de confidentialité sur l’écran distant AnyDesk ?

L’activation du mode de confidentialité ne prend que quelques clics. Activez simplement l’autorisation du côté distant et activez le mode de confidentialité. Une icône verte indiquera si le mode de confidentialité est activé.

Combien d’utilisateurs peuvent se connecter à AnyDesk ?

AnyDesk peut être installé sur plusieurs appareils. Il est livré avec : 3 utilisateurs simultanés (des utilisateurs supplémentaires peuvent être achetés), des sessions simultanées illimitées.

A quel point AnyDesk est-il sécurisé ?

AnyDesk Remote Desktop Software est livré avec les normes de sécurité les plus élevées. Du cryptage de niveau militaire aux fonctionnalités de sécurité personnalisables, AnyDesk offre une sécurité exceptionnelle qui répond parfaitement à vos besoins.

Quels sont les inconvénients d’AnyDesk ?

Les inconvénients. Cela peut être légèrement intimidant pour les utilisateurs novices. Il ne peut pas fonctionner sans une connexion Internet active. La version gratuite n’a pas la fonction de carnet d’adresses.prieš 6 dienas

Comment arrêter un transfert de fichiers sur AnyDesk ?

Désactivez le transfert de fichiers pour le profil pour lequel vous souhaitez le désactiver dans Paramètres > Sécurité > Autorisations > Profil d’autorisation. La première option désactivera la synchronisation du presse-papiers dans les deux sens pour le texte et les fichiers, tandis que la seconde désactivera uniquement le transfert de fichiers à l’aide du presse-papiers.

Comment désinstaller AnyDesk ?

Méthode 2 : désinstallez AnyDesk via les applications et fonctionnalités/programmes et fonctionnalités. Recherchez AnyDesk dansla liste et cliquez dessus. L’étape suivante consiste à cliquer sur désinstaller, afin que vous puissiez lancer la désinstallation.

Qu’est-ce que le mode de confidentialité sur AnyDesk ?

Le mode de confidentialité d’AnyDesk vous permet de noircir l’écran de votre appareil distant et de continuer à travailler dessus comme si vous étiez assis juste devant. Personne ne peut voir votre écran et vos données sont en sécurité.

Comment arrêter un transfert de fichiers sur AnyDesk ?

Désactivez le transfert de fichiers pour le profil pour lequel vous souhaitez le désactiver dans Paramètres > Sécurité > Autorisations > Profil d’autorisation. La première option désactivera la synchronisation du presse-papiers dans les deux sens pour le texte et les fichiers, tandis que la seconde désactivera uniquement le transfert de fichiers à l’aide du presse-papiers.

AnyDesk nécessite-t-il des droits d’administrateur ?

Lorsqu’AnyDesk, et par extension, le service AnyDesk, est installé sur l’appareil distant, il peut interagir avec n’importe quel logiciel nécessitant des privilèges administratifs ainsi que des demandes d’élévation UAC.

Comment restreindre l’accès à AnyDesk ?

Vous pouvez trouver la liste de contrôle d’accès dans l’onglet de sécurité des paramètres AnyDesk. Pour activer le contrôle d’accès, l’onglet de sécurité doit être déverrouillé. Utilisez le bouton + pour ajouter une entrée. Une entrée de texte apparaîtra au bas de la liste.

Comment fonctionne l’accès à distance sans surveillance AnyDesk ?

Pour utiliser l’accès sans surveillance, la configuration d’un mot de passe sur l’appareil distant est requise. Cela se fait dans les paramètres de sécurité. Vous n’obtenez l’accès à l’appareil distant que lorsque vous entrez ce mot de passe dans une fenêtre de dialogue. La fenêtre apparaît une fois que vous avez demandé une session.

Où le mot de passe AnyDesk est-il stocké ?

Pour récupérer votre mot de passe, rendez-vous sur my.anydesk.com et cliquez sur « Mot de passe oublié ? ». Cela enverra un e-mail de réinitialisation du mot de passe à celui enregistré sur votre compte.

Que peut faire un escroc avec un accès à distance ?à votre ordinateur ?

Dans une escroquerie d’accès à distance, un escroc tente de vous persuader de lui donner le contrôle à distance de votre ordinateur personnel, ce qui permet à l’escroc de vous soutirer de l’argent et de voler vos informations privées.

Comment puis-je réinitialiser mes paramètres AnyDesk ?

Il existe un moyen simple de forcer une réinitialisation. Quittez l’instance AnyDesk en cours d’exécution, puis accédez à C:\ProgramData\Anydesk. Votre identifiant et votre alias sont stockés dans le service. conf.

AnyDesk utilise-t-il un appareil photo ?

Il utilise simplement AnyDesk : presque tous les ordinateurs portables ont une webcam intégrée, et avec AnyDesk, vous pouvez l’allumer de n’importe où et avoir une vue dégagée de votre pièce. C’est là que vous trouverez vos chatons qui dorment profondément. Assurez-vous d’utiliser un mot de passe fort et de déconnecter la session par la suite.

À quoi peut-on accéder via AnyDesk ?

AnyDesk est une application de bureau à distance distribuée par AnyDesk Software GmbH. Le programme logiciel propriétaire fournit un accès à distance indépendant de la plate-forme aux ordinateurs personnels et autres dispositifs exécutant l’application hôte. Il offre des fonctionnalités de contrôle à distance, de transfert de fichiers et de VPN.

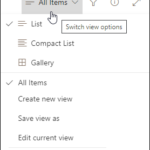

Comment configurer le contrôle d’accès dans AnyDesk ?

Configuration de votre liste blanche Vous pouvez trouver la liste de contrôle d’accès dans l’onglet sécurité des paramètres AnyDesk. Pour activer le contrôle d’accès, l’onglet de sécurité doit être déverrouillé. Utilisez le bouton + pour ajouter une entrée.

Comment empêcher AnyDesk de s’exécuter sous Windows ?

Vous pouvez utiliser la stratégie de groupe pour empêcher AnyDesk.exe de s’exécuter. Pour ce faire, créez une nouvelle stratégie de restriction logicielle avec une règle de hachage pour AnyDesk.exe. Si vous avez un pare-feu avec Deep Packet Exception, vous pouvez activer les règles intégrées pour bloquer AnyDesk.

Qu’est-ce qu’AnyDesk et comment ça marche ?

Gardez à l’esprit qu’AnyDesk ne fonctionne que pour un accès à distance autorisé,ce qui signifie naturellement que vous ne pouvez pas accéder à n’importe quel ordinateur. En d’autres termes, non seulement AnyDesk doit être installé sur votre ordinateur, mais également les appareils auxquels vous souhaitez accéder.

Comment configurer ma liste blanche dans AnyDesk ?

Configuration de votre liste blanche. Vous pouvez trouver la liste de contrôle d’accès dans l’onglet de sécurité des paramètres AnyDesk. Pour activer le contrôle d’accès, l’onglet de sécurité doit être déverrouillé. Utilisez le bouton + pour ajouter une entrée. Une entrée de texte apparaîtra au bas de la liste. Les entrées peuvent être supprimées à l’aide du bouton « – » après avoir été sélectionnées.