Ralentissement des performances de l’ordinateur (longueur de temps pour démarrer ou ouvrir des programmes) Problèmes d’arrêt ou de redémarrage. Fichiers manquants. Plantages fréquents du système et/ou messages d’erreur.

Comment puis-je détecter un virus sur mon ordinateur ?

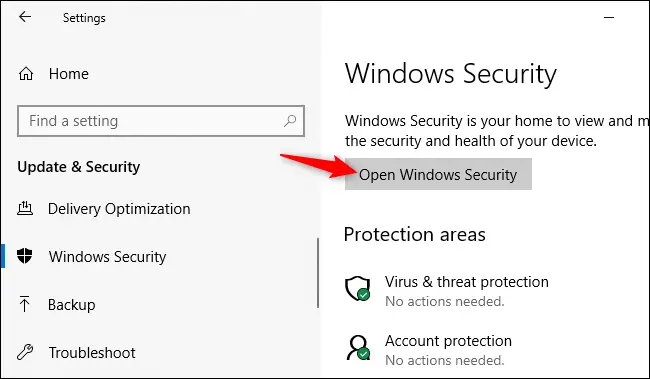

Pour ce faire, accédez à “Sécurité Windows” > “Virus & protection contre les menaces », puis cliquez sur le bouton « Analyse rapide ». Si vous souhaitez effectuer une analyse plus approfondie, qui prendra plus de temps mais vérifiera tous vos fichiers et programmes en cours d’exécution, vous pouvez à la place cliquer sur le bouton “Options d’analyse” et choisir “Analyse complète”.

Pouvez-vous attraper un virus simplement en cherchant quelque chose ?

Pour la dernière question de savoir si cela représente une menace réelle, il semble que la réponse soit “non”. Si Chrome ne fait que mettre en cache le contenu du site Web qui pourrait être nécessaire dans un proche avenir, le contenu malveillant ne peut pas être exécuté à ce stade, même si le client AV local ne parvient pas à le détruire.

Comment puis-je vérifier si un fichier est sûr ?

Cliquez sur le bouton de recherche ou appuyez sur Entrée pour scanner le fichier. VirusTotal téléchargera le fichier que vous avez spécifié sur ses serveurs et l’analysera avec un grand nombre de moteurs antivirus différents. Si d’autres personnes ont récemment analysé le fichier, VirusTotal vous montrera les résultats de l’analyse récente.

Cliquer sur un site Web peut-il vous donner un virus ?

Oui, vous pouvez attraper un virus en visitant un site Web. Un virus est une forme de logiciel malveillant. Un logiciel malveillant est un code malveillant conçu pour interrompre l’utilisation, reprendre l’utilisation ou voler des informations sur un appareil victime. Chaque jour qui passe et à mesure que la technologie évolue en permanence, les pirates créent de nouvelles méthodes d’attaque.

La consultation de Google Images est-elle sécurisée ?

Google a réencodé ces fichiers graphiques pour représenter une version plus petite de l’image. Par conséquent, vous ne serez pas à risque à ce stade puisque vous êtestraiter avec Google plutôt qu’avec un site malveillant. Même si vous téléchargez l’aperçu en faisant un clic droit dessus, rien ne vous menacera.

Les recherches sur Google peuvent-elles vous donner des logiciels malveillants ?

Les pirates utilisent maintenant nos habitudes de recherche contre nous. Ils pénètrent dans des sites Web très performants et les utilisent pour infecter des utilisateurs sans méfiance avec une variante de logiciel malveillant appelée Gootloader. Une fois qu’ils ont obtenu les informations de connexion pour un site Web très performant, les criminels créent plusieurs nouvelles pages.

Pouvez-vous attraper un virus sans ouvrir un fichier ?

Il existe quelques cas où le simple téléchargement d’un fichier sans l’ouvrir peut entraîner l’exécution de code contrôlé par l’attaquant à partir du fichier. Cela implique généralement l’exploitation d’une vulnérabilité connue dans un programme qui gérera le fichier d’une manière ou d’une autre.

Pouvez-vous attraper un virus sans l’exécuter ?

Si grand oui, vous pouvez attraper des virus sans exécuter de fichiers exe.

Le PDF peut-il contenir un virus ?

Les PDF peuvent-ils contenir des virus ? Oui. Étant donné que les fichiers PDF sont l’un des types de fichiers les plus universellement utilisés, les pirates et les acteurs malveillants peuvent trouver des moyens d’utiliser ces fichiers normalement inoffensifs – tout comme les fichiers dot-com, JPG, Gmail et Bitcoin – pour créer des menaces de sécurité via un code malveillant.

Pouvez-vous analyser mon téléphone à la recherche de virus ?

Pour exécuter une analyse antivirus sur votre téléphone Android, vous devez télécharger une application logicielle de sécurité mobile. La plupart des téléphones ne sont pas livrés avec un installé. Android est une plate-forme open source, il existe donc de nombreuses options pour les antivirus, y compris McAfee Mobile Security.

L’iPhone peut-il attraper des virus à partir de sites Web ?

Pas de Safari lui-même, mais il est possible d’infecter votre iPhone via Safari. Comme tout autre navigateur, Safari peut être un refuge pour les programmes malveillants et les virus. C’est pourquoi il est important d’éviter de cliquer sur des liens et des publicités sur lesites Web auxquels vous ne faites pas confiance et évitez généralement les sites Web suspects.

Pouvez-vous supprimer un virus de votre ordinateur ?

Le moyen le plus simple de supprimer les virus consiste à utiliser un programme antivirus conçu pour nettoyer votre système en toute sécurité. Toutefois, si un virus est déjà présent sur votre ordinateur, vous devrez peut-être exécuter ce programme dans des conditions très spécifiques.

Que se passe-t-il si j’ai accidentellement cliqué sur un lien suspect ?

Si vous pensez que votre appareil a été compromis après avoir cliqué sur un lien de phishing, la première chose à faire est de déconnecter votre appareil d’Internet et de tous les autres réseaux. Cela empêchera les logiciels malveillants de se propager aux appareils synchronisés.

Que se passe-t-il si je clique accidentellement sur un lien suspect sur mon téléphone ?

Vérifiez où un lien de phishing a redirigé votre téléphone Android, en notant l’adresse du site ou tous les fichiers téléchargés. N’interagissez pas avec la page Web suspecte. Supprimez tous les fichiers téléchargés. Analysez l’appareil à la recherche de logiciels malveillants à l’aide d’une application de confiance.

Les virus peuvent-ils infecter les photos ?

WASHINGTON, D.C. (AP) — Un nouveau virus informatique est le premier à infecter des fichiers photo, a rapporté jeudi une société antivirus, faisant du partage de photos de famille sur Internet une activité potentiellement dangereuse.

Mes photos Google peuvent-elles être piratées ?

Les pirates pourraient alors utiliser Google Photos pour découvrir ce que vous recherchez, y compris les heures, les dates et les lieux. Bien que cette méthode ait ses limites, des hackers expérimentés la complètent avec des techniques supplémentaires pour augmenter l’efficacité de la recherche intersites.

Le téléchargement d’images depuis Google est-il illégal ?

Vous ne pouvez pas télécharger ou utiliser des images de Google sans demander l’autorisation du détenteur des droits d’auteur, sauf si votre utilisation relève de l’une des exceptions ou si l’œuvre est distribuée sous une licence ouverte telle que Creative Commons.

Puis-je être piraté via Chrome ?

Encore un autre exploit de sécurité du jour zéro de Chrome, le quatrième cette année, vient d’être confirmé par Google. Il avertit que des attaques de piratage ont été repérées dans la nature avec des utilisateurs d’Android et de Windows dans le collimateur. Dans une publication du 4 juillet, Google a confirmé une mise à jour de Chrome 103.0.

Google Chrome n’est-il pas sûr ?

Chrome est sécurisé par défaut, vous protégeant des sites dangereux et trompeurs susceptibles de voler vos mots de passe ou d’infecter votre ordinateur. Des technologies avancées, telles que l’isolation de sites, le sandboxing et les protections anti-hameçonnage prédictives, vous protègent, vous et vos données.

Chrome protège-t-il des virus ?

Chrome est-il protégé contre les virus ? Oui, il inclut un antivirus intégré pour Windows. Chrome Cleanup peut analyser rapidement votre PC à la recherche d’applications suspectes et pas seulement. L’antivirus Chrome ne nécessite aucune installation supplémentaire et ajoute des couches supplémentaires de protection contre les menaces numériques.

Que se passe-t-il si vous téléchargez un virus ?

Un virus peut endommager les programmes, supprimer des fichiers et reformater ou effacer votre disque dur, ce qui entraîne une réduction des performances ou même une panne complète de votre système. Les pirates peuvent également utiliser des virus pour accéder à vos informations personnelles afin de voler ou de détruire vos données.