Dans MySQL, vous pouvez utiliser la commande SHOW GRANTS pour afficher les privilèges accordés à un utilisateur. Sans aucun paramètre supplémentaire, la commande SHOW GRANTS répertorie les privilèges accordés au compte utilisateur actuel avec lequel vous vous êtes connecté au serveur.

Comment modifier les autorisations dans MySQL ?

Vous ne pouvez actuellement pas modifier les privilèges d’un utilisateur dans le panneau de configuration, donc pour ce faire, vous devez utiliser un client MySQL en ligne de commande comme mysql . Après avoir créé un utilisateur dans le cluster, connectez-vous au cluster en tant que doadmin ou un autre utilisateur administrateur.

Comment vérifier les autorisations d’accès ?

Étape 1 – Localisez le document pour lequel vous souhaitez afficher les autorisations. Étape 2 – Cliquez avec le bouton droit sur le dossier ou le fichier et cliquez sur « Propriétés » dans le menu contextuel. Étape 3 – Passez à l’onglet « Sécurité » et cliquez sur « Avancé ».

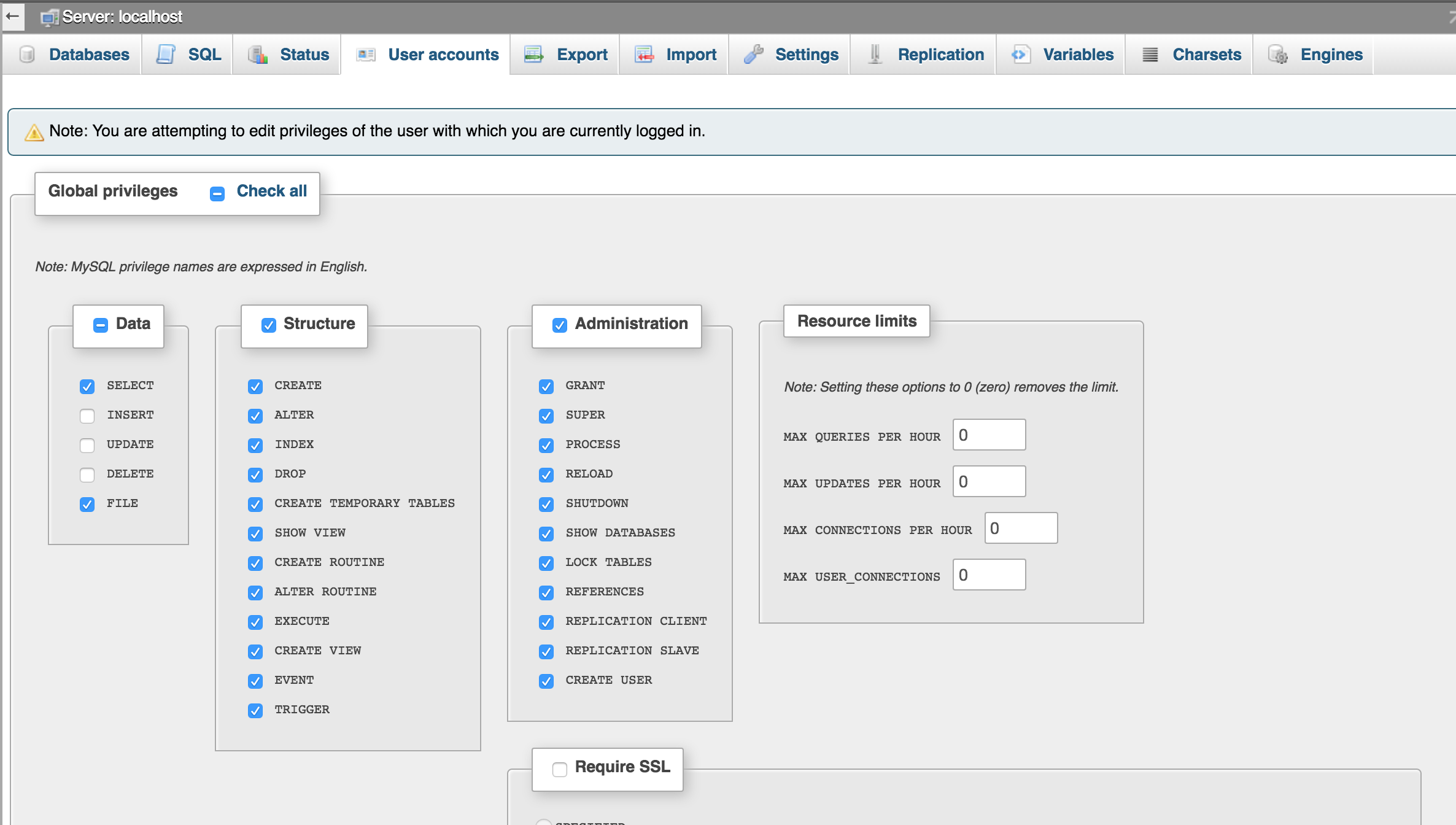

Comment gérer les autorisations dans MySQL ?

Pour ACCORDER TOUS les privilèges à un utilisateur, permettant à cet utilisateur un contrôle total sur une base de données spécifique, utilisez la syntaxe suivante : mysql> GRANT ALL PRIVILEGES ON database_name.* TO ‘username’@’localhost’;

Comment modifier les autorisations sur une base de données ?

Cliquez avec le bouton droit sur le serveur de base de données et cliquez sur Autorisations. Choisissez l’utilisateur dans la liste. Cochez la case Administrateur du serveur pour accorder à l’utilisateur des privilèges d’administrateur du serveur. Décochez la case Administrateur du serveur pour révoquer les privilèges d’administrateur du serveur de l’utilisateur.

Comment vérifier les autorisations d’un schéma SQL ?

Dans SSMS, si vous suivez le chemin [Database] > Sécurité > Schémas et affichez toutes les propriétés du schéma, vous disposez d’un onglet « autorisations » qui répertorie toutes les autorisations dont chaque utilisateur dispose sur ce schéma spécifique.

Comment puis-je vérifier les autorisations chmod ?

Vérifier les autorisations en ligne de commande avec la commande Ls Si vous préférez utiliser la ligne de commande, vous pouvez facilement trouver unles paramètres d’autorisation du fichier avec la commande ls, utilisée pour répertorier les informations sur les fichiers/répertoires. Vous pouvez également ajouter l’option –l à la commande pour afficher les informations dans le format de liste longue.

Comment vérifier les autorisations sur une vue SQL ?

Démarrez SQL Server Management Studio. Développez Bases de données, cliquez avec le bouton droit sur la base de données Microsoft Forecaster, puis cliquez sur Propriétés. Cliquez sur Autorisations, puis sur Afficher les autorisations du serveur. Dans la liste Connexions ou Rôles, cliquez sur l’utilisateur auquel vous souhaitez accorder l’autorisation.

Comment gérer les autorisations dans MySQL ?

Pour ACCORDER TOUS les privilèges à un utilisateur, permettant à cet utilisateur un contrôle total sur une base de données spécifique, utilisez la syntaxe suivante : mysql> GRANT ALL PRIVILEGES ON database_name.* TO ‘username’@’localhost’;

Comment répertorier les privilèges d’un utilisateur dans MySQL ?

Dans MySQL, vous pouvez utiliser la commande SHOW GRANTS pour afficher les privilèges accordés à un utilisateur. Sans aucun paramètre supplémentaire, la commande SHOW GRANTS liste les privilèges accordés au compte utilisateur actuel avec lequel vous vous êtes connecté au serveur.

Comment vérifier les autorisations d’un schéma SQL ?

Dans SSMS, si vous suivez le chemin [Database] > Sécurité > Schémas et affichez toutes les propriétés du schéma, vous disposez d’un onglet « autorisations » qui répertorie toutes les autorisations dont chaque utilisateur dispose sur ce schéma spécifique.

Comment vérifier les autorisations sur une vue SQL ?

Démarrez SQL Server Management Studio. Développez Bases de données, cliquez avec le bouton droit sur la base de données Microsoft Forecaster, puis cliquez sur Propriétés. Cliquez sur Autorisations, puis sur Afficher les autorisations du serveur. Dans la liste Connexions ou Rôles, cliquez sur l’utilisateur auquel vous souhaitez accorder l’autorisation.

Quelle commande est utilisée pour vérifier les autorisations ?

Pour afficher les autorisations de tous les fichiers d’un répertoire, utilisez la commande ls avec le-la options. Ajoutez d’autres options si vous le souhaitez ; pour obtenir de l’aide, consultez Répertorier les fichiers d’un répertoire sous Unix. Dans l’exemple de sortie ci-dessus, le premier caractère de chaque ligne indique si l’objet répertorié est un fichier ou un répertoire.

Comment puis-je savoir si un utilisateur a accès à la base de données SQL ?

SQL Server a une fonction HAS_DBACCESS() qui renvoie des informations indiquant si l’utilisateur a accès à une base de données spécifiée.

Comment puis-je vérifier les autorisations d’administrateur ?

Sélectionnez Démarrer, puis sélectionnez Panneau de configuration. Dans la fenêtre Panneau de configuration, sélectionnez Comptes d’utilisateurs et sécurité familiale > Comptes utilisateur > Gérer les comptes d’utilisateurs. Dans la fenêtre Comptes d’utilisateurs, sélectionnez Propriétés et l’onglet Appartenance au groupe. Assurez-vous que Administrateur est sélectionné.

Comment puis-je vérifier les privilèges d’administrateur ?

Sélectionnez Démarrer et saisissez Panneau de configuration. Dans la fenêtre Panneau de configuration, sélectionnez Comptes d’utilisateurs > Modifiez votre type de compte. Dans la fenêtre Comptes d’utilisateurs, sélectionnez Propriétés, puis sélectionnez l’onglet Appartenance au groupe. Assurez-vous que Administrateur est sélectionné.

Comment vérifier si un utilisateur a accès à un fichier ?

Vous pouvez exécuter test -r /path/to/file ; echo « $? » pour afficher le code de retour de la commande de test. Utilisez test -w pour tester l’autorisation d’écriture et test -x pour tester l’autorisation d’exécution.

Où les autorisations sont-elles stockées ?

Le propriétaire, le groupe et les autorisations d’un fichier, par exemple, sont traditionnellement stockés dans les i-nodes. Tout ce qui est lié au fonctionnement actuel d’un système de fichiers, comme les descripteurs de fichiers ouverts, les décalages de fichiers et les données mises en cache, est conservé dans la mémoire de l’ordinateur, dans les structures de données de l’espace noyau.

Que sont les contrôles d’accès MySQL ?

Le contrôle d’accès MySQL implique deux étapes lorsque vous exécutez un programme client qui se connecte au serveur : Étape 1 : Le serveur accepte ou rejette leconnexion basée sur votre identité et si vous pouvez vérifier votre identité en fournissant le mot de passe correct.

Quels sont les 3 types d’autorisations ?

Types d’autorisations Les fichiers et répertoires peuvent avoir trois types d’autorisations : lecture, écriture et exécution : une personne disposant d’une autorisation de lecture peut lire le contenu d’un fichier ou répertorier le contenu d’un répertoire.

Quels sont les trois types d’autorisations de base ?

Les types d’autorisation utilisés sont : r – Lecture. w – Ecrire. x – Exécuter.

Comment puis-je autoriser une base de données ?

Développez Sécurité – Connexions, puis cliquez avec le bouton droit sur la connexion, puis cliquez sur Propriétés. Accédez à l’onglet User Mapping et sélectionnez la base de données sur laquelle vous souhaitez donner l’autorisation et en bas, sélectionnez db_datareader comme indiqué ci-dessous. Cliquez sur OK et vous avez terminé.