AutoKMS n’est pas vraiment un virus, mais un outil de piratage téléchargé intentionnellement par la plupart des utilisateurs qui tentent d’activer des produits Microsoft non enregistrés. Pour vous en débarrasser, vous pouvez essayer de le désinstaller comme vous le faites avec n’importe quelle autre application.

Puis-je supprimer AutoKMS après l’activation ?

AutoKMS n’est pas vraiment un virus, mais un outil de piratage téléchargé intentionnellement par la plupart des utilisateurs qui tentent d’activer des produits Microsoft non enregistrés. Pour vous en débarrasser, vous pouvez essayer de le désinstaller comme vous le feriez avec n’importe quelle autre application.

Dois-je supprimer KMSPico après l’activation ?

Oui, vous pouvez supprimer KMSpico mais ne le faites pas. Vous avez peut-être activé windows ou ms office avec kmspico maintenant vous pensez que c’est inutile, non ce n’est pas comme ça, pour garder vos windows activés ne supprimez pas kmspico. Si vous le supprimez, vos fenêtres reviendront en mode trail.

Que se passe-t-il lorsque l’activation du KMS expire ?

Après chaque connexion réussie, l’expiration est prolongée jusqu’à 180 jours. Que se passe-t-il si Windows ne peut pas réactiver la licence ? Si un ordinateur Windows n’a pas été en mesure de rétablir la communication avec le serveur KMS après 180 jours, la machine deviendra sans licence.

Que se passe-t-il si vous supprimez AutoKMS ?

Il peut accorder l’accès aux pirates ou télécharger des logiciels malveillants et bien plus encore. Certains techniciens de Microsoft affirment qu’AutoKMS est une variante du virus Troyan, mais tous ne vont pas aussi loin. Tout simplement parce que vous pouvez le désinstaller à tout moment, ce qui n’est tout simplement pas le cas avec les chevaux de Troie.

Est-ce que l’activateur kms est un virus ?

Réponse originale : KMS Activator est-il un programme antivirus (malware) ? Non, KMS Auto n’est pas un fichier de virus mais c’est simplement un fichier d’activateur. Il suffit d’activer ou de déverrouiller la version complète de l’application.

KMSPico est-il un malware ?

Le logiciel malveillant KMSPico estun programme de piratage qui prétend être un activateur Microsoft Windows et Office. Il est largement diffusé sous une variété de noms et de variantes sur de faux sites de téléchargement et des réseaux de partage de fichiers comme BitTorrent.

Malwarebytes peut-il supprimer des km ?

Malwarebytes peut détecter et supprimer RiskWare. KMS sans autre interaction de l’utilisateur.

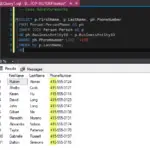

Comment désactiver la clé KMS ?

Activation et désactivation des clés KMS (console) Dans le volet de navigation, choisissez Clés gérées par le client. Cochez la case des clés KMS que vous souhaitez activer ou désactiver. Pour activer une clé KMS, choisissez Actions clés, Activer. Pour désactiver une clé KMS, choisissez Actions clés, Désactiver.

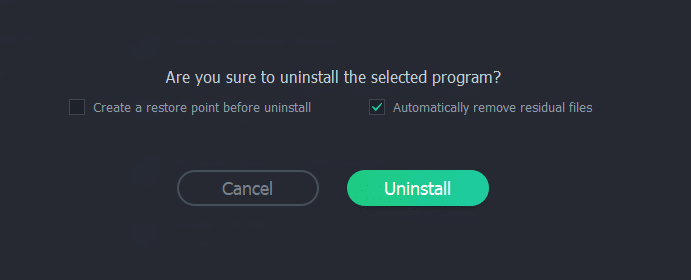

Comment puis-je supprimer l’ancien serveur KMS ?

Procédure. Sélectionnez Configuration > Paramètres système > Serveur de gestion de clés. La page Key Management Server apparaît et affiche tous les serveurs de gestion de clés qui ont été configurés. Sélectionnez le bouton radio du KMS que vous souhaitez supprimer, puis sélectionnez Supprimer.

L’activation du KMS est-elle permanente ?

Les activations KMS sont valides pendant 180 jours (l’intervalle de validité de l’activation). Les ordinateurs clients KMS doivent renouveler leur activation en se connectant à l’hôte KMS au moins une fois tous les 180 jours. Par défaut, les ordinateurs clients KMS tentent de renouveler leur activation tous les 7 jours.

Combien de temps dure l’activation du KMS ?

Tout client Windows configuré pour utiliser ‘KMS Client Channel’ sera automatiquement activé sur le nouvel hôte KMS dans les 2 heures (car il s’agit de la valeur par défaut ‘KMS Activation Interval’).

Qu’est-ce que l’activation KMS ?

Le service de gestion des clés (KMS) est un service d’activation qui permet aux organisations d’activer des systèmes au sein de leur propre réseau, éliminant ainsi la nécessité pour les ordinateurs individuels de se connecter à Microsoft pour l’activation du produit.

Comment supprimer le serveur KMS ?

Procédure.Sélectionnez Configuration > Paramètres système > Serveur de gestion de clés. La page Key Management Server apparaît et affiche tous les serveurs de gestion de clés qui ont été configurés. Sélectionnez le bouton radio du KMS que vous souhaitez supprimer, puis sélectionnez Supprimer.

KMSAuto est-il un logiciel malveillant ?

Kms est-il un outil de piratage ?

KMS est le nom de détection de Malwarebytes pour un Hacktool qui permet à l’utilisateur d’utiliser illégalement des logiciels Microsoft.

AutoKMS est-il un logiciel malveillant ?

AutoKMS est le nom de détection générique de Malwarebytes pour les hacktools destinés à permettre l’utilisation illégale de produits Microsoft tels que Windows et Office.

Est-il sûr d’utiliser l’activateur KMS ?

Angelo B37. Defender de Microsoft trouvera l’activateur KMS comme une menace et d’autres logiciels antivirus le feront également. Nous n’avons aucune information si ce type d’outils contient des logiciels malveillants, nous vous conseillons simplement de ne pas les utiliser. Si vous souhaitez utiliser un logiciel illégal, veuillez l’utiliser à vos risques et périls.

Quel site KMSpico est réel ?

KMSpico est un logiciel digne de confiance, mais uniquement si vous téléchargez KMSpico à partir d’une source légitime. Il peut vous aider à activer gratuitement les produits Windows et Microsoft Office. KMSpico est régulièrement mis à jour et entretenu, ce qui le rend fiable et sûr.

L’activateur KMS fonctionne-t-il sur Windows 10 ?

KMSPico est-il une mine ?

Le KMSPico réel qui était sur un fil sur MyDigitalLife ne contient pas un tel mineur. Téléchargez à partir d’une autre source, en plus d’une copie sur les archives Web du fil de MyDigitalLife, et vous trouverez peut-être autre chose.

Le serveur KMS est-il sûr ?

Non, il n’est pas sûr d’utiliser l’activation kms ou tout autre logiciel d’activation, surtout s’ils utilisent (comme vous l’avez dit) un serveur hôte inconnu car cela leur fournira une sorte de backdore à votre système par lequel ils pourraient suivre vos fichiers ou sensiblesinformations.