Anúncios

Si vous pensez que votre iPhone a été piraté, vous devez réinitialiser votre téléphone à ses paramètres d’usine. Que devez-vous faire pour empêcher une autre attaque ? Ne vous connectez jamais à un réseau Wi-Fi gratuit. Ne jailbreakez pas votre téléphone. Supprimez toutes les applications de votre téléphone que vous ne reconnaissez pas>

La majorité des logiciels malveillants peuvent être supprimés avec une réinitialisation d’usine de votre téléphone. Cependant, cela effacera toutes les données stockées sur votre appareil, telles que les photos, les notes et les contacts, il est donc important de sauvegarder ces données avant de réinitialiser votre appareil. Suivez les instructions ci-dessous pour réinitialiser votre iPhone ou Android.

Anúncios

Le redémarrage de mon téléphone me débarrassera-t-il d’un pirate ?

Avec un outil aussi puissant à leur disposition, Marczak a déclaré que le redémarrage de votre téléphone ne ferait pas grand-chose pour arrêter les pirates déterminés. Une fois que vous redémarrez, ils pourraient simplement envoyer un autre zéro-clic. « C’est en quelque sorte un modèle différent, c’est la persistance grâce à la réinfection », a-t-il déclaré.

Apple peut-il savoir si l’iPhone est piraté ?

Si Apple détecte des preuves d’une attaque parrainée par l’État, l’utilisateur ciblé recevra une notification de menace en haut de la page lorsqu’il se connectera à appleid.apple.com. Apple enverra également un e-mail et une notification iMessage au compte associé à l’identifiant Apple de l’utilisateur. Ne vous attendez pas à ce que cela fonctionne parfaitement.

Anúncios

Pouvez-vous unhack votre téléphone ?

Si vous avez récemment téléchargé des applications sur Android, elles pourraient être à blâmer pour le piratage. Par conséquent, pour débloquer votre téléphone, supprimez toutes les applications récemment téléchargées.

Que dois-je composer pour voir si mon téléphone a été piraté ?

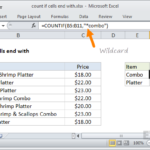

Utilisez le code *#21# pour voir si les pirates suivent votre téléphone avec une intention malveillante. Vous pouvez également utiliser ce code pour vérifier si vos appels, messages ou autres données sont déviés.Il indique également l’état de vos informations déviées et le numéro auquel les informations sont transférées.

Un iPhone peut-il être piraté en visitant un site Web ?

Tout comme sur votre ordinateur, votre iPhone peut être piraté en cliquant sur un site Web ou un lien suspect. Si un site Web a l’air ou se sent « off », vérifiez les logos, l’orthographe ou l’URL.

Votre iPhone peut-il être piraté en cliquant sur un lien ?

E-mail dangereux. Vous inciter à cliquer sur un lien dans un SMS ou un e-mail est une avenue courante utilisée par les pirates pour voler vos informations ou pour installer des logiciels malveillants sur votre smartphone. C’est ce qu’on appelle une attaque de phishing. L’objectif du pirate est d’infecter votre iPhone avec des logiciels malveillants et probablement de violer vos données.

Que se passe-t-il lorsque je réinitialise tous les paramètres de l’iPhone ?

Réinitialiser tous les paramètres : tous les paramètres, y compris les paramètres réseau, le dictionnaire du clavier, les paramètres de localisation, les paramètres de confidentialité et les cartes Apple Pay, sont supprimés ou réinitialisés à leurs valeurs par défaut. Aucune donnée ou média n’est supprimé.

Que fait le réseau de réinitialisation de l’iPhone ?

La réinitialisation des paramètres réseau sur votre Apple® iPhone® réinitialise les réseaux Wi-Fi et les mots de passe, les paramètres cellulaires et les paramètres VPN.

Que peuvent faire les pirates sur mon téléphone ?

Lorsqu’un pirate pénètre dans votre téléphone, il essaie de voler l’accès à vos précieux comptes. Vérifiez vos réseaux sociaux et vos e-mails pour les invites de réinitialisation de mot de passe, les emplacements de connexion inhabituels ou les vérifications d’inscription à un nouveau compte. Vous remarquez des appels ou des SMS inconnus dans vos journaux. Les pirates peuvent exploiter votre téléphone avec un cheval de Troie SMS.

Que fait *# 21 sur votre téléphone ?

Nous évaluons l’affirmation selon laquelle composer le *#21# sur un iPhone ou un appareil Android révèle si un téléphone a été tapé FAUX car cela n’est pas pris en charge par nos recherches.

Quel est le code pour vérifier si votre iPhone est piraté ?

Composez *#21# et découvrezsi votre téléphone a été piraté de cette façon. Si vous voyez que c’était le cas, composez simplement le ##21# pour effacer ces paramètres. Inutile de mémoriser tous ces codes et numéros de téléphone lorsque vous utilisez Clario.

Pouvez-vous dire si votre téléphone est surveillé ?

Oui, il y a des signes qui vous diront quand votre téléphone est surveillé. Ces signes incluent la surchauffe de votre appareil, la batterie qui se décharge rapidement, la réception de messages texte étranges, l’audition de sons étranges pendant les appels et les redémarrages aléatoires de votre téléphone.vor 4 Tagen

Que se passe-t-il si je clique accidentellement sur un lien suspect sur mon téléphone ?

Vérifiez où un lien de phishing a redirigé votre téléphone Android, en notant l’adresse du site ou tous les fichiers téléchargés. N’interagissez pas avec la page Web suspecte. Supprimez tous les fichiers téléchargés. Analysez l’appareil à la recherche de logiciels malveillants à l’aide d’une application de confiance.

iCloud est-il à l’abri des pirates ?

iCloud est extrêmement sécurisé « Les données stockées dans iCloud sont cryptées, un pirate informatique a donc besoin d’une clé pour y accéder. Ce qui veut dire : ce système de stockage est extrêmement sécurisé. Cela dit, cela ne signifie pas qu’iCloud est sécurisé à 100 % tout le temps. Des problèmes peuvent survenir en raison du comportement des utilisateurs d’iPhone.

Comment puis-je voir qui a essayé de se connecter à mon identifiant Apple ?

Connectez-vous au site Web Apple ID (https://appleid.apple.com) et passez en revue toutes les informations personnelles et de sécurité de votre compte pour voir s’il y a des informations que quelqu’un d’autre a ajoutées. Si vous avez activé l’authentification à deux facteurs, passez en revue les appareils de confiance pour tous les appareils que vous ne reconnaissez pas.

Quand dois-je réinitialiser mon iPhone ?

Il y a plusieurs raisons pour lesquelles vous voudrez peut-être réinitialiser votre iPhone. Le plus souvent, les gens réinitialisent leur iPhone parce qu’ils rencontrent des erreurs logicielles majeures, comme des problèmes de connexion aux réseaux ou des plantages d’applications. Réinitialiser le téléphone pourses paramètres d’usine devraient résoudre ces erreurs et rétablir le fonctionnement normal.

La réinitialisation de tous les paramètres supprime-t-elle l’identifiant Apple ?

Non, une fois que vous « Effacez tout le contenu et les paramètres », votre iPhone est essentiellement revenu aux paramètres d’usine et le nouveau propriétaire ne pourra pas se synchroniser ou se connecter à votre compte iCloud.

La réinitialisation des paramètres supprime-t-elle les mots de passe ?

Une réinitialisation des paramètres réseau ne supprimera aucun fichier, dossier ou autre média stocké sur votre appareil. Il ne supprimera pas non plus les données du navigateur Web, telles que votre historique de navigation ou vos signets enregistrés. Voici ce qu’une réinitialisation des paramètres réseau supprime : noms et mots de passe des réseaux Wi-Fi.

Votre iPhone peut-il être piraté en cliquant sur un lien ?

2. Évitez de cliquer sur des liens suspects. Tout comme sur votre ordinateur, votre iPhone peut être piraté en cliquant sur un site Web ou un lien suspect. Si un site Web a l’air ou se sent « off », vérifiez les logos, l’orthographe ou l’URL.

Que se passe-t-il si je clique accidentellement sur un lien suspect sur mon iPhone ?

Déconnectez-vous immédiatement d’Internet. Il s’agit d’isoler votre machine d’infecter d’autres appareils et de couper l’accès à votre machine du pirate. Cela peut aider à contenir l’infection par le logiciel malveillant. Si vous êtes sur une connexion filaire, débranchez. Si vous êtes sur une connexion Wi-Fi, déconnectez-vous du Wi-Fi dans les paramètres.

Comment réparer un iPhone qui a été piraté ?

1 Comment pirater un iPhone ? 2 Votre iPhone a-t-il été piraté ? Voici comment vérifier 3 4 façons de réparer un iPhone piraté Éteignez Internet Supprimez toutes les applications non reconnues Réinitialisez tous les paramètres de l’iPhone Effacez tout de l’iPhone piraté 4 Comment protéger votre iPhone et ses données

Est-il sûr de restaurer un téléphone piraté ?

Si vous pensez qu’il a été piraté, ne le restaurez PAS. Apportez-le à la police, parlez au procureur et faites-leleur équipe médico-légale l’examine. Si vous voulez UNIQUEMENT être en sécurité, vous pouvez essayer de le restaurer. Cela devrait prendre en charge tout logiciel espion installé, mais cela peut bloquer le téléphone car il peut ne pas être possible de remettre un téléphone piraté dans un état impeccable.

Votre téléphone peut-il être piraté si vous le jailbreakez ?

Vous courrez cependant un risque plus élevé de vous faire pirater si votre appareil est jailbreaké. Après avoir supprimé toutes les applications suspectes, utilisez votre suite de sécurité pour analyser l’ensemble de votre appareil à la recherche de tout logiciel malveillant restant. Il existe une autre méthode que vous pouvez essayer : une réinitialisation complète des paramètres d’usine.

Que se passe-t-il si mon identifiant Apple est piraté ?

Si votre identifiant Apple a été piraté, cela signifie que quelqu’un a eu accès à toutes vos informations personnelles. Ils pourraient potentiellement supprimer toutes vos données, effectuer des achats en votre nom ou même accéder à des informations sensibles comme vos dossiers financiers. Pour sécuriser votre identifiant Apple, accédez à la page du compte Apple ID .