Ce n’est certainement pas légal et vous devez acheter une licence Office si vous souhaitez utiliser ce logiciel, et une fois que les mises à jour Windows auront trouvé que cela a été fait, cela désactivera votre Microsoft Office . . .

L’activation d’Office par CMD est-elle sûre ?

Ce n’est certainement pas légal et vous devez acheter une licence Office si vous souhaitez utiliser ce logiciel, et une fois que les mises à jour Windows auront trouvé que cela a été fait, cela désactivera votre Microsoft Office. . .

Est-il légal d’activer Windows 10 à l’aide de CMD ?

Installer Windows sans licence n’est pas illégal, l’activer par d’autres moyens sans clé de produit achetée officiellement est illégal.

L’activation d’Office par CMD est-elle sûre ?

Ce n’est certainement pas légal et vous devez acheter une licence Office si vous souhaitez utiliser ce logiciel, et une fois que les mises à jour Windows auront trouvé que cela a été fait, cela désactivera votre Microsoft Office. . .

L’activation du KMS est-elle sécurisée ?

KMS est un moyen légitime d’activer les licences Windows sur les ordinateurs clients, en particulier en masse (activation en volume). Il existe même un document Microsoft sur la création d’un hôte d’activation KMS. Un client KMS se connecte à un serveur KMS (l’hôte d’activation), qui contient la clé d’hôte que le client utilise pour l’activation.

Qu’est-ce que l’activateur KMS ?

Le service de gestion des clés (KMS) est un service d’activation qui permet aux organisations d’activer des systèmes au sein de leur propre réseau, éliminant ainsi la nécessité pour les ordinateurs individuels de se connecter à Microsoft pour l’activation du produit.

L’activation du KMS est-elle illégale ?

Oui, l’activation du KMS est illégale pour Windows. Si vous activez via la méthode KMS, votre copie de Windows ne sera pas considérée comme authentique par Windows.

L’activation gratuite de Windows 10 est-elle illégale ?

Windows 10 est-il illégal sans activation ? Non Microsoftpermet désormais aux utilisateurs d’utiliser Windows 10 gratuitement et sans avoir besoin d’activer votre PC. Juste cela, il y aura un filigrane et certaines fonctionnalités de personnalisation seront désactivées dans la version gratuite.

Pouvons-nous activer Windows 10 piraté ?

Si votre statut d’activation indique qu’il n’est pas activé, vous devez le faire. Vous n’obtiendrez la mise à niveau que si vous téléchargez explicitement le fichier . ISO et effectuez la mise à niveau hors ligne, après quoi Windows signalera qu’il n’est pas authentique. De plus, si vous téléchargez l’ISO et utilisez une clé de produit MSDN, il peut également s’activer de cette façon.

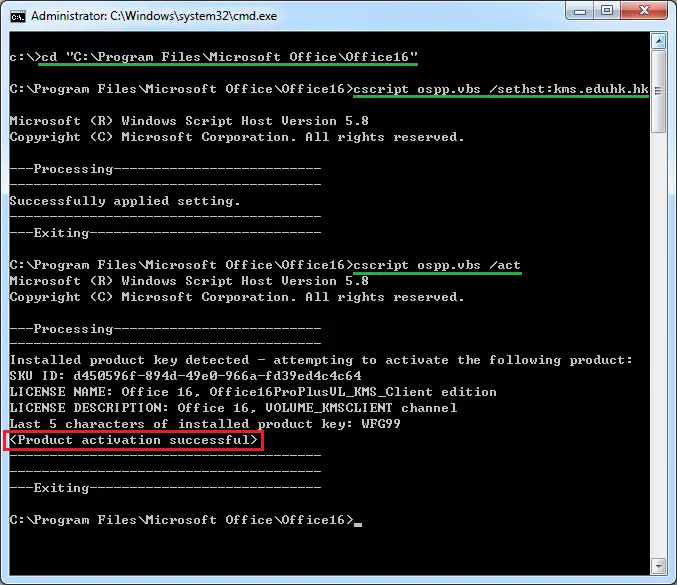

Comment puis-je trouver ma clé de produit Office 365 à l’aide de CMD ?

Utilisation de la ligne de commande pour vérifier votre type de licence Ouvrez une fenêtre d’invite de commande élevée. Tapez la commande suivante pour accéder au dossier Office. Tapez cscript ospp. vbs /dstatus , puis appuyez sur Entrée.

Que se passe-t-il si Microsoft Office n’est pas activé ?

Si Office ne peut pas s’activer, il devient finalement sans licence et toutes les fonctionnalités d’édition d’Office sont désactivées. Microsoft peut devenir sans licence pour un certain nombre de raisons. Par exemple, si votre abonnement Microsoft 365 expire, vous devez renouveler votre abonnement pour restaurer toutes les fonctionnalités d’Office.

Pouvez-vous toujours utiliser Microsoft Office sans licence ?

Microsoft Office affichera également le message « Produit sans licence » à côté du nom du document dans la barre de titre. Contrairement à Windows 10 où la plupart des fonctionnalités continuent de fonctionner même sur une installation sans licence pendant un nombre illimité de jours, la plupart des fonctionnalités sont désactivées lorsque vous utilisez Office sans activation.

Est-il sûr d’activer Windows 10 à l’aide d’un fichier batch ?

L’activation de Windows 10 sans logiciel est possible en l’absence de clés de produit. L’utilisation de fichiers de commandes protège l’ordinateur contre les menaces causées par des logiciels non certifiés. les fenêtres10 est compatible avec de nombreux ordinateurs en raison de sa qualité. La version a une mise à jour appelée Windows 10 pro.

Les fichiers de commandes sont-ils sûrs ?

Les fichiers BAT sont le plus souvent utilisés pour démarrer des programmes et exécuter des utilitaires de maintenance dans Windows. Le danger : un fichier BAT contient une série de commandes de ligne qui s’exécuteront s’il est ouvert, ce qui en fait une bonne option pour les programmeurs malveillants.

Qu’est-ce qu’un script d’activation Microsoft ?

Scripts d’activation Microsoft (MAS) : un activateur Windows et Office utilisant les méthodes d’activation HWID / KMS38 / KMS en ligne, avec un accent sur le code open source et moins de détections antivirus.

L’activation d’Office par CMD est-elle sûre ?

Ce n’est certainement pas légal et vous devez acheter une licence Office si vous souhaitez utiliser ce logiciel, et une fois que les mises à jour Windows auront trouvé que cela a été fait, cela désactivera votre Microsoft Office. . .

Puis-je supprimer KMSPico après l’activation ?

Oui, vous pouvez supprimer KMSpico mais ne le faites pas. Vous avez peut-être activé windows ou ms office avec kmspico maintenant vous pensez que c’est inutile, non ce n’est pas comme ça, pour garder vos windows activés ne supprimez pas kmspico. Si vous le supprimez, vos fenêtres reviendront en mode trail.

Le serveur KMS peut-il contrôler votre PC ?

AFIK, le serveur KMS n’a aucun autre droit ou privilège sur votre ordinateur.

Les clés KMS expirent-elles ?

Les clés générées par AWS KMS n’ont pas de délai d’expiration et ne peuvent pas être supprimées immédiatement ; il y a une période d’attente obligatoire de 7 à 30 jours.

Kms Auto NEt est-il sûr ?

Ainsi, à lui seul, KMSAuto Net peut être considéré comme offrant des services illicites. Cependant, cela ne présente aucun danger pour votre ordinateur. Ne vous détendez pas tout de suite, cependant. La grande popularité de KMSAuto NEt parmi les personnes cherchant à accéder aux produits MS en a fait une cible privilégiée pour la distributiondes menaces de logiciels malveillants.

Qu’est-ce que le crack KMS ?

CrackTool. KMSPico est le nom de détection de Malwarebytes pour un cracktool utilisé pour activer une copie du logiciel Windows OS acquise illégalement.

KMSpico est-il un logiciel malveillant ?

KMSpico est un fichier potentiellement dangereux car il peut contenir un virus ; par conséquent, il infecterait l’ordinateur dans ce scénario et il serait nécessaire de le détruire une fois qu’il a été téléchargé.