Anúncios

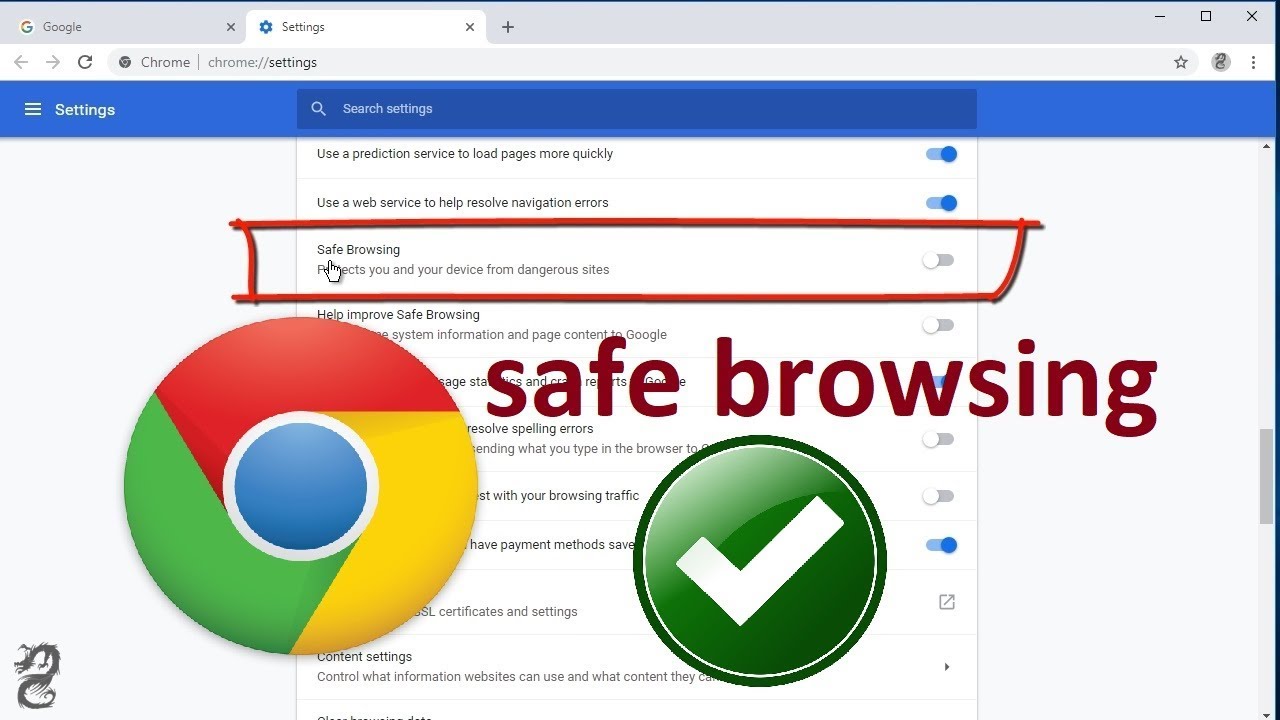

Google Chrome est à tous points de vue un navigateur sécurisé, avec des fonctionnalités telles que Google Safe Browsing, qui aide à protéger les utilisateurs en affichant un avertissement impossible à manquer lorsqu’ils tentent de naviguer vers des sites dangereux ou de télécharger des fichiers dangereux. En fait, Chrome et Firefox ont mis en place une sécurité rigoureuse.

Qu’est-ce qui est le plus sûr, Google ou Chrome ?

Google Chrome — Google maintient la base de données la plus complète de sites Web malveillants et met fréquemment à jour Chrome. Vivaldi — Bloque les publicités sur les sites abusifs par défaut, collecte peu de données utilisateur et protège les utilisateurs avec Google Safe Browsing.

Anúncios

La navigation sécurisée dans Chrome est-elle sécurisée ?

La protection renforcée de Google et d’autres fonctionnalités de sécurité ont encore renforcé Chrome contre les logiciels malveillants, le phishing et d’autres cyberattaques. Cette fonctionnalité vous aide à éviter les exploits zero-day et vous permet de naviguer sur le Web en toute sécurité.

Le navigateur Chrome peut-il être utilisé en toute sécurité ?

Chrome est décent pour garder votre activité de navigation et vos données personnelles hors de portée des pirates et des sociétés extérieures louches, mais pas de Google lui-même. Pour être juste, les contrôles de confidentialité de Google sont meilleurs qu’avant.

Anúncios

Quels sont les avantages d’utiliser Google Chrome ?

Firefox de Mozilla l’appelle « Privé ». L’utilisation du navigateur Google Chrome donne un avantage supplémentaire à Google pour ces facteurs. Examinons-les en détail dans le contexte de Google Chrome. Chaque fois que vous utilisez la recherche Google, Google place un cookie sur votre ordinateur. Ce cookie donne toutes les informations dont Google a besoin pour suivre tout ce qui vous concerne.

Google Chrome peut-il être utilisé en toute sécurité en Inde ?

Seul Google Chrome est plus sûr que les autres comparativement. Vous pouvez faire confiance à 100% à Google Chrome, car ce navigateur est sous surveillance et les directives du gouvernement indien sont soit un navigateur chinois, soit un autre quine sont pas totalement sûrs. Cependant, 85 % de la navigation mondiale avec ce Google Chrome.

Le navigateur Chrome de Google est-il un cauchemar pour la confidentialité ?

Le navigateur Chrome de Google est un cauchemar en soi, car toutes vos activités dans le navigateur peuvent ensuite être liées à votre compte Google. Si Google contrôle votre navigateur, votre moteur de recherche et dispose de scripts de suivi sur les sites que vous visitez, ils ont le pouvoir de vous suivre sous plusieurs angles.