Anúncios

Google Chrome propose un analyseur antivirus intégré fourni avec le navigateur lui-même que vous pouvez utiliser pour analyser votre appareil à la recherche de programmes potentiellement dangereux.

Google propose-t-il une analyse antivirus gratuite ?

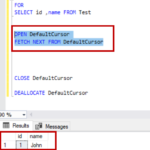

Oui, Google Chrome dispose d’un scanner de logiciels malveillants intégré qui trouvera et supprimera les fichiers et applications nuisibles sur votre ordinateur ou votre navigateur. Accédez à Paramètres > Avancé > Réinitialisez et nettoyez et Chrome analysera votre ordinateur et supprimera les programmes malveillants.

Anúncios

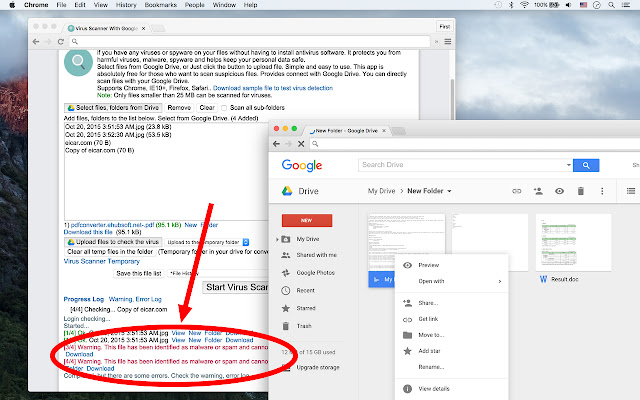

Google Drive recherche-t-il les virus ?

Voici ce que révèle la page d’assistance de Google : Google Drive analyse un fichier à la recherche de virus avant que le fichier ne soit téléchargé ou partagé. Si un virus est détecté, les utilisateurs ne peuvent pas convertir le fichier infecté en document, feuille de calcul ou diapositive Google, et ils recevront un avertissement s’ils tentent ces opérations.

Quel antivirus est utilisé par Google ?

Par exemple, en plus de sa propre technologie de protection contre les liens malveillants, Google utilise également le scanner antivirus Windows Defender de Microsoft pour protéger les utilisateurs contre les attaques de phishing.

Anúncios

Comment reconnaître un faux avertissement de virus ?

La Federal Trade Commission (FTC) avertit que l’escroquerie de scareware a de nombreuses variantes, mais il y a quelques signes révélateurs : vous pouvez recevoir des publicités qui promettent de « supprimer les virus ou les logiciels espions », de « protéger la vie privée », « d’améliorer le fonctionnement de l’ordinateur, ” « supprimez les fichiers nuisibles » ou « nettoyez votre registre ».

Qu’est-ce que l’avertissement de virus Google ?

Google Security Alert/Warning est une fausse alerte émise par des sites Web malveillants. Comme toute ingénierie sociale, elle est conçue pour inciter les utilisateurs à prendre une décision dangereuse en ligne. Les appareils Chrome et Android ont des alertes de sécurité, mais ils ne sont pas étiquetés « Alerte de sécurité Google ».

Comment vérifiez-vous si vous avez un virus ?

Ouvrez l’application Play Store, appuyez sur votre icône ou votre avatar en hautà droite et activez Play Protect dans le menu. Installez un logiciel anti-malware. Une application antivirus est le meilleur moyen de détecter et de supprimer automatiquement les logiciels malveillants de votre téléphone Android tout en empêchant de futures infections.

Ai-je besoin d’une protection antivirus si j’utilise Chrome ?

Oui, les Chromebooks Google ont besoin d’une protection antivirus. Bien qu’ils soient dotés de fonctionnalités antivirus intégrées, la protection fournie n’est pas infaillible. Vous pouvez télécharger une application malveillante depuis le Google Play Store ou être victime d’une escroquerie en ligne ou d’un site de phishing.

Comment Gmail recherche-t-il les virus ?

Google Gmail utilise un logiciel de détection de virus non divulgué ou une suite d’applications de détection de virus pour analyser tous les e-mails entrants. Le processus de détection de virus bloque les e-mails lorsqu’il trouve un virus ou détecte un type de fichier interdit. L’expéditeur peut être informé que l’e-mail n’est pas parvenu au destinataire.

Quelle est la taille d’un fichier que Google peut analyser à la recherche de virus ?

Seuls les fichiers inférieurs à 100 Mo peuvent être analysés à la recherche de virus. Pour les fichiers plus volumineux, un avertissement s’affiche indiquant que le fichier ne peut pas être analysé. Politique relative au contenu : tous les fichiers Google Drive, y compris les fichiers importés ou convertis, suivent la même politique du programme.

Google Chrome est-il doté d’une sécurité intégrée ?

Chrome est sécurisé par défaut, vous protégeant des sites dangereux et trompeurs susceptibles de voler vos mots de passe ou d’infecter votre ordinateur. Des technologies avancées, telles que l’isolation de sites, le sandboxing et les protections anti-hameçonnage prédictives, vous protègent, vous et vos données.

Comment vérifiez-vous si vous avez un virus sur votre téléphone ?

Comment exécuter une analyse antivirus sur un téléphone Android. Pour exécuter une analyse antivirus sur votre téléphone Android, vous devez télécharger une application logicielle de sécurité mobile . La plupart des téléphones ne sont pas livrés avec un installé. Android est une plate-forme open source, il existe donc de nombreuxoptions pour les antivirus, y compris McAfee Mobile Security.

Pourquoi est-ce que je continue à recevoir des notifications indiquant que j’ai un virus ?

Les alertes de virus gênantes peuvent être causées par des applications tierces. Parcourez votre liste d’applications et supprimez celles que vous ne vous souvenez pas avoir installées ou celles que vous n’avez installées que récemment. Voici comment supprimer une fausse alerte de virus d’Android ainsi qu’une application à l’origine de celle-ci : Trouvez une application suspecte.

Pourquoi Google dit-il que j’ai un virus ?

La fenêtre contextuelle d’avertissement de virus sur Android Dans la plupart des cas, les utilisateurs d’Android ne voient qu’une fausse fenêtre contextuelle d’avertissement de virus lorsqu’ils utilisent le navigateur Web pour visiter un site Web malveillant. La fenêtre contextuelle vous avertit que votre Android est infecté par un virus et vous invite à appuyer sur un bouton pour exécuter une analyse et supprimer le logiciel de votre appareil.

Pourquoi ai-je reçu une fenêtre contextuelle indiquant que j’ai un virus ?

Si un pop-up prétend que vous avez un virus et que vous devez payer pour vous en débarrasser, c’est définitivement une arnaque. Les éditeurs de logiciels antivirus légitimes ne fonctionnent pas comme ça. Ils proposent un abonnement pour protéger votre appareil, et ils ne vous poursuivent pas sur le Web pour vous demander de payer. Créer la panique.

Pourquoi Chrome me dit-il que mon téléphone est infecté ?

Le virus contextuel Google Chrome est un logiciel malveillant courant et frustrant sur les téléphones Android. La cause la plus fréquente de ce virus est le téléchargement d’applications à partir de sources tierces ou inconnues qui contiennent le logiciel malveillant. La chose la plus importante est de NE PAS appuyer n’importe où sur la fenêtre contextuelle !

Google vous informe-t-il des problèmes de sécurité ?

Google vous envoie des alertes de sécurité pour empêcher d’autres personnes d’utiliser ou d’abuser de votre compte. Contribuez à la sécurité de votre compte en répondant immédiatement à toutes les alertes de sécurité que vous recevez par téléphone ou par e-mail.

Apple dispose-t-il d’une analyse antivirus ?

macOS inclut une technologie antivirus intégréeappelé XProtect pour la détection et la suppression des logiciels malveillants basées sur les signatures. Le système utilise les signatures YARA, un outil utilisé pour effectuer une détection des logiciels malveillants basée sur les signatures, qu’Apple met régulièrement à jour.

Pouvez-vous attraper un virus sur votre téléphone en visitant un site Web ?

Les téléphones peuvent-ils attraper des virus à partir de sites Web ? Cliquer sur des liens douteux sur des pages Web ou même sur des publicités malveillantes (connues sous le nom de malvertising) peut télécharger des logiciels malveillants sur votre téléphone portable. De même, le téléchargement de logiciels à partir de ces sites Web peut également entraîner l’installation de logiciels malveillants sur votre téléphone Android ou votre iPhone.

Que se passe-t-il lorsque votre téléphone est infecté par un virus ?

Frais étranges sur votre facture de téléphone – Des frais inattendus peuvent être symptomatiques d’un virus. Des applications malveillantes peuvent gagner de l’argent en utilisant votre téléphone pour envoyer des SMS ou des appels téléphoniques premium. Publicités envahissantes – Les publicités envahissantes sont un signe que vous pouvez avoir des logiciels publicitaires sur votre téléphone.

Quel ordinateur dispose d’une protection antivirus intégrée ?

Présentation du nouveau Chromebook Les Chromebooks sont rapides à utiliser et ne ralentissent pas avec le temps. Ils ont une sécurité intégrée, vous êtes donc protégé contre les virus et les logiciels malveillants. Ils sont livrés avec des applications pour tous vos besoins quotidiens et conservent vos fichiers sauvegardés en toute sécurité sur le cloud.

Comment activer l’antivirus sur Chrome ?

Appuyez sur Windows + S, tapez « pare-feu » dans la boîte de dialogue et ouvrez l’application. Une fois dans les paramètres du pare-feu, cliquez sur « Autoriser une application ou une fonctionnalité via le pare-feu Windows Defender ».