Defender de Microsoft trouvera l’activateur KMS comme une menace et d’autres logiciels antivirus le feront également. Nous n’avons aucune information si ce type d’outils contient des logiciels malveillants, nous vous conseillons simplement de ne pas les utiliser. Si vous souhaitez utiliser un logiciel illégal, veuillez l’utiliser à vos risques et périls.

L’activation du KMS est-elle dangereuse ?

Non, il n’est pas sûr d’utiliser l’activation kms ou tout autre logiciel d’activation, surtout s’ils utilisent (comme vous l’avez dit) un serveur hôte inconnu car cela leur fournira une sorte de backdore à votre système par lequel ils pourraient suivre vos fichiers ou informations sensibles.

L’activation de Windows avec KMS est-elle légale ?

Oui, l’activation du KMS est illégale pour Windows. Si vous activez via la méthode KMS, votre copie de Windows ne sera pas considérée comme authentique par Windows.

L’activation du KMS est-elle permanente ?

Les activations KMS sont valides pendant 180 jours, une période connue sous le nom d’intervalle de validité d’activation. Les clients KMS doivent renouveler leur activation en se connectant à l’hôte KMS au moins une fois tous les 180 jours pour rester activés.

L’activateur KMS est-il un virus ?

Réponse originale : KMS Activator est-il un programme antivirus (malware) ? Non, KMS Auto n’est pas un fichier de virus mais c’est simplement un fichier d’activateur. Il suffit d’activer ou de déverrouiller la version complète de l’application.

KMSpico est-il un virus ?

Le virus KMSPico est décrit comme un outil de piratage qui peut être utilisé pour activer des versions sans licence des applications Microsoft Windows et Office. Il est vendu sous une variété de noms, avec différentes “éditions” et numéros de version.

La clé client KMS est-elle légale ?

Non, ils ne sont pas légaux. Soyez conscient de ces KMS, certains d’entre eux peuvent contenir des virus/programmes malveillants susceptibles d’endommager votre PC.

L’activation de KMS CMD est-elle sûre ?

Oui… c’est sûr mais cela dépend de l’activateur Windows que vous êtesutilisant. Parfois, nous essayons de télécharger l’activateur Windows à partir d’une source aléatoire et il peut y avoir des risques que des virus pénètrent dans votre système. alors suivez le meilleur.

Le serveur KMS peut-il contrôler votre PC ?

AFIK, le serveur KMS n’a aucun autre droit ou privilège sur votre ordinateur.

Que se passera-t-il si ma licence Windows 10 expire ?

Une fois la licence expirée, Windows redémarrera automatiquement environ toutes les trois heures et tout ce sur quoi vous travaillez au redémarrage sera perdu. Après deux semaines de plus, Windows cessera de démarrer du tout. À ce stade, vous devrez acheter une autre licence et réinstaller Windows.

Combien de temps dure l’activation du KMS ?

Tout client Windows configuré pour utiliser ‘KMS Client Channel’ sera automatiquement activé sur le nouvel hôte KMS dans les 2 heures (car il s’agit de la valeur par défaut ‘KMS Activation Interval’).

Combien de temps puis-je utiliser Windows 10 sans activation ?

Vous pouvez utiliser un Windows 10 non activé pendant un mois après l’installation sans aucune restriction. Une fois la période de grâce d’un mois expirée, vous devrez activer le système d’exploitation avec une clé de produit pour éviter d’utiliser Windows 10 avec des fonctionnalités limitées.

AutoKMS est-il un logiciel malveillant ?

AutoKMS est le nom de détection générique de Malwarebytes pour les hacktools destinés à permettre l’utilisation illégale de produits Microsoft tels que Windows et Office.

Quel est l’inconvénient d’utiliser KMS ?

L’hébergeur KMS doit renouveler son activation tous les 180 jours : à mon avis, c’est le plus gros inconvénient de KMS. S’il y a des problèmes avec votre clé KMS, l’activation peut échouer. Nous avons déjà eu un tel incident. Donc, ce n’est pas seulement de la théorie. Dans ce cas, vous serez dépendant de Microsoft.

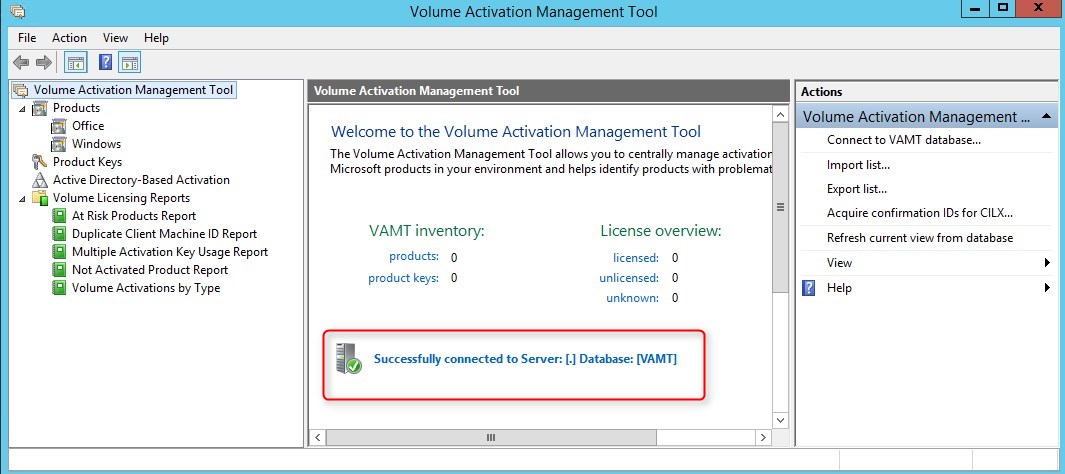

Qu’est-ce que l’activation KMS ?

Le service de gestion des clés (KMS) est un service d’activation qui permet aux organisations d’activersystèmes au sein de leur propre réseau, éliminant ainsi la nécessité pour les ordinateurs individuels de se connecter à Microsoft pour l’activation du produit.

Comment fonctionne l’activateur Kmspico ?

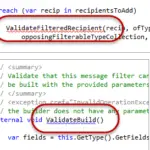

Un client KMS se connecte à un serveur KMS (l’hôte d’activation), qui contient la clé d’hôte que le client utilise pour l’activation. Une fois les clients KMS validés, le produit Microsoft sur ces clients contacte le serveur tous les 180 jours (6 mois) pour maintenir sa validité.

KMS Msguides com est-il sûr ?

C’est sûr. win 10 autorise le piratage et vous obtiendrez également des mises à jour.

Puis-je supprimer KMSPico après l’activation ?

Oui, vous pouvez supprimer KMSpico mais ne le faites pas. Vous avez peut-être activé windows ou ms office avec kmspico maintenant vous pensez que c’est inutile, non ce n’est pas comme ça, pour garder vos windows activés ne supprimez pas kmspico. Si vous le supprimez, vos fenêtres reviendront en mode trail.

Que se passe-t-il lorsque l’activation du KMS expire ?

Après chaque connexion réussie, l’expiration est prolongée jusqu’à 180 jours. Que se passe-t-il si Windows ne peut pas réactiver la licence ? Si un ordinateur Windows n’a pas été en mesure de rétablir la communication avec le serveur KMS après 180 jours, la machine deviendra sans licence.

Les activateurs Windows sont-ils illégaux ?

Installer Windows sans licence n’est pas illégal, l’activer par d’autres moyens sans clé de produit achetée officiellement est illégal.

Combien de temps dure une activation KMS du service de gestion des clés ?

Selon l’article de Microsoft : Understanding KMS, dans la section KMS Activation Renewal, il est indiqué que “les activations KMS sont valides pendant 180 jours, l’intervalle de validité de l’activation. Pour rester activés, les ordinateurs clients KMS doivent renouveler leur activation en se connectant à l’hôte KMS au moins une fois tous les 180 jours.”.