Defender de Microsoft trouvera l’activateur KMS comme une menace et d’autres logiciels antivirus le feront également. Nous n’avons aucune information si ce type d’outils contient des logiciels malveillants, nous vous conseillons simplement de ne pas les utiliser. Si vous souhaitez utiliser un logiciel illégal, veuillez l’utiliser à vos risques et périls.

Est-il sûr d’activer Windows 10 à l’aide de CMD KMS ?

Cette commande appelle le composant Windows 10 intégré responsable de la gestion de la licence système et lui demande de tenter une activation en ligne. S’il s’agit de la seule ligne de l’ensemble du fichier de commandes, alors oui, son utilisation est parfaitement sûre.

L’activateur KMS est-il un virus ?

Réponse originale : KMS Activator est-il un programme antivirus (malware) ? Non, KMS Auto n’est pas un fichier de virus mais c’est simplement un fichier d’activateur. Il suffit d’activer ou de déverrouiller la version complète de l’application.

L’activation du KMS est-elle permanente ?

Les activations KMS sont valides pendant 180 jours, une période connue sous le nom d’intervalle de validité d’activation. Les clients KMS doivent renouveler leur activation en se connectant à l’hôte KMS au moins une fois tous les 180 jours pour rester activés.

Est-il sûr d’utiliser KMS auto ?

Si possible, les utilisateurs doivent éviter d’installer des outils de piratage et des activateurs, tels que KMSAuto Net. Bien que dans la majorité des cas, ils puissent être propres, vous ne savez jamais quand une mauvaise surprise apparaîtra et commencera à faire des ravages sur votre ordinateur.

L’activation gratuite de Windows 10 est-elle illégale ?

Installer Windows sans licence n’est pas illégal, l’activer par d’autres moyens sans clé de produit achetée officiellement est illégal.

KMSPico est-il un cheval de Troie ?

Il est largement diffusé sous une variété de noms et de variantes sur de faux sites de téléchargement et des réseaux de partage de fichiers comme BitTorrent. Il peut conduire à une variété d’actes dangereux dès qu’il est installé, y comprisvol de données, opérations de chevaux de Troie, etc.

AutoKMS est-il un logiciel malveillant ?

AutoKMS est le nom de détection générique de Malwarebytes pour les hacktools destinés à permettre l’utilisation illégale de produits Microsoft tels que Windows et Office.

L’activation du KMS est-elle dangereuse ?

Non, il n’est pas sûr d’utiliser l’activation kms ou tout autre logiciel d’activation, surtout s’ils utilisent (comme vous l’avez dit) un serveur hôte inconnu car cela leur fournira une sorte de backdore à votre système par lequel ils pourraient suivre vos fichiers ou informations sensibles.

Combien de temps dure l’activation du KMS ?

Tout client Windows configuré pour utiliser ‘KMS Client Channel’ sera automatiquement activé sur le nouvel hôte KMS dans les 2 heures (car il s’agit de la valeur par défaut ‘KMS Activation Interval’).

Combien de temps puis-je utiliser Windows 10 sans activation ?

Vous pouvez utiliser un Windows 10 non activé pendant un mois après l’installation sans aucune restriction. Une fois la période de grâce d’un mois expirée, vous devrez activer le système d’exploitation avec une clé de produit pour éviter d’utiliser Windows 10 avec des fonctionnalités limitées.

Est-il sûr d’utiliser Kmspico ?

Non, il s’agit d’un keygen connu et généralement de tels programmes ne sont pas sûrs et ne sont pas recommandés. De plus, il s’agit d’un moyen illégal d’activer Windows et il est recommandé d’utiliser des moyens légaux pour activer Windows.

Qu’est-ce que l’exe automatique KMS ?

Ce processus est lancé automatiquement par le planificateur de tâches Windows. Le fichier n’est pas un fichier système Windows. KMSAuto++.exe est capable d’enregistrer les entrées du clavier et de la souris, de manipuler d’autres programmes et de surveiller les applications. Par conséquent, la cote de sécurité technique est de 57 % dangereuse.

1click CMD est-il sûr ?

Il est qualifié de programme potentiellement indésirable (PUP) comme s’il était utilisé ; cela peut corrompre le produit Microsoft installé. Il peut rechercher des entrées dansregistre, planificateur et configuration du système afin d’assurer sa présence permanente.

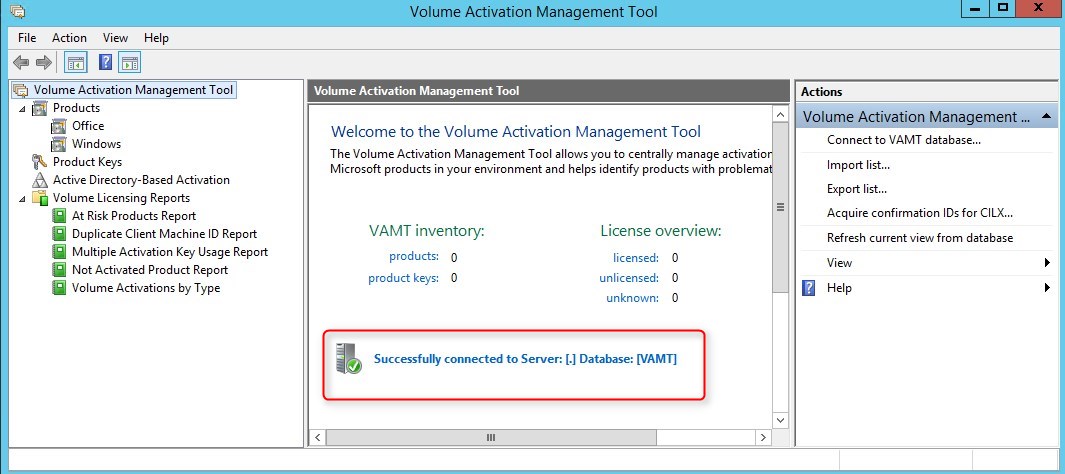

Qu’est-ce que l’activation KMS Windows 10 ?

Qu’est-ce que le service de gestion de clés (KMS) Le service de gestion de clés (KMS) est un service d’activation qui permet aux organisations d’activer des systèmes au sein de leur propre réseau, éliminant ainsi la nécessité pour les ordinateurs individuels de se connecter à Microsoft pour l’activation du produit.

Msguides KMS est-il sûr ?

C’est sûr. win 10 autorise le piratage et vous obtiendrez également des mises à jour.

Est-il sûr d’activer MS Office à l’aide de CMD ?

Ce n’est certainement pas légal et vous devez acheter une licence Office si vous souhaitez utiliser ce logiciel, et une fois que les mises à jour Windows auront trouvé que cela a été fait, cela désactivera votre Microsoft Office. . .

Que se passe-t-il si vous n’activez jamais Windows 10 ?

Les utilisateurs sans instance activée ne pourront pas personnaliser l’arrière-plan de Windows 10. Après la période de grâce d’un mois, votre arrière-plan reviendra à celui par défaut, ou il sera remplacé par un écran noir. Personnalisez les couleurs.

Que se passe-t-il si je n’active pas Windows ?

Ne pas activer Windows ne paralysera pas votre capacité à utiliser le logiciel. En fait, la seule différence entre un système d’exploitation Windows activé et non activé est la possibilité de personnaliser l’apparence de votre interface utilisateur.

Qu’est-ce que la clé client KMS ?

Pour utiliser KMS, vous devez disposer d’un hôte KMS disponible sur votre réseau local. Les ordinateurs qui s’activent avec un hôte KMS doivent avoir une clé de produit spécifique. Cette clé est parfois appelée clé client KMS, mais elle est officiellement connue sous le nom de clé de licence en volume générique Microsoft (GVLK).

Dois-je désinstaller KMS après l’activation ?

Oui, vous pouvez supprimer KMSpico mais ne le faites pas. Vous avez peut-être activé Windows ou MS Office avec kmspico maintenant vouspensez que c’est inutile, non ce n’est pas comme ça, pour garder vos fenêtres activées ne supprimez pas kmspico. Si vous le supprimez, vos fenêtres reviendront en mode trail.

Dois-je supprimer KMS ?

Vous ne devez supprimer une clé KMS que lorsque vous êtes sûr que vous n’avez plus besoin de l’utiliser. Si vous n’êtes pas sûr, envisagez de désactiver la clé KMS au lieu de la supprimer. Vous pouvez réactiver une clé KMS désactivée si vous devez la réutiliser ultérieurement, mais vous ne pouvez pas récupérer une clé KMS supprimée.