Non, il n’est pas sûr d’utiliser l’activation kms ou tout autre logiciel d’activation, surtout s’ils utilisent (comme vous l’avez dit) un serveur hôte inconnu car cela leur fournira une sorte de backdore sur votre système par lequel ils pourraient suivre vos fichiers ou informations sensibles.

Le client KMS est-il sûr ?

Non, il n’est pas sûr d’utiliser l’activation kms ou tout autre logiciel d’activation, surtout s’ils utilisent (comme vous l’avez dit) un serveur hôte inconnu car cela leur fournira une sorte de backdore à votre système par lequel ils pourraient suivre vos fichiers ou informations sensibles.

La clé client KMS est-elle légale ?

Non, ils ne sont pas légaux. Soyez conscient de ces KMS, certains d’entre eux peuvent contenir des virus/programmes malveillants susceptibles d’endommager votre PC.

L’activation du KMS est-elle légitime ?

Oui, l’activation du KMS est illégale pour Windows. Si vous activez via la méthode KMS, votre copie de Windows ne sera pas considérée comme authentique par Windows.

L’activation de KMS CMD est-elle sûre ?

Cependant, l’utilisation de serveurs d’activation (KMS) par le biais d’une organisation ou d’un établissement d’enseignement est légale et sûre, et doit être utilisée à ces fins. En bout de ligne, utilisez les clés Windows authentiques.

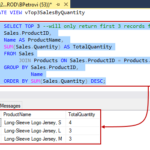

Qu’est-ce que la clé client KMS ?

Pour utiliser KMS, vous devez disposer d’un hôte KMS disponible sur votre réseau local. Les ordinateurs qui s’activent avec un hôte KMS doivent avoir une clé de produit spécifique. Cette clé est parfois appelée clé client KMS, mais elle est officiellement connue sous le nom de clé de licence en volume générique Microsoft (GVLK).

L’activateur KMS est-il nocif ?

KMSpico est un fichier potentiellement dangereux car il peut contenir un virus ; par conséquent, il infecterait l’ordinateur dans ce scénario et il serait nécessaire de le détruire une fois qu’il a été téléchargé.

L’activateur KMS est-il un virus ?

Réponse originale : KMS Activator est-il un programme antivirus ?(logiciel malveillant) ? Non, KMS Auto n’est pas un fichier de virus mais c’est simplement un fichier d’activateur. Il suffit d’activer ou de déverrouiller la version complète de l’application.

Le serveur KMS peut-il contrôler votre PC ?

AFIK, le serveur KMS n’a aucun autre droit ou privilège sur votre ordinateur.

KMSpico est-il fiable ?

KMSpico est un logiciel digne de confiance, mais uniquement si vous téléchargez KMSpico à partir d’une source légitime. Il peut vous aider à activer gratuitement les produits Windows et Microsoft Office. KMSpico est régulièrement mis à jour et entretenu, ce qui le rend fiable et sûr.

L’activation gratuite de Windows 10 est-elle illégale ?

Windows 10 est-il illégal sans activation ? Non. Microsoft permet désormais aux utilisateurs d’utiliser Windows 10 gratuitement et sans avoir besoin d’activer votre PC. Juste cela, il y aura un filigrane et certaines fonctionnalités de personnalisation seront désactivées dans la version gratuite.

Quel est le site officiel de KMSpico ?

Vous pouvez obtenir une version authentique de KMS Pico depuis son origine, les forums. mavienumérique.

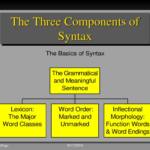

Qu’est-ce que l’activation KMS ?

Le service de gestion des clés (KMS) est un service d’activation qui permet aux organisations d’activer des systèmes au sein de leur propre réseau, éliminant ainsi la nécessité pour les ordinateurs individuels de se connecter à Microsoft pour l’activation du produit.

CMD est-il sûr à utiliser ?

Bonjour, CMD peut être utilisé en toute sécurité pour les utilisateurs. Les utilisateurs ne peuvent exécuter des commandes qu’avec leur autorisation.

La com officielle de KMSpico est-elle sûre ?

KMSpico est un logiciel digne de confiance, mais uniquement si vous téléchargez KMSpico à partir d’une source légitime. Il peut vous aider à activer gratuitement les produits Windows et Microsoft Office. KMSpico est régulièrement mis à jour et entretenu, ce qui le rend fiable et sûr.

CMD est-il sûr à utiliser ?

Bonjour, CMD peut être utilisé en toute sécurité pour les utilisateurs. Les utilisateurs ne peuvent exécuter des commandes qu’avec leur autorisation.

La boîte à outils Microsoft est-elle sûre ?

A estabsolument sans danger…. C’est juste un service d’activation pour activer Windows8/8.1/10 (Bien sûr illégalement, même si vous ne seriez pas emprisonné pour cela). Les programmes antivirus le montrent comme malveillant car il essaie de garder votre système d’exploitation Windows activé en modifiant certains fichiers système.

Comment installer la clé client KMS ?

Cliquez sur Installer la clé de produit dans le menu Éléments sélectionnés dans le volet de droite pour afficher la boîte de dialogue Installer la clé de produit. La boîte de dialogue Installer la clé de produit affiche les clés pouvant être installées. Sélectionnez l’option Sélectionner automatiquement une clé client AD ou KMS, puis cliquez sur Installer la clé.

Qui a créé KMSPico ?

Développé par TeamDaz, KMSPICO est un activateur utilisé pour activer et valider les produits Microsoft, tels que Windows et Office. Il est également connu sous le nom de Windows 10 Activator et possède des versions similaires comme KMSAuto et Windows 7 Loader.

Puis-je supprimer KMSPico après l’activation ?

Oui, vous pouvez supprimer KMSpico mais ne le faites pas. Vous avez peut-être activé windows ou ms office avec kmspico maintenant vous pensez que c’est inutile, non ce n’est pas comme ça, pour garder vos windows activés ne supprimez pas kmspico. Si vous le supprimez, vos fenêtres reviendront en mode trail.

Quel est le mot de passe de KMSPico ?

Mot de passe KM Spico : 12345.

KMSPico est-il un cheval de Troie ?

KMSPico n’est pas un outil légitime et est développé par des cybercriminels plutôt que par la société Microsoft. Par conséquent, l’utilisation de cet outil viole les termes et conditions du système d’exploitation Windows. De plus, il est souvent distribué par des sites Web douteux contenant du contenu malveillant.