En bref, oui, une réinitialisation d’usine supprimera généralement les virus… mais (il y a toujours un « mais », n’est-ce pas ?) pas toujours. En raison de la grande variété et de la nature en constante évolution des virus informatiques, il est impossible de dire avec certitude qu’une réinitialisation d’usine sera la solution pour guérir votre appareil contre les infections par des logiciels malveillants.

Le virus cheval de Troie peut-il être supprimé ?

Les virus cheval de Troie peuvent être supprimés de différentes manières. Si vous savez quel logiciel contient le logiciel malveillant, vous pouvez simplement le désinstaller. Cependant, le moyen le plus efficace de supprimer toute trace d’un virus cheval de Troie consiste à installer un logiciel antivirus capable de détecter et de supprimer les chevaux de Troie.

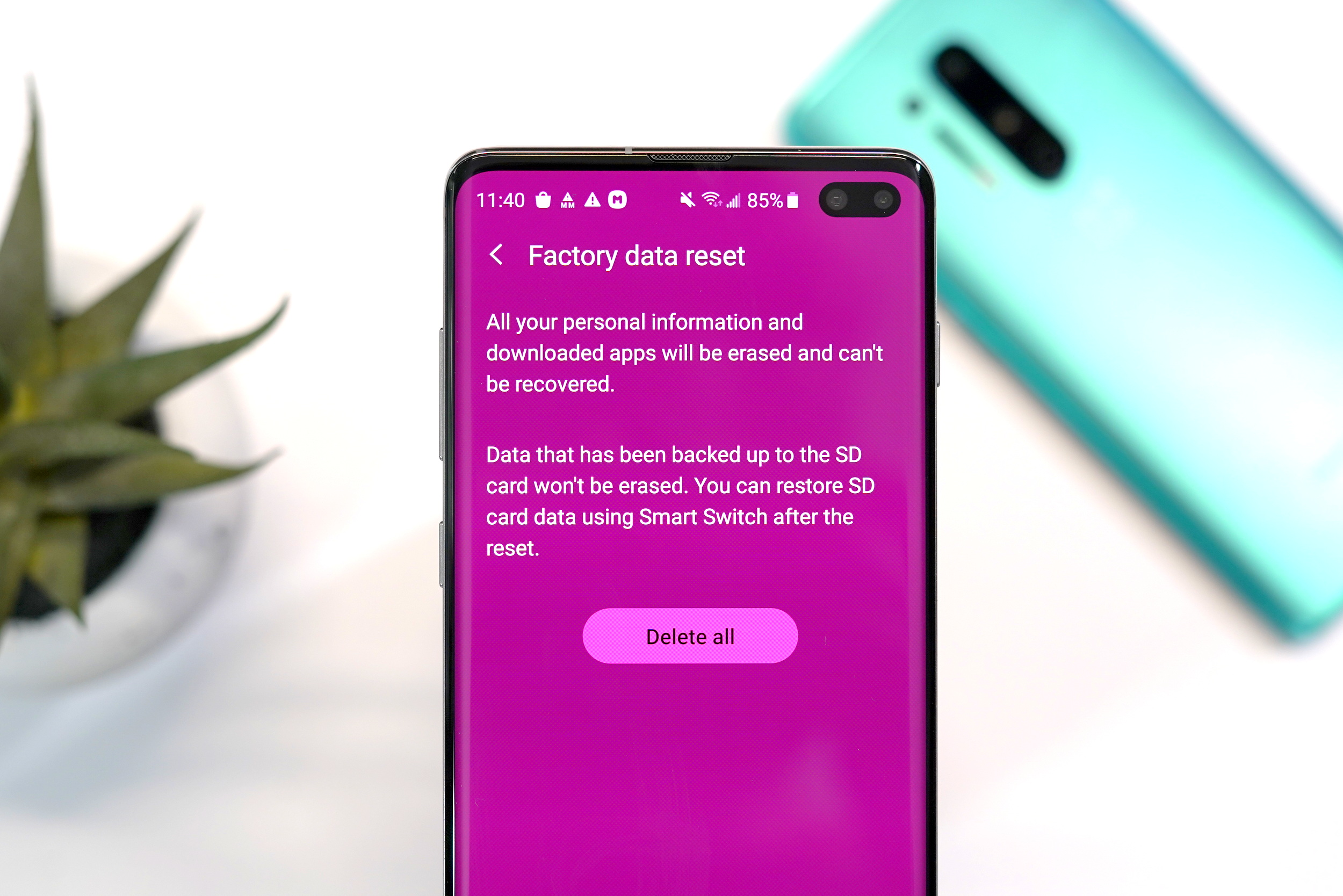

La réinitialisation d’usine du téléphone supprime-t-elle les virus ?

Sur un appareil Android, une réinitialisation d’usine supprime généralement un virus. Le système d’exploitation Android utilise une application sur sa partition de récupération lors d’une réinitialisation matérielle pour restaurer les paramètres d’usine. Les applications malveillantes sur les appareils mobiles sont moins répandues que les systèmes de bureau où le logiciel antivirus est crucial.

Pouvez-vous supprimer manuellement un cheval de Troie ?

Vous pouvez supprimer certains chevaux de Troie en désactivant les éléments de démarrage de votre ordinateur qui ne proviennent pas de sources fiables. Pour de meilleurs résultats, redémarrez d’abord votre appareil en mode sans échec afin que le virus ne puisse pas vous empêcher de le supprimer.

Un virus cheval de Troie est-il mauvais ?

Un logiciel malveillant cheval de Troie est un fichier, un programme ou un morceau de code qui semble être légitime et sûr, mais qui est en fait un logiciel malveillant. Les chevaux de Troie sont conditionnés et livrés à l’intérieur d’un logiciel légitime (d’où leur nom), et ils sont souvent conçus pour espionner les victimes ou voler des données.

Une réinitialisation d’usine éliminera-t-elle les logiciels espions ?

Une réinitialisation d’usine supprimera tout sur votre téléphone, y compris les logiciels espions. Assurez-vous d’avoir une sauvegarde de votre téléphone avant de faire cela pour éviter de perdre vos photos, applications et autres données.

Est-ce queréinitialisation d’usine supprimer les pirates ?

Réinitialisez votre téléphone La majorité des logiciels malveillants peuvent être supprimés avec une réinitialisation d’usine de votre téléphone. Cependant, cela effacera toutes les données stockées sur votre appareil, telles que les photos, les notes et les contacts, il est donc important de sauvegarder ces données avant de réinitialiser votre appareil. Suivez les instructions ci-dessous pour réinitialiser votre iPhone ou Android.

Comment puis-je supprimer gratuitement un virus cheval de Troie ?

La meilleure façon de nettoyer une infection par un cheval de Troie est d’utiliser le scanner de chevaux de Troie gratuit de Malwarebytes, puis d’envisager Malwarebytes Premium pour une protection proactive contre les futures infections par des chevaux de Troie. Malwarebytes Premium lancera une analyse des chevaux de Troie, puis supprimera les chevaux de Troie afin qu’ils ne puissent pas causer d’autres dommages.

Windows Defender peut-il supprimer le virus cheval de Troie ?

L’analyse hors ligne de Windows Defender détectera et supprimera ou mettra automatiquement en quarantaine les logiciels malveillants.

Les chevaux de Troie peuvent-ils être détectés ?

L’exécution d’un scanner de logiciels malveillants est le meilleur moyen de détecter et de supprimer le cheval de Troie de l’ordinateur. Recherchez simplement un logiciel de détection de logiciels malveillants fiable et efficace en ligne. Il existe différents scanners de logiciels malveillants disponibles au téléchargement, mais choisissez celui qui peut protéger votre ordinateur contre les types de logiciels malveillants avancés.

Windows Defender peut-il supprimer le virus cheval de Troie ?

L’analyse hors ligne de Windows Defender détectera et supprimera ou mettra automatiquement en quarantaine les logiciels malveillants.

Un virus cheval de Troie peut-il accéder à la caméra ?

Méfiez-vous des fichiers malveillants appelés chevaux de Troie qui pourraient permettre à des pirates d’accéder à la webcam de votre ordinateur à votre insu. Tout comme le cheval de bois de la mythologie grecque, un cheval de Troie est un type de logiciel malveillant souvent déguisé, dans ce cas en logiciel ou programme légitime.

Comment puis-je supprimer gratuitement un virus cheval de Troie ?

La meilleure façon de nettoyer une infection par un cheval de Troie est d’utiliser gratuitement Malwarebytesscanner de chevaux de Troie, puis envisagez Malwarebytes Premium pour une protection proactive contre les futures infections de chevaux de Troie. Malwarebytes Premium lancera une analyse des chevaux de Troie, puis supprimera les chevaux de Troie afin qu’ils ne puissent pas causer d’autres dommages.

Qui a créé le virus cheval de Troie ?

Appelé ANIMAL, le premier cheval de Troie (bien qu’il y ait un débat quant à savoir s’il s’agissait d’un cheval de Troie ou simplement d’un autre virus) a été développé par le programmeur informatique John Walker en 1975, selon Fourmilab.

Un cheval de Troie peut-il ralentir l’ordinateur ?

Si vous pensez que le fait d’avoir trop de fichiers et d’exécuter plusieurs applications en même temps peut ralentir l’ordinateur, ce n’est pas la seule cause. Un cheval de Troie informatique peut également provoquer cette lenteur car il doit utiliser de nombreuses ressources.

Comment savoir si mon ordinateur est piraté ?

Fenêtres pop-up fréquentes, en particulier celles qui vous encouragent à visiter des sites inhabituels ou à télécharger un antivirus ou un autre logiciel. Modifications de votre page d’accueil. Courriels en masse envoyés depuis votre compte de messagerie. Plantages fréquents ou performances anormalement lentes de l’ordinateur.

Est-ce que la réinitialisation de PC supprime l’antivirus ?

Important : La réinitialisation de votre PC (ou l’utilisation de Fresh Start) supprimera la plupart de vos applications, y compris Microsoft Office, les logiciels antivirus tiers et les applications de bureau préinstallées sur votre appareil.

Pouvez-vous unhack votre téléphone ?

Si vous avez récemment téléchargé des applications sur Android, elles pourraient être à blâmer pour le piratage. Par conséquent, pour débloquer votre téléphone, supprimez toutes les applications récemment téléchargées.

Que dois-je composer pour voir si mon téléphone a été piraté ?

Utilisez le code *#21# pour voir si les pirates suivent votre téléphone avec une intention malveillante. Vous pouvez également utiliser ce code pour vérifier si vos appels, messages ou autres données sont déviés. Il montre également l’état de vos informations détournées et lenuméro auquel les informations sont transférées.

La réinitialisation d’usine rend-elle le PC plus rapide ?

La vérité est que oui, une réinitialisation d’usine rendra sans aucun doute votre ordinateur portable plus rapide, et ce n’est pas une mauvaise idée d’en faire une. Gardez à l’esprit que cela supprimera également tout ce qui se trouve sur votre ordinateur portable, ce qui est l’une des raisons pour lesquelles cela rend votre ordinateur portable plus rapide.

Quels sont les signes d’un virus téléphonique ?

Si votre téléphone est infecté par un virus, vous remarquerez quelques changements dans son comportement. Un signe typique est l’existence soudaine de problèmes de performances médiocres. Votre téléphone peut ralentir lorsque vous essayez d’ouvrir son navigateur ou une autre application. D’autres fois, vous remarquerez que certaines applications se comportent de manière suspecte.

Comment savoir si votre téléphone est corrompu ?

Si votre smartphone sous Android commence à présenter un comportement étrange, votre appareil peut avoir des fichiers de système d’exploitation corrompus. Les symptômes de fichiers Android OS corrompus peuvent inclure des applications qui ne fonctionnent pas correctement ou des fonctions qui cessent de fonctionner.