Anúncios

Lorsque vous accédez à votre ordinateur professionnel à partir d’un ordinateur distant utilisant le protocole Windows Remote Desktop, vous pouvez le configurer en mode public ou privé.

Les gens peuvent-ils voir ce que je fais sur le bureau à distance ?

Comme ils travaillent à distance, votre écran est visible par toute personne se trouvant au même endroit que l’appareil cible (celui sur lequel votre session à distance est en cours d’exécution). Ainsi, par exemple, si vous utilisez le logiciel pour accéder à distance à votre bureau au bureau et que l’écran est allumé.

Anúncios

Le bureau à distance Microsoft peut-il être surveillé ?

Vous pouvez utiliser la console de gestion sur le serveur d’accès à distance pour surveiller l’activité et l’état du client distant.

Comment puis-je savoir qui accède à mon poste de travail distant ?

Le moyen le plus simple de déterminer qui a accès à une machine Windows particulière est d’aller dans la gestion de l’ordinateur (compmgmt. msc) et de regarder dans Utilisateurs et groupes locaux. Vérifiez le groupe Administrateurs et le groupe Utilisateurs du Bureau à distance pour voir qui appartient à ceux-ci.

Anúncios

RDP est-il exposé à Internet ?

Le risque de RDP exposé est encore mis en évidence par la propension des utilisateurs à réutiliser les mots de passe. Les employés utilisant le même mot de passe pour RDP que pour d’autres sites Web signifient que si un site Web est piraté, les acteurs de la menace ajouteront probablement ce mot de passe à une liste pour une utilisation avec des tentatives de force brute.

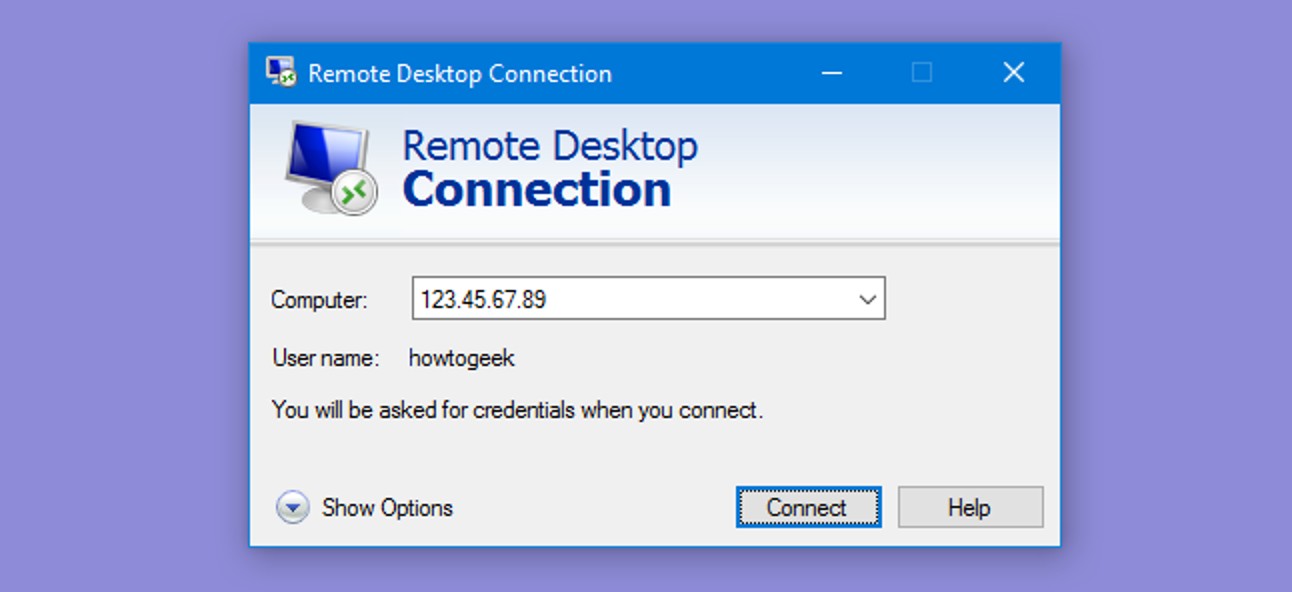

Comment puis-je supprimer l’historique du bureau à distance ?

Si vous souhaitez supprimer manuellement les entrées de la zone Ordinateur de connexion Bureau à distance dans le client Connexion Bureau à distance Windows, tapez regedit et appuyez sur Entrée pour ouvrir l’éditeur de registre. Les entrées apparaîtront en tant que MRUnumber et sont visibles dans le volet de droite. Cliquez avec le bouton droit sur l’entrée et sélectionnez Supprimer.

Pourquoi RDP n’est pas sûr ?

Cependant, le risque le plus élevé est l’exposition de RDP sur Internet, port 3389, et de lui permettre de traverser directementà travers les pare-feux vers une cible sur le réseau interne. Cette pratique est courante et doit absolument être évitée.

RDP est-il sécurisé sans VPN ?

Se connecter à un réseau via Remote Desktop Protocol (RDP)/Terminal Services sans VPN est très dangereux. Je suis étonné de voir combien d’entreprises autorisent RDP (port TCP 3389) dans leurs réseaux sans d’abord établir un VPN pour protéger ce trafic (et d’autres).

RDP est-il dangereux ?

RDP lui-même n’est pas une configuration sécurisée et nécessite donc des mesures de sécurité supplémentaires pour protéger les postes de travail et les serveurs. Sans protocoles de sécurité appropriés en place, les organisations sont confrontées à plusieurs risques potentiels, notamment le risque accru de cyberattaques.

Teamviewer peut-il suivre mon activité ?

Le journal de rapport intégré capture toutes les activités de session à distance et les actions de la console de gestion : qui a fait quoi, quand et pendant combien de temps pour chaque connexion entrante et sortante. Essentiels pour des raisons de sécurité, ces journaux d’audit ne peuvent être consultés que par des administrateurs informatiques désignés disposant des autorisations utilisateur appropriées.

Le bureau à distance Chrome peut-il être suivi ?

Non. Il n’y a aucun moyen de savoir qui utilise le navigateur côté client.

Les gens peuvent-ils voir ce que je fais sur le bureau à distance ?

Comme ils travaillent à distance, votre écran est visible par toute personne se trouvant au même endroit que l’appareil cible (celui sur lequel votre session à distance est en cours d’exécution). Ainsi, par exemple, si vous utilisez le logiciel pour accéder à distance à votre bureau au bureau et que l’écran est allumé.

Où sont stockés les fichiers RDP ?

le fichier de configuration rdp est stocké pour chaque utilisateur en tant que fichier caché dans le dossier Documents de l’utilisateur. Les fichiers rdp créés par l’utilisateur sont enregistrés par défaut dans le dossier Documents de l’utilisateur, mais peuvent être enregistrés n’importe où.

Est-ce que RDP est crypté ?

Microsoft RDP inclut lecaractéristiques et capacités suivantes : Chiffrement. RDP utilise le chiffrement RC4 de RSA Security, un chiffrement de flux conçu pour chiffrer efficacement de petites quantités de données. RC4 est conçu pour des communications sécurisées sur des réseaux.

Teamviewer est-il plus sécurisé que RDP ?

Teamviewer est-il plus sûr que RDP ? En matière de sécurité, RDP est plus sûr contre les attaques de pirates. Cela est dû à la puissante méthode de cryptage RDP.

Quelle est la différence entre VPN et RDP ?

Alors que RDP et VPN remplissent des fonctions similaires pour l’accès à distance, les VPN permettent aux utilisateurs d’accéder à des réseaux sécurisés tandis que RDP accorde un accès à distance à un ordinateur spécifique. Bien qu’il soit utile pour fournir un accès aux employés et à des tiers, cet accès est illimité et non sécurisé.

La connexion Bureau à distance est-elle un VPN ?

Bien qu’ils présentent certaines similitudes, le VPN et le bureau à distance sont des choses fonctionnellement différentes. Un VPN vous donnera accès à un réseau tandis que le bureau à distance (ou RDP) vous donnera le contrôle d’un ordinateur entier.

Votre patron peut-il vous espionner avec TeamViewer ?

Votre patron vous espionne peut-être. PARC DU TRIANGLE DE RECHERCHE – Aujourd’hui, votre grand frère est peut-être votre patron qui vous surveille à votre bureau à domicile, car le coronavirus pousse des millions de personnes à travailler à distance. met en garde le site d’actualités techniques Recode dans un examen approfondi des logiciels de surveillance des employés tels que TeamViewer.

Comment savoir si quelqu’un me regarde sur TeamViewer ?

Meilleure réponse Cliquez simplement dans votre TeamViewer sur Extras –> Ouvrez les fichiers journaux. Dans le même dossier, il devrait y avoir un fichier appelé connections_incoming. SMS. Dans ce dossier, vous trouverez les informations que vous recherchez.

TeamViewer peut-il voir la navigation privée ?

Chaque fois qu’une session ‘Incognito’ est démarrée, tout ce qui peut être vu sur l’appareil distant est un écran noir. Si vous exécutez unSession TeamViewer sur un ordinateur portable Windows ou un iPhone, puis l’écran s’affiche, que ce soit dans un navigateur normal ou incogtnito/privé.

Comment bloquer le bureau à distance Google ?

Bloquer Chrome Remote Desktop Cliquez sur l’icône de configuration sous Application avec Chrome Remote Desktop sélectionné. Dans la fenêtre Modifier l’application de contrôle des applications, sélectionnez Activer sous Bloquer et enregistrer. Cliquez sur OK pour enregistrer.

Les gens peuvent-ils voir ce que je fais sur le bureau à distance ?

Comme ils travaillent à distance, votre écran est visible par toute personne se trouvant au même endroit que l’appareil cible (celui sur lequel votre session à distance est en cours d’exécution). Ainsi, par exemple, si vous utilisez le logiciel pour accéder à distance à votre bureau au bureau et que l’écran est allumé.

Qu’est-ce que les services Bureau à distance ?

Remote Desktop Services fournit des technologies qui permettent aux clients de se connecter à des bureaux virtuels et à des programmes accessibles à distance, et permettent des connexions à des applications graphiquement intensives. Avec les services Bureau à distance, les employés peuvent accéder à ces connexions à distance depuis le système de l’entreprise ou depuis Internet.

Comment utiliser Windows Remote Desktop sur Internet ?

Si vous souhaitez utiliser Windows Remote Desktop sur Internet, vous devrez effectuer deux étapes : Autoriser le port RDP via le réseau public à partir du pare-feu Windows (ou de tout autre pare-feu) comme nous l’avons fait à l’étape précédente. Autorisez le port RDP via le routeur qui vous donne accès à Internet, puis traduisez le port entrant 3389 sur l’ordinateur de notre choix.

Qu’est-ce que la passerelle de bureau à distance et comment l’utiliser ?

Avec la passerelle de bureau à distance installée, vous pouvez donner à vos clients l’adresse ou le nom DNS du serveur de passerelle. Donnez-leur le nom ou l’adresse IP privée du serveur Remote Desktop auquel vous souhaitez que votre client se connecte. Peu importe que lele nom du serveur RD ne peut pas être résolu sur Internet ou l’adresse IP provient d’une plage privée.

Quelles sont les considérations de sécurité pour Remote Desktop ?

Les considérations de sécurité pour les postes de travail distants incluent : L’accessibilité directe des systèmes sur l’Internet public. Gestion des vulnérabilités et des correctifs des systèmes exposés. Mouvement latéral interne après compromis initial. Authentification multifacteur (MFA). Sécurité des sessions.