18 USC §2703(d) : Peut rendre 25 jours de recherches iMessage et à partir d’un numéro cible. Registre du stylet : aucune fonctionnalité. Mandat de recherche : peut rendre les sauvegardes d’un périphérique cible ; si la cible utilise la sauvegarde iCloud, les clés de chiffrement doivent également être fournies avec le retour de contenu.

Le FBI peut-il accéder à iMessage ?

iMessage est-il sécurisé par le gouvernement ?

L’agence affirme que le cryptage iMessage signifie que les textes ne peuvent pas être sauvegardés sur les systèmes gouvernementaux, ce qui pourrait bloquer l’accès au service parmi les employés des services secrets, rapporte Politico. Apple aime vanter la sécurité d’iMessage, mais il est peut-être un peu trop sécurisé pour les services secrets.

Les gouvernements peuvent-ils suivre iMessage ?

Le document de formation du FBI révèle que les agences gouvernementales peuvent accéder au contenu des messages cryptés et à d’autres détails à partir de solutions de messagerie sécurisées telles que WhatsApp, WeChat, Viber, iMessage, Line, Telegram, Wickr et Threema.

Les iMessages d’Apple sont-ils sécurisés ?

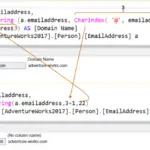

Nous avons conçu iMessage pour utiliser un chiffrement de bout en bout, de sorte qu’Apple n’a aucun moyen de déchiffrer le contenu de vos conversations lorsqu’elles sont en transit entre les appareils. Les pièces jointes que vous envoyez via iMessage (telles que des photos ou des vidéos) sont cryptées afin que personne d’autre que l’expéditeur et le(s) destinataire(s) ne puisse y accéder.

Le FBI peut-il accéder à iMessage ?

iMessage est-il confidentiel ?

iMessage : si vous utilisez iMessage pour envoyer des SMS à quelqu’un avec un appareil Android, ces messages ne sont pas cryptés ; ce sont simplement des SMS. Le cryptage de bout en bout ne fonctionne qu’entre les utilisateurs d’iMessage. De plus, si vous utilisez iCloud pour sauvegarder vos informations, les iMessages sont inclus par défaut.

Les fédéraux peuvent-ils voir votre FaceTime ?

§2703(d), ou une ordonnance du tribunal avec la norme juridique équivalente, ou un mandat de perquisition. Les communications FaceTime sont terminées-cryptés de bout en bout et Apple n’a aucun moyen de décrypter les données FaceTime lorsqu’elles sont en transit entre les appareils. Apple ne peut pas intercepter les communications FaceTime.

La police peut-elle consulter les iMessages ?

Les forces de l’ordre peuvent récupérer des messages via les sauvegardes Google/iCloud. Le graphique montre que les assignations à comparaître n’accorderont pas l’accès au contenu des messages pour six des neuf applications de messagerie sécurisée. Les trois qui abandonnent le contenu « limité » sont iMessage, Line et WhatsApp.

Qui peut voir vos iMessages ?

Les messages texte sont envoyés via le réseau cellulaire et ne sont pas partagés via le partage familial. Le seul appareil qui pourra voir les messages texte est celui qui possède la carte SIM de l’expéditeur/destinataire de ce message texte.

Combien de temps les iMessages sont-ils enregistrés ?

Par exemple, sur un appareil Apple, vous pouvez choisir de conserver les messages pendant 30 jours, 1 an ou pour toujours.

La police peut-elle récupérer les iMessages supprimés ?

Garder vos données en sécurité La réponse est oui : en utilisant des outils spéciaux, ils peuvent trouver des données qui n’ont pas encore été écrasées. Cependant, en utilisant des méthodes de cryptage, vous pouvez vous assurer que vos données restent privées, même après leur suppression.

Les iMessages s’affichent-ils dans les relevés téléphoniques ?

Question : Q : Puis-je voir les messages sur les factures de téléphone ? Réponse : R : Non, les iMessages n’apparaissent pas sur votre facture. Ils sont envoyés sous forme de données.

Les fédéraux peuvent-ils lire vos SMS ?

Selon la loi actuelle dans la plupart des États, la police peut prendre votre téléphone portable, lire vos messages et même copier des données pour une recherche ultérieure, citant le fait que vous pourrez peut-être les supprimer à distance.

Est-ce que iMessage peut être piraté ?

Apple iMessage utilise un cryptage de bout en bout, et c’est l’une des applications de messagerie les plus sûres actuellement disponibles. De plus, il utilise un système de sécurité connu sous le nom de BlastDoor pour le protéger contre les attaques de logiciels malveillants. C’est une application sûrecar toutes les photos, vidéos et autres pièces jointes sont cryptées.

Les iMessages supprimés sont-ils chiffrés ?

Une fois que votre appareil a récupéré un message, cette copie cryptée du message est supprimée des serveurs d’Apple.

iMessage est-il plus sécurisé que les SMS ?

Tous les appareils Android utilisent des messages SMS, mais ce problème de sécurité affecte les utilisateurs d’iPhone et d’Android de la même manière, selon les experts. Bien que le système iMessage d’Apple soit plus sécurisé que les SMS, les propriétaires d’iPhone doivent toujours envoyer des SMS à ceux qui ne possèdent pas d’appareils Apple.

Le FBI peut-il surveiller les SMS ?

Un document de formation du FBI récemment découvert montre que les forces de l’ordre américaines peuvent obtenir un accès limité au contenu des messages cryptés provenant de services de messagerie sécurisés comme iMessage, Line et WhatsApp, mais pas aux messages envoyés via Signal, Telegram, Threema, Viber, WeChat ou Wickr.

La NSA peut-elle lire les iMessages ?

« Personne d’autre que l’expéditeur et le destinataire ne peut les voir ou les lire » Après les révélations du Guardian sur le programme Prism de la NSA en juin, Apple a initialement affirmé que les conversations qui ont lieu sur iMessage et FaceTime « sont protégées de bout en bout cryptage, afin que personne d’autre que l’expéditeur et le destinataire ne puisse les voir ou les lire.

Est-ce que iMessage peut être intercepté ?

Bonjour, il est tout à fait possible « d’intercepter » des iMessages, de les lire et également d’y répondre sans que le destinataire prévu ne sache jamais que quelque chose de fâcheux s’est produit. C’est tout un métier qui s’est développé autour de la production d’applications spécialement conçues à cet effet (mSpy).

Le FBI peut-il accéder à iMessage ?

L’envoi de SMS est-il vraiment privé ?

Les messages SMS ne sont pas cryptés, ce qui signifie que le contenu de chaque message texte est visible par les opérateurs de téléphonie mobile et les gouvernements, et peut même être intercepté par des personnes organisées et semi-transparentes.hackers qualifiés. Cela signifie que même si vous utilisez des SMS pour sécuriser vos comptes en ligne à l’aide d’une authentification à deux facteurs, vos codes peuvent être volés.