Defender de Microsoft trouvera l’activateur KMS comme une menace et d’autres logiciels antivirus le feront également. Nous n’avons aucune information si ce type d’outils contient des logiciels malveillants, nous vous conseillons simplement de ne pas les utiliser. Si vous souhaitez utiliser un logiciel illégal, veuillez l’utiliser à vos risques et périls.

Dans quelle mesure l’activateur KMS est-il sûr ?

Le Defender de Microsoft trouvera l’activateur KMS comme une menace et d’autres logiciels antivirus le feront également. Nous n’avons aucune information si ce type d’outils contient des logiciels malveillants, nous vous conseillons simplement de ne pas les utiliser. Si vous souhaitez utiliser un logiciel illégal, veuillez l’utiliser à vos risques et périls.

Kms Auto est-il un virus ?

Si vous vous demandez si KMSAuto Net est sûr, sachez que la réponse n’est pas fiable à 100 %. Bien qu’il soit possible de télécharger une copie sécurisée de cet activateur, il existe des milliers de copies contenant des logiciels malveillants.

KMSpico est-il un virus ?

KMSpico est un fichier potentiellement dangereux car il peut contenir un virus ; par conséquent, il infecterait l’ordinateur dans ce scénario et il serait nécessaire de le détruire une fois qu’il a été téléchargé.

L’activation de KMS CMD est-elle sûre ?

Cependant, l’utilisation de serveurs d’activation (KMS) par le biais d’une organisation ou d’un établissement d’enseignement est légale et sûre, et doit être utilisée à ces fins. En bout de ligne, utilisez les clés Windows authentiques.

KMSpico est-il un virus ?

KMSpico est un fichier potentiellement dangereux car il peut contenir un virus ; par conséquent, il infecterait l’ordinateur dans ce scénario et il serait nécessaire de le détruire une fois qu’il a été téléchargé.

Quel site KMSpico est réel ?

KMSpico est un logiciel digne de confiance, mais uniquement si vous téléchargez KMSpico à partir d’une source légitime. Il peut vous aider à activer gratuitement les produits Windows et Microsoft Office. KMSpico est régulièrement mis à jour et entretenu, ce qui le rend digne de confianceet en toute sécurité.

Puis-je supprimer kms Auto ?

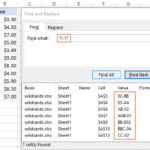

Dans la barre de recherche, saisissez Contrôle et ouvrez le Panneau de configuration. Dans la vue Catégorie, cliquez sur Désinstaller un programme. Trouvez AutoKMS et désinstallez-le. Supprimez les fichiers d’installation téléchargés.

Qu’est-ce que le piratage de km ?

Courte biographie. HackTool. KMS est le nom de détection de Malwarebytes pour un Hacktool qui permet à l’utilisateur d’utiliser illégalement des logiciels Microsoft.

KMSAuto est-il sûr ?

Si possible, les utilisateurs doivent éviter d’installer des outils de piratage et des activateurs, tels que KMSAuto Net. Bien que dans la majorité des cas, ils puissent être propres, vous ne savez jamais quand une mauvaise surprise apparaîtra et commencera à faire des ravages sur votre ordinateur.

Le serveur KMS est-il sûr ?

Non, il n’est pas sûr d’utiliser l’activation kms ou tout autre logiciel d’activation, surtout s’ils utilisent (comme vous l’avez dit) un serveur hôte inconnu car cela leur fournira une sorte de backdore à votre système par lequel ils pourraient suivre vos fichiers ou informations sensibles.

KMSPico est-il une mine ?

Le KMSPico réel qui était sur un fil sur MyDigitalLife ne contient pas un tel mineur. Téléchargez à partir d’une autre source, en plus d’une copie sur les archives Web du fil de MyDigitalLife, et vous trouverez peut-être autre chose.

Et si je désinstalle KMSPico ?

Oui, vous pouvez supprimer KMSpico mais ne le faites pas. Vous avez peut-être activé windows ou ms office avec kmspico maintenant vous pensez que c’est inutile, non ce n’est pas comme ça, pour garder vos windows activés ne supprimez pas kmspico. Si vous le supprimez, vos fenêtres reviendront en mode trail.

Le serveur KMS est-il légal ?

Non, ils ne sont pas légaux. Soyez conscient de ces KMS, certains d’entre eux peuvent contenir des virus/programmes malveillants susceptibles d’endommager votre PC.

KMS est-il authentique ?

Oui, l’activation du KMS est illégale pour Windows. Si vous activez via la méthode KMS, votre copie deWindows ne serait pas considéré comme authentique par Windows.

CMD est-il sûr à utiliser ?

Bonjour, CMD peut être utilisé en toute sécurité pour les utilisateurs. Les utilisateurs ne peuvent exécuter des commandes qu’avec leur autorisation.

Qu’est-ce que l’activateur KMS ?

Le service de gestion des clés (KMS) est un service d’activation qui permet aux organisations d’activer des systèmes au sein de leur propre réseau, éliminant ainsi la nécessité pour les ordinateurs individuels de se connecter à Microsoft pour l’activation du produit.

KMS Msguides com est-il sûr ?

C’est sûr. win 10 autorise le piratage et vous obtiendrez également des mises à jour.

Puis-je supprimer KMSPico après l’activation ?

Oui, vous pouvez supprimer KMSpico mais ne le faites pas. Vous avez peut-être activé windows ou ms office avec kmspico maintenant vous pensez que c’est inutile, non ce n’est pas comme ça, pour garder vos windows activés ne supprimez pas kmspico. Si vous le supprimez, vos fenêtres reviendront en mode trail.

La boîte à outils Microsoft est-elle sûre ?

A est absolument sans danger…. C’est juste un service d’activation pour activer Windows8/8.1/10 (Bien sûr illégalement, même si vous ne seriez pas emprisonné pour cela). Les programmes antivirus le montrent comme malveillant car il essaie de garder votre système d’exploitation Windows activé en modifiant certains fichiers système.

Dans quelle mesure l’activateur KMS est-il sûr ?

Le Defender de Microsoft trouvera l’activateur KMS comme une menace et d’autres logiciels antivirus le feront également. Nous n’avons aucune information si ce type d’outils contient des logiciels malveillants, nous vous conseillons simplement de ne pas les utiliser. Si vous souhaitez utiliser un logiciel illégal, veuillez l’utiliser à vos risques et périls.

Quel est le nom du service KMS ?

Le Microsoft Key Management Server (KMS) fait partie de la solution Microsoft Volume Activation 2.0 qui gère les clés d’activation du système d’exploitation Windows et effectue automatiquement l’activation des clients pris en charge.