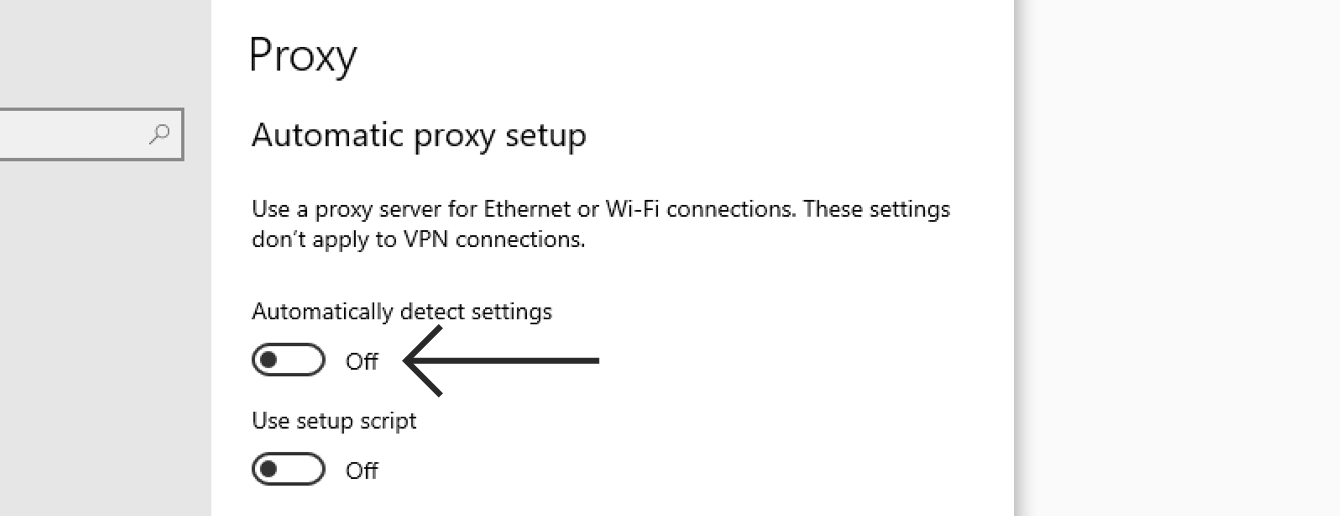

Ici, vous avez tous les paramètres liés à la configuration d’un proxy dans Windows. Il est essentiellement divisé en deux configurations : configuration automatique ou manuelle du proxy. Dans 99% des cas, tout doit être réglé sur Off. Si quelque chose est activé, votre trafic Web peut passer par un proxy.

Que se passe-t-il lorsque vous activez le proxy ?

Les serveurs proxy ont porté la confidentialité et la sécurité à de nouveaux niveaux. Comme mentionné ci-dessus, ils vous permettent de naviguer sur Internet de manière anonyme, ce qui en soi présente une foule d’avantages et d’inconvénients. Avec un serveur proxy, vous pouvez accéder en toute sécurité à vos sites Web préférés ou gérer certains aspects de votre activité en ligne en privé.

À quoi sert un paramètre proxy ?

Un serveur proxy est un système ou un routeur qui fournit une passerelle entre les utilisateurs et Internet. Par conséquent, cela aide à empêcher les cyber-attaquants d’entrer dans un réseau privé. Il s’agit d’un serveur, appelé « intermédiaire », car il se situe entre les utilisateurs finaux et les pages Web qu’ils visitent en ligne.

Que se passe-t-il si je désactive le proxy ?

Les serveurs proxy sont principalement utilisés par les réseaux des organisations et des entreprises. Généralement, les personnes qui se connectent à Internet depuis leur domicile n’utilisent pas de serveur proxy. Les applications Windows 8 ne pourront pas se connecter à Internet et ne seront pas mises à jour lorsque vous utilisez les paramètres de proxy sur votre ordinateur pour vous connecter à Internet.

Est-il sûr d’utiliser un proxy ?

L’utilisation d’un serveur proxy vous expose au vol d’identité et à d’autres cybercrimes. En effet, les propriétaires de serveurs et les webmasters ont un accès illimité à vos données. Cela signifie qu’ils peuvent vendre vos informations personnelles à des criminels sans votre consentement.

Que se passe-t-il lorsque vous activez le proxy ?

Les serveurs proxy ont porté la confidentialité et la sécurité à de nouveaux niveaux. Comme mentionné ci-dessus, ils vous permettent denaviguer sur Internet de manière anonyme, ce qui en soi présente une foule d’avantages et d’inconvénients. Avec un serveur proxy, vous pouvez accéder en toute sécurité à vos sites Web préférés ou gérer certains aspects de votre activité en ligne en privé.

Peut-on se faire pirater via un proxy ?

Le piratage par procuration est une technique de cyberattaque conçue pour remplacer une page Web authentique dans l’index et les pages de résultats de recherche d’un moteur de recherche afin de générer du trafic vers un site imitateur. Dans le pire des cas, un attaquant peut utiliser le piratage de proxy pour introduire des logiciels malveillants ou d’autres virus sur l’ordinateur de la victime.

Que signifie la configuration du proxy sur le téléphone ?

Nous pouvons configurer nos paramètres de proxy sur le réseau Wi-Fi sur un appareil Android. Il peut également être utilisé pour accéder à Internet afin de gérer un réseau scolaire ou professionnel. Le serveur proxy ne peut être configuré sur votre appareil Android que par Google Chrome et d’autres navigateurs Web, mais ne peut pas être utilisé par d’autres applications.

Une procuration est-elle nécessaire ?

La principale raison pour laquelle un proxy Web est nécessaire sur un réseau est qu’il protège les actifs de données d’une entreprise en limitant les sites Web qui contiennent potentiellement du code malveillant.

Quels sont les paramètres de proxy par défaut ?

Pour le système proxy par défaut, vous pouvez soit adopter les entrées saisies dans les variables système Java, soit accéder à un autre serveur proxy via son URL. Si une authentification est requise lors de l’accès au serveur proxy, entrez les informations d’identification de l’utilisateur requises (nom d’utilisateur et mot de passe).

La désactivation du proxy est-elle sûre ?

Du point de vue de la sécurité, sauf si vous opérez sur un réseau qui utilise WPAD et un proxy Web (peu probable si vous n’êtes pas sur un réseau d’entreprise/d’entreprise), il n’y aurait aucun mal à désactiver WPAD dans chacun des navigateurs que vous utilisez .

Pourquoi les pirates utilisent-ils un serveur proxy ?

Un pirate utilise généralement un serveur proxy pour masquer les activités malveillantes surle réseau. L’attaquant crée une copie de la page Web ciblée sur un serveur proxy et utilise des méthodes telles que le bourrage de mots clés et la création de liens vers la page copiée à partir de sites externes pour augmenter artificiellement son classement dans les moteurs de recherche.

Une procuration est-elle nécessaire ?

La principale raison pour laquelle un proxy Web est nécessaire sur un réseau est qu’il protège les actifs de données d’une entreprise en limitant les sites Web qui contiennent potentiellement du code malveillant.

Comment savoir si mon proxy bloque un site Web ?

Pour voir si vous utilisez un proxy/VPN en ligne, rendez-vous sur www.whatismyproxy.com. Il dira si vous êtes connecté à un proxy ou non. PC : Vérifiez sous vos paramètres WiFi, pour voir s’il y a un VPN/proxy qui s’affiche. Mac : vérifiez votre barre d’état supérieure.

Comment savoir si je suis derrière un proxy ?

Cliquez sur l’onglet « Connexions » dans la fenêtre Options Internet. Cliquez sur le bouton « Paramètres LAN ». S’il y a une coche dans la case à côté de l’option « Utiliser un serveur proxy pour votre réseau local », votre PC accède au Web via un serveur proxy. Si la case n’est pas cochée, votre ordinateur n’utilise pas de serveur proxy.

Que se passe-t-il lorsque vous activez le proxy ?

Les serveurs proxy ont porté la confidentialité et la sécurité à de nouveaux niveaux. Comme mentionné ci-dessus, ils vous permettent de naviguer sur Internet de manière anonyme, ce qui en soi présente une foule d’avantages et d’inconvénients. Avec un serveur proxy, vous pouvez accéder en toute sécurité à vos sites Web préférés ou gérer certains aspects de votre activité en ligne en privé.

Dois-je m’inquiéter si quelqu’un connaît mon adresse IP ?

Non, vous ne devriez pas vous inquiéter si quelqu’un connaît votre adresse IP. Si quelqu’un connaît votre adresse IP, il pourrait vous envoyer du spam ou restreindre votre accès à certains services. Dans les cas extrêmes, un pirate pourrait être en mesure de se faire passer pour vous. Cependant, tout ce que vous avez à faire pour résoudre le problème est de changer votre adresse IP.

Qui peut voir mon IP ?

Si quelqu’un a deviné le mot de passe de votre routeur et s’est connecté, il peut facilement voir votre adresse IP. Depuis un serveur Web. Chaque fois que vous visitez un site Web, votre adresse IP est collectée et stockée sur un serveur. Quiconque possède ce serveur peut rechercher votre adresse IP.

Quelqu’un peut-il utiliser mon adresse IP ?

Bien qu’il existe certains risques, votre adresse IP à elle seule représente un danger très limité pour vous ou votre réseau. Votre adresse IP ne peut pas être utilisée pour révéler votre identité ou votre emplacement spécifique, ni pour pirater ou prendre le contrôle à distance de votre ordinateur.

Dois-je activer ou désactiver le proxy sur l’iPhone ?

Réponse : R : À moins que vous n’utilisiez un proxy HTTP (douteux), le proxy HTTP doit être défini sur Désactivé.

Pourquoi mon iPhone ne se connecte-t-il pas au Wi-Fi ?

Les raisons les plus courantes pour lesquelles votre iPad ou iPhone ne se connecte pas au Wi-Fi incluent un signal de connexion médiocre, un mot de passe Wi-Fi incorrect, vos paramètres Wi-Fi ou de données mobiles, des paramètres réseau restreints ou même un encombrant étui pour téléphone. Une connexion Wi-Fi faible peut également signifier que vous devez augmenter votre vitesse Internet.