Les iPhones peuvent-ils attraper des virus ? Bien que rares, les iPhones peuvent être infectés par des virus et autres logiciels malveillants, en particulier si le téléphone est jailbreaké ou si la victime est ciblée par une attaque de harponnage de grande valeur. Pour les utilisateurs normaux d’iPhone, une infection par un logiciel malveillant est un événement peu probable.

L’avertissement de virus iPhone est-il réel ?

Apple Security Alert est un faux message contextuel indiquant que votre appareil iOS a été piraté et que vos informations personnelles sont en danger. Les utilisateurs peuvent recevoir cette alerte en visitant un site Web suspect ou être redirigés s’ils ont un programme potentiellement indésirable (PUP) installé sur leur Mac ou iPhone.

Les iPhones peuvent-ils attraper des virus à partir de sites Web ?

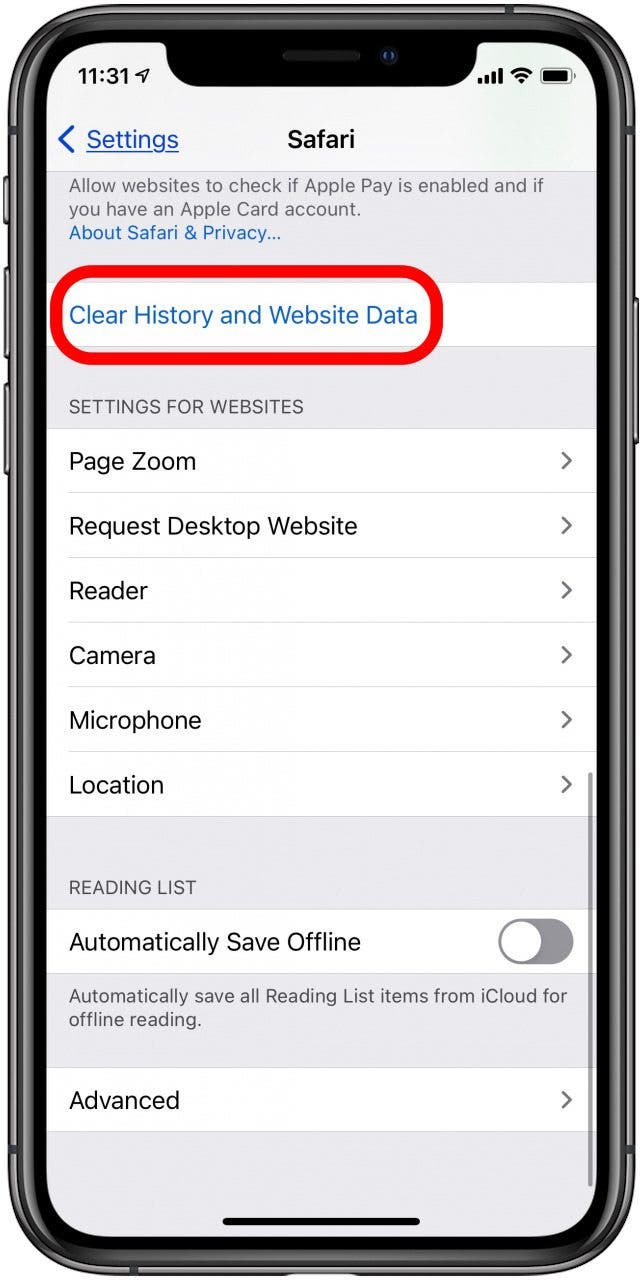

Les virus peuvent résider dans l’historique de votre navigateur ou dans les données de votre site Web, en particulier si vous visitez souvent un site Web suspect sur votre téléphone. Les virus peuvent réinjecter des fichiers sur votre téléphone, causant peut-être plus de dégâts. Voici comment réinitialiser l’historique et les données de votre site Web : ouvrez l’application Paramètres sur votre iPhone.

Les iPhones peuvent-ils attraper des virus à partir de sites Web ?

Les virus peuvent résider dans l’historique de votre navigateur ou dans les données de votre site Web, en particulier si vous visitez souvent un site Web suspect sur votre téléphone. Les virus peuvent réinjecter des fichiers sur votre téléphone, causant peut-être plus de dégâts. Voici comment réinitialiser l’historique et les données de votre site Web : ouvrez l’application Paramètres sur votre iPhone.

Pourquoi ai-je reçu un message m’informant que mon iPhone était infecté par un virus ?

Si vous recevez un avertissement de virus dans une fenêtre contextuelle, la première chose à retenir est qu’Apple n’envoie pas de messages comme ceux-ci ; n’appuyez pas dessus et n’appelez pas les numéros répertoriés sur la fausse alerte. N’appuyez même pas sur la fenêtre contextuelle pour la fermer !

Pourquoi est-ce que je reçois des fenêtres pop-up disant que mon iPhone a un virus ?

En fait, une fenêtre contextuelle de virus comme celle-ci a déjà été créée par des escrocs pour acquérir des comptes iCloud ou des informations de carte de crédit auprès des victimes. Le but de ces alertes d’escroquerieest d’effrayer les gens que quelque chose pourrait sérieusement mal tourner avec leur iPhone s’ils ne se conforment pas aux conditions requises.

Que se passe-t-il si je clique accidentellement sur un lien suspect sur mon iPhone ?

Déconnectez-vous immédiatement d’Internet. Il s’agit d’isoler votre machine d’infecter d’autres appareils et de couper l’accès à votre machine du pirate. Cela peut aider à contenir l’infection par le logiciel malveillant. Si vous êtes sur une connexion filaire, débranchez. Si vous êtes sur une connexion Wi-Fi, déconnectez-vous du Wi-Fi dans les paramètres.

Votre iPhone peut-il être piraté en cliquant sur un lien ?

2. Évitez de cliquer sur des liens suspects. Tout comme sur votre ordinateur, votre iPhone peut être piraté en cliquant sur un site Web ou un lien suspect. Si un site Web a l’air ou se sent “off”, vérifiez les logos, l’orthographe ou l’URL.

Apple dispose-t-il d’une analyse antivirus ?

macOS inclut une technologie antivirus intégrée appelée XProtect pour la détection et la suppression des logiciels malveillants basées sur les signatures. Le système utilise les signatures YARA, un outil utilisé pour effectuer une détection des logiciels malveillants basée sur les signatures, qu’Apple met régulièrement à jour.

Un iPhone peut-il être piraté en visitant un site Web ?

Les iPhones peuvent être piratés à partir de sites Web, c’est pourquoi il est préférable d’utiliser un logiciel antivirus pour rechercher des sites malveillants.

Un iPhone peut-il être infecté par un cheval de Troie ?

Les logiciels malveillants incluent les chevaux de Troie, les virus et les programmes espions. Bien que les virus soient rares sur l’iPhone, il est possible d’être infecté par un cheval de Troie iPhone ou un logiciel espion qui peut exposer l’activité de votre téléphone à un tiers. Garder votre iOS à jour peut réduire considérablement les risques que cela se produise.

Les iPhones peuvent-ils attraper des virus à partir de sites Web ?

Les virus peuvent résider dans l’historique de votre navigateur ou dans les données de votre site Web, en particulier si vous visitez souvent un site Web suspect sur votre téléphone. Les virus peuventréinjecter des fichiers sur votre téléphone, faisant peut-être plus de dégâts. Voici comment réinitialiser l’historique et les données de votre site Web : ouvrez l’application Paramètres sur votre iPhone.

L’avertissement de virus sur mon téléphone est-il réel ?

La fenêtre contextuelle d’avertissement de virus sur Android Dans la plupart des cas, les utilisateurs d’Android ne voient qu’une fausse fenêtre contextuelle d’avertissement de virus lorsqu’ils utilisent le navigateur Web pour visiter un site Web malveillant. La fenêtre contextuelle vous avertit que votre Android est infecté par un virus et vous invite à appuyer sur un bouton pour exécuter une analyse et supprimer le logiciel de votre appareil.

Pouvez-vous unhack votre téléphone ?

Si vous avez récemment téléchargé des applications sur Android, elles pourraient être à blâmer pour le piratage. Par conséquent, pour débloquer votre téléphone, supprimez toutes les applications récemment téléchargées.

Pouvez-vous vérifier si votre téléphone est piraté ?

Utilisez le code *#21# pour voir si les pirates suivent votre téléphone avec une intention malveillante. Vous pouvez également utiliser ce code pour vérifier si vos appels, messages ou autres données sont déviés. Il indique également l’état de vos informations détournées et le numéro auquel les informations sont transférées.prieš 7 dienas

Est-ce que quelqu’un d’autre peut accéder à mon iPhone ?

Si votre iPhone sauvegarde tout sur votre compte iCloud, quelqu’un peut espionner votre activité en accédant à votre compte iCloud depuis n’importe quel navigateur Web. Ils auraient besoin de votre nom d’utilisateur et de votre mot de passe Apple ID pour ce faire, donc si vous savez qu’un tiers dispose de ces informations, vous devez suivre quelques étapes.

Puis-je analyser mon iPhone à la recherche de logiciels malveillants ?

Il n’est pas possible pour une application iOS de rechercher des logiciels malveillants. Heureusement, le risque d’attraper des logiciels malveillants sur un appareil iOS est faible et Apple a un processus d’examen rigoureux concernant l’admission des applications dans l’App Store. Appareils sur lesquels nous travaillons : Appareils exécutant iOS version 14 ou supérieure avec une connexion Internet active.

Est-ce que l’iPhoneavez-vous un antivirus intégré ?

Vous avez été conditionné à croire que chaque appareil a besoin du meilleur logiciel antivirus, mais ce n’est pas vrai pour les iPhones et iPads d’Apple. Bien que de nombreuses sociétés de sécurité proposent des produits prenant en charge l’iPhone, il ne s’agit pas vraiment de logiciels antivirus. Apple a fait en sorte que vous n’en ayez pas besoin. Pourquoi ?

Avez-vous besoin d’une protection antivirus sur un iPhone ?

Heureusement pour les utilisateurs d’Apple iPhone, la plupart de ces applications sont inutiles. Bien que les iPhones puissent attraper des virus, ils sont extrêmement rares. C’est grâce aux protections de sécurité Apple iPhone mises en place.

Mon iPhone peut-il être piraté via WIFI ?

Malheureusement oui, votre téléphone peut être piraté via Wi-Fi. Les pirates savent comment pirater votre téléphone (en particulier sur les réseaux Wi-Fi publics) comme n’importe quel autre appareil physique, que vous utilisiez un iPhone ou un téléphone Android.

Que dois-je composer pour voir si mon téléphone a été piraté ?

Utilisez le code *#21# pour voir si les pirates suivent votre téléphone avec une intention malveillante. Vous pouvez également utiliser ce code pour vérifier si vos appels, messages ou autres données sont déviés. Il indique également l’état de vos informations détournées et le numéro auquel les informations sont transférées.prieš 7 dienas

La réinitialisation de l’iPhone supprime-t-elle les logiciels malveillants ?

Réponse : Réinitialiser le téléphone ou effacer toutes les données supprimera très probablement tout logiciel espion, logiciel malveillant ou virus disponible sur votre appareil. Mais cela devrait être la dernière option. Tout d’abord, essayez de supprimer les applications indésirables et les applications qui demandent l’accès à vos informations personnelles, puis essayez de restaurer votre appareil à une sauvegarde précédente.