Anúncios

Microsoft prend en fait très au sérieux le piratage de Windows, s’il est commis par une entreprise ou une société. Ils envoient des notifications, même aux organisations à but non lucratif, lorsqu’ils découvrent que les ordinateurs utilisés dans l’entreprise utilisent Windows piraté.

Microsoft peut-il détecter Windows piraté ?

Les utilisateurs seront surpris d’apprendre que Windows 10 peut rechercher des logiciels piratés. Si vous lisez le contrat de licence dans Windows 10, il comprend une clause qui permet à Microsoft de rechercher activement tout logiciel piraté, puis de le désactiver.

Anúncios

Est-il acceptable d’utiliser Windows 10 piraté ?

Une copie piratée de Windows est moins sûre Si vous prévoyez de travailler principalement sur votre ordinateur Windows et de stocker tous vos documents confidentiels, l’utilisation d’une copie piratée de Windows pourrait être la pire décision que vous ayez jamais prise. Étant donné que les copies piratées ne reçoivent pas de mises à jour, les logiciels malveillants ou les virus sont plus susceptibles de les infecter.

Microsoft peut-il détecter Windows 7 piraté ?

Microsoft combat désormais férocement les pirates. Récemment, ils ont réussi à traquer les pirates qui ont activé plus de 1 000 copies des systèmes d’exploitation Windows 7 et Windows 8 volés dans les chaînes d’approvisionnement.

Anúncios

Windows 10 bloque-t-il les logiciels piratés ?

Selon un rapport de PC Authority, qui a repéré le problème pour la première fois, la dernière mise à jour du CLUF (contrat de licence utilisateur final) de Windows 10 indique que Microsoft peut vous empêcher d’utiliser des logiciels piratés et des « périphériques matériels non autorisés ».

Est-il acceptable d’utiliser Windows 10 piraté ?

Une copie piratée de Windows est moins sûre Si vous prévoyez de travailler principalement sur votre ordinateur Windows et de stocker tous vos documents confidentiels, l’utilisation d’une copie piratée de Windows pourrait être la pire décision que vous ayez jamais prise. Étant donné que les copies piratées ne reçoivent pas de mises à jour,les logiciels malveillants ou les virus sont plus susceptibles de les infecter.

Que se passe-t-il si je mets à jour Windows 10 piraté ?

Mise à jour : Microsoft a précisé que même si les pirates pourront effectuer une mise à niveau automatique vers Windows 10, la version qu’ils obtiendront sera toujours considérée comme sans licence. « Bien que les PC non authentiques puissent être mis à niveau vers Windows 10, la mise à niveau ne modifiera pas l’état d’origine de la licence.

Que se passera-t-il si mon Windows n’est pas authentique ?

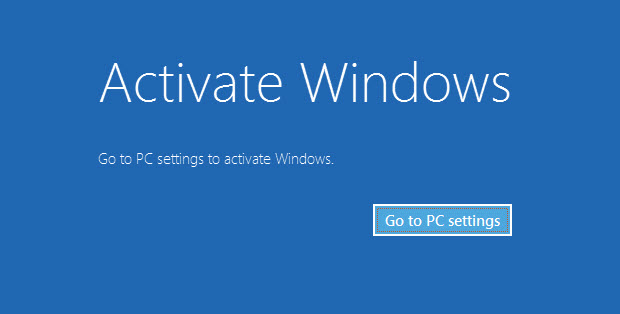

Lorsque vous utilisez une copie non authentique de Windows, vous verrez une notification toutes les heures. La notification vous informe qu’elle n’est pas authentique et que vous devez l’activer. L’arrière-plan de votre bureau deviendra noir toutes les heures. Même si vous le modifiez, il reviendra.

Windows 11 détecte-t-il les logiciels piratés ?

Windows 11 ne détecte pas les logiciels piratés. Cependant, les logiciels piratés contiennent souvent des logiciels malveillants et peuvent endommager votre ordinateur. Windows Defender peut vous avertir des logiciels potentiellement dangereux, mais si vous les ajoutez à la liste blanche, vous pouvez continuer à les utiliser sans problème.

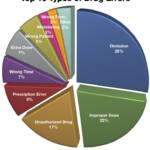

Quel pourcentage de logiciels est piraté ?

Les résultats indiquent qu’environ 42 % des logiciels installés dans le monde sont piratés, avec une valeur commerciale de 63,4 milliards de dollars.

Comment Microsoft lutte-t-il contre le piratage ?

Microsoft s’appuie également fortement sur l’informatique décisionnelle dans ses efforts de lutte contre le piratage. Notre équipe mondiale de lutte contre le piratage surveille régulièrement le marché par le biais de l’exploration de données, de visites mystères, d’achats tests et d’autres sources de renseignements internes et publiques afin d’identifier les fournisseurs pirates et les tendances en matière de piratage.

Quel est le risque si vous utilisez un système d’exploitation Windows piraté ?

Ces fonctionnalités manquantes rendent les logiciels piratés vulnérables au piratage, aux attaques de virus et à la paralysie du système informatique, ce qui pourrait affecter les opérations commerciales et entraîner des pertes financières.perte. Environ des entreprises ont trouvé des virus intégrés ou des chevaux de Troie dans les logiciels piratés utilisés pour voler des données ou des informations d’entreprise.

Que se passe-t-il si je mets à jour Windows 7 piraté ?

Même les pirates Windows bénéficient du support de sécurité de Microsoft. Au début de la semaine, Microsoft a précisé que toutes les versions de Windows, légitimes et illégitimes, recevaient des mises à jour de sécurité et que cette politique serait appliquée à Windows 7.

Est-il acceptable d’utiliser un logiciel piraté à des fins personnelles ?

Illégalité. L’utilisation ou la distribution de logiciels piratés constitue une violation de la loi sur les droits d’auteur des logiciels. Les entreprises et les particuliers encourent jusqu’à 150 000 $ de pénalités pour chaque cas. Ils ont également commis un crime pouvant entraîner jusqu’à cinq ans de prison.

Peut-on mettre à jour Windows 10 piraté vers Windows 11 ?

Non, vous ne pouvez pas installer Windows 11 en tant que mise à jour sur des fenêtres piratées. vous devez réinstaller Windows 11 iso et le pirater à nouveau.

Windows 10 peut-il détecter Office piraté ?

Microsoft Office piraté est-il sûr ?

Les logiciels piratés, tout en étant presque gratuits, peuvent être dangereux pour votre PC car ils proviennent de sources inconnues. En fait, le logiciel peut également voler vos informations personnelles si les attaquants décident d’utiliser les éléments néfastes du logiciel. Il existe également des risques de corruption de fichiers et de perte de données.

Comment savoir si mon bureau est piraté ?

Quels sont les inconvénients de l’utilisation de logiciels piratés ?

Les inconvénients du piratage C’est risqué : les logiciels piratés sont plus susceptibles d’être infectés par des virus informatiques graves, qui peuvent endommager le système informatique de l’utilisateur. C’est improductif : la plupart des logiciels piratés ne sont pas accompagnés de manuels ou d’une assistance technique fournie aux utilisateurs légitimes.

Est-il acceptable d’utiliser Windows piraté ?10 ?

Une copie piratée de Windows est moins sûre Si vous prévoyez de travailler principalement sur votre ordinateur Windows et de stocker tous vos documents confidentiels, l’utilisation d’une copie piratée de Windows pourrait être la pire décision que vous ayez jamais prise. Étant donné que les copies piratées ne reçoivent pas de mises à jour, les logiciels malveillants ou les virus sont plus susceptibles de les infecter.

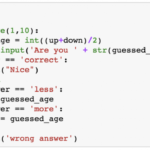

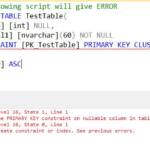

Comment savoir si votre Windows est fissuré ?

Dans Exécuter, tapez « CMD » puis cliquez sur OK. Dans la fenêtre d’invite de commande, tapez cette commande « slmgr. vbs /dli » et appuyez sur Entrée. Si vos fenêtres sont activées par la clé de produit d’origine, un message contextuel apparaît à l’écran indiquant ceci.

Les gens se font-ils prendre en train de pirater ?

Le téléchargement de matériel protégé par des droits d’auteur, que ce soit pour un usage personnel et/ou une distribution (ensemencement), est illégal, tout comme le simple fait de diffuser du matériel protégé par des droits d’auteur et vous pouvez être poursuivi pour cela. La probabilité que vous vous fassiez prendre est cependant encore mince. Même s’ils savaient que vous le faisiez, vous recevriez un avertissement de votre FAI.