L’un des symptômes les plus courants du piratage de navigateur est de découvrir que votre page d’accueil a été réinitialisée. Si votre navigateur affiche un site Web inconnu après son lancement, en particulier un site Web pornographique ou faisant la publicité de faux logiciels de sécurité, il s’agit presque certainement du travail d’un pirate de l’air.

Le navigateur Chrome peut-il être piraté ?

(NewsNation) — Si vous utilisez Google Chrome comme navigateur Internet, méfiez-vous : vos informations pourraient être compromises. Google a émis une alerte avertissant des milliards d’utilisateurs de Chrome que le navigateur a été ciblé avec succès par des pirates.

Mon navigateur peut-il être piraté ?

Dans la plupart des cas, le piratage de navigateur est une arnaque grossière, bien que profondément ennuyeuse, conçue pour rediriger les utilisateurs vers des sites ou des publicités où des clics supplémentaires génèrent des revenus pour les pirates. Cependant, cela peut être dangereux, selon le type de logiciel malveillant impliqué.

Mon navigateur peut-il être piraté ?

Dans la plupart des cas, le piratage de navigateur est une arnaque grossière, bien que profondément ennuyeuse, conçue pour rediriger les utilisateurs vers des sites ou des publicités où des clics supplémentaires génèrent des revenus pour les pirates. Cependant, cela peut être dangereux, selon le type de logiciel malveillant impliqué.

Comment savoir si Chrome a été piraté ?

Le signe le plus évident que votre navigateur a été exploité est que votre page d’accueil est différente de ce qu’elle était ou que des barres d’outils que vous ne reconnaissez pas sont apparues. Vous pouvez également voir de nouveaux favoris ou signets juste en dessous de la barre d’adresse ou si vous parcourez manuellement les signets.

Dans quelle mesure Google Chrome est-il sûr ?

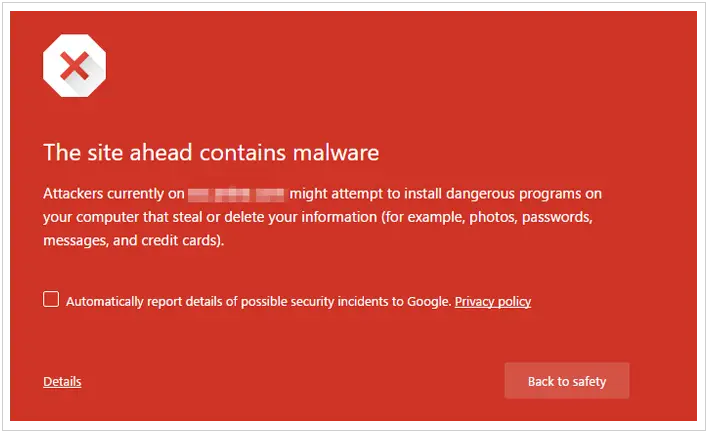

Google Chrome est de toute évidence un navigateur sécurisé, avec des fonctionnalités telles que Google Safe Browsing, qui aide à protéger les utilisateurs en affichant un avertissement impossible à manquer lorsqu’ils tentent de naviguer vers des sites dangereux ou de télécharger des fichiers dangereux. En fait, Chrome et Firefox ontsécurité rigoureuse en place.

Quelle est la première chose que vous faites lorsque vous vous faites pirater ?

Étape 1 : Changez vos mots de passe Ceci est important car les pirates recherchent n’importe quel point d’entrée dans un réseau plus vaste et peuvent y accéder via un mot de passe faible. Sur les comptes ou les appareils contenant des informations sensibles, assurez-vous que votre mot de passe est fort, unique et difficile à deviner.

Pouvez-vous unhack votre téléphone ?

Si vous avez récemment téléchargé des applications sur Android, elles pourraient être à blâmer pour le piratage. Par conséquent, pour débloquer votre téléphone, supprimez toutes les applications récemment téléchargées.

Qui est le hacker n°1 au monde ?

Kevin Mitnick est l’autorité mondiale en matière de formation sur le piratage informatique, l’ingénierie sociale et la sensibilisation à la sécurité. En fait, la suite de formation informatisée de sensibilisation à la sécurité des utilisateurs finaux la plus utilisée au monde porte son nom. Les présentations principales de Kevin sont en partie un spectacle de magie, une partie en éducation et toutes en partie divertissantes.

Que se passe-t-il lorsque vous êtes piraté ?

Cela peut être très grave, les pirates peuvent utiliser vos informations d’identité pour ouvrir des comptes bancaires, obtenir des cartes de crédit, commander des produits à votre nom, prendre le contrôle de comptes existants et souscrire des contrats de téléphonie mobile. Les pirates pourraient même obtenir des documents authentiques tels que des passeports et des permis de conduire à votre nom une fois qu’ils ont volé votre …

Comment puis-je me débarrasser d’un pirate de navigateur ?

Comment puis-je me débarrasser des pirates de navigateur dans Chrome ? Pour supprimer les pirates de navigateur dans Chrome, supprimez toutes les extensions suspectes de Google Chrome. Accédez ensuite aux paramètres de Chrome et restaurez votre navigateur aux paramètres par défaut.

Comment savoir si Chrome a été piraté ?

Le signe le plus évident que votre navigateur a été exploité est que votre page d’accueil est différente de ce qu’elle était ou que des barres d’outils que vous ne reconnaissez pas ontest apparu. Vous pouvez également voir de nouveaux favoris ou signets juste en dessous de la barre d’adresse ou si vous parcourez manuellement les signets.

Mon navigateur peut-il être piraté ?

Dans la plupart des cas, le piratage de navigateur est une arnaque grossière, bien que profondément ennuyeuse, conçue pour rediriger les utilisateurs vers des sites ou des publicités où des clics supplémentaires génèrent des revenus pour les pirates. Cependant, cela peut être dangereux, selon le type de logiciel malveillant impliqué.

Comment savoir si un logiciel espion est présent sur votre ordinateur ?

La meilleure façon de vérifier les logiciels espions consiste à analyser l’ordinateur avec un logiciel anti-malware. Le logiciel anti-malware analyse en profondeur le disque dur pour détecter et supprimer toute menace qui se cache dans l’ordinateur.

Quel est le navigateur le plus dangereux ?

Selon une étude réalisée par des chercheurs du Trinity College, Yandex et Edge sont les deux pires navigateurs pour la sécurité. L’étude a également révélé qu’Edge envoie l’ID matériel, l’adresse IP et l’emplacement des utilisateurs aux serveurs principaux qui, au fil du temps, peuvent révéler votre identité.

Quel navigateur est le plus sécurisé Safari ou Chrome ?

En fait, Safari bat Chrome sur Mac car il est plus économe en énergie, protège mieux votre vie privée et fonctionne de manière transparente avec l’écosystème Apple.

La désinstallation de Chrome supprimera-t-elle les logiciels malveillants ?

Après avoir désinstallé et réinstallé Chrome et vous être connecté à votre compte Google, tous les paramètres, extensions et logiciels malveillants seront restaurés à partir de la sauvegarde dans le cloud. Donc, si la réinitialisation des paramètres du navigateur et la suppression des extensions n’ont pas aidé, la réinstallation de Chrome ne supprimera pas non plus les logiciels malveillants.

Quel navigateur dois-je utiliser ?

Google Chrome : le meilleur pour Mac. Opera Mini : Le meilleur pour mobile. Vivaldi : Le navigateur Web le plus rapide. Tor : le navigateur Web le plus sécurisé.

Quel navigateur est sûr pour les services bancaires en ligne ?

Le navigateur Edge dans Windows 10est une nouvelle application en bac à sable, elle est donc bien meilleure pour les opérations bancaires qu’Internet Explorer. Sinon, Chrome est l’alternative la plus sécurisée, car il s’exécute dans le bac à sable solide de Google. Certaines sociétés de sécurité proposent également des modules complémentaires, tels que Kaspersky Safe Money et Bitdefender Safepay.

Dois-je utiliser Chrome ou Google ?

Ceux qui cherchent à trouver des informations basées sur des mots clés ou des phrases voudront simplement utiliser la barre de recherche Google, mais ceux qui cherchent à ouvrir plusieurs onglets ou qui recherchent un site Web particulier voudront choisir Google Chrome.

Le changement de mot de passe arrête-t-il les pirates ?

Oui, changer votre mot de passe empêchera les pirates d’accéder à votre compte. La mise à jour du mot de passe de votre compte au premier signe d’une attaque limite les dégâts. Changer régulièrement votre mot de passe améliore également la sécurité. Les informations d’identification volées lors de violations de données sont souvent anciennes.

Dois-je supprimer mon e-mail s’il a été piraté ?

Si vous avez été piraté plusieurs fois et que votre fournisseur de messagerie ne limite pas la quantité de spam que vous recevez, envisagez de recommencer à zéro, mais ne supprimez pas votre adresse e-mail ! De nombreux experts mettent en garde contre la suppression des comptes de messagerie, car la plupart des fournisseurs de messagerie recycleront votre ancienne adresse e-mail.