Oui, vous pouvez conserver deux serveurs KMS ou plus dans le même domaine et vous assurer que l’enregistrement srv est créé dans le DNS pour chaque serveur. Il n’y aura pas de conflit.

Pouvez-vous avoir deux serveurs KMS ?

Nous vous recommandons de n’avoir qu’un seul hôte KMS pour Windows et Office. Avoir plus d’un hôte KMS sur un réseau n’est pas nécessaire et cela ajoute plus de travail d’administration à mettre en œuvre. Le travail supplémentaire consiste à préparer le DNS pour permettre à plusieurs ordinateurs de gérer les enregistrements _VLMCS.

Quel est l’inconvénient d’utiliser KMS ?

L’hébergeur KMS doit renouveler son activation tous les 180 jours : à mon avis, c’est le plus gros inconvénient de KMS. S’il y a des problèmes avec votre clé KMS, l’activation peut échouer. Nous avons déjà eu un tel incident. Donc, ce n’est pas seulement de la théorie. Dans ce cas, vous serez dépendant de Microsoft.

Avez-vous besoin d’un serveur KMS ?

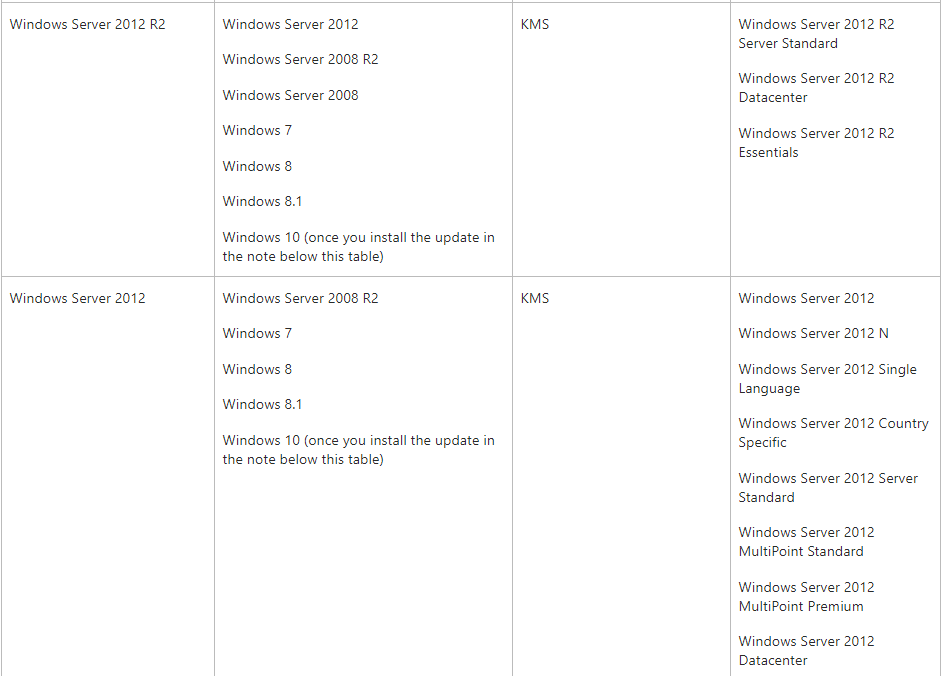

Les hôtes KMS n’ont pas besoin d’être des serveurs dédiés, et KMS peut être co-hébergé avec d’autres services. Vous pouvez exécuter un hôte KMS sur n’importe quel système physique ou virtuel exécutant un système d’exploitation Windows Server ou client Windows pris en charge.

Combien de temps dure l’activation du KMS ?

Tout client Windows configuré pour utiliser ‘KMS Client Channel’ sera automatiquement activé sur le nouvel hôte KMS dans les 2 heures (car il s’agit de la valeur par défaut ‘KMS Activation Interval’).

Comment savoir si mon serveur KMS fonctionne ?

Pour vérifier si l’ordinateur client est correctement activé, vous pouvez soit vérifier dans le système du panneau de configuration, soit exécuter le script SLMgr dans l’invite de commande. Pour vérifier, exécutez Slmgr. vbs avec l’option de ligne de commande /dli. Il vous donnera des détails sur l’installation de Windows et son statut d’activation et de licence.

L’activation du KMS est-elle illégale ?

Oui, l’activation du KMS est illégale pour Windows. Si vous activez via la méthode KMS, alorsvotre copie de Windows ne serait pas considérée comme authentique par Windows.

Le serveur KMS est-il sûr ?

Non, il n’est pas sûr d’utiliser l’activation kms ou tout autre logiciel d’activation, surtout s’ils utilisent (comme vous l’avez dit) un serveur hôte inconnu car cela leur fournira une sorte de backdore à votre système par lequel ils pourraient suivre vos fichiers ou informations sensibles.

Est-ce que l’activateur KMS est sûr ?

Angelo B37. Defender de Microsoft trouvera l’activateur KMS comme une menace et d’autres logiciels antivirus le feront également. Nous n’avons aucune information si ce type d’outils contient des logiciels malveillants, nous vous conseillons simplement de ne pas les utiliser. Si vous souhaitez utiliser un logiciel illégal, veuillez l’utiliser à vos risques et périls.

De combien de clés KMS ai-je besoin ?

Par défaut, la clé KMS d’une organisation peut être utilisée pour activer six hôtes KMS au sein de l’organisation. Toutefois, si vous en avez besoin de plus de six, vous pouvez envoyer un e-mail à Microsoft à l’adresse kmsadd@microsoft.com pour ajouter des activations supplémentaires pour votre clé KMS.

L’activation du KMS est-elle permanente ?

Les activations KMS sont valides pendant 180 jours, une période connue sous le nom d’intervalle de validité d’activation. Les clients KMS doivent renouveler leur activation en se connectant à l’hôte KMS au moins une fois tous les 180 jours pour rester activés.

Que fait un serveur KMS ?

Le serveur KMS est le serveur de gestion des clés pour l’activation des produits Microsoft, principalement l’activation du système d’exploitation. Une organisation peut configurer un serveur KMS pour traiter toutes les demandes d’activation dans l’entreprise.

Qu’est-ce qu’une licence KMS ?

Le service de gestion des clés (KMS) est un service d’activation qui permet aux organisations d’activer des systèmes au sein de leur propre réseau, éliminant ainsi la nécessité pour les ordinateurs individuels de se connecter à Microsoft pour l’activation du produit.

Quel port utilise KMS ?

Écoute sur le port. La communication avec KMS utilise RPC anonyme.Par défaut, les clients utilisent le port TCP 1688 pour se connecter à l’hôte KMS. Assurez-vous que ce port est ouvert entre vos clients KMS et l’hôte KMS. Vous pouvez modifier ou configurer le port sur l’hôte KMS.

KMS peut-il activer 365 ?

Quels sont les avantages et les inconvénients du système de gestion des connaissances ?

Les avantages de la gestion des connaissances ont amélioré l’agilité organisationnelle. une prise de décision meilleure et plus rapide. résolution plus rapide des problèmes. taux d’innovation accru. soutenu la croissance et le développement des employés.

L’activation du KMS est-elle permanente ?

Les activations KMS sont valides pendant 180 jours, une période connue sous le nom d’intervalle de validité d’activation. Les clients KMS doivent renouveler leur activation en se connectant à l’hôte KMS au moins une fois tous les 180 jours pour rester activés.

Que fait un serveur KMS ?

Le serveur KMS est le serveur de gestion des clés pour l’activation des produits Microsoft, principalement l’activation du système d’exploitation. Une organisation peut configurer un serveur KMS pour traiter toutes les demandes d’activation dans l’entreprise.

Qu’est-ce que KMS pour Windows 10 ?

Qu’est-ce que le service de gestion de clés (KMS) Le service de gestion de clés (KMS) est un service d’activation qui permet aux organisations d’activer des systèmes au sein de leur propre réseau, éliminant ainsi la nécessité pour les ordinateurs individuels de se connecter à Microsoft pour l’activation du produit.

Que se passe-t-il lorsque l’activation du KMS expire ?

Après chaque connexion réussie, l’expiration est prolongée jusqu’à 180 jours. Que se passe-t-il si Windows ne peut pas réactiver la licence ? Si un ordinateur Windows n’a pas été en mesure de rétablir la communication avec le serveur KMS après 180 jours, la machine deviendra sans licence.

À quelle fréquence les clients KMS s’enregistrent-ils ?

Pour rester activés, les ordinateurs clients KMS doivent renouveler leur activation en se connectant à l’hôte KMS àmoins une fois tous les 180 jours. Par défaut, les ordinateurs clients KMS tentent de renouveler leur activation tous les 7 jours. Si l’activation de KMS échoue, l’ordinateur client réessaye toutes les deux heures.

Qu’est-ce que le serveur KMS a échoué ?

Le message « Échec de la connexion au serveur KMS » se produit si la connexion Internet est perdue, l’activation est perdue ou expirée, il y a des clients surchargés, non connectés au bon port, l’ID de l’ordinateur client est en corrélation avec d’autres numéros et certains plus.