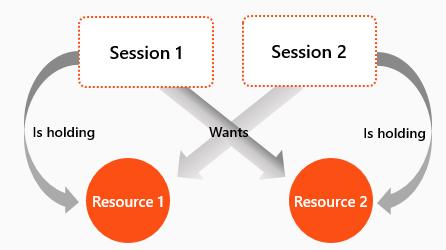

Une condition DEADLOCK se produit lorsque deux applications ou plus sont bloquées, attendant l’une l’autre pour libérer les verrous sur les ressources dont elles ont besoin. Des informations détaillées et des journaux peuvent être trouvés dans le travail DSNZMSTR du travail système DB2.

Que fait un interblocage ?

Un blocage est un type de serrure qui ne peut être déverrouillé qu’à l’aide d’une clé en mode blocage. Les serrures à pêne dormant standard ont des trous de serrure des deux côtés, ce qui signifie que si vous verrouillez la porte lorsque vous êtes à l’intérieur, vous aurez besoin de la clé pour sortir.

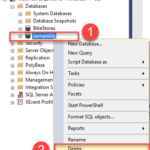

Comment trouvez-vous les interblocages dans Db2 ?

Vous pouvez utiliser l’outil db6util pour répertorier les situations d’attente de verrouillage ou les interblocages qui existent actuellement dans la base de données. Pour afficher les attentes de verrouillage et les interblocages, utilisez l’option –sl. Pour afficher uniquement les interblocages, utilisez l’option –sd.

Comment les impasses peuvent-elles être résolues ?

1 : Deux processus simultanés pour deux ressources. Un interblocage se produit lorsque le premier processus verrouille la première ressource en même temps que le second processus verrouille la seconde ressource. Le blocage peut être résolu en annulant et en redémarrant le premier processus.

Quelles sont les 3 façons de gérer les blocages ?

Il existe quatre méthodes de gestion des blocages : évitement des blocages, prévention des blocages, détection et récupération des délais et ignorance des blocages.

Combien de types de blocages existe-t-il ?

Il existe 2 types différents de blocages. Un blocage de cycle est ce qui se produit lorsqu’un processus A qui détient un verrou sur la ressource X attend d’obtenir un verrou exclusif sur la ressource Y, tandis qu’au même moment le processus B détient un verrou sur la ressource Y et attend d’obtenir un verrou exclusif sur la ressource Y. verrou sur la ressource X.

Pourquoi est-ce appelé une impasse ?

impasse (n.) 1779, « arrêt complet », de mort (adj.), dans son usage emphatique, + verrou (n. 1). Attesté pour la première fois dans la pièce de théâtre de Sheridan « The Critic ». En 1808 comme « typede serrure travaillée d’un côté par une poignée et de l’autre par une clé. » Le pêne dormant en tant que type de serrure date également de 1808.

Comment testez-vous les interblocages ?

Pour tester un blocage, vous devez implémenter un graphe d’état et une vérification des cycles dans votre graphe d’état actuel dans le test unitaire. Le graphe d’état se compose des ressources comme nœuds et des dépendances comme arêtes.

Quels outils peuvent détecter les interblocages ?

Un moyen simple de détecter les interblocages consiste à utiliser le détecteur de verrouillage de thread automatique dans la JVM Jstack.

Comment supprimer un interblocage ?

L’impasse peut être évitée en éliminant l’une des quatre conditions nécessaires, à savoir l’exclusion mutuelle, la mise en attente et l’attente, l’absence de préemption et l’attente circulaire. L’exclusion mutuelle, l’attente et l’attente et l’absence de préemption ne peuvent pratiquement pas être violées. L’attente circulaire peut être pratiquement éliminée en attribuant une priorité à chaque ressource.

Quelles sont les quatre principales causes de blocage ?

Conditions pour l’impasse – Exclusion mutuelle, maintien et attente, pas de préemption, attente circulaire. Ces 4 conditions doivent être remplies simultanément pour l’apparition d’un interblocage.

Comment la situation de blocage est-elle résolue dans Db2 ?

Après un intervalle de temps prédéfini (la valeur de DEADLOCK TIME), Db2 peut annuler l’unité de travail actuelle pour l’un des processus ou demander à un processus de se terminer. Cela libère les verrous et permet aux processus restants de continuer.

Pourquoi les blocages sont-ils meilleurs ?

L’avantage de sécurité d’un blocage est qu’il peut être verrouillé de l’intérieur comme de l’extérieur, donc si un intrus pénètre dans votre maison par une fenêtre, il ne peut pas sortir par la porte avec le blocage dessus.

Quelle est la principale différence entre thread et processus ?

Dans le monde de l’informatique, processus et thread sont considérés comme des termes importants. Le processus est le programmesous action alors qu’un thread est le plus petit segment d’instructions pouvant être géré indépendamment par un ordonnanceur.

Qu’est-ce que le système d’exploitation Hold and Wait ?

Hold and Wait – Un processus doit simultanément contenir au moins une ressource et attendre au moins une ressource actuellement détenue par un autre processus.

Quels sont les 4 types de serrure ?

Bien qu’il existe de nombreux types de serrures, les quatre plus courantes sont les cadenas, les pênes dormants, les serrures à bouton et les leviers.

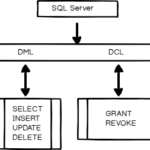

Qu’est-ce qu’un blocage en SQL ?

Un blocage SQL Server se produit lorsque des verrous exclusifs sont détenus sur des ressources requises par plusieurs processus et que ces processus ne peuvent pas continuer jusqu’à leur achèvement.

Qu’appelle-t-on une impasse ?

impasse. / (ˈdɛdˌlɒk) / nom. un état de choses dans lequel une action ultérieure entre deux forces opposées est impossible ; impasse. une égalité entre les côtés opposés dans un concours.

Qu’est-ce qu’un blocage de thread ?

Deadlock décrit une condition dans laquelle deux threads ou plus sont bloqués (suspendus) pour toujours parce qu’ils s’attendent l’un l’autre.

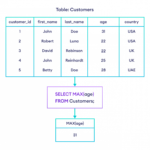

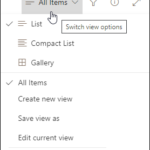

Comment puis-je interroger un blocage en SQL ?

Pour tracer les événements de blocage, ajoutez la classe d’événements Deadlock graph à une trace. Cette classe d’événements remplit la colonne de données TextData dans la trace avec des données XML sur le processus et les objets impliqués dans le blocage. SQL Server Profiler peut extraire le document XML dans un fichier XML interblocage (.

Les serrures à clé sont-elles verrouillées des deux côtés ?

Une serrure à mortaiser est conçue pour être installée dans le bord en bois d’une porte et permet de verrouiller manuellement la porte des deux côtés avec une clé. Une serrure à pêne dormant est un pêne de serrure uniquement et n’a pas de section de loquet/loquet pour le fonctionnement d’un bouton/poignée de porte. Ces types de serrures sont disponibles en version à 3 ou 5 leviers.

Quel algorithme est utilisé pour le blocage ?

L’algorithme du banquier est un algorithme d’allocation des ressources et d’évitement des impasses développé par Edsger Dijkstra. Cela empêche un même thread d’entrer plus d’une fois dans le même verrou.