La tunnellisation TCP à l’aide d’AnyDesk vise à transférer tout protocole basé sur TCP entre les clients locaux et distants afin que le client local puisse accéder aux services/périphériques accessibles par le client distant. Pour que cette fonctionnalité fonctionne, elle nécessite une connexion AnyDesk active entre les clients locaux et distants. TCP-Tunneling (ou Port Forwarding) via AnyDesk fournit un tunnel réseau entre deux clients. Il peut être utilisé pour accéder ou contrôler à distance les périphériques du réseau local ou vice versa. La fonctionnalité a été introduite pour les plates-formes Windows et Linux depuis la version 5.1. Pour les appareils macOS, la fonctionnalité est introduite depuis la version 5.5.

Qu’est-ce qu’un tunnel TCP ?

Le tunnel TCP est une technologie qui regroupe et transfère les paquets envoyés entre les hôtes finaux en une seule connexion TCP. En utilisant un tunnel TCP, l’équité entre les flux agrégés peut être améliorée et plusieurs protocoles peuvent être transmis de manière transparente à travers un pare-feu.

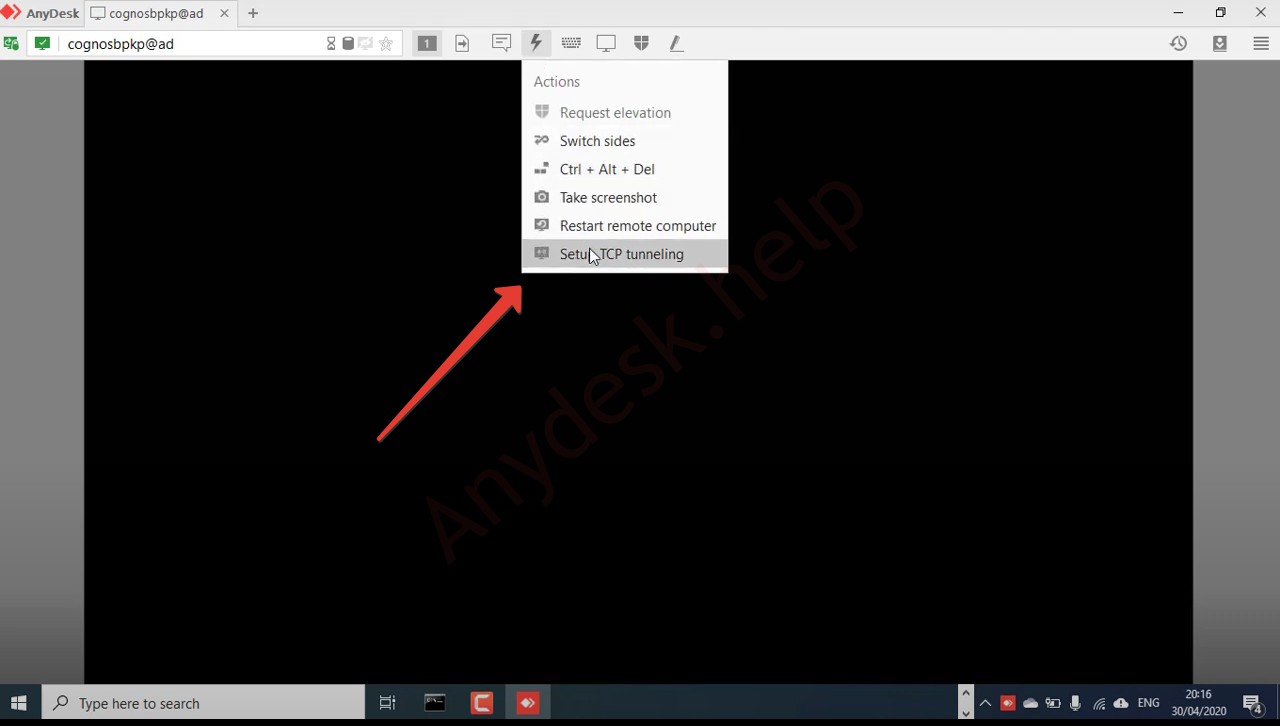

Comment créer un tunnel TCP ?

Allez à Configuration > Prestations > Services proxy et créez un nouveau service. Configurez les paramètres de proxy pour qu’ils soient TCP Tunnel et ajoutez des ports d’écoute pertinents pour la destination. Une fois configuré, enregistrez ce service et assurez-vous qu’il est intercepté.

AnyDesk utilise-t-il TCP ou UDP ?

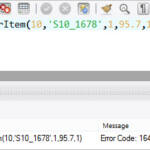

Les clients AnyDesk utilisent les ports TCP 80, 443 et 6568 pour établir des connexions.

Quel protocole est utilisé par AnyDesk ?

Que signifie TCP ?

Protocole de contrôle de transmission (TCP)

AnyDesk utilise-t-il SSH ?

Comme alternative à l’accès au bureau à distance classique, vous pouvez utiliser AnyDesk pour Linux pour accéder localement aux fichiers distants en les montant avec SSHFS. Cela facilite énormément le travail à distance, surtout si vous devez travailler localement sur des fichiers distants ou des codes sources.

AnyDesk est-il un VPN ?

Le VPN AnyDeskcrée un réseau privé entre la connexion locale et les clients distants. Il n’est pas possible d’accéder aux appareils sur le réseau local du client distant ou vice versa. Remarque : Le VPN AnyDesk est actuellement disponible sur les clients macOS, Linux et Android installés.

Pourquoi AnyDesk ne se connecte-t-il pas ?

Veuillez vous assurer qu’AnyDesk est exécuté sur l’ordinateur distant et qu’il est connecté à Internet. Ce message s’affiche en raison d’une connexion Internet lente, d’un pare-feu mal configuré ou d’un problème général de réseau.

Puis-je faire confiance à AnyDesk ?

AnyDesk est utilisé légitimement par des millions de professionnels de l’informatique dans le monde, pour se connecter à distance aux appareils de leurs clients afin de résoudre les problèmes techniques. Cependant, les escrocs peuvent essayer d’utiliser à mauvais escient AnyDesk (ou tout autre logiciel d’accès à distance) pour se connecter à votre ordinateur et voler des données, des codes d’accès et même de l’argent.

AnyDesk peut-il voir mon écran ?

Confidentialité accrue. Lorsque vous travaillez à distance sur le PC au bureau, votre activité peut toujours être visible pour vos collègues. En activant le mode de confidentialité, l’écran du bureau sera noir et toute activité sera invisible.

AnyDesk représente-t-il un risque pour la sécurité ?

AnyDesk Remote Desktop Software est livré avec les normes de sécurité les plus élevées. Du cryptage de niveau militaire aux fonctionnalités de sécurité personnalisables, AnyDesk offre une sécurité exceptionnelle qui répond parfaitement à vos besoins.

Quel est le but du tunnel ?

Les tunnels sont des passages souterrains utilisés pour le transport. Ils pourraient être utilisés pour transporter des marchandises et des passagers, de l’eau, des eaux usées, etc. Les tunnels sont plus économiques que les tranchées à ciel ouvert au-delà de certaines profondeurs. Les tunnels évitent de perturber ou d’interférer avec la vie de surface et le trafic pendant la construction.

Que signifie TCP ?

Protocole de contrôle de transmission (TCP)

Qu’est-ce qu’un tunnel ?connexion ?

Le tunneling, également connu sous le nom de « transfert de port », est la transmission de données destinées à être utilisées uniquement au sein d’un réseau privé, généralement d’entreprise, via un réseau public, de telle sorte que les nœuds de routage du réseau public ignorent que la transmission fait partie d’un réseau privé.

Pourquoi utilisons-nous le tunnel ?

Le tunneling est un protocole qui permet le mouvement sécurisé des données d’un réseau à un autre. La tunnellisation consiste à permettre aux communications d’un réseau privé d’être envoyées sur un réseau public, tel qu’Internet, par le biais d’un processus appelé encapsulation.

Comment puis-je me connecter à AnyDesk avec une adresse IP ?

Assurez-vous qu’AnyDesk s’exécute à la fois sur les appareils distants et invités. Sur l’appareil distant, recherchez l’adresse répertoriée dans le volet de ce bureau. Sur le PC invité, entrez cette adresse dans le volet Remote Desk et cliquez sur Connect (Figure A).

Qu’est-ce que le tunnel SSH et le transfert de port ?

Le tunneling SSH, ou transfert de port SSH, est une méthode de transport de données arbitraires via une connexion SSH cryptée. Les tunnels SSH permettent aux connexions établies à un port local (c’est-à-dire à un port sur votre propre bureau) d’être transmises à une machine distante via un canal sécurisé.

Qu’est-ce qu’un serveur proxy de tunnel ?

Le tunneling HTTP est utilisé pour créer un lien réseau entre deux ordinateurs dans des conditions de connectivité réseau restreinte, y compris les pare-feu, les NAT et les ACL, entre autres restrictions. Le tunnel est créé par un intermédiaire appelé serveur proxy qui est généralement situé dans une DMZ.

SSH s’exécute-t-il sur TCP ?

SSH s’exécute généralement sur TCP. Cela étant dit, la RFC 4251 spécifie que le protocole de couche de transmission SSH « pourrait également être utilisé au-dessus de tout autre flux de données fiable ». Les paramètres par défaut du protocole SSH sont d’écouter sur le port TCP 22 pourconnexions.

Qu’est-ce qu’une fusion TCP ?

La fusion TCP se produit lorsque vous empilez un protocole de transmission au-dessus d’un autre, comme ce qui se passe lorsqu’un tunnel TCP OpenVPN transporte du trafic TCP à l’intérieur.

Pourquoi utilisons-nous TCP ?

TCP est utilisé pour organiser les données de manière à garantir une transmission sécurisée entre le serveur et le client. Il garantit l’intégrité des données transmises sur le réseau, quelle qu’en soit la quantité. Pour cette raison, il est utilisé pour transmettre des données à partir d’autres protocoles de niveau supérieur qui nécessitent l’arrivée de toutes les données transmises.

AnyDesk VPN crée-t-il un tunnel vers deux réseaux différents ?

Bienvenue dans le super utilisateur Je ne connais pas AnyDesk, mais la plupart des VPN se connectent au même réseau : Internet. Vous pouvez configurer la tunnellisation entre deux LAN si vous contrôlez un ordinateur sur les deux LAN.

Qu’est-ce que le tunnel TCP et comment l’utiliser ?

Eh bien, si cette liste du site Web d’Anydesk ne vous dit rien, le tunneling TCP n’est pas pour vous : vous pouvez l’utiliser pour tunneliser les connexions directement entre deux hôtes, en contournant essentiellement les pare-feu. C’est comme un VPN ad hoc.

Comment activer la fonctionnalité VPN dans AnyDesk ?

Vous pouvez trouver la fonctionnalité VPN dans la liste des actions (l’icône représentant un coup de foudre) dans la barre d’utilisateur d’Anydesk. Une fois activé, Anydesk créera un tunnel VPN entre la machine locale et la machine distante.

Comment utiliser AnyDesk avec une adresse IP distante ?

Une fois activé, Anydesk créera un tunnel VPN entre la machine locale et la machine distante. Ensuite, vous pouvez faire ce que vous voulez (comme SSH-ing dans le distant) en utilisant l’adresse IP distante répertoriée dans la fenêtre Anydesk. Gabriele Serra est un nouveau contributeur de ce site.