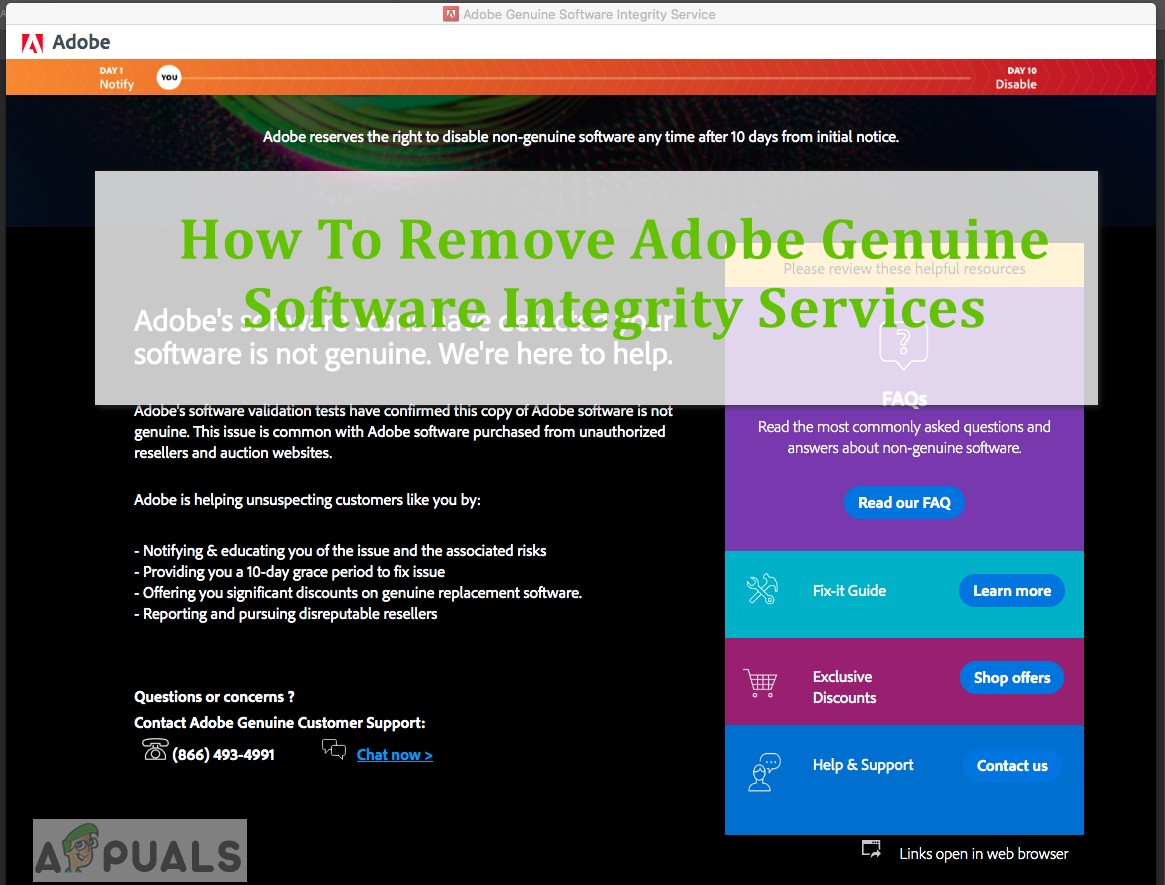

Adobe a intégré un nouveau service de produit appelé Adobe Genuine Software Integrity Service pour garantir la légitimité de son produit et prévenir le piratage de logiciels.

Que fait le service d’intégrité des logiciels authentiques d’Adobe ?

Adobe Genuine Service vérifie périodiquement si les applications Adobe installées sont authentiques ou non, ce qui permet de protéger les clients contre les failles de sécurité et les logiciels malveillants nuisibles pouvant être présents dans des applications non authentiques.

Puis-je désactiver le service d’intégrité des logiciels authentiques d’Adobe ?

Allez dans le Panneau de configuration et sélectionnez Programmes > Programmes et fonctionnalités. Cliquez avec le bouton droit sur Adobe Genuine Service et sélectionnez Désinstaller. Lisez le message, puis sélectionnez Désinstaller pour terminer la désinstallation d’Adobe Genuine Service.

Ai-je besoin d’un service authentique Adobe ?

L’utilisation de logiciels Adobe qui ne sont pas authentiques présente un risque pour les individus et les organisations car ils sont souvent modifiés, entraînant des problèmes tels que : un risque accru d’exposition à des virus et des logiciels malveillants susceptibles de compromettre vos données. risque accru que le logiciel ne fonctionne pas correctement ou échoue complètement.

Comment puis-je me débarrasser du service d’intégrité authentique du logiciel Adobe sur Mac ?

Comment Adobe détecte-t-il le piratage ?

Pour ce faire, Adobe regroupe ses produits avec un service d’intégrité logicielle qui peut rechercher et détecter les logiciels piratés. « Adobe exécute désormais des tests de validation et avertit les personnes qui utilisent des logiciels non authentiques. Nos tests vérifient la falsification des logiciels et les licences invalides », explique Adobe.

Comment bloquer un vérificateur de licence Adobe ?

Étape 1 : Tapez services dans la zone de recherche pour l’ouvrir. Ensuite, vous devez cliquer sur la catégorie Standard. Étape 2 : Ensuite, recherchez Adobe Genuine Software Integrity Service et cliquez dessus avec le bouton droit de la souris pour choisir Propriétés. Étape 3 : Sous l’onglet Général, vous devez modifier leType de démarrage sur Désactivé et cliquez sur le bouton Appliquer.

Comment empêcher Adobe d’accéder à Internet ?

Double-cliquez sur la première règle entrante Adobe. Dans la nouvelle fenêtre, sous l’onglet Général, sélectionnez « Bloquer la connexion ». Cliquez sur « OK », fermez la fenêtre et répétez ce processus pour chaque processus Adobe que vous trouvez.

Comment réparer un logiciel Adobe non authentique ?

Allez dans l’onglet Processus. Cliquez avec le bouton droit sur le service Adobe Genuine Integrity et sélectionnez Ouvrir l’emplacement du fichier (si vous ne voyez pas le service, assurez-vous qu’une application Adobe est ouverte). Cliquez avec le bouton droit sur le service Adobe Genuine Integrity dans le Gestionnaire des tâches et sélectionnez Fin de tâche.

Que fait le courtier Adobe IPC ?

Résolution. Le processus AdobeIPCBroker.exe peut empêcher deux désinstallations consécutives de produits Adobe.

Comment résoudre l’échec de la vérification du logiciel authentique d’Adobe ?

Pour corriger l’échec de la vérification du logiciel authentique d’Adobe, vous devez supprimer tous les restes des produits d’installation précédents, supprimer l’installation existante, mettre fin à la tâche AGSService.exe et désactiver le service d’intégrité du logiciel authentique d’Adobe.

Qu’est-ce qu’Adobe Air et en ai-je besoin ?

Adobe® AIR® est un système d’exploitation multi-écrans qui vous permet de tirer parti de vos compétences en développement Web pour créer et déployer des applications Internet riches (RIA) sur les ordinateurs de bureau et les appareils mobiles.

Que fait le service d’intégrité logicielle authentique d’Adobe ?

Adobe Genuine Service vérifie périodiquement si les applications Adobe installées sont authentiques ou non, ce qui permet de protéger les clients contre les failles de sécurité et les logiciels malveillants nuisibles pouvant être présents dans des applications non authentiques.

Comment puis-je me débarrasser du service d’intégrité authentique du logiciel Adobe sur Mac ?

Que se passe-t-il si vous piratez des produits Adobe ?

Adobe ne vous attrapera pas si vous utilisezle programme à des fins récréatives, bien que vous sachiez que le piratage est un crime et que si vous êtes pris et arrêté, vous risquez de recevoir une amende ou même une peine pour vol de propriété intellectuelle.

Les logiciels piratés peuvent-ils être tracés ?

Cela peut provoquer des infections par des logiciels malveillants Un rapport de la société de sécurité Cybereason estime que plus de 500 000 machines ont été infectées par des logiciels malveillants à partir d’une seule application piratée. Une fois qu’un utilisateur a téléchargé et installé un logiciel piraté, le logiciel malveillant caché à l’intérieur peut voler des informations sur son ordinateur.

Adobe porte-t-il plainte pour piratage ?

Forever 21 a piraté Photoshop, selon un nouveau procès d’Adobe, et il encourt de lourdes amendes. La poursuite a été déposée hier devant le tribunal de district de Californie, alléguant que Forever 21 a piraté 63 instances différentes de logiciels Adobe, y compris des copies de Photoshop, Acrobat et Illustrator.

Comment puis-je désactiver définitivement Adobe Updater ?

Pour modifier les préférences d’Adobe Updater, procédez comme suit : Démarrez l’application Adobe Updater à partir de /Applications/Utilities/Adobe Utilities/Adobe Updater5/. Lorsque l’écran de mise à jour apparaît, cliquez sur le lien Préférences. Décochez la case Vérifier automatiquement les mises à jour et cliquez sur OK.

Comment empêcher la mise à jour automatique d’Adobe Acrobat ?

Allez dans « Fichier >Préférences > Mettre à jour » pour configurer cette option. 2. Désactivez les mises à jour automatiques. Cela revient à désactiver les mises à jour dans Adobe Acrobat.

Comment puis-je vérifier l’état de mon abonnement Adobe ?

Connectez-vous à votre compte Adobe pour voir vos plans et produits. Les adhésions et les abonnements annulés sont répertoriés sous Plans avec le mot « Expiré ». Pour voir les informations sur la transaction de remboursement, sélectionnez Gérer le plan sous votre adhésion ou votre abonnement.

Comment puis-je me débarrasserdes fenêtres contextuelles Adobe ?

Bonjour, ouvrez Adobe Fill et signez et touchez le symbole de la petite personne, puis cliquez sur le coin supérieur droit des paramètres et désactivez les informations d’utilisation. Et les pop-ups s’arrêteront.

Puis-je supprimer le courtier Adobe IPC sur Mac ?

Ouvrez le Gestionnaire des tâches Mac et supprimez AdobeIPCBroker.exe de la liste des processus en cours d’exécution. Désinstallez à nouveau le logiciel Adobe une fois que AdobeIPCBroker.exe n’est plus un processus actif.