KMS (Key Management Service) est l’une des méthodes pour activer Microsoft Windows et Microsoft Office. L’activation garantit que le logiciel est obtenu et concédé sous licence par Microsoft. KMS est utilisé par les clients de licences en volume, généralement des moyennes et grandes entreprises, des écoles et des organisations à but non lucratif.

Qu’est-ce que l’activation du client KMS ?

KMS, comme MAK, est une méthode d’activation pour les produits Microsoft, y compris Windows et Office. KMS signifie Key Management Service. Le serveur KMS, appelé ‘KMS host’, est installé sur un serveur de votre réseau local. Les clients KMS se connectent à l’hôte KMS pour l’activation de Windows et d’Office.

Qu’est-ce que KMS peut activer ?

Qu’est-ce qu’une licence KMS ?

Que signifie KMS dans l’activation de Windows ?

Dans le cadre de leur processus de déploiement, de nombreuses entreprises clientes configurent le service de gestion des clés (KMS) pour activer l’activation de Windows dans leur environnement. Il s’agit d’un processus simple pour configurer l’hôte KMS, après quoi les clients KMS découvrent l’hôte et essaient de s’activer par eux-mêmes.

Qu’est-ce que l’activation du client KMS ?

KMS, comme MAK, est une méthode d’activation pour les produits Microsoft, y compris Windows et Office. KMS signifie Key Management Service. Le serveur KMS, appelé ‘KMS host’, est installé sur un serveur de votre réseau local. Les clients KMS se connectent à l’hôte KMS pour l’activation de Windows et d’Office.

La clé du client KMS est-elle sécurisée ?

Non, il n’est pas sûr d’utiliser l’activation kms ou tout autre logiciel d’activation, surtout s’ils utilisent (comme vous l’avez dit) un serveur hôte inconnu car cela leur fournira une sorte de backdore à votre système par lequel ils pourraient suivre vos fichiers ou informations sensibles.

Ai-je besoin d’un serveur KMS ?

Les hôtes KMS n’ont pas besoin d’être des serveurs dédiés, et KMS peut être co-hébergéavec d’autres services. Vous pouvez exécuter un hôte KMS sur n’importe quel système physique ou virtuel exécutant un système d’exploitation Windows Server ou client Windows pris en charge.

L’activation du KMS est-elle permanente ?

Les activations KMS sont valides pendant 180 jours, une période connue sous le nom d’intervalle de validité d’activation. Les clients KMS doivent renouveler leur activation en se connectant à l’hôte KMS au moins une fois tous les 180 jours pour rester activés.

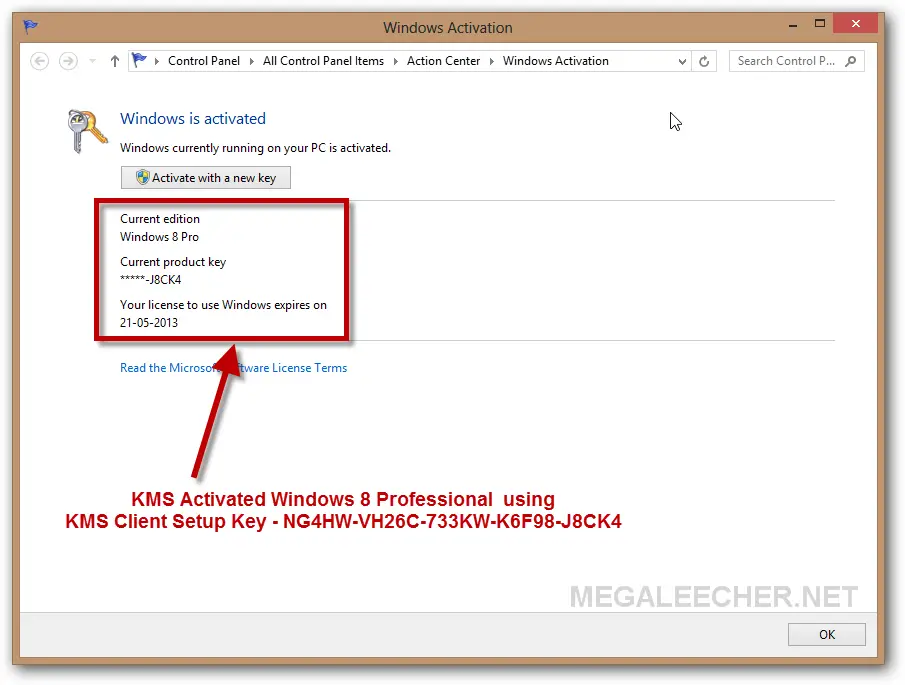

Comment puis-je vérifier le nombre d’activations de mon KMS ?

Pour vérifier si l’ordinateur client est correctement activé, vous pouvez soit vérifier dans le système du panneau de configuration, soit exécuter le script SLMgr dans l’invite de commande. Pour vérifier, exécutez Slmgr. vbs avec l’option de ligne de commande /dli. Il vous donnera des détails sur l’installation de Windows et son statut d’activation et de licence.

Que se passe-t-il lorsque l’activation du KMS expire ?

Après chaque connexion réussie, l’expiration est prolongée jusqu’à 180 jours. Que se passe-t-il si Windows ne peut pas réactiver la licence ? Si un ordinateur Windows n’a pas été en mesure de rétablir la communication avec le serveur KMS après 180 jours, la machine deviendra sans licence.

Les clés KMS expirent-elles ?

Si vous définissez une date d’expiration, à la date spécifiée, AWS KMS supprime le matériel de clé de la clé KMS, rendant la clé KMS inutilisable. Pour réutiliser la clé KMS dans les opérations cryptographiques, vous devez réimporter le même matériel de clé.

Comment puis-je activer Windows 10 gratuitement ?

Pour activer Windows, vous avez besoin d’une licence numérique ou d’une clé de produit. Si vous êtes prêt à activer, sélectionnez Ouvrir l’activation dans les paramètres. Cliquez sur Modifier la clé de produit pour entrer une clé de produit Windows. Si Windows était précédemment activé sur votre appareil, votre copie de Windows 10 ou Windows 11 devrait être activée automatiquement.

Comment puis-je arrêter KMS ?

Activation et désactivation des clés KMS (console)Dans le volet de navigation, choisissez Clés gérées par le client. Cochez la case des clés KMS que vous souhaitez activer ou désactiver. Pour activer une clé KMS, choisissez Actions clés, Activer. Pour désactiver une clé KMS, choisissez Actions clés, Désactiver.

L’activation du KMS est-elle permanente ?

Les activations KMS sont valides pendant 180 jours, une période connue sous le nom d’intervalle de validité d’activation. Les clients KMS doivent renouveler leur activation en se connectant à l’hôte KMS au moins une fois tous les 180 jours pour rester activés.

Comment puis-je vérifier le nombre d’activations de mon KMS ?

Pour vérifier si l’ordinateur client est correctement activé, vous pouvez soit vérifier dans le système du panneau de configuration, soit exécuter le script SLMgr dans l’invite de commande. Pour vérifier, exécutez Slmgr. vbs avec l’option de ligne de commande /dli. Il vous donnera des détails sur l’installation de Windows et son statut d’activation et de licence.

L’activateur KMS fonctionne-t-il sur Windows 10 ?

Qu’est-ce que l’activation du client KMS ?

KMS, comme MAK, est une méthode d’activation pour les produits Microsoft, y compris Windows et Office. KMS signifie Key Management Service. Le serveur KMS, appelé ‘KMS host’, est installé sur un serveur de votre réseau local. Les clients KMS se connectent à l’hôte KMS pour l’activation de Windows et d’Office.

L’activation du KMS est-elle illégale ?

Oui, l’activation du KMS est illégale pour Windows. Si vous activez via la méthode KMS, votre copie de Windows ne sera pas considérée comme authentique par Windows.

L’activateur KMS est-il un virus ?

Réponse originale : KMS Activator est-il un programme antivirus (malware) ? Non, KMS Auto n’est pas un fichier de virus mais c’est simplement un fichier d’activateur. Il suffit d’activer ou de déverrouiller la version complète de l’application.

L’activateur KMS est-il nocif ?

KMSPico est 100 % sûr à utiliser. Il est à l’état sauvage depuis environ 2 ans, ce qui montre combien de personnes sontl’utiliser en toute sécurité. Nous n’avons vu aucun rapport faisant état d’une personne ayant succombé à un préjudice lors de l’exécution de cet outil sur son système.