KMSPico est un outil utilisé pour activer une copie du logiciel du système d’exploitation Windows acquise illégalement. Cela est illégal dans presque toutes les circonstances et pourrait avoir des répercussions juridiques. Les cracktools sont souvent téléchargés à partir de sites de nature louche.

KMSPico est-il un malware ?

KMSPico Malware est un programme de piratage qui prétend être un activateur Microsoft Windows et Office. Il est largement diffusé sous une variété de noms et de variantes sur de faux sites de téléchargement et des réseaux de partage de fichiers comme BitTorrent.

Pourquoi KMSPico est-il sur mon ordinateur ?

Qu’est-ce que le virus KMSPico ? KMSPico est un outil illégal et dangereux que les cybercriminels ont développé pour activer gratuitement des produits Microsoft non enregistrés. Pour ce faire, il contourne les protocoles KMS (système de gestion des clés) de Microsoft et remplace la clé par une clé nouvellement générée qui retarde l’activation.

Comment puis-je me débarrasser du virus KMSPico ?

Le moyen le plus sûr de supprimer l’intrus de votre ordinateur et de se débarrasser des problèmes liés au système d’exploitation consiste à exécuter une analyse complète du système avec un logiciel anti-malware professionnel, tel que SpyHunter 5 ou Malwarebytes.

Et si je désinstalle KMSPico ?

Oui, vous pouvez supprimer KMSpico mais ne le faites pas. Vous avez peut-être activé windows ou ms office avec kmspico maintenant vous pensez que c’est inutile, non ce n’est pas comme ça, pour garder vos windows activés ne supprimez pas kmspico. Si vous le supprimez, vos fenêtres reviendront en mode trail.

KMSPico est-il un malware ?

KMSPico Malware est un programme de piratage qui prétend être un activateur Microsoft Windows et Office. Il est largement diffusé sous une variété de noms et de variantes sur de faux sites de téléchargement et des réseaux de partage de fichiers comme BitTorrent.

KMSpico est-il un outil de piratage ?

KMSpico est le nom de détection de Malwarebytes pour un Hacktool quipermet à l’utilisateur d’utiliser illégalement des logiciels Microsoft.

KMSpico est-il fiable ?

KMSpico est un logiciel digne de confiance, mais uniquement si vous téléchargez KMSpico à partir d’une source légitime. Il peut vous aider à activer gratuitement les produits Windows et Microsoft Office. KMSpico est régulièrement mis à jour et entretenu, ce qui le rend fiable et sûr.

Est-ce que l’activateur kms est un virus ?

Réponse originale : KMS Activator est-il un programme antivirus (malware) ? Non, KMS Auto n’est pas un fichier de virus mais c’est simplement un fichier d’activateur. Il suffit d’activer ou de déverrouiller la version complète de l’application.

KMSPico est-il une mine ?

Le KMSPico réel qui était sur un fil sur MyDigitalLife ne contient pas un tel mineur. Téléchargez à partir d’une autre source, en plus d’une copie sur les archives Web du fil de MyDigitalLife, et vous trouverez peut-être autre chose.

Puis-je supprimer AutoKMS après l’activation ?

AutoKMS n’est pas vraiment un virus, mais un outil de piratage téléchargé intentionnellement par la plupart des utilisateurs qui tentent d’activer des produits Microsoft non enregistrés. Pour vous en débarrasser, vous pouvez essayer de le désinstaller comme vous le feriez avec n’importe quelle autre application.

Est-ce que l’activateur kms est légal ?

Non, ils ne sont pas légaux. Soyez conscient de ces KMS, certains d’entre eux peuvent contenir des virus/programmes malveillants susceptibles d’endommager votre PC.

Quel est le mot de passe de KMSPico ?

Mot de passe KM Spico : 12345.

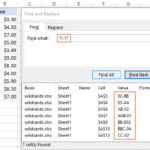

Comment puis-je empêcher Windows Defender de détecter KMSPico ?

Allez à Démarrer > ; Paramètres > Mettre à jour & Sécurité > Sécurité Windows > Virus & protection contre les menaces. Sous Virus & paramètres de protection contre les menaces, sélectionnez Gérer les paramètres, puis sous Exclusions, sélectionnez Ajouter ou supprimer des exclusions. Sélectionnez Ajouter une exclusion, puis sélectionnez parmi les fichiers, dossiers, types de fichiers ou processus.

Malwarebytes peut-il supprimer des km ?

Malwarebytes peut détecter et supprimer RiskWare. KMSsans autre interaction de l’utilisateur.

Est-il sûr d’utiliser l’activateur KMS ?

Angelo B37. Defender de Microsoft trouvera l’activateur KMS comme une menace et d’autres logiciels antivirus le feront également. Nous n’avons aucune information si ce type d’outils contient des logiciels malveillants, nous vous conseillons simplement de ne pas les utiliser. Si vous souhaitez utiliser un logiciel illégal, veuillez l’utiliser à vos risques et périls.

Est-ce que l’activateur kms est légal ?

Non, ils ne sont pas légaux. Soyez conscient de ces KMS, certains d’entre eux peuvent contenir des virus/programmes malveillants susceptibles d’endommager votre PC.

KMSPico est-il une mine ?

Le KMSPico réel qui était sur un fil sur MyDigitalLife ne contient pas un tel mineur. Téléchargez à partir d’une autre source, en plus d’une copie sur les archives Web du fil de MyDigitalLife, et vous trouverez peut-être autre chose.

Quel est le site officiel de KMSPico ?

Vous pouvez obtenir une version authentique de KMS Pico depuis son origine, les forums. mavienumérique.

KMSPico est-il un malware ?

KMSPico Malware est un programme de piratage qui prétend être un activateur Microsoft Windows et Office. Il est largement diffusé sous une variété de noms et de variantes sur de faux sites de téléchargement et des réseaux de partage de fichiers comme BitTorrent.

AutoKMS est-il un virus Reddit ?

Win32/AutoKMS n’est pas un logiciel malveillant. Il s’agit d’un composant d’un système d’activation des copies de licence en volume de Microsoft Office.

Comment installer KMS ?

Installer et configurer un hôte KMS Sélectionnez Key Management Service (KMS) comme type d’activation et entrez localhost pour configurer le serveur local ou le nom d’hôte du serveur que vous souhaitez configurer. Sélectionnez Installer votre clé d’hôte KMS et saisissez la clé de produit de votre organisation, puis sélectionnez Valider.