Les autorisations des applications Android peuvent donner aux applications le contrôle de votre téléphone et l’accès à votre appareil photo, votre microphone, vos messages privés, vos conversations, vos photos, etc. Les demandes d’autorisation d’application apparaissent la première fois qu’une application a besoin d’accéder à du matériel ou à des données sensibles sur votre téléphone ou votre tablette et sont généralement liées à la confidentialité. Le contrôleur d’autorisations Android fait partie du système d’exploitation Android qui indique aux applications ce qu’elles peuvent et peuvent. t accès. Lorsque vous installez une nouvelle application, le contrôleur d’autorisations Android vous donne la possibilité d’autoriser ou de refuser les autorisations pour cette application. Vous devez éviter les autorisations d’application qui ne sont pas nécessaires au fonctionnement d’une application.

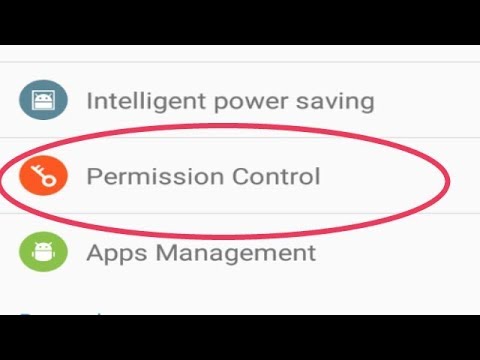

À quoi sert le contrôleur d’autorisation sur Android ?

Le module PermissionController gère l’interface utilisateur, la logique et les rôles liés aux autorisations pour autoriser l’accès aux applications à des fins spécifiques. Il contrôle les éléments suivants : Octroi des autorisations d’exécution (y compris l’octroi aux applications système) Gestion des autorisations d’exécution (y compris le regroupement des autorisations)

Quel est le but de l’autorisation ?

Les autorisations d’application aident à protéger la confidentialité des utilisateurs en protégeant l’accès aux éléments suivants : les données restreintes, telles que l’état du système et les informations de contact d’un utilisateur. Actions restreintes, telles que la connexion à un appareil couplé et l’enregistrement audio.

À quoi sert le contrôleur d’autorisation sur Android ?

Le module PermissionController gère l’interface utilisateur, la logique et les rôles liés aux autorisations pour autoriser l’accès aux applications à des fins spécifiques. Il contrôle les éléments suivants : Octroi des autorisations d’exécution (y compris l’octroi aux applications système) Gestion des autorisations d’exécution (y compris le regroupement des autorisations)

Que se passe-t-il si je refuse les autorisations d’application ?

C’est ainsi que fonctionnent toutes les autorisations pour les applications Android. Une application demandera une autorisation lorsqu’elle a besoin de quelque chose sans laquelle elle ne peut pas accéderet si vous choisissez de refuser, cette partie de l’application ne fonctionnera pas. Cela peut avoir peu d’effet sur le reste de l’application, ou cela peut être époustouflant et l’application ne fonctionnera pas.

Pourquoi une application a-t-elle besoin d’une autorisation pour passer et gérer des appels téléphoniques ?

Passer et gérer des appels téléphoniques Cette autorisation nous permet d’utiliser des informations téléphoniques uniques (identifiant SIM et numéro de téléphone) pour nous protéger contre les activités de connexion inhabituelles. C’est une petite sécurité supplémentaire pour vous aider à protéger votre argent.

Que sont les autorisations SMS ?

La plupart d’entre eux sont assez explicites — par exemple, l’autorisation SMS permet aux applications de lire et d’envoyer des messages texte — mais vous verrez des descriptions en haut de chaque page si vous n’êtes pas sûr. Appuyez sur une autorisation et sous Autorisé, vous verrez toutes les applications que vous avez approuvées pour utiliser cette fonction.

Puis-je désactiver toutes les autorisations d’application ?

Pour voir une liste plus complète des autorisations, vous pouvez appuyer sur les applications et amp ; l’écran des notifications, puis appuyez sur Autorisations d’application. Dans cette fenêtre, vous pouvez parcourir les applications en fonction des autorisations auxquelles elles accèdent et désactiver celles que vous souhaitez.

Quel est l’exemple d’autorisation ?

La permission est définie comme donner son consentement ou son autorité ou permettre à quelqu’un de faire quelque chose. Un exemple d’autorisation est lorsqu’on vous dit que vous êtes autorisé à aller à une fête. Action de permettre. Une autorisation ou une licence pour faire quelque chose ; être autorisé.

Qu’est-ce que l’accès aux autorisations ?

L’autorisation accordée aux utilisateurs qui leur permet d’accéder à des ressources spécifiques sur le réseau, telles que des fichiers de données, des applications, des imprimantes et des scanners.

Pourquoi les utilisateurs doivent définir l’autorisation ?

En restreignant les autorisations des utilisateurs, cela peut aider à limiter les dommages causés lorsque le compte d’un employé ou d’un sous-traitant est compromis. Si l’accès utilisateur du compte n’est pas restreint, unl’utilisateur malveillant pourrait s’en donner à coeur joie avec l’accès qu’il obtient à l’ensemble de votre système.

Pourquoi une application a-t-elle besoin d’une autorisation pour passer et gérer des appels téléphoniques ?

Passer et gérer des appels téléphoniques Cette autorisation nous permet d’utiliser des informations téléphoniques uniques (identifiant SIM et numéro de téléphone) pour nous protéger contre les activités de connexion inhabituelles. C’est une petite sécurité supplémentaire pour vous aider à protéger votre argent.

Pourquoi les droits et les autorisations sont-ils si importants pour une organisation ?

En vous assurant que seules les personnes autorisées disposent de comptes d’utilisateur et qu’elles ne disposent que de l’accès ou de l’autorisation nécessaires pour remplir leur rôle, vous réduisez le risque de vol, de corruption ou d’endommagement des informations commerciales.

Que se passe-t-il si je refuse les autorisations d’application ?

C’est ainsi que fonctionnent toutes les autorisations pour les applications Android. Une application demandera une autorisation lorsqu’elle a besoin de quelque chose à laquelle elle ne peut pas accéder sans elle, et si vous choisissez de refuser, cette partie de l’application ne fonctionnera pas. Cela peut avoir peu d’effet sur le reste de l’application, ou cela peut être époustouflant et l’application ne fonctionnera pas.

À quoi sert le contrôleur d’autorisation sur Android ?

Le module PermissionController gère l’interface utilisateur, la logique et les rôles liés aux autorisations pour autoriser l’accès aux applications à des fins spécifiques. Il contrôle les éléments suivants : Octroi des autorisations d’exécution (y compris l’octroi aux applications système) Gestion des autorisations d’exécution (y compris le regroupement des autorisations)

L’économiseur de données doit-il être activé ou désactivé ?

Utiliser le mode Économiseur de données À moins que vous n’ayez une version beaucoup plus ancienne d’Android (antérieure à 8.0), votre téléphone devrait être équipé du mode Économiseur de données, qui s’active lorsque vous n’êtes pas en Wi-Fi et garantit que les applications et les services qui ne sont pas activement utilisés ne pourront pas diffuser de données en arrière-plan.

Google a-t-il besoin d’une autorisation SMS ?

Google Play limitel’utilisation d’autorisations à haut risque ou sensibles, y compris les groupes d’autorisation SMS ou Call Log. Si votre application n’a pas besoin d’accéder aux autorisations du journal des appels ou des SMS, vous devez supprimer ces autorisations du manifeste de votre application.

Les développeurs d’applications peuvent-ils voir vos photos ?

Une application peut demander l’accès à vos photos si l’application prend en charge les téléchargements de photos. Par exemple, lors de l’installation de l’application Google Drive, elle demandera l’accès aux photos. En effet, l’application prend en charge le stockage de photos et vous récupérera des photos pour les stocker. Ceci est un exemple de demande d’accès à une photo sûre et légitime.

Pourquoi les applications ont-elles besoin d’accéder à ma caméra et à mon microphone ?

Les systèmes iOS d’Apple et Android de Google ont évolué pour contenir des régimes d’autorisation de données très robustes et, en général, les applications demandent votre autorisation pour accéder à vos données car elles en ont besoin pour une fonction ou une autre.

Pourquoi les applications ont-elles besoin d’accéder à mes contacts ?

Contacts Ce ne sont pas vos données à donner. Certaines applications demandent l’accès à vos contacts pour faciliter le partage et la recherche d’amis. Par exemple, une application de messagerie comme Telegram vérifiera pour voir lesquels de vos amis l’utilisent également.

Comment empêcher une application d’accéder à mes contacts ?

Limitez les applications qui accèdent à votre carnet d’adresses. Sur un téléphone Android récent, comme le Samsung Galaxy S21, essayez Paramètres -> Confidentialité -> Gestionnaire d’autorisations -> Contacts. Découvrez quelles applications figurent dans la liste Autorisée et supprimez les autorisations si nécessaire.

Qu’est-ce que cela signifie lorsque des applications utilisent des autorisations en arrière-plan ?

Comme son nom l’indique, les autorisations régissent ce qu’une application est autorisée à faire et à accéder. Cela va de la lecture des données stockées sur votre téléphone, telles que les contacts et les fichiers multimédias, à l’utilisation du matériel, y compris l’appareil photo ou le microphone de votre combiné. L’octroi de l’autorisation permet à l’application deutiliser la fonction.

Qu’est-ce que le contrôleur d’autorisations Android ?

Le contrôleur d’autorisations Android est une partie du système d’exploitation Android qui indique aux applications ce à quoi elles peuvent et ne peuvent pas accéder. Lorsque vous installez une nouvelle application, le contrôleur d’autorisations Android vous donne la possibilité d’autoriser ou de refuser les autorisations pour cette application. Vous devez éviter les autorisations d’application qui ne sont pas nécessaires au fonctionnement d’une application.

Qu’est-ce que le contrôle des autorisations Windows et pourquoi est-il important ?

Windows fournit un ensemble très riche de contrôles d’autorisation qui peuvent être utilisés pour autoriser des opérations, bloquer des opérations et fournir une défense en profondeur contre les nouvelles menaces. La question de la complexité est inévitablement associée à cette riche capacité à contrôler l’accès. Suivre quelques directives générales vous aidera à éviter les problèmes.

Qu’est-ce qui fait que l’autorisation de contrôle ressemble à la propriété ?

Essentiellement, si vous avez l’autorisation de contrôle, vous avez toutes les autorisations déclarées sur l’objet. Cela inclut la possibilité d’accorder des autorisations à d’autres (probablement l’autorisation la plus dangereuse que vous puissiez accorder). Alors, qu’est-ce qui en fait une propriété? Simplement ceci.

Que sont les autorisations d’application et comment fonctionnent-elles ?

Comme son nom l’indique, les autorisations régissent ce qu’une application est autorisée à faire et à accéder. Cela va de la lecture des données stockées sur votre téléphone, telles que les contacts et les fichiers multimédias, à l’utilisation du matériel, y compris l’appareil photo ou le microphone de votre combiné. L’octroi de l’autorisation permet à l’application d’utiliser la fonctionnalité.