Le port par défaut pour les connexions client SSH est 22 ; pour modifier cette valeur par défaut, entrez un numéro de port compris entre 1024 et 32 767. Le port par défaut pour les connexions client Telnet est 23 ; pour modifier cette valeur par défaut, entrez un numéro de port compris entre 1 024 et 32 767.

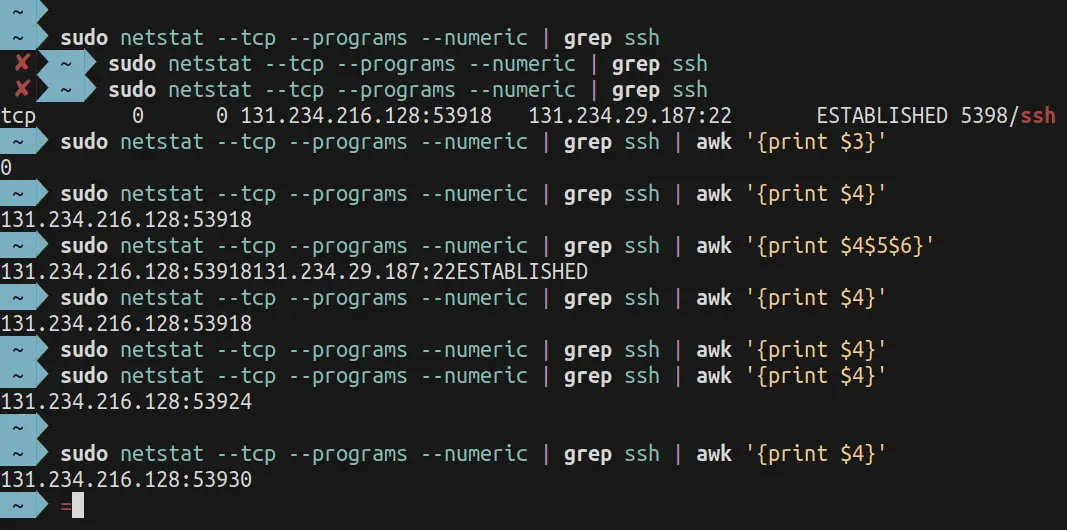

Le port SSH est-il toujours 22 ?

Les serveurs SSH fonctionnent presque toujours sur le port 22. Ce port est, après tout, le port bien connu qui est attribué au service. Si vous ne vous sentez pas particulièrement sournois, vous pouvez exécuter le service sur le port 2222 à la place ou vous pouvez l’exécuter sur un numéro apparemment aléatoire tel que 9140 ou 6188.

Le port SSH 22 est-il TCP ou UDP ?

SSH est-il sur TCP ou UDP ? SSH fonctionne généralement sur TCP. Cela étant dit, la RFC 4251 spécifie que le protocole de couche de transmission SSH « pourrait également être utilisé au-dessus de tout autre flux de données fiable ». Les paramètres par défaut du protocole SSH sont d’écouter sur le port TCP 22 pour les connexions.

Que fait le port 22 sur SSH ?

Port SSH 22 Le port est utilisé pour la communication Secure Shell (SSH) et permet un accès d’administration à distance à la VM. En général, le trafic est crypté à l’aide d’une authentification par mot de passe.

SSH utilise-t-il le port 443 ?

« SSH » a son propre protocole, donc si vous exécutez ssh sur le port 443, il est toujours possible qu’un pare-feu ou un autre agent de surveillance détecte que le trafic n’est pas HTTPS (puisqu’il s’écarte de TLS) et le bloque.

Que fait le port 22 sur SSH ?

Port SSH 22 Le port est utilisé pour la communication Secure Shell (SSH) et permet un accès d’administration à distance à la VM. En général, le trafic est crypté à l’aide d’une authentification par mot de passe.

SSH peut-il écouter sur 2 ports ?

SSH est configuré par défaut pour écouter le port 22 et uniquement sur le port 22. Vous pouvez configurer votre serveur SSH pour qu’il s’exécute sur d’autres ports, et la même méthode vous permet de configurer votre serveur SSH pourexécuter et écouter sur plusieurs ports.

Puis-je utiliser UDP pour SSH ?

Le protocole SSH utilise ou a utilisé 22/UDP pour le contrôle du tunnel via TCP. S’il est décodé correctement via Wireshark et que vous tunnellisez une connexion via l’agent ssh ou un tunnel à distance ou localement, vous remarquerez que l’UDP est encapsulé dans les segments TCP.

Pouvez-vous SSH avec UDP ?

Lorsque vous souhaitez transférer un protocole UDP à partir d’un serveur distant non directement accessible depuis votre hôte local, vous pouvez utiliser une combinaison de SSH et de socat pour rendre cette communication possible.

Le port 22 peut-il être UDP ?

Remarque : le port UDP 22 utilise le protocole Datagram, un protocole de communication pour la couche réseau Internet, la couche transport et la couche session. Ce protocole, lorsqu’il est utilisé sur le PORT 22, rend possible la transmission d’un message de datagramme d’un ordinateur à une application exécutée sur un autre ordinateur.

À quoi sert le port 443 ?

Le port 443 est un port virtuel que les ordinateurs utilisent pour détourner le trafic réseau. Des milliards de personnes à travers le monde l’utilisent chaque jour. Pour toute recherche sur le Web que vous effectuez, votre ordinateur se connecte à un serveur qui héberge ces informations et les récupère pour vous. Cette connexion s’effectue via un port, soit un port HTTPS, soit un port HTTP.

Combien y a-t-il de ports SSH ?

Port SSH par défaut : la communication sans fil ou filaire entre deux machines s’effectue via des ports. Il existe un total de 65 536 ports de communication et la communication peut avoir lieu via n’importe lequel de ces ports. SSH communique par défaut via le port 22.

Quelle est la différence entre les ports 22 et 443 ?

Normalement, SSH utilise le port 22 tandis que SSL utilise le port 443. 2. SSL est principalement utilisé pour transmettre en toute sécurité des informations critiques telles que les cartes de crédit et les opérations bancaires. D’autre part, SSH est pourexécuter des commandes en toute sécurité sur Internet.

Que se passe-t-il si je transfère le port 443 ?

Chaque fois qu’une demande est envoyée à votre routeur (en utilisant l’adresse IP publique) avec le port 443 comme destination, votre routeur dirige ce trafic directement vers votre appareil. Vous pouvez vous connecter en toute sécurité et poursuivre votre développement.

Qu’est-ce que cela signifie si le port 22 est ouvert ?

Re : Que signifie « le port 22 est-il ouvert sur votre système ? » ? Le port 22 est utilisé pour ssh. À moins que vous n’ayez une application qui écoute spécifiquement sur le port 22, votre système ignorera le trafic sur ce port sans sshd en cours d’exécution.

À quoi sert le port 25 ?

Le port 25 est toujours connu comme le port SMTP standard et il est principalement utilisé pour le relais SMTP. Cependant, si vous configurez votre site WordPress ou votre client de messagerie avec SMTP, vous ne souhaitez généralement pas utiliser le port 25 car la plupart des FAI résidentiels et des fournisseurs d’hébergement cloud bloquent le port 25.

Que fait le port 22 sur SSH ?

Port SSH 22 Le port est utilisé pour la communication Secure Shell (SSH) et permet un accès d’administration à distance à la VM. En général, le trafic est crypté à l’aide d’une authentification par mot de passe.

Que signifie SSH ?

SSH, également connu sous le nom de Secure Shell ou Secure Socket Shell, est un protocole réseau qui offre aux utilisateurs, en particulier aux administrateurs système, un moyen sécurisé d’accéder à un ordinateur sur un réseau non sécurisé.

Qu’est-ce que la commande SSH sous Linux ?

SSH (Secure Shell) est un protocole réseau qui permet des connexions distantes sécurisées entre deux systèmes. Les administrateurs système utilisent les utilitaires SSH pour gérer les machines, copier ou déplacer des fichiers entre les systèmes. Étant donné que SSH transmet des données sur des canaux cryptés, la sécurité est à un niveau élevé.

Dois-je ouvrir le port SSH ?

Aspera recommande d’ouvrir TCP/33001 et de désactiver TCP/22 pour éviter les failles de sécurité de votre SSHserveur. Pour activer TCP/33001 pendant que votre organisation migre depuis TCP/22, ouvrez le port 33001 dans votre fichier sshd_config (où SSHD écoute sur les deux ports).

Le DHCP est-il un TCP ou un UDP ?

Le DHCP utilise un modèle de service sans connexion, utilisant le protocole de datagramme utilisateur (UDP). Il est implémenté avec deux numéros de port UDP pour ses opérations qui sont les mêmes que pour le protocole d’amorçage (BOOTP).

Le protocole HTTP UDP ou TCP ?

HTTP et connexions Parmi les deux protocoles de transport les plus courants sur Internet, TCP est fiable et UDP ne l’est pas. HTTP s’appuie donc sur la norme TCP, qui est basée sur la connexion.

Quel port SSH utilise-t-il sous Linux ?

SSH fonctionne sur le port TCP 22 par défaut (bien que cela puisse être modifié si nécessaire). L’hôte (serveur) écoute sur le port 22 (ou tout autre port attribué par SSH) les connexions entrantes. Il organise la connexion sécurisée en authentifiant le client et en ouvrant l’environnement shell correct si la vérification est réussie.

Quels numéros de port puis-je utiliser pour les connexions SSH et telnet ?

Vous pouvez configurer les numéros de port à utiliser pour les connexions SSH et Telnet : le port par défaut pour les connexions client SSH est 22 ; pour modifier cette valeur par défaut, entrez un numéro de port entre 1024 et 32 767.

Qu’est-ce que SSH (SSH) ?

SSH est un protocole de couche application dans le modèle OSI. Il utilise les services du protocole TCP/IP. Vous pouvez voir lors de la connexion d’un client ssh au serveur ssh qu’un port fixe 22 est utilisé. Il s’agit du port TCP. Si une connexion TCP est configurée avec le serveur ssh homologue, des commandes ssh peuvent être émises. Pour plus de détails sur les protocoles .

À quoi sert le port ssh 22 ?

SSH est une fonctionnalité puissante qui permet des connexions à distance sur un appareil depuis n’importe où dans le monde. Cette fonctionnalité peut également être une vulnérabilité exploitable siun attaquant accède au système. Un moyen fondamental de sécuriser SSH consiste à changer le port sur lequel il s’exécute par défaut, le port 22.