Anúncios

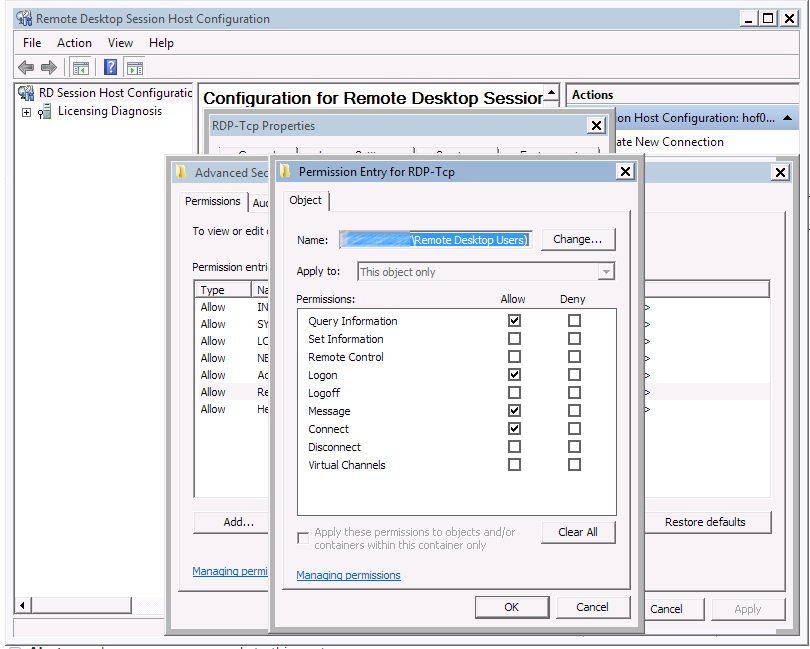

Par défaut, le groupe Utilisateurs du Bureau à distance se voit attribuer les autorisations suivantes : informations de requête, connexion et connexion.

Qu’est-ce que l’autorisation RDP ?

Autoriser l’accès à utiliser la connexion au bureau à distance Avant de pouvoir utiliser le bureau à distance, une autorisation doit être accordée aux comptes spécifiques que vous souhaitez autoriser à se connecter à distance à votre ordinateur. Cela se fait généralement sur votre ordinateur de bureau.

Anúncios

Le bureau à distance nécessite-t-il des droits d’administrateur ?

À ma connaissance, si vous souhaitez que votre utilisateur accède à la session distante du serveur, il n’est pas obligatoire qu’il soit ajouté au groupe administrateur. Mais vous devez ajouter l’utilisateur sous le groupe local « Remote Desktop User ».

Comment puis-je donner à un utilisateur l’autorisation d’accéder au bureau à distance ?

Faites un clic droit sur « Ordinateur » et sélectionnez « Propriétés ». Sélectionnez « Paramètres à distance ». Sélectionnez le bouton radio « Autoriser les connexions à distance à cet ordinateur ». La valeur par défaut pour laquelle les utilisateurs peuvent se connecter à cet ordinateur (en plus du serveur d’accès à distance) est le propriétaire ou l’administrateur de l’ordinateur.

Anúncios

Qu’est-ce que l’autorisation RDP ?

Autoriser l’accès à utiliser la connexion au bureau à distance Avant de pouvoir utiliser le bureau à distance, une autorisation doit être accordée aux comptes spécifiques que vous souhaitez autoriser à se connecter à distance à votre ordinateur. Cela se fait généralement sur votre ordinateur de bureau.

Le bureau à distance peut-il être surveillé ?

R : OUI, votre employeur peut et a le droit de surveiller vos sessions Citrix, Terminal et Bureau à distance.

Comment puis-je savoir qui accède à mon Bureau à distance ?

Le moyen le plus simple de déterminer qui a accès à une machine Windows particulière est d’aller dans la gestion de l’ordinateur (compmgmt. msc) et de regarder dans Utilisateurs et groupes locaux. Vérifiez le groupe Administrateurs et le groupe Utilisateurs du Bureau à distance pour voir à qui appartientceux-ci.

Qui a besoin des droits d’administrateur de domaine ?

L’adhésion aux administrateurs de domaine est rarement une exigence valide. Ces membres disposent par défaut de droits d’administration complets sur tous les postes de travail, serveurs, contrôleurs de domaine, Active Directory, stratégie de groupe, etc. C’est trop de puissance pour un seul compte, en particulier dans l’entreprise moderne d’aujourd’hui.

Les administrateurs locaux ont-ils un accès RDP ?

Les administrateurs ont un accès via RDP activé par défaut. Cependant, vous devrez peut-être restreindre l’accès à distance pour un administrateur spécifique : si vous voulez être sûr que chaque tâche (sauvegardes par exemple), services ou autres opérations pouvant être lancées à l’aide de ses informations d’identification ne cesseront pas de fonctionner.

Comment puis-je savoir qui accède à mon Bureau à distance ?

Le moyen le plus simple de déterminer qui a accès à une machine Windows particulière est d’aller dans la gestion de l’ordinateur (compmgmt. msc) et de regarder dans Utilisateurs et groupes locaux. Vérifiez le groupe Administrateurs et le groupe Utilisateurs du Bureau à distance pour voir qui appartient à ceux-ci.

Qu’est-ce qui est intégré dans le groupe Utilisateurs du Bureau à distance ?

Le groupe Utilisateurs du Bureau à distance permet aux membres de se connecter à distance aux serveurs du domaine. La possibilité de se connecter à distance au DC leur permet d’effectuer des actions comme s’ils étaient physiquement assis sur le serveur et y travaillaient. En raison du pouvoir que ce groupe donne aux membres, il n’a pas de membres par défaut.

Qu’est-ce que RDP et comment ça marche ?

Le protocole de bureau à distance (RDP) est un protocole de communication réseau sécurisé développé par Microsoft. Il permet aux administrateurs réseau de diagnostiquer à distance les problèmes rencontrés par les utilisateurs individuels et donne aux utilisateurs un accès à distance à leurs ordinateurs de bureau physiques.

Qu’est-ce que l’autorisation RDP ?

Autoriser l’accès à utiliser la connexion au bureau à distance Avant de pouvoir utiliser le bureau à distance, une autorisation doit êtreaccordée aux comptes spécifiques que vous souhaitez autoriser à se connecter à distance à votre ordinateur. Cela se fait généralement sur votre ordinateur de bureau.

Le Bureau à distance est-il privé ?

Lorsque vous accédez à votre ordinateur professionnel à partir d’un ordinateur distant à l’aide du protocole Windows Remote Desktop, vous pouvez le configurer en mode public ou privé.

Le VPN peut-il arrêter l’accès à distance ?

Réseau privé virtuel (VPN) Étant donné que le trafic Internet et l’identité des utilisateurs sont protégés par cryptage, le VPN est techniquement une solution de sécurité, bien qu’il permette l’accès au réseau à distance, que les utilisateurs travaillent à domicile, dans un café ou dans un aéroport.

RDP est-il sécurisé sans VPN ?

Se connecter à un réseau via Remote Desktop Protocol (RDP)/Terminal Services sans VPN est très dangereux. Je suis étonné de voir combien d’entreprises autorisent RDP (port TCP 3389) dans leurs réseaux sans d’abord établir un VPN pour protéger ce trafic (et d’autres).

Quelqu’un peut-il accéder à distance à mon ordinateur sans Internet ?

Un ordinateur hors ligne peut-il être piraté ? Techniquement – pour le moment – la réponse est non. Si vous ne connectez jamais votre ordinateur, vous êtes à 100% à l’abri des pirates sur Internet. Il est impossible que quelqu’un puisse pirater et récupérer, modifier ou surveiller des informations sans accès physique.

Quelle est la différence entre l’administrateur de domaine et l’administrateur local ?

Vous voyez, la limitation est que l’administrateur de domaine ne peut rien faire en dehors du domaine. Un administrateur local est déjà en dehors du domaine et a le plein pouvoir de faire tout ce qu’il souhaite sur la machine de localisation, qui FAIT PARTIE du domaine.

Combien d’administrateurs de domaine est-ce trop ?

Les utilisateurs doivent-ils être des administrateurs locaux ?

Les comptes locaux avec des privilèges d’administrateur sont considérés comme nécessaires pour pouvoir exécuter les mises à jour du système, les logicielsles mises à niveau et l’utilisation du matériel. Ils sont également utiles pour obtenir un accès local aux machines lorsque le réseau tombe en panne et lorsque votre organisation est confrontée à des problèmes techniques.

Quelqu’un peut-il accéder à distance à mon ordinateur sans Internet ?

Un ordinateur hors ligne peut-il être piraté ? Techniquement – pour le moment – la réponse est non. Si vous ne connectez jamais votre ordinateur, vous êtes à 100% à l’abri des pirates sur Internet. Il est impossible que quelqu’un puisse pirater et récupérer, modifier ou surveiller des informations sans accès physique.

Comment gérer les utilisateurs RDS ?

Dans le Gestionnaire de serveur, cliquez sur Services Bureau à distance > Vue d’ensemble, puis cliquez sur une collection spécifique. Sous Propriétés, cliquez sur Tâches > Modifier les propriétés. Cliquez sur Groupes d’utilisateurs. Cliquez sur Ajouter et saisissez l’utilisateur ou le groupe auquel vous souhaitez donner accès à la collection.

Quelles sont les autorisations des services Bureau à distance ?

Les autorisations des services Bureau à distance peuvent être accordées ou définies pour des utilisateurs ou des groupes individuels. Les utilisateurs peuvent également hériter des autorisations en tant que membre du groupe. Toutefois, le refus d’une autorisation annule une autorisation héritée. Par exemple, les membres du groupe Utilisateurs du Bureau à distance (RDU) se voient accorder l’autorisation de requête par défaut.

Quelle est la politique d’accès au bureau à distance ?

Référence Ce paramètre de stratégie détermine quels utilisateurs ou groupes peuvent accéder à l’écran de connexion d’un périphérique distant via une connexion aux services Bureau à distance. Il est possible qu’un utilisateur établisse une connexion Remote Desktop Services à un serveur particulier mais ne puisse pas se connecter à la console de ce même serveur.

Comment contrôler qui peut ouvrir une connexion aux services Bureau à distance ?

Non défini Meilleures pratiques Pour contrôler qui peut ouvrir une connexion aux services Bureau à distance et se connecter à l’appareil, ajoutez ou supprimez des utilisateursutilisateurs du groupe Utilisateurs du Bureau à distance. Emplacement Configuration ordinateur\Paramètres Windows\Paramètres de sécurité\Politiques locales\Attribution des droits utilisateur Valeurs par défaut

Quelle est la différence entre les groupes d’administrateurs et d’utilisateurs de postes de travail distants ?

Par défaut, les membres du groupe Administrateurs disposent de ce droit sur les contrôleurs de domaine, les postes de travail et les serveurs. Le groupe Utilisateurs des bureaux à distance dispose également de ce droit sur les postes de travail et les serveurs.