Si c’est le cas, quelques mises à jour de sécurité sont parfois ignorées et, dans certains cas, aucune mise à jour de sécurité n’est fournie à Windows fissuré. Donc, vous l’avez deviné, sans les dernières mises à jour de sécurité, un ordinateur avec Windows piraté peut être vulnérable aux pirates ! C’est un autre aspect particulièrement nocif de l’utilisation de Windows piraté.

Est-il sûr d’utiliser Windows 10 piraté ?

Une copie piratée de Windows est moins sûre Si vous prévoyez de travailler principalement sur votre ordinateur Windows et de stocker tous vos documents confidentiels, l’utilisation d’une copie piratée de Windows pourrait être la pire décision que vous ayez jamais prise. Étant donné que les copies piratées ne reçoivent pas de mises à jour, les logiciels malveillants ou les virus sont plus susceptibles de les infecter.

Les pirates peuvent-ils pirater Windows 10 ?

Finalement, il se peut qu’un jour Windows 10 rencontre une faille dangereuse qui est exploitée à l’état sauvage. Les pirates essaient toujours de saper les mesures de sécurité, mais Microsoft engage ces attaques avec ses propres correctifs, c’est donc un cycle sans fin. Les pirates trouveront inévitablement des moyens de pirater le système inné de Windows 10…

Quel est le risque si vous piratez le système d’exploitation Windows ?

Ces fonctionnalités manquantes rendent les logiciels piratés vulnérables au piratage, aux attaques de virus et à la paralysie du système informatique, ce qui pourrait affecter les opérations commerciales et entraîner des pertes financières. Environ des entreprises ont trouvé des virus intégrés ou des chevaux de Troie dans les logiciels piratés utilisés pour voler des données ou des informations d’entreprise.

Est-ce que Windows 10 piraté est plus lent ?

Les fenêtres piratées ont tendance à ralentir votre système. Avec la version fissurée du système d’exploitation, des virus provenant d’Internet non seulement exposent votre PC aux pirates, mais empêchent également le système d’afficher ses performances optimales.

Microsoft est-il au courant du piratage de Windows ?

Microsoft prend en fait le piratage deWindows très au sérieux, s’il est commis par une entreprise ou une société. Ils envoient des notifications, même aux organisations à but non lucratif, lorsqu’ils découvrent que les ordinateurs utilisés dans l’entreprise utilisent Windows piraté.

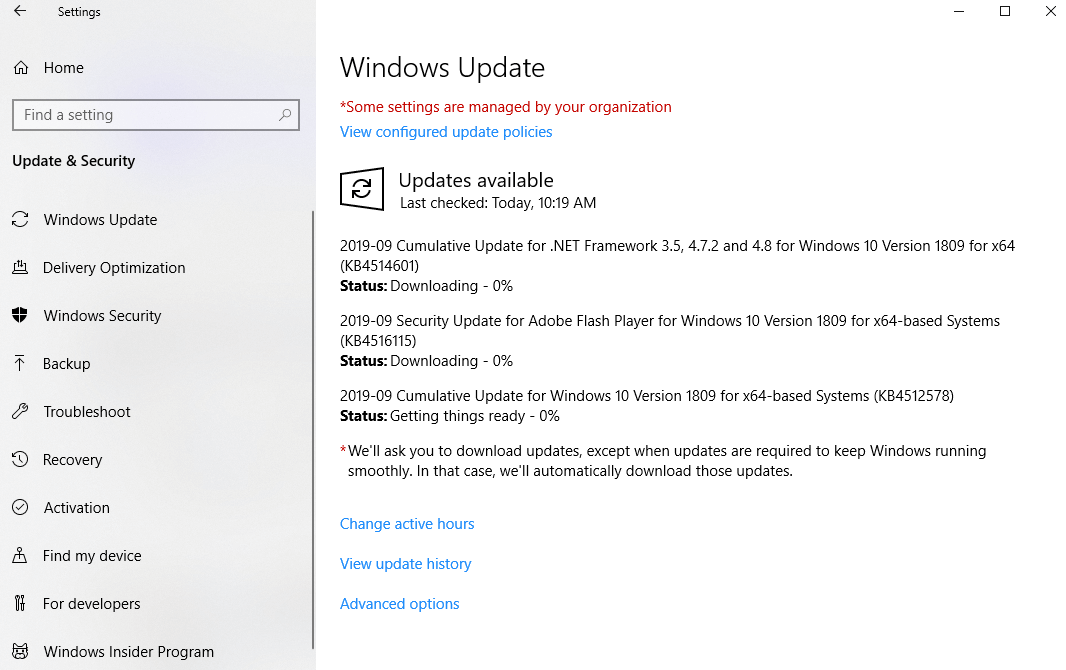

Est-il acceptable de mettre à jour Windows 10 piraté ?

Le système d’exploitation est disponible sous forme de mise à niveau gratuite pour tous ceux qui possèdent les systèmes d’exploitation précédents, Windows 7 et Windows 8. Cependant, si vous exécutez une version piratée de Windows sur votre bureau, vous ne pouvez pas mettre à niveau ou installer Windows 10. .

Qui est le hacker n°1 au monde ?

Kevin Mitnick est l’autorité mondiale en matière de formation sur le piratage informatique, l’ingénierie sociale et la sensibilisation à la sécurité. En fait, la suite de formation informatisée de sensibilisation à la sécurité des utilisateurs finaux la plus utilisée au monde porte son nom. Les présentations principales de Kevin sont en partie un spectacle de magie, une partie en éducation et toutes en partie divertissantes.

Windows 10 a-t-il une porte dérobée ?

Dans Windows 10, la porte dérobée universelle n’est plus masquée ; toutes les “mises à niveau” seront imposées de force et immédiatement. Microsoft a détourné son chiffrement de disque.

Est-ce que Windows 10 piraté utilise Microsoft Store ?

Oui, cela fonctionnera tant que vous activez les fenêtres avec un outil comme l’activateur KMS, bien que je déteste le piratage, mais parfois c’est le seul moyen dans certains pays, il est si difficile d’acheter un véritable Windows 10 car 100 $ pourraient signifie 10000 unités de leur devise, au fait bonne chance 🙂 .

Quel pourcentage de logiciels est piraté ?

Les résultats indiquent qu’environ 42 % des logiciels installés dans le monde sont piratés, avec une valeur commerciale de 63,4 milliards de dollars.

Cracker Windows est-il illégal ?

C’est illégal. Personne ne devrait utiliser une copie piratée de Windows. Alors que les consommateurs peuvent s’échapper, les entreprises n’ont aucune excuse si elles sont prises. Il est possible que quelqu’unpeut vous donner une clé Windows pour pas cher.

Est-ce que Windows non authentique est sûr ?

Si mon ordinateur exécute un logiciel Windows non authentique, peut-il toujours recevoir des mises à jour de sécurité critiques ? Oui. Vous pourrez toujours obtenir des mises à jour de sécurité critiques. Cependant, de nombreuses mises à jour sont exclusivement destinées aux clients disposant de versions authentiques de Windows.

Que se passera-t-il si je mets à jour Windows 10 cracké ?

Si vous avez une copie piratée de Windows et que vous effectuez une mise à niveau vers Windows 10, vous verrez un filigrane placé sur l’écran de votre ordinateur.

Est-il acceptable d’utiliser un logiciel piraté à des fins personnelles ?

Illégalité. L’utilisation ou la distribution de logiciels piratés constitue une violation de la loi sur les droits d’auteur des logiciels. Les entreprises et les particuliers encourent jusqu’à 150 000 $ de pénalités pour chaque cas. Ils ont également commis un crime pouvant entraîner jusqu’à cinq ans de prison.

Est-ce que Windows 10 piraté utilise Microsoft Store ?

Oui, cela fonctionnera tant que vous activez les fenêtres avec un outil comme l’activateur KMS, bien que je déteste le piratage, mais parfois c’est le seul moyen dans certains pays, il est si difficile d’acheter un véritable Windows 10 car 100 $ pourraient signifie 10000 unités de leur devise, au fait bonne chance 🙂 .

Que se passera-t-il si mon Windows n’est pas authentique ?

Lorsque vous utilisez une copie non authentique de Windows, vous verrez une notification toutes les heures. La notification vous informe qu’elle n’est pas authentique et que vous devez l’activer. L’arrière-plan de votre bureau deviendra noir toutes les heures. Même si vous le modifiez, il reviendra.

Les pirates gagnent-ils de l’argent ?

Les pirates gagnent de l’argent en utilisant des techniques d’ingénierie sociale. L’hameçonnage, le plus courant, consiste à usurper l’identité d’une organisation légitime (telle qu’une banque) pour obtenir des informations personnelles : nom d’utilisateur, adresse e-mail, mot de passe ou même informations de carte de crédit.

Quipays a le plus de hackers ?

Chine. De loin, la Chine abrite le plus grand nombre de pirates sur Terre.

Les clés Windows 10 peuvent-elles être réutilisées ?

Généralement, vous n’êtes pas limité au nombre de fois que vous pouvez transférer une licence tant que vous désactivez l’installation précédente, de sorte que vous n’utilisez pas la même clé de produit sur plusieurs systèmes.

Cortana est-il un logiciel espion ?

Cortana est un logiciel intégré à Windows pour espionner et collecter des informations sur les utilisateurs.

Windows 10 intègre-t-il des logiciels espions ?

Windows 10 ne vous espionne pas au sens conventionnel comme un film de James Bond. Cela ne veut pas dire que Microsoft ne collecte pas de données sur vous et les autres utilisateurs. Il le déclare même publiquement dans sa déclaration de confidentialité Microsoft. Cela explique pourquoi et comment il collecte des données ainsi que de quel type.