Anúncios

Rallentamento delle prestazioni del computer (richiede molto tempo per l’avvio o l’apertura di programmi) Problemi di spegnimento o riavvio. File mancanti. Frequenti arresti anomali del sistema e/o messaggi di errore.

Come posso rilevare un virus sul mio computer?

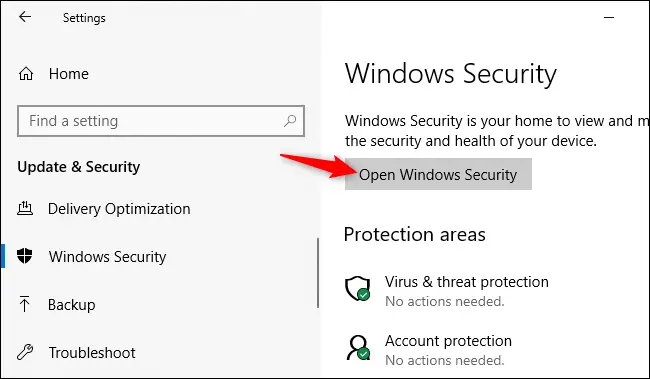

Per farlo, vai su “Sicurezza di Windows” > “Virus e amp; protezione dalle minacce” e fare clic sul pulsante “Scansione rapida”. Se desideri eseguire una scansione più approfondita, che richiederà più tempo ma controllerà tutti i file e i programmi in esecuzione, puoi invece fare clic sul pulsante “Opzioni di scansione” e scegliere “Scansione completa”.

Anúncios

Riesci a contrarre un virus semplicemente cercando qualcosa?

Per quest’ultima domanda se questa rappresenti una vera minaccia, sembra che la risposta sia “no”. Se Chrome esegue solo la memorizzazione nella cache del contenuto del sito Web che potrebbe essere necessario nel prossimo futuro, il contenuto dannoso non può essere eseguito in questa fase anche se il client AV locale non riesce a distruggerlo.

Come posso verificare se un file è sicuro?

Fare clic sul pulsante di ricerca o premere Invio per eseguire la scansione del file. VirusTotal scaricherà il file che hai specificato sui suoi server e lo analizzerà con un gran numero di motori antivirus diversi. Se altre persone hanno scansionato il file di recente, VirusTotal ti mostrerà i risultati della scansione recente.

Anúncios

Se si fa clic su un sito Web si può generare un virus?

Sì, puoi contrarre un virus visitando un sito web. Un virus è una forma di malware. Il malware è un codice dannoso progettato per interrompere l’uso, subentrare nell’uso o rubare informazioni dal dispositivo della vittima. Ogni giorno che passa e la tecnologia si evolve continuamente, gli hacker creano nuovi metodi di attacco.

Guardare Google Immagini è sicuro?

Google ha ricodificato questi file grafici per rappresentare una versione più piccola dell’immagine. Pertanto, a questo punto non sarai a rischio poiché lo seitrattare con Google piuttosto che con un sito dannoso. Anche se scarichi l’anteprima facendo clic con il pulsante destro del mouse, nulla ti minaccerà.

Le ricerche su Google possono darti malware?

Gli hacker ora stanno usando le nostre abitudini di ricerca contro di noi. Stanno irrompendo in siti Web ad alte prestazioni e li utilizzano per infettare utenti ignari con una variante di malware chiamata Gootloader. Una volta ottenuti i dettagli di accesso per un sito Web ad alte prestazioni, i criminali creano diverse nuove pagine.

Riesci a contrarre un virus senza aprire un file?

Ci sono alcuni casi in cui il semplice download di un file senza aprirlo potrebbe portare all’esecuzione di codice controllato da un utente malintenzionato dall’interno del file. Di solito implica lo sfruttamento di una vulnerabilità nota all’interno di un programma che gestirà il file in qualche modo.

Riesci a contrarre un virus senza eseguirlo?

Così grande sì, puoi ottenere virus senza eseguire file exe.

Il PDF può contenere virus?

I PDF possono avere virus? Sì. Poiché i PDF sono uno dei tipi di file più universalmente utilizzati, hacker e malintenzionati possono trovare il modo di utilizzare questi file normalmente innocui, proprio come i file dot-com, JPG, Gmail e Bitcoin, per creare minacce alla sicurezza tramite codice dannoso.

Puoi scansionare il mio telefono alla ricerca di virus?

Per eseguire una scansione antivirus sul tuo telefono Android, devi scaricare un’app software di sicurezza mobile . La maggior parte dei telefoni non viene fornita con uno installato. Android è una piattaforma open source, quindi ci sono molte opzioni per gli scanner antivirus, incluso McAfee Mobile Security.

iPhone può ricevere virus dai siti Web?

Non da Safari stesso, ma è possibile infettare il tuo iPhone tramite Safari. Proprio come qualsiasi altro browser, Safari può essere un rifugio per programmi dannosi e virus. Questo è il motivo per cui è importante evitare di fare clic su collegamenti e annunci sulsiti Web di cui non ti fidi e in genere evita i siti Web dall’aspetto sospetto.

Puoi rimuovere un virus dal tuo computer?

Il modo più semplice per rimuovere i virus è utilizzare un programma antivirus progettato per pulire il sistema in modo sicuro. Tuttavia, se sul computer è già presente un virus, potrebbe essere necessario eseguire questo programma in condizioni molto specifiche.

Cosa succede se per sbaglio ho cliccato su un link sospetto?

Se sospetti che il tuo dispositivo sia stato compromesso dopo aver fatto clic su un collegamento di phishing, la prima cosa da fare è disconnettere il dispositivo da Internet e da tutte le altre reti. Ciò impedirà al malware di diffondersi sui dispositivi sincronizzati.

Cosa succede se ho cliccato accidentalmente su un link sospetto sul mio telefono?

Recensione in cui un collegamento di phishing ha reindirizzato il tuo telefono Android, annotando l’indirizzo del sito o eventuali file scaricati. Non interagire con la pagina Web sospetta. Elimina tutti i file scaricati. Scansiona il dispositivo alla ricerca di malware utilizzando un’app affidabile.

I virus possono infettare le foto?

WASHINGTON, D.C. (AP) — Un nuovo virus informatico è il primo in assoluto a infettare i file di immagini, ha riferito giovedì una società di antivirus, rendendo la condivisione di foto di famiglia su Internet un’attività potenzialmente pericolosa.

Le mie foto di Google possono essere violate?

Gli hacker potrebbero quindi utilizzare Google Foto per scoprire cosa stai cercando, inclusi orari, date e luoghi. Sebbene questo metodo abbia i suoi limiti, hacker esperti lo integrano con tecniche aggiuntive per aumentare l’efficienza della ricerca tra siti.

Il download di immagini da Google è illegale?

Non puoi scaricare o utilizzare immagini da Google senza chiedere l’autorizzazione al titolare del copyright, a meno che il tuo utilizzo rientri in una delle eccezioni o l’opera sia distribuita con una licenza aperta come Creative Commons.

Posso essere violato tramite Chrome?

Ancora un altro exploit di sicurezza zero-day di Chrome, il quarto quest’anno, è stato appena confermato da Google. Avverte che gli attacchi di hacking sono stati individuati in natura con utenti Android e Windows nel mirino. In un post del 4 luglio, Google ha confermato un aggiornamento a Chrome 103.0.

Google Chrome non è sicuro?

Chrome è sicuro per impostazione predefinita e ti protegge da siti pericolosi e ingannevoli che potrebbero rubare le tue password o infettare il tuo computer. Tecnologie avanzate, come l’isolamento del sito, il sandboxing e la protezione predittiva dal phishing, mantengono te e i tuoi dati al sicuro.

Chrome protegge dai virus?

Chrome ha una protezione antivirus? Sì, include un antivirus integrato per Windows. Chrome Cleanup può scansionare rapidamente il tuo PC alla ricerca di applicazioni sospette e non solo. L’antivirus Chrome non richiede installazione aggiuntiva e aggiunge ulteriori livelli di protezione contro le minacce digitali.

Cosa succede se scarichi un virus?

Un virus può danneggiare programmi, eliminare file e riformattare o cancellare il disco rigido, con conseguente riduzione delle prestazioni o addirittura l’arresto anomalo del sistema. Gli hacker possono anche utilizzare i virus per accedere alle tue informazioni personali per rubare o distruggere i tuoi dati.