Anúncios

AutoKMS non è in realtà un virus, ma uno strumento di hacking scaricato intenzionalmente dalla maggior parte degli utenti che tentano di attivare prodotti Microsoft non registrati. Per eliminarlo, puoi provare a disinstallarlo come fai con qualsiasi altra applicazione.

Posso eliminare AutoKMS dopo l’attivazione?

AutoKMS non è in realtà un virus, ma uno strumento di hacking scaricato intenzionalmente dalla maggior parte degli utenti che tentano di attivare prodotti Microsoft non registrati. Per sbarazzartene, puoi provare a disinstallarlo come fai con qualsiasi altra applicazione.

Anúncios

Devo eliminare KMSPico dopo l’attivazione?

Sì, puoi rimuovere KMSpico ma non farlo. Potresti aver attivato windows o ms office con kmspico ora pensi che sia inutile, no non è così, per mantenere le tue finestre attivate non rimuovere kmspico. Se lo rimuovi, Windows tornerà in modalità trail.

Cosa succede quando scade l’attivazione del servizio di gestione delle chiavi?

Dopo ogni connessione riuscita, la scadenza viene estesa a tutti i 180 giorni. Cosa succede se Windows non riesce a riattivare la licenza? Se un computer Windows non è stato in grado di ristabilire la comunicazione con il server KMS dopo 180 giorni, la macchina perderà la licenza.

Anúncios

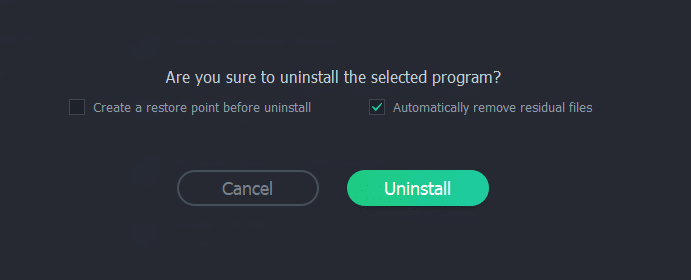

Cosa succede se elimini AutoKMS?

Può garantire l’accesso agli hacker o scaricare software dannoso e molto altro. Alcuni tecnici Microsoft affermano che AutoKMS è una variante del virus Troyan, ma non tutti vanno così lontano. Semplicemente perché puoi disinstallarlo in qualsiasi momento, e questo non è il caso dei virus Trojan.

L’attivatore kms è un virus?

Risposta iniziale: KMS Activator è un programma antivirus (malware)? No, KMS Auto non è un file Virus ma è semplicemente un file attivatore. Basta attivare o sbloccare la versione completa dell’applicazione.

KMSPico è un malware?

Il malware KSPico èun programma di hacking che afferma di essere un attivatore di Microsoft Windows e Office. È ampiamente diffuso con una varietà di nomi e varianti su siti di download fasulli e reti di condivisione file come BitTorrent.

Malwarebytes può rimuovere i km?

Malwarebytes può rilevare e rimuovere RiskWare. KMS senza ulteriore interazione dell’utente.

Come faccio a disabilitare la chiave KMS?

Abilitazione e disabilitazione delle chiavi KMS (console) Nel riquadro di navigazione, scegli Chiavi gestite dal cliente. Seleziona la casella di controllo per le chiavi del Servizio di gestione delle chiavi che desideri abilitare o disabilitare. Per abilitare una chiave KMS, scegli Azioni chiave, Abilita. Per disabilitare una chiave del Servizio di gestione delle chiavi, scegli Azioni chiave, Disattiva.

Come faccio a eliminare il vecchio server KMS?

Procedura. Seleziona Configurazione > Impostazioni di sistema > Server di gestione delle chiavi. Viene visualizzata la pagina Server di gestione delle chiavi che mostra tutti i server di gestione delle chiavi che sono stati configurati. Seleziona il pulsante di opzione per il Servizio di gestione delle chiavi che desideri rimuovere e seleziona Rimuovi.

L’attivazione del servizio di gestione delle chiavi è permanente?

Le attivazioni KMS sono valide per 180 giorni (l’intervallo di validità dell’attivazione). I computer client del Servizio di gestione delle chiavi devono rinnovare l’attivazione connettendosi all’host del Servizio di gestione delle chiavi almeno una volta ogni 180 giorni. Per impostazione predefinita, i computer client del Servizio di gestione delle chiavi tentano di rinnovare l’attivazione ogni 7 giorni.

Quanto dura l’attivazione del servizio di gestione delle chiavi?

Qualsiasi client Windows configurato per l’utilizzo di ‘KMS Client Channel’ verrà attivato automaticamente sul nuovo host KMS entro 2 ore (poiché questo è il valore predefinito di ‘KMS Activation Interval’).

Cos’è l’attivazione del servizio di gestione delle chiavi?

Il servizio di gestione delle chiavi (KMS) è un servizio di attivazione che consente alle organizzazioni di attivare i sistemi all’interno della propria rete, eliminando la necessità che i singoli computer si colleghino a Microsoft per l’attivazione del prodotto.

Come faccio a eliminare il server KMS?

Procedura.Seleziona Configurazione > Impostazioni di sistema > Server di gestione delle chiavi. Viene visualizzata la pagina Server di gestione delle chiavi che mostra tutti i server di gestione delle chiavi che sono stati configurati. Seleziona il pulsante di opzione per il Servizio di gestione delle chiavi che desideri rimuovere e seleziona Rimuovi.

KMSAuto è un malware di rete?

Km è uno strumento di hacking?

KMS è il nome di rilevamento di Malwarebytes per un Hacktool che consente all’utente di utilizzare il software Microsoft illegalmente.

AutoKMS è un malware?

AutoKMS è il nome di rilevamento generico di Malwarebytes per strumenti di hacking che hanno lo scopo di consentire l’uso illegale di prodotti Microsoft come Windows e Office.

È sicuro utilizzare l’attivatore KMS?

Angelo B37. Il Defender di Microsoft troverà l’attivatore KMS come una minaccia e anche altri software antivirus lo faranno. Non abbiamo informazioni se questo tipo di strumenti contiene malware, consigliamo semplicemente di non utilizzarlo. Se desideri utilizzare software illegale, utilizzalo a tuo rischio.

Quale sito KMSpico è reale?

KMSpico è un software affidabile, ma solo se scarichi KMSpico da una fonte legittima. Può aiutarti ad attivare gratuitamente i prodotti Windows e Microsoft Office. KMSpico viene regolarmente aggiornato e mantenuto, il che lo rende affidabile e sicuro.

L’attivatore KMS funziona su Windows 10?

KMSPico è una miniera?

Il vero KMSPico che era su un thread su MyDigitalLife non contiene miner del genere. Scarica da un’altra fonte, oltre a una copia nell’Archivio Web del thread da MyDigitalLife, e potresti trovare qualcos’altro.

Il server KMS è sicuro?

No, non è sicuro usare l’attivazione di kms o qualsiasi altro software di attivazione, specialmente se usano (come hai detto) un server host sconosciuto perché questo fornirà loro una sorta di backdore sul tuo sistema attraverso il quale potrebbero tracciare i tuoi file o sensibiliinformazioni.