Anúncios

Puoi impedire agli utenti di eseguire app o estensioni che richiedono determinate autorizzazioni non consentite dalla tua organizzazione. Ad esempio, puoi bloccare le estensioni che si collegano a dispositivi USB o accedere ai cookie. Accedi alla Console di amministrazione Google.

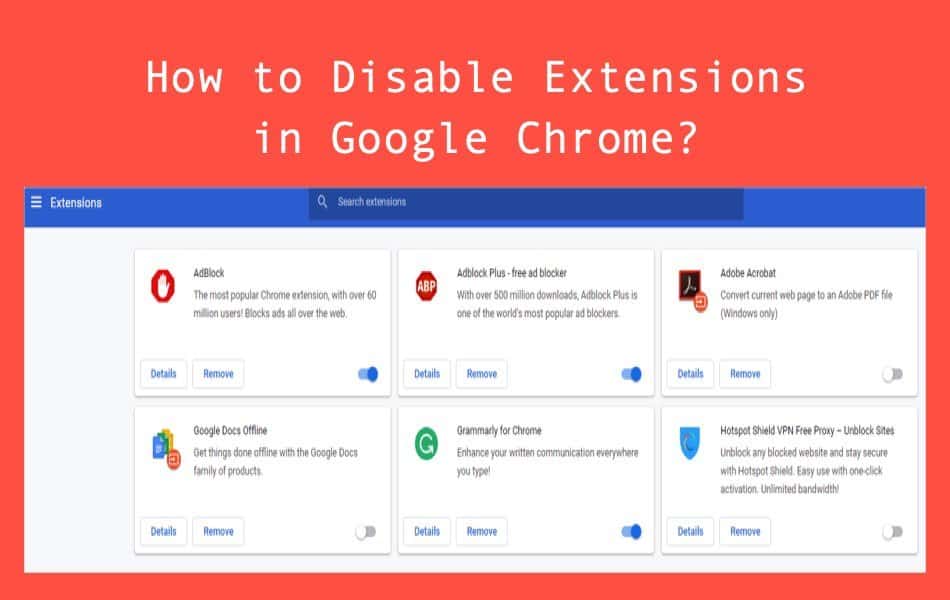

Puoi disattivare le estensioni del browser?

Sul tuo computer, apri Chrome. In alto a destra, fai clic su Altro. > Altri strumenti > Estensioni. Sull’estensione che desideri rimuovere, fai clic su Rimuovi.

Anúncios

Perché non riesco a eliminare un’estensione di Chrome?

Anche se non puoi rimuovere queste estensioni deselezionando la casella “Disabilitato”, puoi farlo in un altro modo. A volte puoi semplicemente rimuovere l’applicazione dal “Pannello di controllo” > “Programmi” > “Programmi e funzionalità”.

Devo disabilitare i componenti aggiuntivi?

A meno che la tua azienda non abbia installato un programma che richiede un componente aggiuntivo per funzionare correttamente, è possibile disabilitare uno o tutti i componenti aggiuntivi. I componenti aggiuntivi non sono vitali per le prestazioni del tuo browser. I componenti aggiuntivi sono facoltativi anche se potresti averne alcuni di cui non puoi fare a meno.

Anúncios

Cosa significa disabilitare le estensioni?

Se vedi un messaggio che dice “Estensioni disabilitate”, è perché Chrome ha disattivato una o più delle tue estensioni per proteggere i tuoi dati durante la navigazione in Internet. Le estensioni che Chrome ha disattivato non provenivano dal Chrome Web Store o sono state ritenute non sicure.

Come faccio a bloccare le app di Chrome?

Vai a Dispositivi > Chrome > App ed estensioni. Seleziona l’opzione “Blocca tutte le altre app ed estensioni” dal menu a discesa del campo Consenti o Blocca app ed estensioni.

Come faccio a rimuovere un amministratore scolastico dal mio Chromebook?

Vai semplicemente alla schermata di accesso del Chromebook, dove vedrai un elenco di profili. Seleziona l’utente che desideri rimuovere e fai clic sula freccia giù accanto al nome del profilo. Infine, seleziona rimuovi l’utente e il computer rimuoverà l’utente.

Come si rimuove un’estensione che continua a tornare?

2) Esci dal browser Chrome andando su Impostazioni (chrome://settings) e facendo clic su Esci. Assicurati di essere disconnesso anche su altri dispositivi. 3) Elimina eventuali estensioni indesiderate facendo clic sul cestino accanto all’estensione in chrome://extensions. 4) Accedi nuovamente a Google all’indirizzo chrome://settings.

L’estensione AdBlock è sicura?

AdBlock è sicuro da installare e completamente privo di qualsiasi forma di malware, ma tieni presente che gli store ufficiali delle estensioni del browser e il nostro sito Web sono gli unici posti sicuri per ottenere AdBlock. Se installi “AdBlock” da qualsiasi altra parte, potrebbe contenere malware in grado di infettare il tuo computer.

Come funzionano i blocchi degli annunci?

Un blocco degli annunci è qualsiasi app (di solito un’estensione del browser) che rimuove materiale pubblicitario, inclusi annunci intrusivi, dai siti web. Durante il caricamento di un sito, il software di blocco degli annunci controlla i nomi di dominio degli elementi caricati sulla pagina Web rispetto a enormi blacklist.

Cosa succede se disattivo le estensioni?

I componenti aggiuntivi disabilitati non vengono eliminati, ma non sono nemmeno attivi. Invece di dover scaricare e installare di nuovo il componente aggiuntivo, puoi semplicemente abilitarlo quando è necessario utilizzarlo o quando il componente aggiuntivo riceve un aggiornamento che risolve il problema.

Gli addon rallentano il tuo computer?

L’utilizzo di alcune estensioni leggere non dovrebbe comportare una differenza evidente sui computer moderni, ma se continui ad aggiungere estensioni dopo estensioni, alla fine vedrai il tuo browser rallentare.

Come faccio a controllare le mie estensioni di Chrome?

Puoi trovarlo inserendo chrome.google.com/webstore nella barra degli indirizzi nella parte superiore del tuoprogramma di navigazione in rete. Quindi, fai clic su Estensioni. Lo vedrai nella parte superiore della barra laterale sinistra.

Chrome ha il controllo genitori?

Per impostare il controllo genitori su Chrome, puoi attivare SafeSearch, che filtra i risultati espliciti dalle ricerche Google. Per ulteriori controlli parentali, puoi anche configurare Google Family Link per monitorare e limitare il tempo di utilizzo. Puoi anche bloccare i siti web in Chrome utilizzando un’estensione del browser.

È illegale annullare la registrazione di un Chromebook scolastico?

Dovresti sapere che è discutibilmente illegale annullare la registrazione del tuo dispositivo da qualsiasi dominio gestito senza il consenso. Se lo stai facendo e non sei sicuro che vada bene per la tua scuola, azienda, impresa o qualsiasi altra forma di gestione, devi ottenere il permesso, altrimenti potresti subire gravi conseguenze.

Come faccio a sbarazzarmi di gestiti dalla mia organizzazione?

(nell’angolo in alto a destra di Google Chrome), seleziona “Impostazioni”, nella sezione “Motore di ricerca”, fai clic su “Gestisci motori di ricerca…”, nell’elenco aperto cerca l’indirizzo indesiderato, una volta individuato fai clic su tre punti verticali vicino a questo URL e seleziona “Rimuovi dall’elenco”.

Perché un’estensione di Chrome continua a tornare?

Se hai eliminato la nostra estensione solo per trovarla riapparire, molto probabilmente hai un problema con Google Chrome Sync. La sincronizzazione di Chrome salva i preferiti, la cronologia, le password e altre impostazioni in modo sicuro nel tuo Account Google e ti consente di accedervi da Chrome su qualsiasi dispositivo.

Devo rimuovere le estensioni di Chrome?

Le estensioni del browser sono un ottimo modo per espandere le funzionalità del tuo browser preferito. Ma le cattive estensioni di Chrome possono causare molto più danni che aiuto. Che utilizzino molte risorse di sistema, raccolgano i tuoi dati, installino adware, reindirizzano le tue ricerche a siti di spam o simili, non vuoisul tuo sistema.

Cos’è l’estensione della proprietà?

proprietà è un’estensione di file per i file utilizzati principalmente nelle tecnologie relative a Java per memorizzare i parametri configurabili di un’applicazione. Possono anche essere usati per memorizzare stringhe per l’internazionalizzazione e la localizzazione; questi sono noti come bundle di risorse di proprietà.

Le estensioni di Chrome possono contenere malware?

Questo blog mette in evidenza il rischio dell’installazione di estensioni, anche quelle che hanno un’ampia base di installazione in quanto possono ancora contenere codice dannoso. McAfee consiglia ai propri clienti di prestare attenzione durante l’installazione delle estensioni di Chrome e di prestare attenzione alle autorizzazioni richieste.

Usare AdBlock è sbagliato?

L’utilizzo di un blocco degli annunci consente alle persone di ottenere qualcosa di valore senza pagarlo. Questo è sia immorale che irrispettoso.

AdBlock totale è un virus?

Se hai installato AdBlock (o un’estensione con un nome simile ad AdBlock) da qualsiasi altra parte, potrebbe contenere adware o malware che possono infettare il tuo computer. AdBlock è un software open source, il che significa che chiunque può prendere il nostro codice e usarlo per i propri scopi, a volte nefasti.