“I messaggi tra due dispositivi Apple sono considerati comunicazioni crittografate e non possono essere intercettati, indipendentemente dal fornitore di servizi di telefonia cellulare”, nota l’intelligence dell’agenzia.

IMessage è davvero privato?

iMessage di Apple per iPhone, iPad e Mac utilizza sempre la crittografia end-to-end. Solo il mittente e il destinatario dei messaggi possono vederne il contenuto. Vengono crittografati anche foto, video e altri file allegati. Inoltre, il servizio FaceTime di Apple utilizza anche la crittografia end-to-end per le chiamate vocali e video.

È possibile monitorare i messaggi di iPhone?

Sì, è sicuramente possibile per qualcuno spiare i tuoi messaggi di testo ed è sicuramente qualcosa di cui dovresti essere a conoscenza: questo è un potenziale modo per un hacker di ottenere molte informazioni private su di te, incluso l’accesso ai codici PIN inviati da siti Web utilizzati per verificare la tua identità (come l’online banking).

Può iMessage essere monitorato dal governo?

Secondo la guida “Lawful Access” dell’FBI, in caso di notifica di un’ingiunzione del tribunale o di un mandato di perquisizione, Apple deve consegnare le informazioni di base sull’abbonato e 25 giorni di dati sulle query effettuate in iMessage, ad esempio cosa è un utente mirato ha cercato in iMessage e anche quali altre persone hanno cercato quello mirato …

È possibile monitorare gli iMessage sulla bolletta telefonica?

Risposta: R: No, gli iMessage non vengono visualizzati nella bolletta. Vengono inviati come dati. Vedrai quanti dati hai utilizzato nel mese.

Qualcuno può vedere i tuoi iMessage?

A meno che qualcuno non abbia ancora effettuato l’accesso al tuo ID Apple sul proprio dispositivo, non può leggere i tuoi iMessage o i tuoi messaggi di testo. Se sei preoccupato, cambia la password dell’ID Apple e disabilita iMessage sugli altri dispositivi.

La polizia può leggere iMessage?

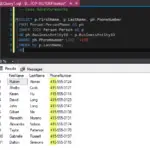

Le forze dell’ordine possono recuperare i messaggi tramite Google/iCloudbackup. Il grafico mostra che le citazioni in giudizio non consentiranno l’accesso al contenuto dei messaggi per sei delle nove app di messaggistica sicura. I tre che rinunciano a contenuti “limitati” sono iMessage, Line e WhatsApp.

La polizia può recuperare iMessage cancellati?

Mantenere i tuoi dati al sicuro Quindi, la polizia può recuperare foto, testi e file cancellati da un telefono? La risposta è sì: utilizzando strumenti speciali, possono trovare dati che non sono stati ancora sovrascritti. Tuttavia, utilizzando i metodi di crittografia, puoi assicurarti che i tuoi dati siano mantenuti privati, anche dopo l’eliminazione.

Apple conserva la cronologia di iMessage?

Le informazioni sono archiviate sui server Apple, ma sono crittografate e pertanto Apple non può decrittografare i dati e consegnarli a seguito di una richiesta legalmente autorizzata.

I messaggi di testo possono essere rintracciati dalla polizia?

I tuoi messaggi di testo e le tue telefonate possono essere intercettati, registrati e interferiti dalla polizia utilizzando un ‘IMSI catcher’, un dispositivo utilizzato per rintracciare tutti i telefoni cellulari accesi e collegati alla rete in un’area specifica.

L’FBI può leggere il tuo iMessage?

I governi possono spiare iMessage?

Un documento di formazione dell’FBI scoperto di recente mostra che le forze dell’ordine statunitensi possono ottenere un accesso limitato al contenuto dei messaggi crittografati da servizi di messaggistica sicuri come iMessage, Line e WhatsApp, ma non ai messaggi inviati tramite Signal, Telegram, Threema, Viber, WeChat, o Wickr.

iMessage è più sicuro di WhatsApp?

Poiché utilizza la crittografia end-to-end, WhatsApp è intrinsecamente l’opzione più sicura rispetto ad altre app di messaggistica. Sì, questo include Facebook Messenger, Messaggi di Instagram, Snapchat e persino il normale vecchio iMessage.

Il tuo operatore telefonico può vedere i tuoi iMessage?

Gli iMessage sono DATI. Dati crittografati. Nessuno dei vettori può tracciare oleggi i tuoi iMessage.

È possibile monitorare iMessage tramite Wi-Fi?

Il contatto iniziale per iMessage viene avviato tramite un normale SMS e non viaggia attraverso la rete wifi.

Per quanto tempo vengono salvati gli iMessage?

Ad esempio, su un dispositivo Apple, puoi scegliere di conservare i messaggi per 30 giorni, 1 anno o per sempre.

iMessage è più sicuro degli SMS?

Tutti i dispositivi Android utilizzano i messaggi SMS, ma questo problema di sicurezza riguarda sia gli utenti iPhone che Android, affermano gli esperti. Sebbene il sistema iMessage di Apple sia più sicuro degli SMS, i possessori di iPhone devono comunque inviare messaggi SMS a coloro che non dispongono di dispositivi Apple.

Il tuo ISP può vedere i tuoi iMessage?

No. I tuoi iMessage sono al sicuro, a meno che qualcuno non abbia il tuo ID Apple e la tua password, non sarà in grado di leggerli. Ciò significa che il tuo ISP né Apple possono leggere i tuoi iMessage.

Gli iMessage sono crittografati tramite WIFI?

Gli iMessage sono testi, foto o video che invii a un altro iPhone, iPad, iPod touch o Mac tramite reti Wi-Fi o dati cellulari. Questi messaggi sono sempre crittografati e vengono visualizzati in bolle di testo blu.

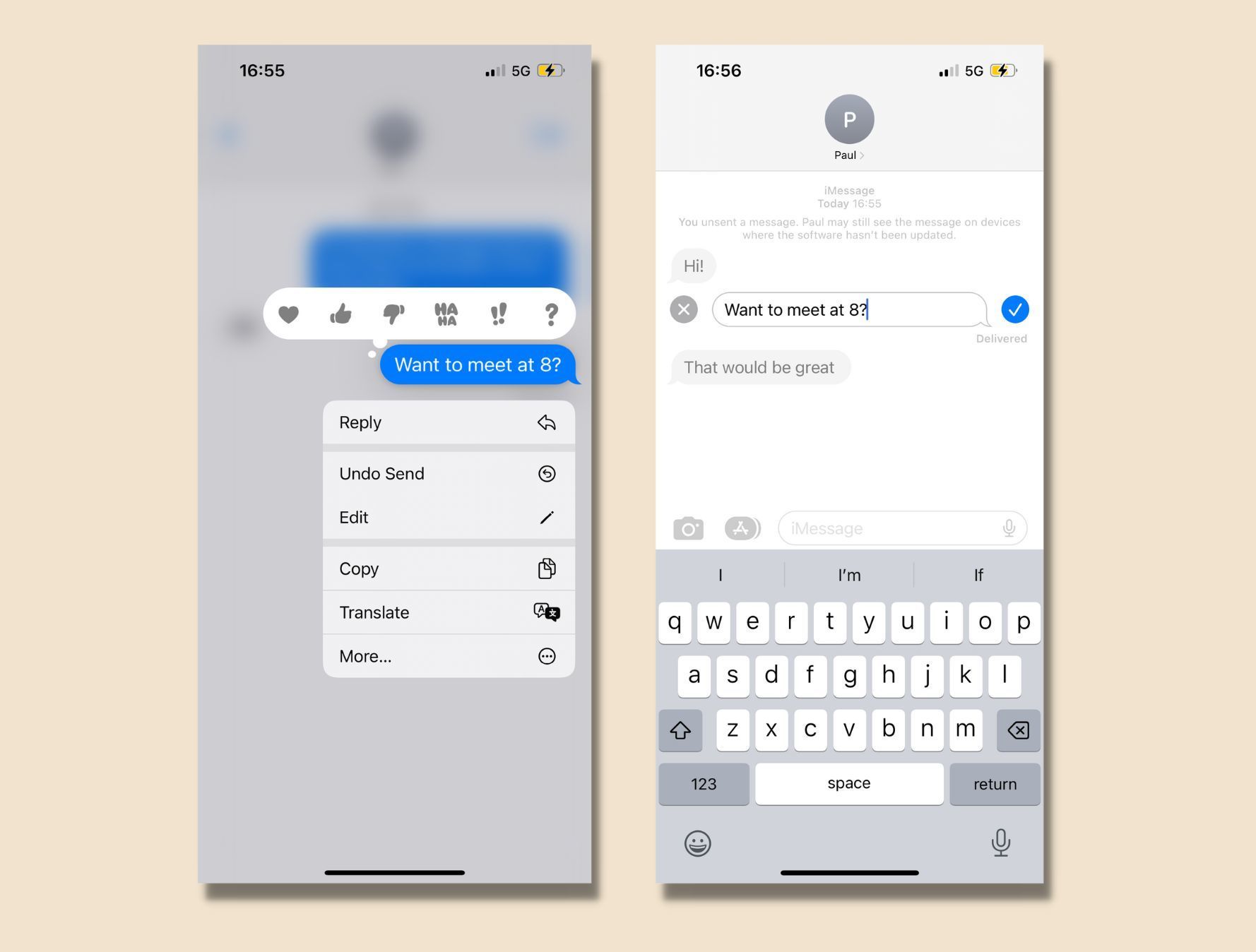

Come faccio a rendere privati i messaggi del mio iPhone?

Apri l’app Impostazioni e scorri verso il basso e tocca Messaggi. 6. Scorri verso il basso e attiva l’interruttore accanto a Filtra mittenti sconosciuti sotto l’intestazione “FILTRO MESSAGGI”.

iPhone iMessage può essere violato?

Gli esperti affermano che la semplice ricezione di un iMessage da un hacker che utilizza questo exploit può essere sufficiente per lasciare esposti i dati personali degli utenti. “È come essere derubato da un fantasma”, scrisse Hubbard.

Qualcuno può vedere cosa sto facendo sul mio iPhone?

Se il tuo iPhone esegue il backup di tutto sul tuo account iCloud, qualcuno può spiare la tua attività accedendo al tuo account iCloud da qualsiasi browser web. Avrebbero bisogno del nome utente e della password del tuo ID Apple in ordineper farlo, quindi se sai che una terza parte ha queste informazioni, ci sono alcuni passaggi che dovresti fare.