Gli iPhone possono ricevere virus? Sebbene siano rari, gli iPhone possono ricevere virus e altri malware, soprattutto se il telefono è sottoposto a jailbreak o se la vittima è presa di mira da un attacco di spear phishing di alto valore. Per i normali utenti di iPhone, un’infezione da malware è un evento improbabile.

L’allarme virus iPhone è reale?

Apple Security Alert è un falso messaggio pop-up che afferma che il tuo dispositivo iOS è stato violato e che le tue informazioni personali sono a rischio. Gli utenti possono ricevere questo avviso visitando un sito Web sospetto o essere reindirizzati se hanno un programma potenzialmente indesiderato (PUP) installato sul proprio Mac o iPhone.

Gli iPhone possono ricevere virus dai siti Web?

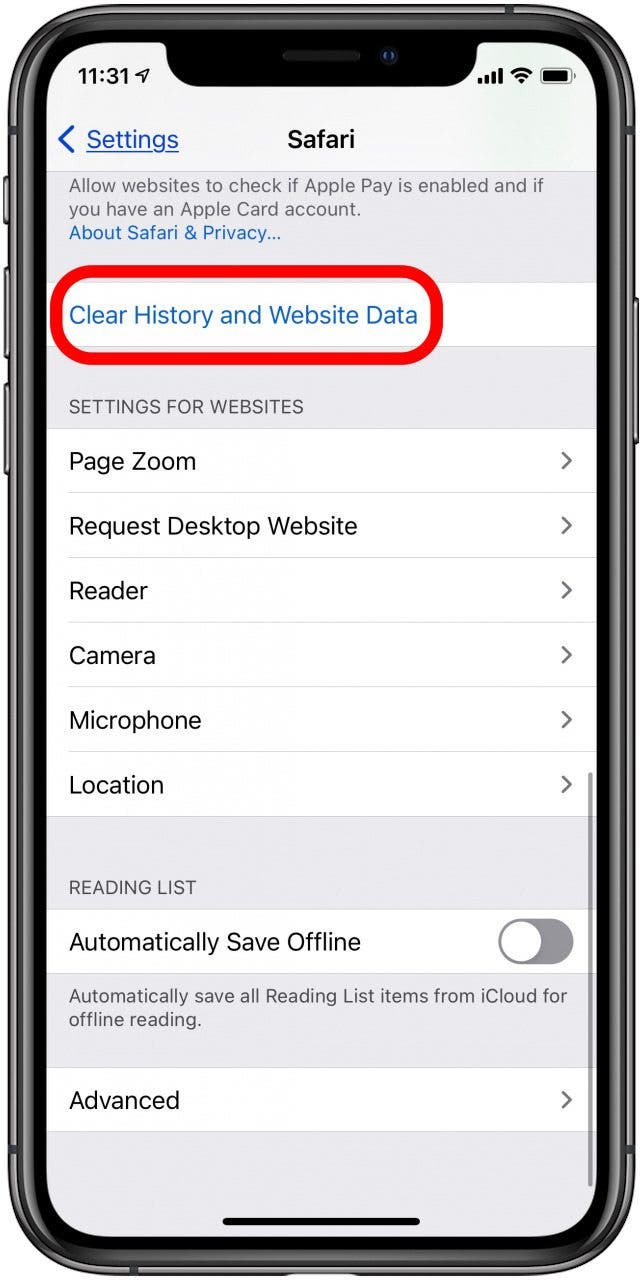

I virus possono risiedere nella cronologia del browser o nei dati del sito Web, soprattutto se si visita spesso un sito Web sospetto sul telefono. I virus possono re-iniettare file nel telefono, forse facendo più danni. Ecco come ripristinare la cronologia e i dati del tuo sito web: apri l’app Impostazioni sul tuo iPhone.

Gli iPhone possono ricevere virus dai siti Web?

I virus possono risiedere nella cronologia del browser o nei dati del sito Web, soprattutto se si visita spesso un sito Web sospetto sul telefono. I virus possono re-iniettare file nel telefono, forse facendo più danni. Ecco come ripristinare la cronologia e i dati del tuo sito web: apri l’app Impostazioni sul tuo iPhone.

Perché ho ricevuto un messaggio che diceva che il mio iPhone ha un virus?

Se ricevi un avviso di virus in un pop-up, la prima cosa da ricordare è che Apple non invia messaggi come questi; non toccarlo né chiamare i numeri elencati nell’avviso falso. Non toccare nemmeno il pop-up per chiuderlo!

Perché ricevo popup che dicono che il mio iPhone ha un virus?

In effetti, un pop-up di virus come questo veniva creato una volta da truffatori per acquisire account iCloud o informazioni sulla carta di credito dalle vittime. Lo scopo di questi avvisi di truffaè spaventare le persone che qualcosa potrebbe seriamente andare storto con i loro iPhone se non rispettano i requisiti.

Cosa succede se ho cliccato accidentalmente su un link sospetto sul mio iPhone?

Disconnetti immediatamente da Internet. Questo serve per isolare la tua macchina dall’infezione di altri dispositivi e per impedire l’accesso alla tua macchina da parte dell’hacker. Questo può aiutare a contenere l’infezione da malware. Se sei su una connessione cablata, scollega. Se hai una connessione Wi-Fi, disconnettiti dal Wi-Fi nelle impostazioni.

Il tuo iPhone può essere violato facendo clic su un collegamento?

2. Evita di fare clic su collegamenti sospetti. Proprio come sul tuo computer, il tuo iPhone può essere violato facendo clic su un sito Web o un collegamento sospetto. Se un sito web sembra o sembra “spento”, controlla i loghi, l’ortografia o l’URL.

Apple ha una scansione antivirus?

macOS include una tecnologia antivirus integrata denominata XProtect per il rilevamento e la rimozione di malware basati su firme. Il sistema utilizza le firme YARA, uno strumento utilizzato per eseguire il rilevamento di malware basato sulle firme, che Apple aggiorna regolarmente.

È possibile hackerare un iPhone visitando un sito Web?

Gli iPhone possono essere violati dai siti Web, motivo per cui è meglio utilizzare un software antivirus per cercare siti dannosi.

Un iPhone può ricevere un virus Trojan?

Il software dannoso include cavalli di Troia, virus e programmi spyware. Sebbene i virus siano rari sull’iPhone, è possibile essere infettati da un Trojan o uno spyware per iPhone che possono esporre l’attività del telefono a terzi. Mantenere aggiornato il tuo iOS può ridurre notevolmente le possibilità che ciò accada.

Gli iPhone possono ricevere virus dai siti Web?

I virus possono risiedere nella cronologia del browser o nei dati del sito Web, soprattutto se si visita spesso un sito Web sospetto sul telefono. I virus possonoreinietta i file sul tuo telefono, forse facendo più danni. Ecco come ripristinare la cronologia e i dati del tuo sito web: apri l’app Impostazioni sul tuo iPhone.

L’avviso di virus sul mio telefono è reale?

Il popup di avviso di virus su Android Nella maggior parte dei casi, gli utenti Android visualizzano un popup di avviso di virus falso solo quando utilizzano il browser Web per visitare un sito Web dannoso. La finestra pop-up ti avverte che il tuo Android è infetto da un virus e ti invita a toccare un pulsante per eseguire una scansione e rimuovere il software dal tuo dispositivo.

Puoi sbloccare il tuo telefono?

Se di recente hai eseguito il sideload di app su Android, potrebbero essere loro i responsabili dell’hacking. Pertanto, per sbloccare il telefono, elimina da esso tutte le app scaricate di recente.

Puoi controllare se il tuo telefono è violato?

Utilizza il codice *#21# per vedere se gli hacker rintracciano il tuo telefono con intenzioni dannose. Puoi anche utilizzare questo codice per verificare se le tue chiamate, messaggi o altri dati vengono deviati. Mostra anche lo stato delle informazioni deviate e il numero a cui le informazioni vengono trasferite.prieš 7 dienas

Qualcun altro può accedere al mio iPhone?

Se il tuo iPhone esegue il backup di tutto sul tuo account iCloud, qualcuno può spiare la tua attività accedendo al tuo account iCloud da qualsiasi browser web. Avrebbero bisogno del nome utente e della password del tuo ID Apple per farlo, quindi se sai che una terza parte ha queste informazioni, ci sono alcuni passaggi che dovresti eseguire.

Posso scansionare il mio iPhone alla ricerca di malware?

Non è possibile per un’app iOS eseguire la scansione del malware. Fortunatamente, il rischio di ottenere malware su un dispositivo iOS è basso e Apple ha un rigoroso processo di revisione per quanto riguarda l’ammissione delle app nell’App Store. Dispositivi su cui lavoriamo: dispositivi con iOS versione 14 o successiva con una connessione Internet attiva.

Fa iPhonehai un antivirus integrato?

Sei stato condizionato a credere che ogni dispositivo abbia bisogno del miglior software antivirus, ma questo non è vero per iPhone e iPad di Apple. Sebbene molte società di sicurezza offrano prodotti che supportano l’iPhone, in realtà non sono software antivirus; Apple ha fatto in modo che tu non ne abbia bisogno. Perché?

Hai bisogno di una protezione antivirus su un iPhone?

Fortunatamente per gli utenti Apple iPhone, la maggior parte di queste app non è necessaria. Sebbene gli iPhone possano contrarre virus, sono estremamente rari. Ciò è dovuto alle protezioni di sicurezza di Apple iPhone messe in atto.

Il mio iPhone può essere hackerato tramite WIFI?

Purtroppo sì, il tuo telefono può essere violato tramite Wi-Fi. Gli hacker sanno come hackerare il tuo telefono (soprattutto tramite reti Wi-Fi pubbliche) come qualsiasi altro dispositivo fisico, indipendentemente dal fatto che tu stia utilizzando un iPhone o un telefono Android.

Cosa devo comporre per vedere se il mio telefono è stato violato?

Utilizza il codice *#21# per vedere se gli hacker rintracciano il tuo telefono con intenzioni dannose. Puoi anche utilizzare questo codice per verificare se le tue chiamate, messaggi o altri dati vengono deviati. Mostra anche lo stato delle informazioni deviate e il numero a cui le informazioni vengono trasferite.prieš 7 dienas

Il ripristino di iPhone rimuove il malware?

Risposta: il ripristino del telefono o la cancellazione di tutti i dati rimuoveranno molto probabilmente spyware, malware o virus disponibili sul dispositivo. Ma dovrebbe essere l’ultima opzione. Innanzitutto, prova a eliminare le app indesiderate e le app che richiedono l’accesso alle tue informazioni personali, quindi prova a ripristinare il dispositivo su un backup precedente.