Uno dei sintomi più comuni del dirottamento del browser è scoprire che la tua home page è stata ripristinata. Se il tuo browser visualizza un sito Web sconosciuto dopo il lancio, in particolare uno che è pornografico o che pubblicizza software di sicurezza falsi, questo è quasi sicuramente opera di un dirottatore.

Il browser Chrome può essere violato?

(NewsNation) — Se utilizzi Google Chrome come browser Internet, fai attenzione: le tue informazioni potrebbero essere compromesse. Google ha emesso un avviso per avvertire miliardi di utenti di Chrome che il browser è stato preso di mira con successo dagli hacker.

Il mio browser può essere violato?

Nella maggior parte dei casi, il dirottamento del browser è una truffa cruda, anche se profondamente fastidiosa, progettata per reindirizzare gli utenti a siti o annunci in cui i clic extra generano entrate per gli hacker. Può essere pericoloso, tuttavia, a seconda del tipo di malware coinvolto.

Il mio browser può essere violato?

Nella maggior parte dei casi, il dirottamento del browser è una truffa cruda, anche se profondamente fastidiosa, progettata per reindirizzare gli utenti a siti o annunci in cui i clic extra generano entrate per gli hacker. Può essere pericoloso, tuttavia, a seconda del tipo di malware coinvolto.

Come fai a sapere se Chrome è stato dirottato?

Il segno più evidente che il tuo browser è stato sfruttato è che la tua home page è diversa da quella di una volta o che sono apparse barre degli strumenti che non riconosci. Potresti anche vedere nuovi preferiti o segnalibri appena sotto la barra degli indirizzi o se guardi manualmente i segnalibri.

Quanto è sicuro Google Chrome?

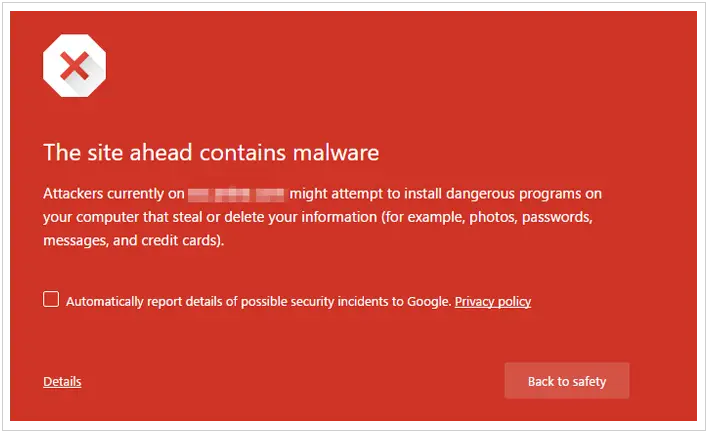

Google Chrome è a tutti gli effetti un browser sicuro, con funzionalità come Google Navigazione sicura, che aiuta a proteggere gli utenti visualizzando un avviso imperdibile quando tentano di navigare verso siti pericolosi o scaricare file pericolosi. In effetti, sia Chrome che Firefox hannosicurezza rigorosa in atto.

Qual è la prima cosa che fai quando vieni hackerato?

Passaggio 1: modifica le password Questo è importante perché gli hacker cercano qualsiasi punto di ingresso in una rete più ampia e possono accedervi tramite una password debole. Su account o dispositivi che contengono informazioni riservate, assicurati che la tua password sia complessa, univoca e non facilmente intuibile.

Puoi sbloccare il tuo telefono?

Se di recente hai eseguito il sideload di app su Android, potrebbero essere loro i responsabili dell’hacking. Pertanto, per sbloccare il telefono, elimina da esso tutte le app scaricate di recente.

Chi è l’hacker numero 1 al mondo?

Kevin Mitnick è l’autorità mondiale in materia di hacking, ingegneria sociale e formazione sulla sensibilizzazione alla sicurezza. In effetti, la suite di formazione sulla sensibilizzazione alla sicurezza degli utenti finali basata su computer più utilizzata al mondo porta il suo nome. Le presentazioni principali di Kevin sono in parte spettacolo di magia, in parte istruzione e tutte in parte divertenti.

Cosa succede quando vieni hackerato?

Questo può essere davvero grave, gli hacker possono utilizzare i dati della tua identità per aprire conti bancari, ottenere carte di credito, ordinare prodotti a tuo nome, rilevare account esistenti e stipulare contratti di telefonia mobile. Gli hacker potrebbero persino ottenere documenti autentici come passaporti e patenti di guida a tuo nome una volta che hanno rubato il tuo …

Come faccio a sbarazzarmi di un browser hijacker?

Come faccio a sbarazzarmi dei browser hijacker in Chrome? Per rimuovere i browser hijacker in Chrome, rimuovi tutte le estensioni sospette di Google Chrome. Quindi vai alle impostazioni di Chrome e ripristina le impostazioni predefinite del browser.

Come fai a sapere se Chrome è stato dirottato?

Il segno più evidente che il tuo browser è stato sfruttato è che la tua home page è diversa da quella di una volta o che le barre degli strumenti che non riconosci hannoapparso. Potresti anche vedere nuovi preferiti o segnalibri appena sotto la barra degli indirizzi o se guardi manualmente i segnalibri.

Il mio browser può essere violato?

Nella maggior parte dei casi, il dirottamento del browser è una truffa cruda, anche se profondamente fastidiosa, progettata per reindirizzare gli utenti a siti o annunci in cui i clic extra generano entrate per gli hacker. Può essere pericoloso, tuttavia, a seconda del tipo di malware coinvolto.

Come fai a sapere se è presente uno spyware sul tuo computer?

Il modo migliore per verificare la presenza di spyware è eseguire la scansione del computer con un software antimalware. Il software antimalware esegue una scansione approfondita del disco rigido per rilevare e rimuovere qualsiasi minaccia in agguato nel computer.

Qual è il browser più pericoloso?

Secondo uno studio condotto dai ricercatori del Trinity College, Yandex ed Edge sono i due peggiori browser per la sicurezza. Lo studio ha anche rilevato che Edge invia l’ID hardware, l’indirizzo IP e la posizione degli utenti a server back-end che nel tempo possono rivelare la tua identità.

Quale browser è più sicuro Safari o Chrome?

In effetti, Safari batte Chrome su Mac perché è più efficiente dal punto di vista energetico, protegge meglio la tua privacy e funziona perfettamente con l’ecosistema Apple.

La disinstallazione di Chrome rimuoverà il malware?

Dopo aver disinstallato e installato nuovamente Chrome e aver effettuato l’accesso al tuo account Google, verranno ripristinate tutte le impostazioni, le estensioni e i potenziali malware dal backup nel cloud. Quindi, se il ripristino delle impostazioni del browser e la rimozione delle estensioni non sono stati d’aiuto, la reinstallazione di Chrome non rimuoverà nemmeno il malware.

Quale browser dovrei usare?

Google Chrome: il migliore per Mac. Opera Mini: il meglio per dispositivi mobili. Vivaldi: il browser web più veloce. Tor: il browser web più sicuro.

Quale browser è sicuro per l’online banking?

Il browser Edge in Windows 10è una nuova app sandbox, quindi è molto meglio per le operazioni bancarie rispetto a Internet Explorer. Altrimenti, Chrome è l’alternativa più sicura, perché funziona nella potente sandbox di Google. Alcune società di sicurezza forniscono anche componenti aggiuntivi, come Kaspersky Safe Money e Bitdefender Safepay.

Devo usare Chrome o Google?

Coloro che cercano informazioni basate su parole chiave o frasi vorranno semplicemente utilizzare la barra di ricerca di Google, ma coloro che stanno cercando di avere più schede aperte o cercano un sito Web particolare vorranno scegliere Google Chrome.

La modifica della password blocca gli hacker?

Sì, la modifica della password impedirà agli hacker di accedere al tuo account. L’aggiornamento della password del tuo account al primo segnale di un attacco limita i danni. Anche la modifica regolare della password migliora la sicurezza. Le credenziali rubate nelle violazioni dei dati sono spesso vecchie.

Devo eliminare la mia email se è stata violata?

Se sei stato violato più volte e il tuo provider di posta elettronica non sta mitigando la quantità di spam che stai ricevendo, considera di ricominciare da capo ma non eliminare il tuo indirizzo email! Molti esperti mettono in guardia contro l’eliminazione degli account e-mail poiché la maggior parte dei provider di posta elettronica ricicla il tuo vecchio indirizzo e-mail.