Android 7.0 e versioni successive presentano invece la crittografia basata su file. Questa forma di crittografia utilizza chiavi diverse per file diversi, il che significa che possono essere sbloccati indipendentemente l’uno dall’altro. Tuttavia, questo significa anche che quando un file viene eliminato, la sua chiave di crittografia viene eliminata insieme ad esso, cancellandolo completamente.

I file eliminati sono crittografati?

Android 7.0 e versioni successive presentano invece la crittografia basata su file. Questa forma di crittografia utilizza chiavi diverse per file diversi, il che significa che possono essere sbloccati indipendentemente l’uno dall’altro. Tuttavia, ciò significa anche che quando un file viene eliminato, la sua chiave di crittografia viene eliminata insieme ad esso, cancellandolo completamente.

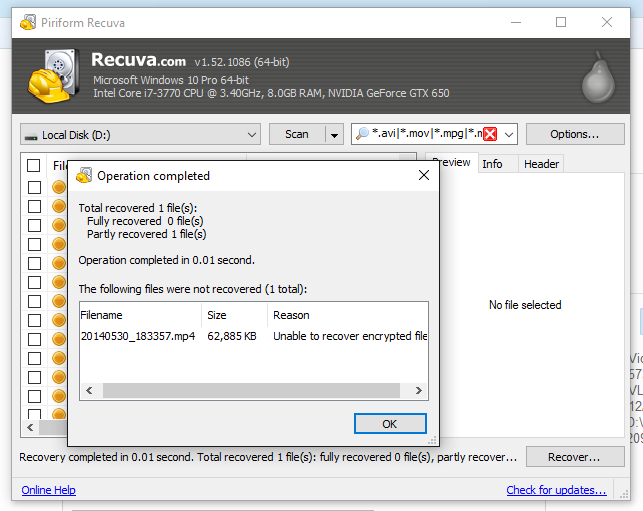

Posso recuperare i file eliminati da un’unità crittografata?

Se i dati sono stati persi dal disco crittografato a seguito di una sorta di errore logico, ad esempio a causa di un arresto imprevisto del sistema, di un arresto anomalo del sistema operativo o di una cancellazione accidentale, ma si dispone ancora di almeno uno degli elementi di difesa forniti dalla crittografia utility (password, chiave di ripristino, file chiave, ecc.), i dati corretti …

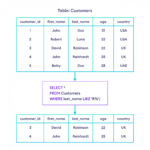

BitLocker crittografa i file eliminati?

A. Crittografia unità BitLocker è progettata per proteggere i dati dei volumi abilitati, ma quando elimini i dati da un disco, in realtà non elimini il contenuto, ma rimuovi semplicemente le sue voci nella tabella file master (MFT). I dati sono ancora sul disco e potrebbero essere letti utilizzando determinate utilità.

Perché non dovresti crittografare i tuoi dati?

Diciamo che c’è un utente dei dati di un’azienda che ha inviato via e-mail alcuni file riservati, che generalmente non sono crittografati in alcun modo. Queste informazioni sono messe a rischio perché gli hacker possono potenzialmente intercettare queste e-mail e ottenere l’accesso a dati riservati.

I file eliminati sono crittografati?

Android 7.0 e versioni successive è basato su filecrittografia invece. Questa forma di crittografia utilizza chiavi diverse per file diversi, il che significa che possono essere sbloccati indipendentemente l’uno dall’altro. Tuttavia, ciò significa anche che quando un file viene eliminato, la sua chiave di crittografia viene eliminata insieme ad esso, cancellandolo completamente.

Posso recuperare i file eliminati da un’unità crittografata?

Se i dati sono stati persi dal disco crittografato a seguito di una sorta di errore logico, ad esempio a causa di un arresto imprevisto del sistema, di un arresto anomalo del sistema operativo o di una cancellazione accidentale, ma si dispone ancora di almeno uno degli elementi di difesa forniti dalla crittografia utility (password, chiave di ripristino, file chiave, ecc.), i dati corretti …

Come ti assicuri che i file eliminati non possano essere recuperati?

Per assicurarti che un singolo file non possa essere recuperato, puoi utilizzare un’applicazione di “distruzione di file” come Eraser per eliminarlo. Quando un file viene distrutto o cancellato, non solo viene eliminato, ma i suoi dati vengono sovrascritti interamente, impedendo ad altre persone di recuperarlo.

Come posso rendere irrecuperabili i miei dati?

Esegui il backup di tutti i tuoi dati su una pratica unità USB e portali con te, oppure caricali su un provider di archiviazione cloud come OneDrive o Dropbox. Quindi elimina tutti i tuoi dati personali dal tuo vecchio PC: Scorri tutte le tue cartelle (Desktop, Documenti, Foto….), eliminale e poi svuota il Cestino.

La crittografia BitLocker può essere violata?

La risposta è No. La crittografia dell’unità BitLocker è un metodo di crittografia dell’intero disco. Anche se hai formattato l’unità e la crittografia viene rimossa, i dati cancellati sono ancora crittografati e necessitano di una password per essere decifrati; in caso contrario, i dati che hai ripristinato sono solo testo incomprensibile.

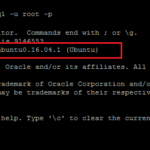

BitLocker può essere ignorato?

BitLocker può essere aggirato? La risposta è si”. Di solito, la crittografia dell’unità BitLocker non richiedeper la chiave di ripristino all’avvio normale.

Come accedo ai file crittografati?

Per aprire il file o la cartella crittografati tramite Windows, è necessaria una password per decrittografare il file. La password viene impostata quando il file o la cartella vengono crittografati. Quindi, la password deve essere ottenuta dalla persona che ha eseguito la crittografia.

L’abilitazione di BitLocker cancellerà i miei dati?

I programmi di crittografia dell’unità non cancellano i dati sui volumi su cui sono stati attivati. Crittograferanno tutti i dati, operazione che può richiedere del tempo a seconda del tipo di crittografia, della quantità di dati da crittografare, della velocità dell’unità e del sistema e di molti altri fattori.

La disattivazione di BitLocker comporta l’eliminazione dei dati?

La disattivazione di BitLocker non cancellerà alcun file.

BitLocker cancella i dati?

I volumi crittografati con FileVault 2 o BitLocker possono essere cancellati in modo sicuro senza la necessità di scrivere zeri sull’intero disco. Software utilizzato per cancellare i dati in modo sicuro.

La crittografia può essere violata?

I dati crittografati possono essere hackerati o decrittografati con tempo e risorse di elaborazione sufficienti, rivelando il contenuto originale. Gli hacker preferiscono rubare le chiavi di crittografia o intercettare i dati prima della crittografia o dopo la decrittografia. Il modo più comune per hackerare i dati crittografati consiste nell’aggiungere un livello di crittografia utilizzando la chiave di un utente malintenzionato.

La NSA può violare la crittografia?

Secondo un sondaggio condotto dal progetto SSL Pulse, il 22% dei primi 140.000 siti protetti da HTTPS di Internet utilizza chiavi a 1024 bit a partire dal mese scorso, che possono essere violate da avversari sponsorizzati dalla nazione o da agenzie di intelligence come la NSA.

Quali sono gli svantaggi della crittografia?

Svantaggi della crittografia: l’utente non sarebbe in grado di esplorare il file crittografato se la password o la chiave venissero perse. Tuttavia, utilizzando chiavi più semplici nella crittografia dei datirende i dati non sicuri e, in modo casuale, chiunque può accedervi.

I file eliminati sono crittografati?

Android 7.0 e versioni successive presentano invece la crittografia basata su file. Questa forma di crittografia utilizza chiavi diverse per file diversi, il che significa che possono essere sbloccati indipendentemente l’uno dall’altro. Tuttavia, ciò significa anche che quando un file viene eliminato, la sua chiave di crittografia viene eliminata insieme ad esso, cancellandolo completamente.

Posso recuperare i file eliminati da un’unità crittografata?

Se i dati sono andati persi dal disco crittografato dopo una sorta di errore logico, ad esempio a causa di un arresto imprevisto del sistema, di un arresto anomalo del sistema operativo o di una cancellazione accidentale, ma si dispone ancora di almeno uno degli elementi di difesa forniti dalla crittografia utility (password, chiave di ripristino, file chiave, ecc.), i dati corretti …

Dove vanno a finire i file eliminati definitivamente?

Quando elimini un file o una cartella, questi vanno nel Cestino, dove hai la possibilità di ripristinarli.

I dati possono essere eliminati in modo permanente?

Come eliminare definitivamente i dati. Formattare un disco rigido e pulirlo non sono le stesse cose. I dischi rigidi formattati conterranno comunque i dati recuperabili. Se desideri eliminare i file in modo permanente, dovrai sovrascrivere i dati con un software speciale.