Anúncios

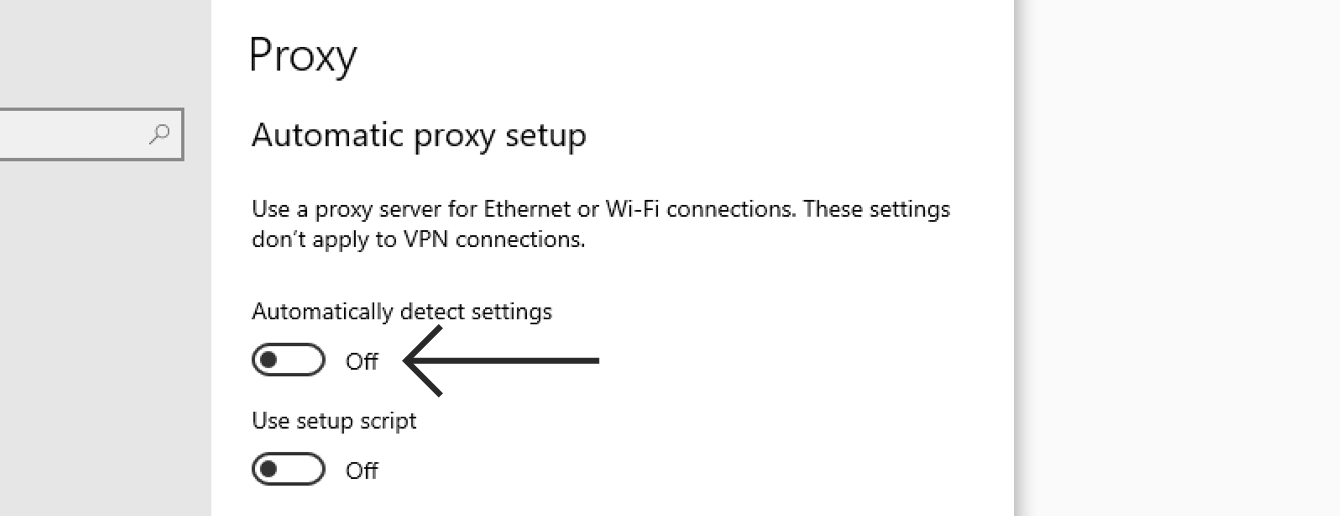

Qui hai tutte le impostazioni relative alla configurazione di un proxy in Windows. È fondamentalmente diviso in due configurazioni: configurazione proxy automatica o manuale. Nel 99% dei casi, tutto dovrebbe essere impostato su Off. Se qualcosa è attivato, il tuo traffico web potrebbe passare attraverso un proxy.

Cosa succede quando attivi il proxy?

I server proxy hanno portato la privacy e la sicurezza a nuovi livelli. Come accennato in precedenza, ti consentono di navigare in Internet in modo anonimo, il che di per sé introduce una serie di pro e contro. Con un server proxy puoi accedere in modo sicuro ai tuoi siti Web preferiti o condurre aspetti della tua attività online in privato.

Anúncios

A cosa serve un’impostazione proxy?

Un server proxy è un sistema o un router che fornisce un gateway tra gli utenti e Internet. Pertanto, aiuta a impedire agli hacker di entrare in una rete privata. È un server, denominato “intermediario” perché si collega tra gli utenti finali e le pagine Web che visitano online.

Cosa succede se disattivo il proxy?

I server proxy sono utilizzati principalmente dalle reti di organizzazioni e aziende. In genere, le persone che si connettono a Internet da casa non utilizzeranno un server proxy. Le app di Windows 8 non saranno in grado di connettersi a Internet e non si aggiorneranno quando si utilizzano le impostazioni proxy sul computer per connettersi a Internet.

Anúncios

È sicuro usare un proxy?

L’utilizzo di un server proxy mette a rischio il furto di identità e altri crimini informatici. Questo perché i proprietari di server e i webmaster hanno accesso illimitato ai tuoi dati. Ciò significa che possono vendere le tue informazioni personali a criminali senza il tuo consenso.

Cosa succede quando attivi il proxy?

I server proxy hanno portato la privacy e la sicurezza a nuovi livelli. Come accennato in precedenza, ti consentono di farlonavigare in Internet in modo anonimo, il che di per sé introduce una serie di pro e contro. Con un server proxy puoi accedere in modo sicuro ai tuoi siti Web preferiti o condurre aspetti della tua attività online in privato.

Puoi essere hackerato tramite un proxy?

L’hacking proxy è una tecnica di attacco informatico progettata per soppiantare una pagina Web autentica nell’indice di un motore di ricerca e nelle pagine dei risultati di ricerca per indirizzare il traffico verso un sito di imitazione. Nel peggiore dei casi, un utente malintenzionato può utilizzare l’hacking proxy per introdurre malware o altri virus nel computer della vittima.

Che cosa significa l’impostazione del proxy sul telefono?

Possiamo configurare le nostre impostazioni proxy tramite rete Wi-Fi su dispositivo Android. Può essere ulteriormente utilizzato per accedere a Internet per gestire la rete scolastica o aziendale. Il server proxy può essere configurato sul tuo dispositivo Android solo da Google Chrome e altri browser web, ma non può essere utilizzato da altre app.

È necessario un proxy?

Il motivo principale per cui un proxy Web è necessario in una rete è che protegge le risorse di dati di un’azienda limitando i siti Web che potenzialmente contengono codice dannoso.

Quali sono le impostazioni proxy predefinite?

Per il sistema proxy predefinito, è possibile adottare le voci immesse nelle variabili di sistema Java o accedere a un altro server proxy tramite il suo URL. Se è richiesta l’autenticazione per l’accesso al server proxy, inserire le credenziali utente richieste (nome utente e password).

La disabilitazione del proxy è sicura?

Dal punto di vista della sicurezza, a meno che tu non operi su una rete che utilizza WPAD e un proxy Web (improbabile se non sei su una rete aziendale/aziendale) non ci sarebbe alcun danno nel disabilitare WPAD all’interno di ciascuno dei browser che utilizzi .

Perché gli hacker utilizzano il server proxy?

Un hacker di solito utilizza un server proxy per nascondere attività dannoseil network. L’autore dell’attacco crea una copia della pagina Web presa di mira su un server proxy e utilizza metodi come il keyword stuffing e il collegamento alla pagina copiata da siti esterni per aumentare artificialmente il posizionamento nei motori di ricerca.

È necessario un proxy?

Il motivo principale per cui un proxy Web è necessario in una rete è che protegge le risorse di dati di un’azienda limitando i siti Web che potenzialmente contengono codice dannoso.

Come faccio a sapere se il mio proxy sta bloccando un sito Web?

Per vedere se stai utilizzando un proxy/VPN online, vai su www.whatismyproxy.com. Dirà se sei connesso a un proxy o meno. PC: controlla nelle impostazioni Wi-Fi per vedere se è presente una VPN/proxy. Mac: controlla la barra di stato in alto.

Come faccio a sapere se sono dietro un proxy?

Fare clic sulla scheda “Connessioni” nella finestra Opzioni Internet. Fare clic sul pulsante “Impostazioni LAN”. Se è presente un segno di spunta nella casella accanto all’opzione “Utilizza un server proxy per la tua LAN”, il tuo PC accede al Web tramite un server proxy. Se non è presente alcun segno di spunta nella casella, il computer non utilizza un server proxy.

Cosa succede quando attivi il proxy?

I server proxy hanno portato la privacy e la sicurezza a nuovi livelli. Come accennato in precedenza, ti consentono di navigare in Internet in modo anonimo, il che di per sé introduce una serie di pro e contro. Con un server proxy puoi accedere in modo sicuro ai tuoi siti Web preferiti o condurre aspetti della tua attività online in privato.

Dovrei essere preoccupato se qualcuno ha il mio indirizzo IP?

No, non dovresti preoccuparti se qualcuno ha il tuo indirizzo IP. Se qualcuno ha il tuo indirizzo IP, potrebbe inviarti spam o limitare il tuo accesso a determinati servizi. In casi estremi, un hacker potrebbe essere in grado di impersonare te. Tuttavia, tutto ciò che devi fare per risolvere il problema è cambiare il tuo indirizzo IP.

Chi può vedere il mio IP?

Se qualcuno ha indovinato la password del tuo router e ha effettuato l’accesso, può facilmente visualizzare il tuo indirizzo IP. Da un server web. Ogni volta che visiti un sito web, il tuo indirizzo IP viene raccolto e memorizzato su un server. Chiunque possieda quel server può andare a cercare il tuo IP.

Qualcuno può utilizzare il mio indirizzo IP?

Sebbene ci siano alcuni rischi, il tuo indirizzo IP da solo rappresenta un pericolo molto limitato per te o per la tua rete. Il tuo indirizzo IP non può essere utilizzato per rivelare la tua identità o posizione specifica, né può essere utilizzato per hackerare o assumere in remoto il controllo del tuo computer.

Devo attivare o disattivare il proxy su iPhone?

Risposta: A: A meno che tu non stia utilizzando un proxy HTTP (dubbio), il proxy HTTP dovrebbe essere disattivato.

Perché il mio iPhone non si connette al Wi-Fi?

I motivi più comuni per cui il tuo iPad o iPhone non si connette al Wi-Fi includono un segnale di connessione scadente, una password Wi-Fi errata, le impostazioni Wi-Fi o dati mobili, le impostazioni di rete limitate o persino un ingombro cabina telefonica. Una connessione Wi-Fi debole può anche significare che devi aumentare la velocità di Internet.