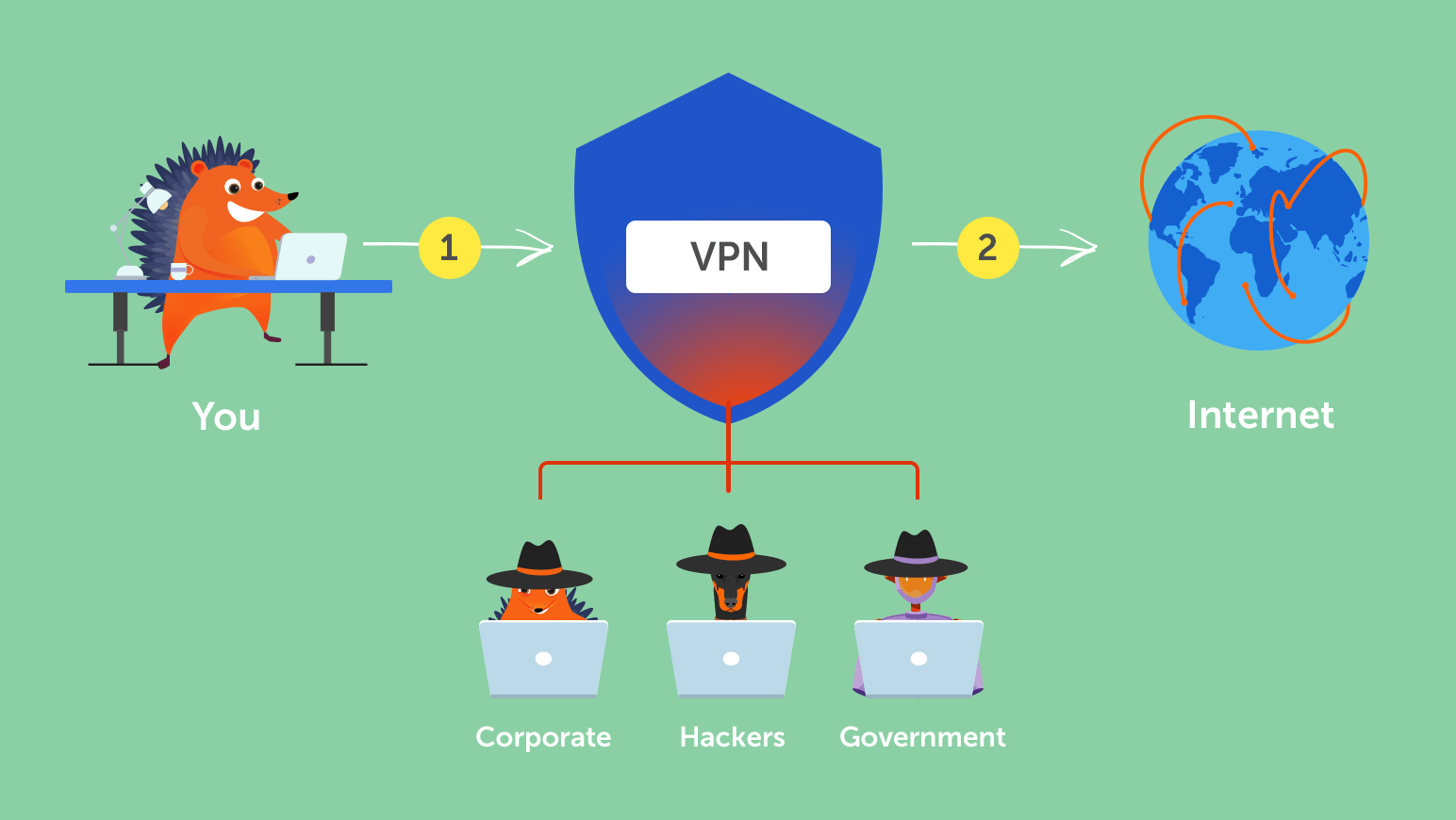

L’utilizzo di una rete privata virtuale (VPN) affidabile può essere un modo sicuro per navigare in Internet. La sicurezza VPN può proteggere dall’IP e crittografare la cronologia di Internet ed è sempre più utilizzata per prevenire il ficcanaso da parte delle agenzie governative. Tuttavia, le VPN non saranno in grado di tenerti al sicuro in tutti gli scenari. Le app VPN funzionano davvero, ma ciò dipende dalla tua definizione di “lavoro”. Come spieghiamo nel nostro articolo su cos’è una VPN, la tecnologia è piuttosto semplice da capire. È una rete privata, a cui possono accedere solo gli utenti con le credenziali appropriate, creata virtualmente.

Puoi essere rintracciato se utilizzi una VPN?

Posso essere rintracciato se utilizzo una VPN? No, il tuo traffico web e IP non possono più essere tracciati. Tuttavia, se utilizzi una VPN di scarsa qualità, potresti comunque essere rintracciato.

Ci sono degli svantaggi nell’utilizzo di una VPN?

Allo stesso modo, l’utilizzo di un servizio VPN presenta alcuni svantaggi. Velocità, prestazioni e costi. Una buona crittografia introduce sempre un elemento di ritardo. L’utilizzo di un servizio VPN può rallentare la velocità della tua connessione Internet a causa della potenza di elaborazione richiesta per la crittografia.

L’FBI può rintracciarti con una VPN?

La polizia non può tracciare il traffico VPN in tempo reale e crittografato, ma se dispone di un’ingiunzione del tribunale, può rivolgersi al tuo ISP (provider di servizi Internet) e richiedere la connessione o i registri di utilizzo. Poiché il tuo ISP sa che stai utilizzando una VPN, può indirizzare la polizia verso di loro.

Cosa non nasconde una VPN?

Cosa non nasconde una VPN? Una VPN non nasconde la tua attività dagli account registrati online. Chiunque può ancora vedere le tue condivisioni, post e immagini sui social media. Una VPN è anche diversa dal software antivirus; mentre aumenta la tua sicurezza online, non ti protegge dagli attacchi informatici.

Quando non dovresti usare una VPN?

Quando non dovresti usare una VPN? Una ragione tupotrebbe non utilizzare una VPN durante il gioco o il download, poiché a volte una VPN può rallentare la velocità di connessione. L’altro momento per mettere in pausa la tua VPN è quando desideri accedere a contenuti disponibili solo nella tua posizione.

Ho davvero bisogno di una VPN a casa?

Senza una VPN, il tuo indirizzo IP è esposto. Il tuo indirizzo IP e gli indirizzi IP di tutti i dispositivi connessi al Wi-Fi di casa possono essere rubati dai criminali informatici per rintracciare la tua posizione, fino al livello della strada, se lo desiderano. La VPN cambia il tuo IP instradando il tuo traffico tramite un server remoto.

Ho davvero bisogno di una VPN?

Le VPN possono essere utili, ma non sono necessarie per ogni persona o per ogni situazione, soprattutto ora che così tanto traffico web viene crittografato utilizzando HTTPS, il protocollo sicuro le cui iniziali si vedono all’inizio della maggior parte degli indirizzi web.

Una VPN ti rende anonimo?

Le VPN creano una connessione sicura o un “tunnel” a Internet con il server VPN che funge da intermediario tra te e il Web. Ciò contribuisce all’anonimato poiché il tuo indirizzo IP appare come VPN invece del tuo indirizzo e maschera il tuo indirizzo.

Il proprietario della VPN può vedere la tua cronologia?

Le VPN crittografano tutto il traffico Internet, nascondendo efficacemente la cronologia di navigazione al tuo ISP. Tuttavia, ciò non significa che l’ISP sia cieco alle tue attività. Potrebbero essere in grado di dire che sei connesso a una VPN e per quanto tempo, in base al fatto che il traffico crittografato è diretto a un indirizzo IP di un server VPN.

Una VPN nasconde il tuo indirizzo IP?

Sì. L’utilizzo di una VPN nasconde il tuo indirizzo IP e crittografa tutto il tuo traffico Internet, non solo il traffico tramite il tuo browser Internet. Una VPN è particolarmente utile quando sei connesso a reti Wi-Fi pubbliche e altre reti Wi-Fi aperte. Con molti vantaggi per la privacy, le VPN sono considerateessenziale per la sicurezza online.

L’FBI controlla la mia cronologia delle ricerche?

Come parte di una nuova autorizzazione del Patriot Act, le forze dell’ordine come l’FBI e la CIA possono continuare a esaminare la cronologia di navigazione dei cittadini americani senza bisogno di un mandato.

Una VPN ti rende completamente anonimo?

Le VPN creano una connessione sicura o un “tunnel” a Internet con il server VPN che funge da intermediario tra te e il Web. Ciò contribuisce all’anonimato poiché il tuo indirizzo IP appare come VPN invece del tuo indirizzo e maschera il tuo indirizzo.

La polizia può rintracciare il tuo indirizzo IP?

Le autorità possono rintracciare un indirizzo IP solo in una società VPN, che dovrebbero quindi costringere a rivelare il vero indirizzo IP dai registri, che potrebbe anche non esistere. Se il criminale si connette a quella VPN da un altro, le forze dell’ordine dovrebbero farsi strada attraverso più aziende per trovare i dettagli.

Come puoi dire che qualcuno sta usando una VPN?

Un’acquisizione di pacchetti che mostra un computer che invia il 100% del proprio traffico a un singolo IP è un buon indicatore dell’utilizzo di una VPN o di un proxy.

Posso lasciare la mia VPN sempre attiva?

La risposta a “dovrei lasciare una VPN attiva?” è sì. Le VPN offrono la migliore sicurezza online, quindi dovresti lasciare la tua VPN sempre attiva per proteggerti da fughe di dati e attacchi informatici, mentre utilizzi il W-Fi pubblico e da ficcanaso invadenti come ISP o inserzionisti. Quindi tieni sempre attiva la tua VPN.

Cosa posso usare al posto della VPN?

Alcune alternative alla VPN includono l’infrastruttura desktop virtuale (VDI), The Onion Router (Tor) e server proxy.

Le VPN proteggono la nostra privacy su Internet dal 1996. Proteggere i tuoi dati migliorando la sicurezza della tua connessione,una rete privata virtuale ti consente di navigare in modo anonimo e sbloccare i contenuti con restrizioni geografiche.

La VPN scarica la batteria?

Secondo ExpressVPN: “Quando si tratta di consumo della batteria, non c’è differenza nell’utilizzo della VPN con altre app per la batteria. Il suo consumo è normale come qualsiasi altra app. Ti consigliamo semplicemente di disattivare la VPN se non la utilizzi più in modo che non funzioni in background sul tuo telefono.”

Dovrei avere una VPN sul mio iPhone?

Anche se l’iPhone è super sicuro, non può resistere da solo alle minacce che si nascondono dietro le reti Wi-Fi pubbliche. Una connessione VPN protegge il tuo traffico online e i tuoi dati da intercettazioni, monitoraggio costante degli annunci, spoofing Wi-Fi e criminali informatici, ogni volta che sei connesso a reti Wi-Fi pubbliche.

Una VPN può proteggerti sui social media?

Una VPN non proteggerà il tuo anonimato in termini di informazioni che fornisci volontariamente. Sebbene la tua connessione al sito in questione sia sicura, i dati che invii e quelli che raccolgono si considera abbiano lasciato il tunnel una volta che sono atterrati sui loro server.

Come fa Google a conoscere la mia posizione utilizzando la VPN?

Il modo in cui Google conosce la tua posizione anche con una VPN, in breve: Google può determinare la tua posizione nonostante l’utilizzo della VPN raccogliendo tutti i tipi di dati geografici tramite il browser, le app e le impostazioni del tuo dispositivo. Fortunatamente, puoi disabilitare quella raccolta di dati.

Le app VPN funzionano davvero?

Le app VPN funzionano davvero? Le app VPN funzionano davvero, ma ciò dipende dalla tua definizione di “lavoro”. Come spieghiamo nel nostro articolo su cos’è una VPN, la tecnologia è piuttosto semplice da capire. È una rete privata, a cui possono accedere solo gli utenti con le credenziali appropriate, creata virtualmente.

Perché hai bisogno di una VPN sul tuo computer?

Perché aLa VPN fornisce un nuovo indirizzo IP per il tuo computer, puoi connetterti a server in tutto il mondo senza restrizioni. La scelta della VPN giusta ti aiuta a superare in astuzia la censura del governo per connetterti a qualsiasi sito desideri. Vale la pena usare una VPN? I vantaggi di una VPN sono incontrovertibili, ma quanto dovrai pagare per ottenere quei benefici?

Cos’è una VPN ed è sicura?

Una VPN è una misura di sicurezza giustificata per chiunque utilizzi Internet. Quindi, al livello di protezione di cui hai bisogno. Un servizio gratuito di solito fornisce la crittografia per un dispositivo e spesso per un solo paese in cui accederai ai server web.

Come funzionano le VPN con la posta elettronica?

Una volta che il server VPN ha ricevuto questa richiesta, invierà i dati al server del tuo provider di posta elettronica, ancora crittografati. Il server di posta elettronica riceverà quindi la richiesta, la concederà e restituirà questi dati al tuo server VPN. A questo punto, il server VPN lo crittograferà nuovamente e lo invierà al tuo servizio VPN.