Come rimuovere il malware AnyDesk da Mozilla Firefox?

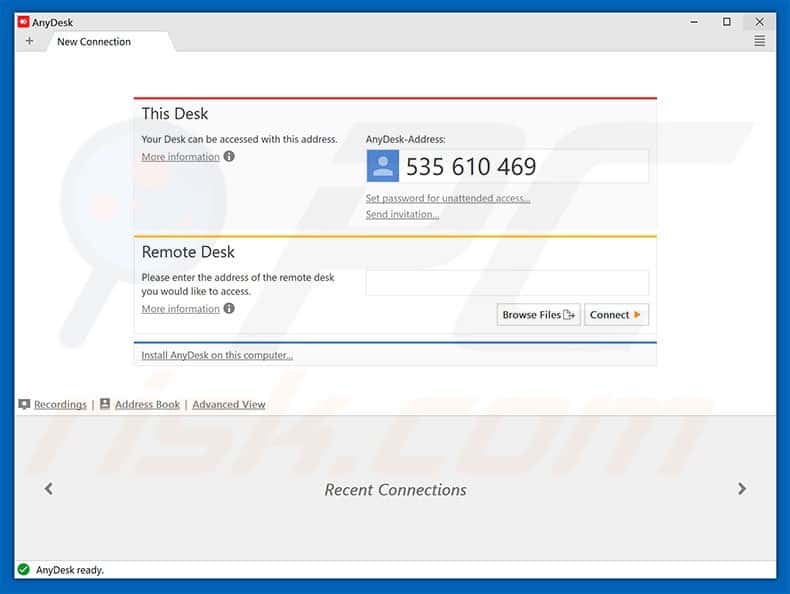

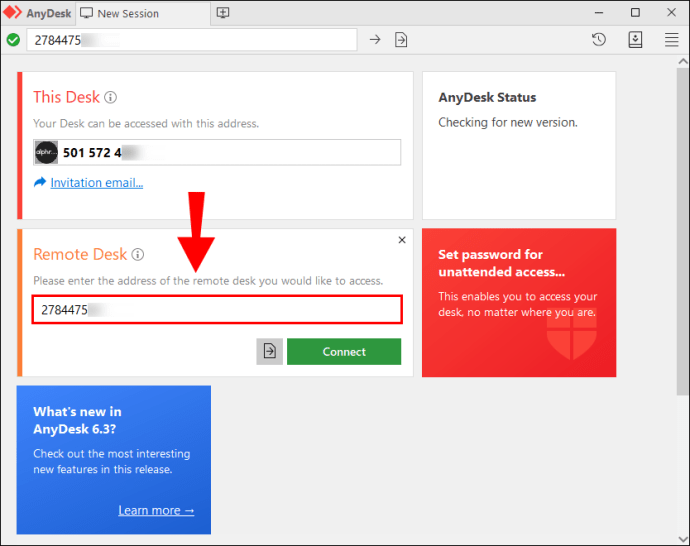

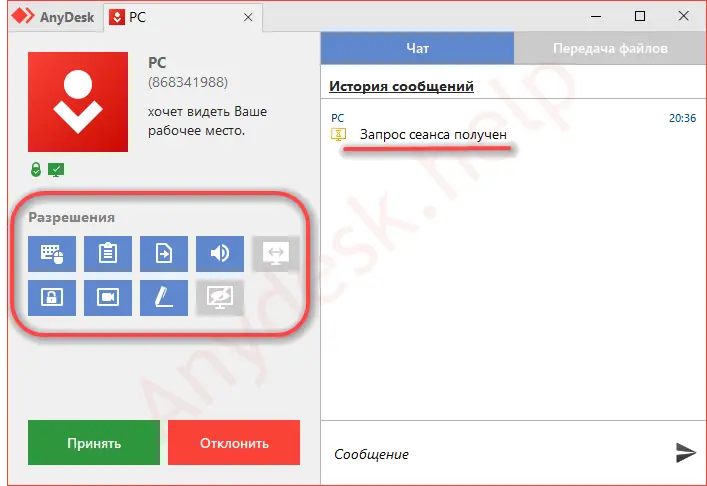

L’app falsa contiene un trojan che fa parte di una nuova campagna progettata per controllare il computer di una vittima. I ricercatori di CrowdStrike hanno individuato per la prima volta il malware il mese scorso. I ricercatori hanno affermato che il file sospetto mascherato da AnyDesk chiamato “AnyDeskSetup.exe” veniva scritto su disco e mostrava un comportamento sospetto. AnyDesk è un …