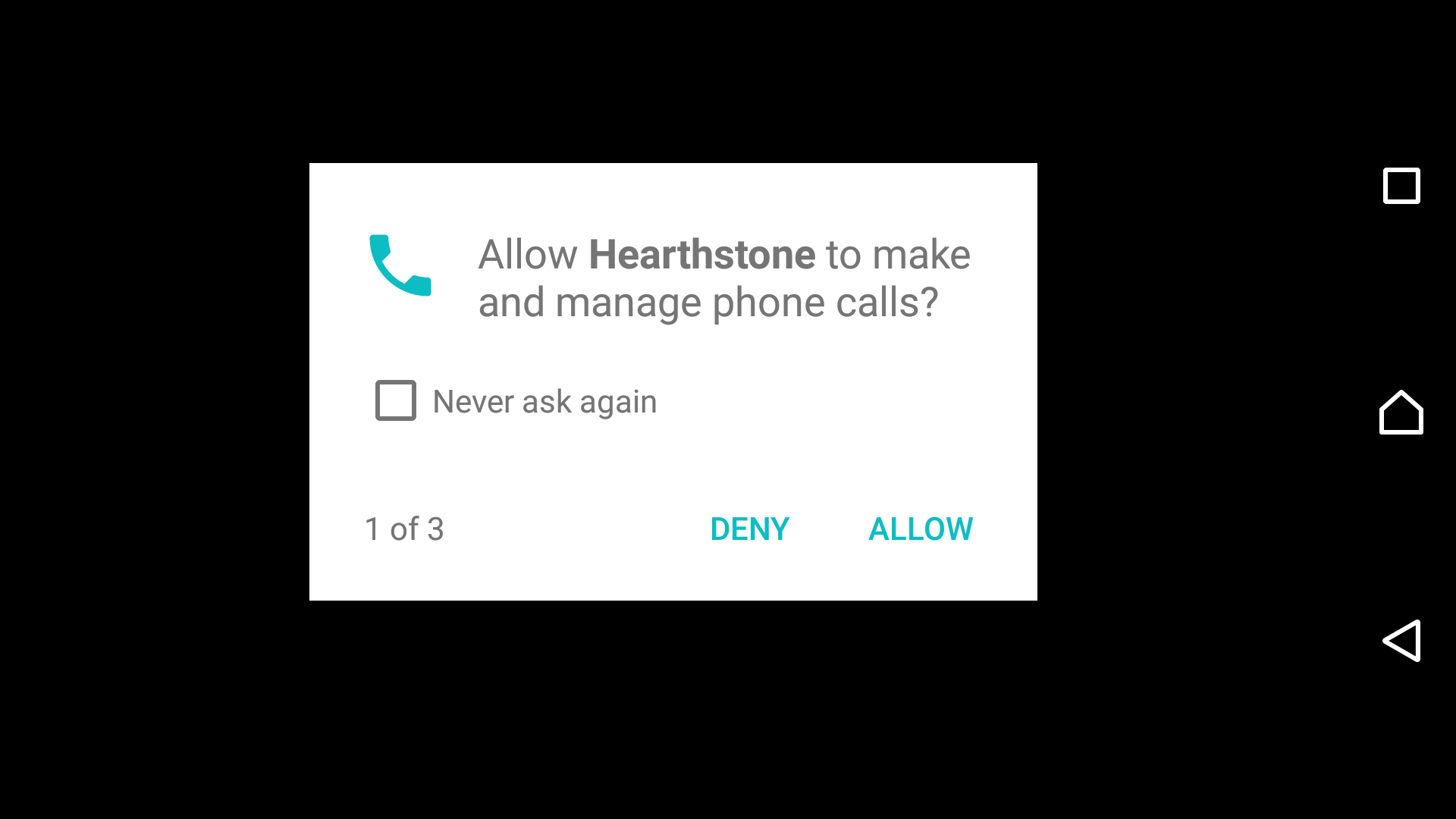

Effettuare e gestire telefonate Questa autorizzazione ci consente di utilizzare informazioni telefoniche univoche (ID SIM e numero di telefono) per proteggerci da attività di accesso insolite. È un po’ di sicurezza in più per proteggere i tuoi soldi.

Perché le app richiedono l’autorizzazione per effettuare e gestire le telefonate?

Effettuare e gestire telefonate Questa autorizzazione ci consente di utilizzare informazioni telefoniche univoche (ID SIM e numero di telefono) per proteggerci da attività di accesso insolite. È un po’ di sicurezza in più per proteggere i tuoi soldi.

Che cos’è l’autorizzazione per effettuare e gestire le telefonate?

Rientra nel gruppo di autorizzazioni Telefono. Se viene richiesta un’autorizzazione pericolosa, il sistema mostra la finestra di dialogo relativa al suo gruppo. nel tuo caso, telefono. e questo è il motivo: all’utente viene richiesta l’autorizzazione “effettua e gestisci telefonata”.

Perché le app richiedono autorizzazioni non necessarie?

Per impostazione predefinita, le app sul telefono hanno autorizzazioni molto limitate. Per accedere alla maggior parte dei tuoi dati e alle funzionalità Android potenzialmente pericolose, è necessario il tuo esplicito consenso. Android lo fa per motivi di sicurezza; se le autorizzazioni possono essere oggetto di abuso, è meglio che un’app non le abbia per impostazione predefinita.

Perché le app devono accedere alla mia fotocamera e al mio microfono?

Sia i sistemi iOS di Apple che Android di Google si sono evoluti per contenere regimi di autorizzazione dei dati molto solidi e, in generale, le app richiedono la tua autorizzazione per accedere ai tuoi dati perché ne hanno bisogno per una funzione o per l’altra.

Cosa succede se nego le autorizzazioni dell’app?

Ecco come funzionano tutte le autorizzazioni per le app Android. Un’app chiederà l’autorizzazione quando ha bisogno di qualcosa a cui non può accedere senza di essa e, se scegli di rifiutare, quella parte dell’app non funzionerà. Ciò può avere scarso effetto sul resto dell’app, oppure può interrompere lo spettacolo e l’app nolavoro.

Cosa possono vedere le app sul tuo telefono?

Sia le app iOS che Android sono in grado di accedere al microfono del telefono, alle fotocamere, al rullino fotografico, ai servizi di localizzazione, al calendario, ai contatti, ai sensori di movimento, al riconoscimento vocale e agli account dei social media.

Perché Samsung Pay deve effettuare e gestire le telefonate?

Ha bisogno di accedere a Telefono perché può effettuare chiamate di servizio alle banche a seconda delle carte che aggiungi e perché ne ha bisogno a fini di verifica (alcune banche lo richiedono come autorizzazione a 2 fattori).

Perché Whatsapp chiede di gestire le chiamate?

Impostazioni/autorizzazioni app Al primo utilizzo Whatsapp chiederà il permesso per utilizzare il telefono. Viene utilizzato per il processo di verifica ma non dovrebbe essere utilizzato in seguito. Tuttavia, se non modifichi questa autorizzazione, Whatsapp è teoricamente in grado di effettuare telefonate per tuo conto.

Come faccio a impedire a un’app di accedere ai miei contatti?

Limita quali app accedono alla tua rubrica. Su un telefono Android recente, come il Samsung Galaxy S21, prova Impostazioni -> Privacy -> Gestione autorizzazioni -> Contatti. Scopri quali app sono nell’elenco Consentite e rimuovi le autorizzazioni secondo necessità.

Le app possono vedere le tue foto?

Un’app potrebbe richiedere l’accesso alle tue foto se l’app supporta il caricamento di foto. Ad esempio, quando si installa l’app Google Drive, verrà richiesto l’accesso alle foto. Questo perché l’app supporta l’archiviazione di foto e ti catturerà le foto per l’archiviazione. Questo è un esempio di richiesta di accesso a foto sicura e legittima.

Perché Google ha bisogno di accedere ai miei registri delle chiamate?

Molte app richiedono l’accesso ai registri delle chiamate e ai dati degli SMS per verificare i codici di autenticazione a due fattori, per la condivisione sui social o per sostituire il combinatore telefonico. Ma Google ha riconosciuto che questo livello di accesso può ed è stato abusato dasviluppatori che abusano delle autorizzazioni per raccogliere dati sensibili o li gestiscono in modo improprio.

Le app possono accedere alla fotocamera?

L’intelligente manipolazione delle regole interne di Android per l’utilizzo della fotocamera ha rivelato che è possibile per le app utilizzare la fotocamera senza mai avvisarti che sta accadendo, creando di fatto situazioni in cui un’app dannosa potrebbe scattare foto o video e inviarli a una sorgente remota.

Perché Samsung Pay deve effettuare e gestire le telefonate?

Ha bisogno di accedere a Telefono perché può effettuare chiamate di servizio alle banche a seconda delle carte che aggiungi e perché ne ha bisogno a fini di verifica (alcune banche lo richiedono come autorizzazione a 2 fattori).

Perché Whatsapp chiede di gestire le chiamate?

Impostazioni/autorizzazioni app Al primo utilizzo Whatsapp chiederà il permesso per utilizzare il telefono. Viene utilizzato per il processo di verifica ma non dovrebbe essere utilizzato in seguito. Tuttavia, se non modifichi questa autorizzazione, Whatsapp è teoricamente in grado di effettuare telefonate per tuo conto.

Chi ha accesso alle telefonate?

Chiunque abbia il tuo numero di cellulare ha la possibilità di ascoltare le tue chiamate, leggere i tuoi messaggi e tracciare la tua posizione (anche se il GPS è disattivato).

Perché Samsung Health vuole telefonare?

L’app per la salute di Samsung richiede improvvisamente l’autorizzazione “effettua e gestisci telefonate”, costringe gli utenti a verificare un numero di telefono e confonde deliberatamente la 2FA con altri scopi (“aiutare gli amici a trovarti e invitarti alle sfide”), altrimenti l’app si rifiuta di lavorare.

Perché le app chiedono l’autorizzazione per effettuare e gestire le telefonate?

Effettuare e gestire telefonate Questa autorizzazione ci consente di utilizzare informazioni telefoniche univoche (ID SIM e numero di telefono) per proteggerci da attività di accesso insolite. È un piccolo extrasicurezza per proteggere i tuoi soldi.

Posso disattivare tutte le autorizzazioni dell’app?

Per visualizzare un elenco più completo delle autorizzazioni, puoi toccare App e amp; schermata delle notifiche, quindi tocca Autorizzazioni app. In questa finestra puoi sfogliare le app in base alle autorizzazioni a cui accedono e disattivare quelle che preferisci.

Un’app può accedere ai miei contatti se disinstallata?

No, quando elimini un’app dal telefono, l’app non ha più accesso alle tue informazioni personali. Tuttavia, l’azienda che ha distribuito l’app avrà comunque tutte le informazioni che gli hai fornito tramite l’app prima di eliminarla.

Gli hacker possono vederti attraverso la fotocamera del tuo telefono?

Inoltre, i famosi sviluppatori di app non sono immuni dalle accuse di guardarti attraverso la fotocamera del tuo telefono. In genere, tuttavia, uno stalker dovrebbe installare uno spyware sul tuo dispositivo per comprometterlo. Gli hacker possono accedere fisicamente al tuo telefono, tramite app, file multimediali e persino emoji.

Perché un’app dovrebbe aver bisogno di accedere alla mia fotocamera?

L’app può accedere alla tua fotocamera per scattare foto e registrare video. Questo è fondamentale perché se l’app non ha una funzione fotocamera, non dovrebbe richiedere l’accesso alla tua fotocamera. Attraverso un’app che richiede maliziosamente la tua videocamera, un hacker potrebbe assumere il controllo e registrare video senza che tu te ne accorga.