AutoKMS non è in realtà un virus, ma uno strumento di hacking scaricato intenzionalmente dalla maggior parte degli utenti che tentano di attivare prodotti Microsoft non registrati. Per sbarazzartene, puoi provare a disinstallarlo come fai con qualsiasi altra applicazione.

Cosa succede se elimini AutoKMS?

Può garantire l’accesso agli hacker o scaricare software dannoso e molto altro. Alcuni tecnici Microsoft affermano che AutoKMS è una variante del virus Troyan, ma non tutti vanno così lontano. Semplicemente perché puoi disinstallarlo in qualsiasi momento, e questo non è il caso dei virus Trojan.

Disinstallare KMSPico dopo l’attivazione?

Sì, puoi rimuovere KMSpico ma non farlo. Potresti aver attivato windows o ms office con kmspico ora pensi che sia inutile, no non è così, per mantenere le tue finestre attivate non rimuovere kmspico. Se lo rimuovi, Windows tornerà in modalità trail.

Cosa succede se elimini AutoKMS?

Può garantire l’accesso agli hacker o scaricare software dannoso e molto altro. Alcuni tecnici Microsoft affermano che AutoKMS è una variante del virus Troyan, ma non tutti vanno così lontano. Semplicemente perché puoi disinstallarlo in qualsiasi momento, e questo non è il caso dei virus Trojan.

L’attivatore kms è un virus?

Risposta iniziale: KMS Activator è un programma antivirus (malware)? No, KMS Auto non è un file Virus ma è semplicemente un file attivatore. Basta attivare o sbloccare la versione completa dell’applicazione.

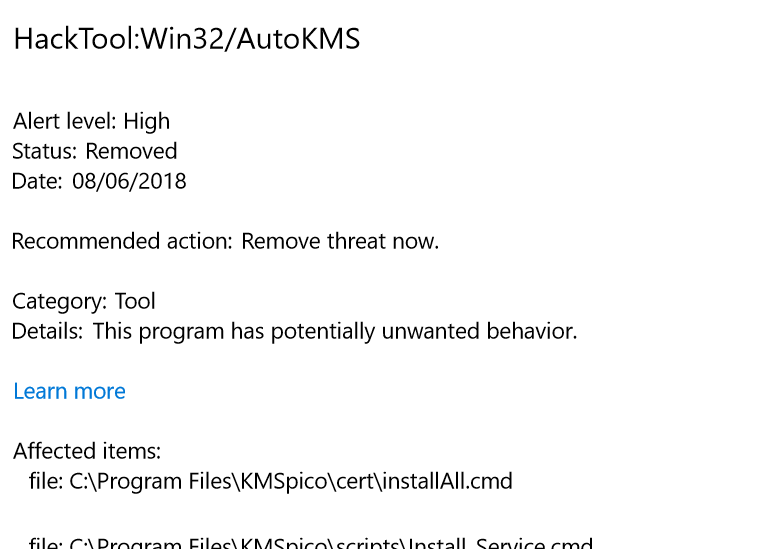

AutoKMS è un malware?

AutoKMS è il nome di rilevamento generico di Malwarebytes per strumenti di hacking che hanno lo scopo di consentire l’uso illegale di prodotti Microsoft come Windows e Office.

Come posso controllare il conteggio delle mie attivazioni KMS?

Per verificare se il computer client è attivato correttamente, puoi controllare nel Pannello di controlloSistema o esegui lo script SLMgr nel prompt dei comandi. Per controllare esegui Slmgr. vbs con l’opzione della riga di comando /dli. Ti fornirà i dettagli sull’installazione di Windows e sulla sua attivazione e sullo stato della licenza.

KMSpico è un Trojan?

È ampiamente diffuso con una varietà di nomi e varianti su siti di download fasulli e reti di condivisione file come BitTorrent. Può portare a una serie di atti pericolosi non appena viene installato, inclusi furto di dati, operazioni di Trojan e altro.

KMSpico è uno spyware?

KMSPico non è uno strumento legittimo ed è sviluppato da criminali informatici, piuttosto che dalla società Microsoft. Pertanto, l’utilizzo di questo strumento viola i termini e le condizioni del sistema operativo Windows. Inoltre, è spesso distribuito da siti Web dubbi che contengono contenuti dannosi.

Cos’è HackTool KMSpico?

Strumento di hacking. KMSpico è il nome di rilevamento di Malwarebytes per un Hacktool che consente all’utente di utilizzare il software Microsoft illegalmente.

È possibile rimuovere Windows Defender?

Di per sé, è completamente sicuro disabilitare Windows Defender. Il problema sorge quando lo disabiliti senza fornire una sostituzione. Assicurati di avere un’altra suite di sicurezza configurata e, naturalmente, spetta ancora a te mettere in pratica precauzioni di sicurezza sensate.

Dove posso trovare AutoKMS?

Il file AutoKMS.exe si trova in una sottocartella di C:\Windows (ad esempio C:\Windows\AutoKMS\).

Cosa succede se elimini AutoKMS?

Può garantire l’accesso agli hacker o scaricare software dannoso e molto altro. Alcuni tecnici Microsoft affermano che AutoKMS è una variante del virus Troyan, ma non tutti vanno così lontano. Semplicemente perché puoi disinstallarlo in qualsiasi momento, e questo non è il caso dei virus Trojan.

L’attivazione del servizio di gestione delle chiavi è permanente?

KMle attivazioni sono valide per 180 giorni, un periodo noto come intervallo di validità dell’attivazione. I client del Servizio di gestione delle chiavi devono rinnovare l’attivazione connettendosi all’host del Servizio di gestione delle chiavi almeno una volta ogni 180 giorni per rimanere attivati.

L’attivatore KMS è sicuro?

KMSPico è sicuro al 100% da usare. È in natura da circa 2 anni, il che mostra quante persone lo usano in sicurezza. Non abbiamo ricevuto segnalazioni di persone che hanno ceduto a danni durante l’esecuzione di questo strumento sul proprio sistema.

L’attivazione di Windows 10 con KMS è sicura?

Microsoft’s Defender troverà l’attivatore KMS come una minaccia e anche altri software antivirus lo faranno. Non abbiamo informazioni se questo tipo di strumenti contiene malware, consigliamo semplicemente di non utilizzarlo. Se desideri utilizzare software illegale, utilizzalo a tuo rischio.

Hacktool:Win32 AutoKMS è un virus?

HackTool:Win32/AutoKMS Può essere utilizzato per “craccare” o correggere copie non registrate del software Microsoft. Non utilizzare strumenti di hacking in quanto possono essere associati a malware o software indesiderato.

Dove è installato AutoKMS?

AutoKMS è un virus Reddit?

Win32/AutoKMS non è un malware. È un componente di un sistema per l’attivazione di copie Volume License di Microsoft Office.

Come faccio a forzare KMS ad attivare il client?

Aprire il prompt dei comandi, digitare slmgr /ipk seguito dal codice prodotto dell’host KMS a 25 cifre e premere Invio. Quindi, usa slmgr /ato per attivare la chiave host.

Come faccio a riavviare il servizio KMS?

Riavviare il servizio di protezione software eseguendo restart-service sppsvc in una console PowerShell con privilegi elevati (o net stop sppsvc && net start sppsvc se PowerShell non è disponibile). Esegui slmgr. vbs /dli per ottenere il conteggio dei client attivati dal servizio di gestione delle chiavi.

Cosa succede quando scade l’attivazione del servizio di gestione delle chiavi?

Dopo ogni connessione riuscita, illa scadenza è estesa a tutti i 180 giorni. Cosa succede se Windows non riesce a riattivare la licenza? Se un computer Windows non è stato in grado di ristabilire la comunicazione con il server KMS dopo 180 giorni, la macchina perderà la licenza.