Anúncios

OpenVPN è il protocollo più affidabile, sicuro e flessibile e impedirà a qualsiasi firewall di ostacolarti. Oltre a scegliere un servizio con OpenVPN, assicurati che disponga della crittografia AES a 256 bit e della protezione da perdite DNS e IPv6.

Quale VPN può bypassare il firewall?

OpenVPN è il protocollo più affidabile, sicuro e flessibile e impedirà a qualsiasi firewall di ostacolarti. Oltre a scegliere un servizio con OpenVPN, assicurati che disponga della crittografia AES a 256 bit e della protezione da perdite DNS e IPv6.

Anúncios

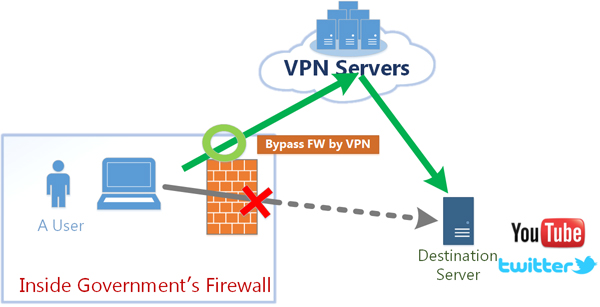

La VPN può violare il firewall?

La tecnologia più comunemente utilizzata per aggirare i firewall in uscita è la rete privata virtuale (VPN). In particolare, questa tecnologia è ampiamente utilizzata dagli utenti di smartphone che risentono del filtraggio in uscita; esistono molte app VPN (per Android, iOS e altre piattaforme) che possono aiutare gli utenti a bypassare i firewall di uscita.

La VPN può violare il firewall?

La tecnologia più comunemente utilizzata per aggirare i firewall in uscita è la rete privata virtuale (VPN). In particolare, questa tecnologia è ampiamente utilizzata dagli utenti di smartphone che risentono del filtraggio in uscita; esistono molte app VPN (per Android, iOS e altre piattaforme) che possono aiutare gli utenti a bypassare i firewall di uscita.

Anúncios

La VPN dovrebbe essere protetta dal firewall?

L’approccio più comune consiste nel posizionare il server VPN dietro il firewall, sulla LAN aziendale o come parte della “zona demilitarizzata” (DMZ) di server connessi a Internet. La geografia è estremamente importante durante la configurazione e la risoluzione dei problemi delle connessioni VPN che passano attraverso i firewall.

È possibile hackerare un firewall?

Un hacker può penetrare nel tuo firewall/router e connettersi a una porta particolare, anche se il firewall non avrebbe mai dovuto inoltrare quella porta. Visitare una semplice pagina web senza richiederequalsiasi autenticazione, XSS o input dell’utente può facilmente aggirare la tua sicurezza.

Chi distrugge il firewall?

Per distruggere un firewall, dalla sezione Rete del pannello di controllo, fare clic sulla scheda Firewall. Apri il menu Altro del firewall che desideri distruggere e fai clic su Distruggi. Nella finestra Distruggi firewall che si apre, fai clic su Conferma per distruggere il firewall.

È possibile bypassare i firewall?

Utilizza una VPN per crittografare il tuo traffico Le VPN, d’altra parte, ti consentono di aggirare i firewall scolastici crittografando il tuo traffico. I proxy aggirano le restrizioni fornendoti il sito Web vietato tramite una whitelist, ma una VPN ti protegge non consentendo al firewall di vedere la tua navigazione in primo luogo.

È possibile violare Windows Firewall?

Un firewall può essere sicuro, ma se sta proteggendo un’applicazione o un sistema operativo con vulnerabilità, un hacker può facilmente aggirarlo. Esistono innumerevoli esempi di vulnerabilità del software che gli hacker possono sfruttare per aggirare il firewall.

La VPN può violare il firewall?

La tecnologia più comunemente utilizzata per aggirare i firewall in uscita è la rete privata virtuale (VPN). In particolare, questa tecnologia è ampiamente utilizzata dagli utenti di smartphone che risentono del filtraggio in uscita; esistono molte app VPN (per Android, iOS e altre piattaforme) che possono aiutare gli utenti a bypassare i firewall di uscita.

Un firewall può bloccare un virus?

Un firewall non ti proteggerà da virus e altri malware. Un firewall limita l’accesso esterno alla rete a un computer o alla rete locale bloccando o limitando le porte. I firewall aiutano a impedire al computer di comunicare con altri computer sulla rete e su Internet.

Un ingegnere di rete può hackerare?

Un ingegnere del software può prevenire l’hacking? Mentre gli ingegneri del software possono faretutto il possibile per rendere un sistema più sicuro, non è possibile per loro impedire l’hacking.

Come posso testare il mio firewall?

Puoi farlo facendo clic su Centro operativo nel Pannello di controllo o facendo clic sulla piccola bandiera bianca che appare nella barra delle applicazioni nell’angolo in basso a destra del desktop del computer. Fare clic su Sicurezza e, accanto a Firewall di rete, dovrebbe essere visualizzato Attivato. In caso contrario, ci sarà un collegamento su cui fare clic per attivarlo.

L’antivirus può fermare gli hacker?

In sintesi. Il software antivirus può aiutare a fermare gli hacker, ma solo in una certa misura. Nessun antivirus offre una protezione del 100%, quindi sebbene l’antivirus non sia l’unico modo per fermare gli hacker, è comunque un componente fondamentale della tua sicurezza digitale.

Come fanno i virus a superare i firewall?

Attacchi di iniezione crittografati In parole povere, un firewall con DPI ispezionerà tutti i pacchetti di dati in entrata e in uscita dalla rete per verificare la presenza di codice dannoso, malware e altre minacce alla sicurezza della rete. Gli attacchi di injection crittografati vengono generalmente inviati tramite e-mail di phishing.

Che tipo di firewall è Fortinet?

I firewall di nuova generazione (NGFW) FortiGate di Fortinet forniscono alle organizzazioni una protezione eccezionale contro le minacce di rete basate sul Web, comprese le minacce note e sconosciute e le strategie di intrusione.

La DMZ bypassa il firewall?

Una DMZ aiuta i segnali elettronici a bypassare la rigorosa sicurezza di firewall e router e ad aprire tutte le porte per una consegna più rapida dei pacchetti di dati.

Windows Defender può fermare gli hacker?

Microsoft Defender è piuttosto bravo a rilevare file malware, bloccare exploit e attacchi basati sulla rete e segnalare siti di phishing. Include anche semplici rapporti sulle prestazioni del PC e sulla salute, nonché controlli parentali con filtro dei contenuti, limitazioni di utilizzo e posizionetracciamento.

In che modo i firewall bloccano gli hacker?

Un firewall può aiutare a proteggere il tuo computer e i tuoi dati gestendo il traffico di rete. Lo fa bloccando il traffico di rete in entrata non richiesto e indesiderato. Un firewall convalida l’accesso valutando questo traffico in entrata per qualsiasi cosa dannosa come hacker e malware che potrebbero infettare il tuo computer.

Quanti firewall sono sufficienti?

Se la tua rete è interamente a protezione del client, o sta proteggendo il client con solo alcuni servizi in entrata, come la posta elettronica, allora un firewall (o una coppia di firewall configurati come coppia ad alta disponibilità) è probabilmente tutto ciò di cui hai bisogno .

Quali app consentono il firewall?

Le app che desideri sono i tuoi browser come Edge, Chrome, Firefox, Internet Explorer e le porte 80 e 443 da aprire. Questo è ciò che vuoi consentire. Per quanto riguarda il privato e il pubblico, il modo in cui funziona si basa sulla tua connessione. Quando sei a casa con la tua macchina, vuoi essere impostato su rete privata.

Qual è il mio indirizzo IP del firewall?

Per trovare l’indirizzo IP dell’interfaccia interna del firewall, controlla il gateway predefinito (noto anche come percorso predefinito) sui computer dietro il firewall. Su Windows XP, ad esempio, utilizzare il comando “route PRINT” e controllare la colonna “Gateway” per la “Destinazione di rete” di 0.0. 0.0.

Come utilizzare la VPN per violare un firewall sul telefono?

Le VPN popolari come NordVPN O ExpressVPN sono alcune delle scelte popolari di servizi VPN che le persone preferiscono avere rispetto a qualsiasi altra cosa. Se stai cercando di rompere un firewall, puoi farlo tramite i servizi VPN. Ecco i passaggi per avere una VPN attiva sul tuo telefono. Scarica la VPN scegliendo il servizio VPN che ritieni adatto.

Le VPN possono aggirare i firewall?

Le VPN non bypassano tanto i firewall quanto passano attraverso il tunnelloro. Quasi tutte le VPN hanno un protocollo di tunneling che maschera il tuo traffico, offrendoti completo anonimato e sicurezza durante la navigazione sul web. Collegandoti a un server in una posizione a tua scelta, riceverai un nuovo indirizzo IP.

Come bypassare un firewall?

La chiave per aggirare i firewall di tutti i tipi è scegliere una VPN con i giusti protocolli di sicurezza e crittografia. È inoltre essenziale scegliere un servizio con server vicino a te per aumentare la velocità di Internet e in luoghi in cui desideri accedere ai contenuti.

Le VPN possono essere bloccate?

I siti Web e le aziende possono bloccare gruppi di indirizzi IP delle VPN più popolari, ma nessuno ha il tempo o l’energia per bloccare tutte le VPN. Se la VPN che stai utilizzando viene bloccata, prova a passare a una VPN meno conosciuta (puoi consultare il nostro articolo sulle migliori prove gratuite di VPN per questo scopo).